バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

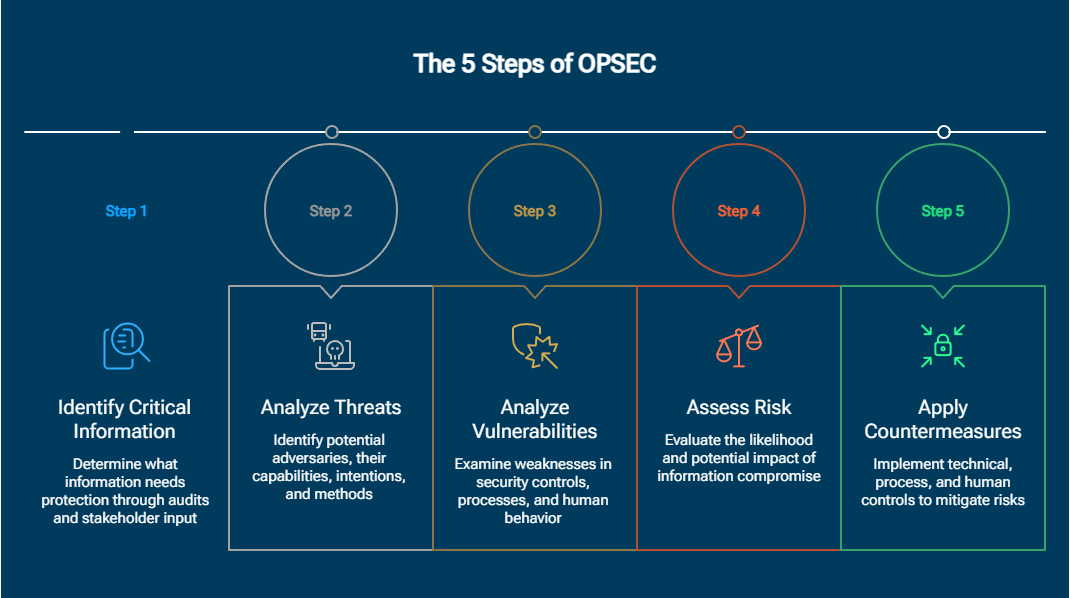

運用セキュリティ(OPSEC)とは、敵対者の視点から運用状況を分析することで機密情報を保護する、体系的な5段階のプロセスである。このプロセスでは、保護が必要なデータを特定し、潜在的な脅威や脆弱性を評価した上で、敵対者が漏洩した情報を悪用する前に、的を絞った対策を講じる。

OPSEC(作戦セキュリティ)とは、敵対者が組織の活動、要員、または戦略的目標に損害を与えるために悪用しうる重要情報を特定、分析、保護するために設計された体系的なプロセスである。これは、味方の活動を敵対者の視点から検証し、攻撃者の立場で作戦を分析することで、脆弱性を特定し、敵対者が攻撃を計画・実行するために必要な情報を得られないようにする対策を講じるものである。

このプロセスはベトナム戦争中に端を発する。1966年、米軍は敵軍がなぜ常に米軍の作戦を予測できていたのかを調査するため、「パープル・ドラゴン」チームを結成した。同チームは、一見無害に見える情報であっても、それらを総合すると、敵が機密情報にアクセスすることなく悪用できる作戦のパターンが浮かび上がってくることを突き止めた。これがきっかけとなり、5段階からなるOPSEC(作戦保安)の手法が確立され、現在もなお現代の作戦保安の実践の基礎となっている。

現代のOPSEC(作戦セキュリティ)では、敵対者に作戦上の優位性をもたらす可能性のあるあらゆる情報を保護することが求められます。具体的には、技術的な構成、業務プロセス、人事情報、戦略計画などが挙げられ、これらが総じて組織の攻撃対象領域を形成しています。

OPSECの失敗による代償は数値化可能であり、その額は増加の一途をたどっている:

進行中の攻撃に対応する事後的なセキュリティ対策とは異なり、OPSECは セキュリティハッカー や脅威アクターが、標的型攻撃を仕掛けるために必要な情報を収集することを防ぎます。OPSECプログラムが成熟している組織では、直接的なコスト削減に加え、規制順守の向上、保険料の削減、顧客からの信頼強化が報告されています。

シャドウAIの台頭により、新たな種類のOPSEC上の脆弱性が生じており、これについては以下の「AIに関連するOPSEC上の課題」のセクションで詳しく解説しています。

企業における運用セキュリティ:OPSEC(運用セキュリティ)は軍事教義に端を発するものですが、現在では企業セキュリティチームにとって中核となる分野となっており、ビジネスプロセス、M&A活動、サプライチェーン関係、およびクラウドインフラを、敵対的な偵察から保護することをその範囲としています。

5段階からなるOPSECプロセスは、重要な情報を敵対者による悪用から保護するための体系的な枠組みを提供します。この実績ある手法により、組織はそれぞれの脅威環境や運用要件に合わせて適応できる、再現性のあるプロセスを構築することができます。

組織は、データ、システム、および業務の包括的な監査を実施し、どのような情報を保護すべきかを特定する必要があります。重要な情報とは、知的財産や財務データといった明らかな対象にとどまらず、敵対者が悪用しうる合併計画、インフラ構成、従業員名簿、戦略的取り組みなども含まれます。

重要な情報は部門や職務によって異なるため、効果的な特定には組織全体のステークホルダーからの意見が不可欠です。セキュリティチームは事業部門と連携し、情報資産の目録作成、機密レベルの分類、業務上の重要性の把握を行うべきです。これにより、保護策の効果を薄めてしまう過度な分類を避けつつ、包括的なカバー範囲を確保する必要があります。

現代の企業は、APIエンドポイント、DNSレコード、証明書透明性ログ、クラウドストレージバケットなど、組織の構造や技術的基盤を間接的に明らかにし、標的型攻撃を助長する「デジタル足跡」にも注意を払わなければならない。

脅威分析では、潜在的な攻撃者、その能力、意図、および攻撃手法を特定します。攻撃者が初期の情報収集から脆弱性の悪用、情報の持ち出しに至るまで、 サイバーキルチェーンをどのように進行させるかを理解することで、セキュリティチームは各段階でどの情報資産に対して最も厳格なOPSEC保護が必要かを判断できるようになります。

各脅威アクターは、それぞれ異なる戦術、手法、手順(TTP)を採用しています。国家主体のアクターは、高度な持続的脅威(APT)能力やzero-day 保有している一方、サイバー犯罪者はランサムウェア・アズ・ア・サービス(RaaS)プラットフォームやソーシャルエンジニアリングを活用しています。競合他社による脅威は、技術的および人的情報収集手法の両方を通じて、知的財産の窃取や戦略的情報の収集に重点を置いています。

脆弱性分析では、セキュリティ対策、プロセス、あるいは人間の行動における弱点を悪用して、攻撃者がどのように重要な情報を入手し得るかを検証します。攻撃者の視点に立ち、従来のセキュリティ評価では見落とされがちな悪用可能な脆弱性を特定します。

一般的な脆弱性としては、ソーシャルメディアでの情報過多、行動パターンから行動のタイミングや場所が予測されてしまうこと、セキュリティ対策が不十分な通信チャネル、不十分なアクセス制御などが挙げられます。サプライチェーンにおけるパートナーが同等のセキュリティ基準を満たしていない場合、さらなるリスクが生じます。クラウド環境では、責任分担の不備、マルチテナントのリスク、APIの脆弱性などが生じるため、従来の制御策に加え、明確なOPSEC評価が必要となります。

リスク評価では、脅威分析と脆弱性分析を組み合わせることで、重要な情報が侵害される可能性とその潜在的な影響を評価し、業務上の重要度、規制要件、および利用可能なリソースに基づいて、保護策の優先順位を決定します。

定量的手法では、確率や影響度を数値化することで、データに基づいた対策投資の意思決定が可能になります。一方、定性的評価は、数値化が困難なリスク、評判の毀損、競争上の不利、あるいは1つの侵害がさらなる攻撃を招くような連鎖的な侵害などについて、文脈に沿った理解を提供します。

対策とは、技術的な制御、プロセスの改善、および意識向上トレーニングを通じて脆弱性を排除または軽減し、セキュリティと業務効率のバランスを図るものです。

技術的な対策には、暗号化、アクセス制限、ネットワークのセグメンテーション、および異常行動の監視が含まれます。プロセス上の対策としては、知る必要のある者への限定(Need-to-know)方針、情報取扱手順、およびインシデント対応手順の策定があります。人的対策は、セキュリティ意識向上のための研修や、セキュリティ意識の高い組織風土の醸成に重点を置いています。

組織は、管理された環境で対策を試験的に実施し、その有効性を測定した上で、実際の結果に基づいて調整を行うべきである。

OPSECは、特に重要な運用情報を敵対者による悪用から保護することに重点を置いています。InfoSecは、すべての情報システムとデータを保護するために、包括的な技術的対策を実施します。

以下の比較表は、これら2つのアプローチが、重点、方法論、および範囲においてどのように異なるかを示しています。

重要な違いは視点にあります。OPSECは、どのような情報を保護すべきか、そして敵対者がそれをどのように回避しようとするかを特定するものであり、InfoSecは、その情報を保護するための技術的手段を提供するものです。組織は、この2つの分野を統合することで、最適なセキュリティを実現します。

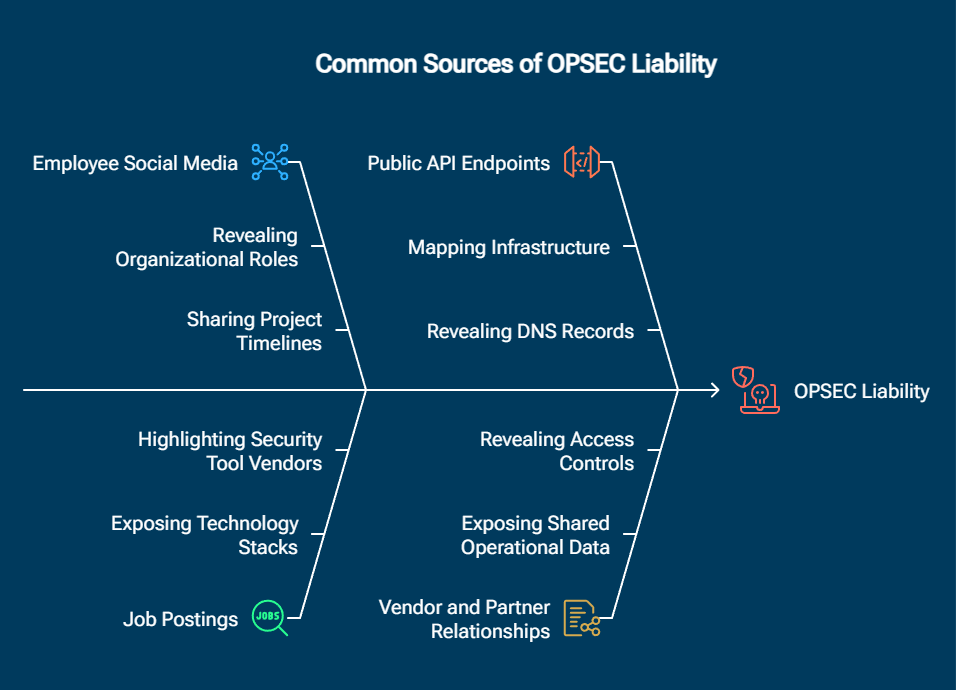

OPSEC上のリスクとは、管理されていない情報の漏洩により、敵対者が標的型攻撃を計画・実行するために必要な情報を得てしまうことで生じる組織的なリスクを指します。技術的な脆弱性やシステムの欠陥とは異なり、OPSEC上のリスクは、一見無害に見える情報が蓄積され、行動に移せる情報へと集約されることで生じます。

公開されている個々の情報は、それ単体では無害です。求人情報には技術スタックが記載され、LinkedInのプロフィールにはプロジェクトの担当業務が列挙され、プレスリリースでは戦略的提携が発表され、カンファレンスのプレゼンテーションでは内部のセキュリティアーキテクチャが説明されます。こうした情報が集約されると、攻撃者はそれを基に詳細な情報像を構築し、高価値な標的を特定したり、組織構造を把握したり、最大の被害をもたらすよう攻撃のタイミングを計ったりするのです。

偵察活動を行う攻撃者は、データ集約の手法を用いて、保護されたシステムに一切アクセスすることなく、公開情報から組織の攻撃対象領域を再構築します。求人情報、LinkedInのプロフィール、パートナーに関する発表、DNSレコードなどを組み合わせることで、標的型攻撃を仕掛けるための詳細な情報像を構築するのです。

OPSEC上のリスク要因としてよく見られるもの:

OPSEC上のリスクを軽減するには、セキュリティアラートが発動する前に、敵対者が公開情報源からどのような情報を収集・分析できるかを検証する、定期的なオープンソース情報(OSINT)監査が必要である。

最近の事例は、通信プラットフォーム、クラウド環境の設定、およびサードパーティとの関係におけるOPSECの不備が、連鎖的なセキュリティ侵害を引き起こすことを示している。

以下の年表は、2025年に実際に発生したOPSEC(作戦セキュリティ)上の失敗事例をまとめたもので、各インシデントの経緯、原因、および同様の情報漏洩を防ぐために組織が活用できる実践的な教訓を示しています。

効果的なOPSECを実施するには、技術的対策、組織的プロセス、人的要因のすべてを同時に考慮する必要があります。

ゼロトラストの原則に基づき、送信元を問わずすべてのリクエストを検証する最小権限のアクセス制御を実施し、 攻撃者が個々のアカウントを侵害した場合の を防止します。定期的なアクセス権限の見直しにより、権限が現在の職務内容と整合していることを確認します。

5段階のプロセスに基づき、四半期ごとにOPSEC評価を実施し、新たな脆弱性を特定するとともに、対策の有効性を検証します。外部のレッドチームによる演習は、組織内の盲点によって内部チームが見落としがちな、攻撃者の視点を提供します。

コンパートメンタリゼーションにより、各担当者が自身の業務に必要なデータのみにアクセスできるようになるため、情報の漏洩が抑制されます。専用の通信チャネルとアクセス制限されたドキュメントリポジトリを設けることで、一部が侵害された場合でも業務全体が危険にさらされるのを防ぎます。

技術的監視、SIEMシステム、ユーザーおよびエンティティ行動分析(UEBA)、および エンドポイント検出・対応(EDR)は、偵察を示す異常な行動、すなわち、通常とは異なるアクセスパターン、データの収集試み、および権限昇格を検知しなければならない。EDRは、攻撃者が正当なツールや有効な認証情報を使用している場合でも、収集した情報に基づいて行動している兆候がないか、デバイスレベルの挙動を監視することで、OPSEC(運用セキュリティ)対策を強化する。

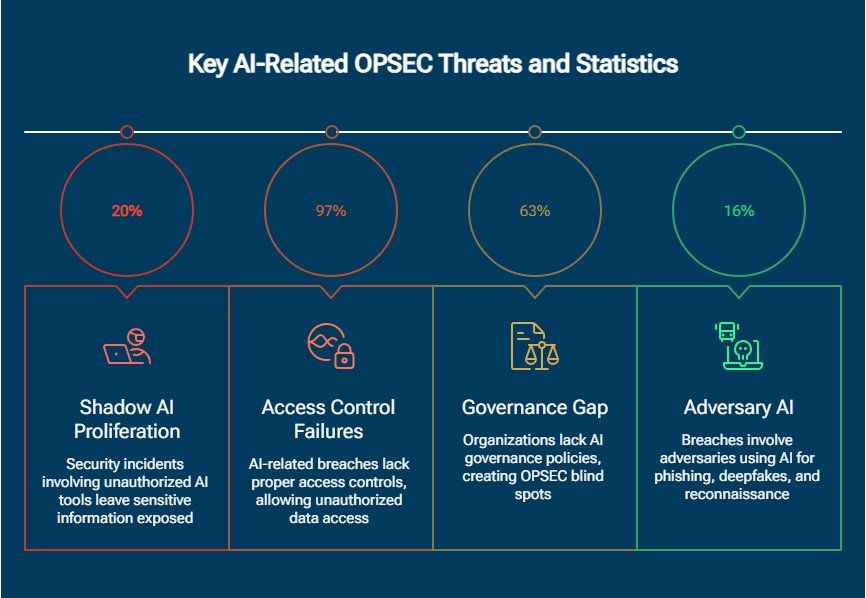

人工知能(AI)の急速な普及により、OPSEC(運用セキュリティ)上の脆弱性に関する新たな課題が生じています。IBMの「2025年データ侵害レポート」では、AIおよびシャドウAIが新たな重大なリスクとして指摘されており、現在、全データ侵害の13%がAIモデル、アプリケーション、またはインフラに関連しています。これは、数年前まではほとんど存在しなかったカテゴリーです。

従業員が雇用主の承認を得ずに無許可のAIツールを使用すると、機密情報が組織の境界外へ流出する監視の届かない経路が生み出されます。セキュリティインシデントの20%は「シャドウAI」が関与しており、これにより情報漏洩のコストは平均67万ドル増加しています。 こうした導入はセキュリティ対策を迂回し、データガバナンスの監督が欠如しており、攻撃者が悪用する監査の抜け穴を生み出します。従業員が独自のコード、顧客データ、または戦略計画を外部のAIサービスにアップロードすることで、セキュリティ態勢が不明確な第三者にこれらの情報を意図せずさらしてしまうことになります。

AI関連の情報漏洩の97%において、適切なアクセス制御が欠如している。 AIモデルを導入している組織は、基本的なセキュリティ対策、認証要件、権限チェック、入力検証、監査ログの記録を適切に実施できておらず、その結果、攻撃者がAIシステムに機密情報を問い合わせたり、出力を操作したり、検出されることなくトレーニングデータを持ち出したりできる状況が生じている。従来のアプリケーションとは異なり、AIモデルは意図せず機密性の高いトレーニングデータを記憶・再現したり、意図した制限を回避する敵対的プロンプトに応答したり、複数の情報源からの情報を集約する拠点として機能したりする可能性がある。

63%の組織では、AI機能を積極的に導入しているにもかかわらず、AIガバナンス方針が未整備であるか、あるいは策定中であり、その結果、重要な情報が監視の目を逃れてAIシステムを通過してしまうというOPSEC上の死角が生じています。効果的なAIガバナンスを実現するには、承認済みおよび未承認のAIツールの適切な利用、AIとの連携におけるデータ分類要件、新たなAI導入の承認プロセス、監視および監査手順、ならびにAI関連の侵害に対するインシデント対応計画などを網羅した方針が必要です。

情報漏洩事件の16%では、攻撃者がAI技術を利用しており、37%ではAIが生成した フィッシング 通信を利用して アカウント乗っ取り を可能にするためにAI生成のフィッシングメールを使用しており、35%がなりすましのためにディープフェイクを展開していた。攻撃者は、公開情報源からの自動偵察、ソーシャルエンジニアリングの口実の生成、 SEOポイズニング キャンペーンを実施し、操作された検索結果を通じて悪意のあるダウンロードページを表示させ、防御側の対応に基づいて攻撃戦略をリアルタイムで適応させています。

Vectra AI 、Attack Signal Intelligence™を通じてOPSECVectra AI 、攻撃者の偵察や情報収集活動を振る舞い 、事態が深刻化する前に検知します。 ネットワークトラフィック、IDの行動、クラウド上の活動を同時に分析することで、本プラットフォームは、実際の攻撃に先立って発生する異常なアクセスパターン、不審なデータ移動、権限昇格といった形で現れるOPSECの欠陥を可視化します。これにより、OPSECを単なる予防的なチェックリストから、攻撃者の手口が進化するにつれて適応する継続的な検知機能へと変革します。

2025年におけるOPSECの失敗パターンとして最も多い4つ:

人的ミスは依然としてOPSECにおける最大の脆弱性である。OPSECの心理的側面、すなわち敵対者が予測可能な人間の行動パターンをいかに悪用するかという点については、技術的な手段だけでは制御するのが最も困難な脆弱性である。ソーシャルメディアでの過剰な情報共有は、組織構造、プロジェクトのスケジュール、技術スタックを露呈させ、敵対者はこれらを集約して偵察に利用している。 フィッシング 攻撃は、従業員がソーシャルエンジニアリングの手口に対する認識を欠いていたり、迅速な対応を迫られていると感じたりしている場合に成功する。

定期的なセキュリティ評価では、従来のITインフラだけでなく、コラボレーション・プラットフォーム、開発環境、およびサードパーティとの関係についても検証する必要があります。 マネージド・ディテクション・アンド・レスポンス(MDR) サービスは、24時間365日の監視を提供することでOPSECの効果を高めます。これにより、内部チームが対応できない夜間、週末、祝日を含め、攻撃者が収集した情報に基づいて行動を起こした際にも検知が可能となります。

効果的なOPSECプログラムを構築する組織は、以下の対策に優先的に取り組むべきである。これらはそれぞれ、偵察活動が実際の侵害につながるという一般的な弱点を解消するものである:

本ガイドは、2026年第1四半期時点の一次調査報告書、政府文書、および検証済みの事案記録に基づいています。すべての統計データには出典が明記されています。二次資料が一次調査を参照している場合、その一次資料が直接引用されています。

インシデント記録

OPSECとは「オペレーション・セキュリティ(作戦上のセキュリティ)」の略称であり、敵対者が悪用する可能性のある重要情報を特定、分析、保護するために設計された体系的なプロセスを指します。この用語は軍事情報分野で生まれたものですが、OPSECは機密性の高い作戦情報を敵対者による悪用から保護しなければならないあらゆる組織に広く適用されます。

OPSECの第一の原則は、「脅威を把握していなければ、何を保護すべきかを知ることはできない」というものです。この原則により、脅威分析がすべてのOPSEC活動の基盤となることが確立されています。組織は、保護措置を実施する前に、具体的な敵対者を特定し、その能力と目的を理解し、それらの敵対者が最も価値あると考える情報を評価しなければなりません。

OPSECリスクとは、管理されていない情報の開示によって敵対者が標的型攻撃を計画・実行するための情報を得ることにより、組織が被る累積的なリスクを指します。これは、個々には無害な情報(求人情報、従業員のソーシャルメディア上のプロフィール、パートナー企業に関する発表、公共インフラのデータなど)が蓄積され、敵対者によって実用的な情報へと統合されることで生じます。OPSECリスクを低減するには、技術的なセキュリティ対策に加え、オープンソース情報に基づく継続的なリスク評価が必要です。

OPSECは、攻撃者の視点から作戦を分析することで、重要な作戦情報を敵対者による悪用から保護することに重点を置いています。InfoSecは、すべての情報システムとデータを保護するために、包括的な技術的対策を実施します。OPSECは、どのような情報を保護すべきか、また敵対者がどのようにその情報を入手しようとするかを特定し、InfoSecはその情報を保護するための技術的対策を提供します。

あらゆる組織がOPSECの恩恵を受けていますが、特にリスクの高い業界としては、機密情報を保護する防衛関連企業や政府機関、取引データを保護する金融サービス企業、患者データを保護する医療機関、知的財産を保護するテクノロジー企業、そして破壊行為の標的となり得るシステムを保護する重要インフラ事業者が挙げられます。

正式なOPSEC評価は、5段階のプロセスに従い、少なくとも四半期ごとに実施すべきである。また、業務上の大幅な変更、新技術の導入、組織再編、合併・買収、あるいはセキュリティインシデントが発生した際には、追加の評価を行う必要がある。継続的な監視は、定期的な評価を補完し、新たに発生する脆弱性についてリアルタイムで把握し続けるために不可欠である。

OPSECにおける最も一般的なミスには、ソーシャルメディアや業務用ネットワーク上での情報共有の行き過ぎ、サードパーティやサプライチェーンのリスク評価の不備、不十分なアクセス制御、ソーシャルエンジニアリングに関する従業員教育の不足、既知の脆弱性に対するパッチ適用の遅れ、外部に公開されている資産の情報漏洩監視の不備、およびAIガバナンス方針の欠如などが挙げられます。

はい、リモートワーカーには特定のOPSEC対策が必要です。家庭用ネットワークには企業レベルのセキュリティ対策が施されていないため、機密性の高い通信やデータアクセスにおいて脆弱性が生じます。リモートワーカーはVPNや暗号化された通信ツールを利用し、公共の場所での機密事項に関する話し合いを避け、強力な認証機能で家庭用ネットワークを保護する必要があります。OPSECの要件は、勤務場所にかかわらず適用されます。