脅威ハンティング被害の前に攻撃を阻止するプロアクティブなセキュリティアプローチ

主な洞察

- 現代の攻撃者は「LOTL」手法に大きく依存しているため、振る舞いベースの脅威ハンティングが不可欠である(SANS 2025)

- 平均的な侵害は181日間検出されないまま放置され、攻撃者の潜伏時間と影響を拡大させる(IBM 2025)

- 効果的な脅威ハンティングは、単発のアラートではなく保持されたメタデータを用いて範囲と意図を検証する

- 現代の脅威ハンティングは断続的ではなく継続的であり、攻撃が時間をかけて徐々に進化する様子を反映している

脅威ハンティングは攻撃者の変化に伴い変化した。現代の敵対者はもはや騒がしい マルウェア や単一ポイントのエクスプロイトに依存しなくなりました。彼らはネットワーク、クラウドサービス、SaaSアプリケーション、IDシステムを静かに移動し、しばしば通常の活動に溶け込みます。この変化により、脅威ハンティングは手動でクエリを多用する作業から、振る舞い 、クロスドメイン可視性、迅速な検証に基づくワークフローへと進化を遂げました。

セキュリティチームは厳しい現実に直面している。IBMの「2025年データ侵害コスト報告書」によると、平均的なサイバー攻撃は181日間も検知されないままである。その間、攻撃者は横方向に移動し、機密データにアクセスし、持続性を確立する。この持続性は、気づかれないまま時間が経つほど除去が困難になる。 従来のセキュリティツールは既知の脅威を捕捉できるが、高度な攻撃者は自動検知を回避するよう意図的に攻撃を設計する。このギャップを埋めるには、防御側がアラートを待つのではなく、攻撃者の振る舞いを積極的に探るプロアクティブなアプローチが必要だ。

このような環境において、脅威ハンティングが重要なのは、セキュリティチームが疑わしい活動を文脈の中で繰り返し理解できる方法を提供するためです。脅威ハンティングは、攻撃の開始点を特定し、最初の攻撃者を特定し、その行動が単発的なものなのか、それともより大規模な攻撃キャンペーンの一部なのかを確認できます。個々のアラートに反応するのではなく、チームはインシデントを正確に把握し、攻撃者が目的を達成する前に対応できるようになります。

スレット・ハンティングは、このリアクティブなセキュリティ・モデルをプロアクティブな分野に変えます。自動化された脅威検知システムだけに頼るのではなく、熟練したアナリストが仮説に基づいた調査と振る舞い分析によって、隠れた敵を積極的に探し出します。成熟した脅威ハンティング・プログラムを導入している企業では、検知 平均時間が数カ月から数時間に短縮され、重大な被害が発生する前に致命的な侵害を防いでいます。SANS 2024の調査によると、現在51%の組織がアクティブなハンティング・プログラムを維持しており、このプロアクティブなアプローチは、高度な機能から不可欠なセキュリティ機能へと進化しています。

脅威狩りとは何か?

脅威ハンティングとは、ネットワーク、エンドポイント、データセットを徹底的に調査し、既存のセキュリティソリューションを回避する高度な脅威を検出・隔離するプロアクティブな手法です。既知のシグネチャや定義済みルールに依存する自動セキュリティツールとは異なり、脅威ハンティングでは、攻撃者が既に環境内に存在していることを前提とし、その活動の証拠を積極的に探します。この人間主導のプロセスは、技術的な専門知識、脅威インテリジェンス、そして振る舞い分析を組み合わせることで、従来のセキュリティ対策では見逃されていた高度な攻撃を発見します。現代の脅威ハンティングは、ますますメタデータ主導型になっています。アナリストは、ネットワークやクラウドに保管されているメタデータを活用して、疑わしい振る舞いを迅速に検証し、ドメインと通信したシステムを特定し、その活動がコマンド&コントロール、ラテラルムーブメント、あるいはデータステージングを示唆しているかどうかを確認します。このアプローチにより、手動クエリへの依存が軽減され、確認までの時間が短縮されます。

脅威ハンティングの台頭は、セキュリティ哲学の根本的な変化を反映している。より高い壁を築いて攻撃者が侵入してこないことを願うのではなく、組織は現在、「侵入を想定する」という考え方の下で活動している。このアプローチは、決意の固い敵(特に高度な持続的脅威)が最終的に境界防御を突破することを認めるものである。問題は、攻撃が成功するかどうかではなく、すでに侵入した脅威を防御側がどれだけ迅速に発見し、排除できるかどうかである。

この分野を定義する重要な用語があります。仮説主導型のハンティングは、潜在的な攻撃者の振る舞いに関する根拠のある仮定から始まり、それらの仮説を証明または反証するためにデータを調査します。TTPベースのハンティングは、MITRE ATT&CKなどのフレームワークに文書化された戦術、手法、手順に焦点を当てています。行動分析は、マルウェアが存在しない場合でも、悪意のある活動を示唆するパターンと異常を調査します。これらの方法論は連携して機能し、自動化システムが見逃す脅威を明らかにします。

MITRE ATT&CKフレームワークは、ハンティング活動に不可欠な構造を提供します。攻撃者の振る舞いを特定の手法や戦術にマッピングすることで、ハンターは各攻撃段階の証拠を体系的に探索できます。特定のマルウェアシグネチャを探すのではなく、異常なPowerShellの使用、異常なネットワーク接続、疑わしいプロセス生成チェーンといった行動パターンを探します。このTTPベースのアプローチは、攻撃者が使用する具体的なツールに関わらず、攻撃を捕捉します。

脅威ハンティングと脅威検知:主な違い

脅威ハンティングと脅威検知はどちらもセキュリティインシデントの特定を目的としていますが、そのメカニズムと原理は根本的に異なります。脅威検知は、自動化システム、事前定義されたルール、そして既知の侵害指標に基づいて、疑わしいアクティビティが既存のパターンに一致した場合にアラートを生成します。こうした事後対応型のシステムは、既知の脅威の捕捉には優れていますが、新たな攻撃、ゼロデイ攻撃、そして通常の運用に紛れ込んだ「living-off-the-land」の手法には対応しきれません。

逆に、脅威ハンティングは、アラートを待つことなく脅威を探索する、プロアクティブな人間主導の活動である。Hunters 潜在的な攻撃者の振る舞いについて仮説を立て、データを調査して侵害の証拠を発見する。このアプローチは、未知の脅威を発見し、検知範囲のギャップを特定し、自動化システムが見逃す攻撃パターンを明らかにする。検知は "何か悪いことが起こったのか?"を問うのに対し、ハンティングは "環境について何がわかっていないのか?"を問う。

脅威ハンティングは、アラートの有無にかかわらず開始できます。チームは、スコープ設定が必要な優先度の高いシグナルから開始することも、メタデータ全体をプロアクティブに検索して、まだ検知されていないパターンを見つけることもできます。違いは、アラートの有無ではなく、ワークフローが環境全体のスコープ、意図、および露出の確認に重点を置いているかどうかです。

脅威ハンティングはどのように機能するのか?

脅威ハンティングは、もはや生のログを手動でクエリすることを中心としていません。今日では、振る舞い 、保持されたメタデータ、クロスドメインのコンテキストを活用し、不審な行動を迅速かつ確信を持って検証することに焦点を当てています。アナリストはゼロから始めるのではなく、既に攻撃者の振る舞いを示唆するアクティビティから着手し、何が起こったのか、いつ始まったのか、そしてどこまで広がったのかを理解するよう努めます。

現代のハンティングワークフローは、摩擦を減らし意思決定を迅速化するように設計されています。アナリストは優先順位付けされたリードから調査準備完了のコンテキストへ移行し、ネットワーク、アイデンティティ、クラウド、SaaS環境をまたぐ行動を、分断されたツール間を移動することなく確認します。目的はより多くのアラートを生成することではなく、範囲、進行状況、リスクに関する重要な疑問に確信を持って答えることです。

MITRE ATT&CK はこのプロセスにおいて重要な役割MITRE ATT&CK 攻撃者の手法を理解するための共通の振る舞い を提供します。Hunters ATT&CKの戦術と技術Hunters 調査の枠組みを構築し、攻撃者の意図を推論し、一見無関係に見える行動を結びつけます。これにより、ハンティングはシグネチャ依存から脱却し、攻撃が時間軸に沿ってどのように展開されるかを理解する方向へと移行します。

脅威ハンティングはどのように隠れた攻撃者の振る舞いを発見するのか?

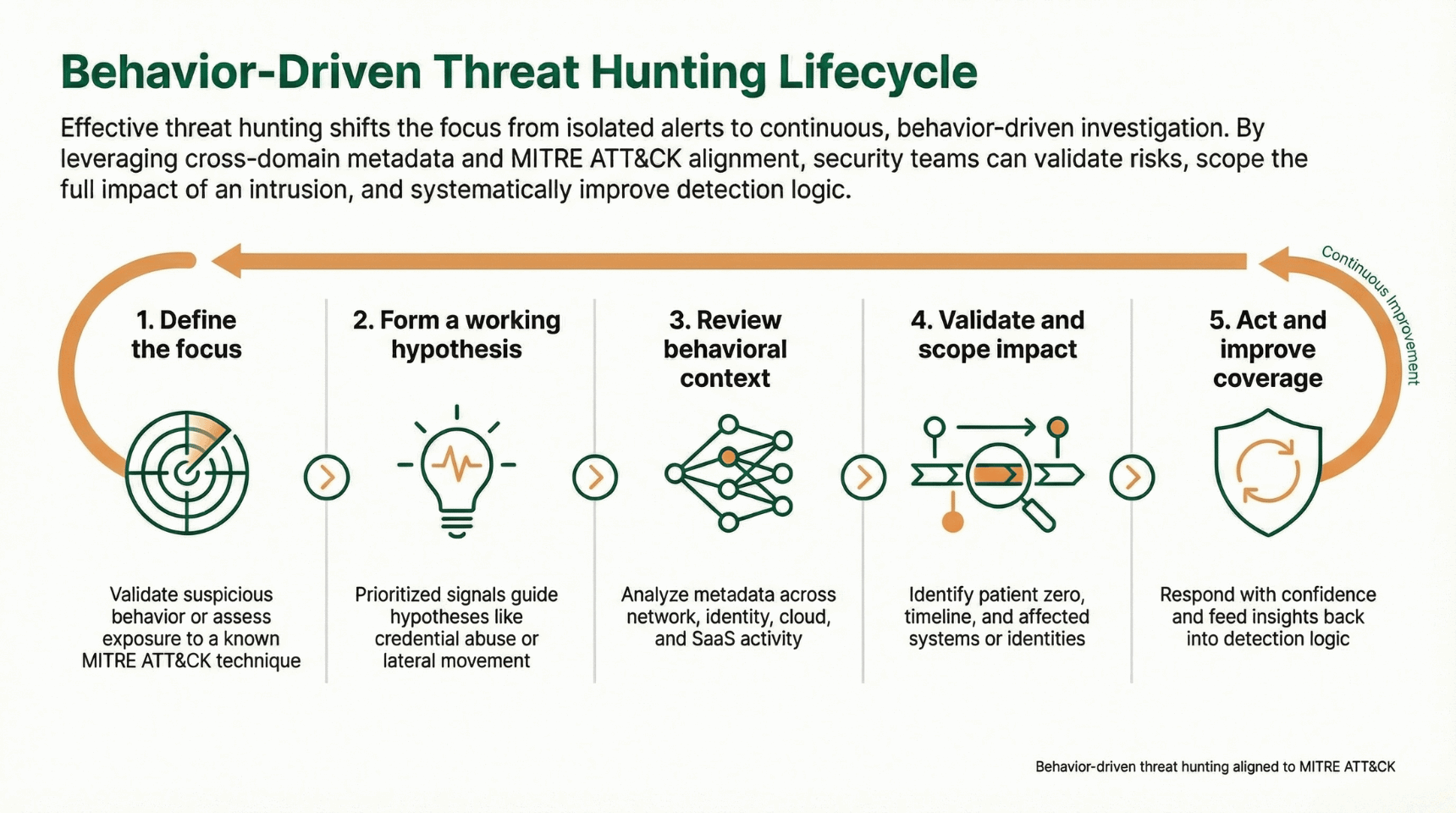

効果的な脅威ハンティングは、リスクを検証し、影響範囲を特定し、確信を持って対応決定を下すための支援を目的とした、繰り返し可能なプロセスに従います。

大まかに言えば、効果的な脅威ハンティングは反復可能なプロセスに従う:

焦点を定める

- 明確な目的を設定する。例えば、不審な行動の検証、高リスクシグナルの調査、既知MITRE ATT&CK 曝露評価など。

- 環境、識別子、システム、または時間範囲で調査範囲を限定し、分析の精度を維持する。

仮説を立てる

- 攻撃者の振る舞い(資格情報の悪用、横方向の移動、データ流出など)について、検証可能な仮定を作成する。

- 現代の環境では、仮説は優先順位付けされたシグナルによって導かれ、手動による推測ではない。

Review振る舞い

- ネットワークトラフィック、IDアクティビティ、クラウドサービス、SaaS利用状況にわたるメタデータを調査する。

- 個々の事象を単独で扱うのではなく、ATT&CK戦術にまたがるパターンを探しなさい。

影響を検証し範囲を特定する

- 過去のデータを用いて患者ゼロを特定し、活動がいつ始まったかを判断し、他のシステムやIDが影響を受けているかどうかを確認する。

- この手順により、良性の異常と組織的な攻撃活動を区別します。

行動し、カバレッジを改善する

- 確認された知見を基に、確信を持って対応策を導き出す。

- 検知ロジックにインサイトをフィードバックし、将来の可視性を向上させ、調査時間を短縮する。

ハンティングを繰り返すことで、組織は正常な行動、攻撃者の手法、そして検知のギャップに関する理解を深めることができます。時間の経過とともに、調査の迅速化、より信頼性の高い意思決定、そして静的な仮定ではなく現実世界の攻撃者の振る舞いに基づいた、より回復力の高いセキュリティ体制が実現します。

脅威ハンティングのステップ・バイ・ステップ

今日の脅威ハンティングは、完璧なクエリを作成することよりも、環境全体で何が起こっているかを迅速に把握し、確信を得ることに重点を置いています。構造化されたプロセスは、アナリストが時間やコンテキストを失うことなく、疑念から確信へと移行するのを支援し、チーム間で繰り返し実行できるようにします。

優先順位を付けたリードから始める

- まず、AIによってフラグが立てられた行動、高リスクホスト、異常なデータ移動、または不審な外部ドメインなど、既にリスクを示す活動から着手する。

- これにより、広範囲な手動検索ではなく、攻撃者が進みそうな経路に狩りを集中させることができる。

直ちにメタデータをレビューする

- アクティビティに紐づくDNS、SMB、SSL/TLS、およびプロトコルメタデータへ直接アクセスする。

- これにより、複雑なクエリや新たな検知を待つことなく、発生した事象を迅速に把握できます。

環境を調査する

- その動作が単発のものか、環境内の他の場所でも発生するかを確認してください。

- 影響を受けたシステムをすべて特定することで、感染拡大の状況を把握し、感染源となった可能性のある患者を特定できる。

より深いフィルタリングによる検証

- ネットワーク、ID、クラウドのコンテキスト全体でより深いフィルターを適用し、意図を確認する。

- この手順により、無害な管理活動と、コマンド&コントロール、横方向の移動、またはデータステージングを区別します。

履歴を保持した状態でタイムラインを確認する

- 保持されたメタデータを使用して30日以上遡り、アクティビティがいつ開始され、どのくらいの期間継続したかを確認する。

- 歴史的背景は真の範囲を確認し、追加資産が関与していたかどうかを明らかにする。

自信を持って行動する

- 動作と範囲が完全に検証された後に応答する。

- 封じ込めと修復は、仮定や部分的なアラートではなく、確認された攻撃者の活動に基づいています。

このアプローチにより、脅威ハンティングは継続的で信頼性に基づくワークフローへと変貌します。各調査は環境理解を深め、検知範囲を強化し、攻撃者が検知されずに活動できる時間を短縮します。

現代の脅威ハンティングが実際にどのように機能するかをご覧ください

AIドリブン 、保持された履歴、クロスドメイン可視性を活用し、手動クエリやサイロ化されたツールに依存することなく、疑念から確証へと移行する様子をご覧ください。

脅威ハンティングの必須テクニック

現代の脅威ハンティングは、複雑なIT環境における隠れた脅威を発見するために、多様な手法を採用しています。これらの手法は、静的な指標ではなく、敵の行動に焦点を当てながら、さまざまなデータタイプ、攻撃パターン、組織の状況に適応します。

ベースライン分析では、ユーザー、システム、アプリケーションの通常の行動パターンを確立し、侵害を示唆する逸脱を特定します。Hunters 、典型的なログイン時間、データ転送量、プロセス実行をプロファイリングし、時間外のアクセスや異常なデータ移動などの異常を発見します。この技術は、攻撃者が合法的な活動に紛れ込もうとする内部脅威や漏洩した認証情報の検出に優れています。

頻度分析では、特定のイベントの発生率を調査し、攻撃に関連する異常値や稀な動作を特定します。プロセスの作成頻度、ネットワーク接続パターン、認証の試行などを分析することで、ハンターは、通常業務に比べて発生頻度が高すぎる(自動化された攻撃)、または発生頻度が低すぎる(ステルス型の永続化メカニズム)悪意のある活動を発見します。

スタック・カウンティングでは、プロセスの関係と実行チェーンを分析し、疑わしい親子関係を特定する。正当なプログラムは予測可能な実行パターンに従いますが、攻撃者は防御回避のために通常とは異なるプロセスツリーを使用することがよくあります。Hunters プロセスの系譜を調査し、Microsoft WordがPowerShellをスポーンしたり、予期しない親を持つシステム・プロセスをスポーンしたりするような異常を見つけます。

クラスタリングと機械学習技術は、類似した行動をグループ化し、潜在的な脅威を示す異常値を識別します。教師なし学習アルゴリズムは、確立されたクラスタに一致しない活動を特定することで、これまで知られていなかった攻撃パターンを検知 します。これらの高度な技術は、膨大なデータセットに対応し、人間の分析者が見逃してしまうような微妙な攻撃指標を発見します。

タイムライン分析では、イベントのシーケンスを再構築し、攻撃の進行と範囲を理解します。ハンターは、複数のシステムやデータソースのアクティビティを関連付けることで、最初の侵害からデータ流出までの完全な攻撃シナリオを作成します。この手法により、ラテラルムーブメントのパターンが明らかになり、攻撃の影響と起因の特定に役立ちます。

PEAKフレームワーク(Prepare、Execute、Act、Knowledge)は、ハント活動にさらなる構造を提供する。この方法論は、脅威モデリングによる準備、定義された手順による体系的な実行、発見事項に対する迅速な対応、そして今後のハンティングを改善するための知識管理に重点を置いています。PEAKを導入している組織では、脅威の発見が45%速くなり、チームメンバー間のハント品質がより一貫していることが報告されています。

ハント対象となる脅威の種類

現代の脅威ランドスケープでは、多様な攻撃カテゴリーを網羅したハンティングが求められており、それぞれに専門的な技術と重点領域が求められます。Living-off-the-land (LOTL) 攻撃への劇的な変化は、ハンティングの優先順位を根本的に変化させています。CrowdStrikeの報告によると、侵入の81%がマルウェアフリーになったとのことです。この進化により、ハンティング担当者は従来のファイルベースの指標ではなく、行動パターンに重点を置く必要に迫られています。

クラウド環境は、2025年中にクラウドへの侵入が136%増加するというユニークなハンティングの課題を提示している。攻撃者は、誤った設定のストレージバケットを悪用し、コマンド&コントロールのために正規のクラウドサービスを悪用し、永続性のためにAPIキーを活用する。Hunters 、リソースのハイジャック、サーバーレス関数の悪用、コンテナのエスケープなど、クラウドネイティブの攻撃手法を理解する必要がある。クラウドリソースは刹那的であるため、継続的な監視と、自動スケーリングインフラストラクチャに適応した特殊な技術が必要となる。

インサイダーの脅威とクレデンシャルの不正使用は、振る舞い ハンティング・アプローチを必要とする永続的なリスクである。悪意のあるインサイダーの脅威は正当なアクセスを活用するため、従来の手段による検知はほぼ不可能です。Hunters 、ユーザーの行動パターン、データ・アクセスの異常、特権昇格の試みを分析し、潜在的な内部者の活動を特定します。侵害された認証情報により、外部の攻撃者は正当なユーザーになりすますことができるため、認証パターン、不可能な移動シナリオ、公開されたシステムへの異常なアクセスパターンの相関関係が必要となります。

何千もの組織に影響を与えた有名な侵害事件を受けて、サプライチェーンの侵害は、重要なハンティングの焦点として浮上している。攻撃者は、ソフトウェア・ベンダー、マネージド・サービス・プロバイダー、テクノロジー・サプライヤーを標的とし、複数の被害者に同時にアクセスできるようにします。Hunters 、サードパーティの接続を検査し、ソフトウェアの完全性を検証し、上流の侵害の指標を監視する必要があります。Trellix Intelligence Reportでは、2025年4月から9月までの間に540,974件のAPTが検知されたことが報告されており、サプライチェーンを狙った攻撃の割合が増加しています。

AI生成の脅威は、攻撃者が機械学習を自動化された偵察やパーソナライズされたフィッシングに活用することで、新たな狩猟の課題を提示する。 フィッシング、適応型 マルウェア。XenWareのような事例は、AIがシグネチャ検知を回避するポリモーフィックコードを生成する能力を実証している。Hunters 、AI生成コンテンツの識別、検知 攻撃パターンの検知 、機械生成のソーシャルエンジニアリング試行の認識に向けた新たな技術開発Hunters 。AI能力の急速な進化は、ハンティング手法の継続的な適応を必要とする。

通信部門は特にプレッシャーに直面しており、73.4%の組織が2025年の標的型攻撃を報告している。医療機関は、医療機器の脆弱性を悪用し、患者データを標的にしたランサムウェアキャンペーンに直面している。金融サービスは、人工IDやAIを駆使したソーシャル・エンジニアリングを利用した高度な詐欺スキームに立ち向かっている。各業界では、業界特有の脅威やコンプライアンス要件に対応した、カスタマイズされたハンティング・アプローチが必要とされている。

マルウェア マルウェア狩りの技術

マルウェアの蔓延にもかかわらず マルウェアフリー攻撃が蔓延しているにもかかわらず、 マルウェア ハンティングは依然として重要である。高度な攻撃者が特定の目的のためにカスタムツールを展開しているためだ。現代の マルウェア ハンティングはシグネチャベースの検知を超越し、難読化技術にかかわらず悪意のあるコードを振る舞い 、ネットワークパターン、システム異常性に焦点を当てている。

malware 、完全にメモリ内で動作するため、シグネチャベースの検出のための従来のアーティファクトを残しません。Hunters 、プロセス・メモリ、レジストリの変更、Windows Management Instrumentation (WMI) アクティビティを調査し、これらの脅威を特定します。PowerShellロギング、コマンドライン監査、スクリプトブロック分析により、ディスクに触れることなく実行される悪意のあるスクリプトを特定します。高度な永続メモリ分析により、注入されたコード、リフレクティブ DLL インジェクション、プロセス空洞化テクニックを発見します。

ランサムウェアの検知には、攻撃が成功した場合の壊滅的な影響を考慮すると、多層的なハンティングアプローチが必要です。ハンティング担当者は、暗号化イベントに先立つネットワークスキャン、アカウント列挙、権限昇格といった前兆となるアクティビティを監視します。ファイルシステム分析では、大量のファイル変更、暗号化を示すエントロピーの変化、シャドウコピーの削除を特定します。ネットワークトラフィック分析では、コマンド&コントロール通信とデータのステージングを明らかにします。ALPHV/BlackCatランサムウェアファミリーは、Linuxを標的とし、クラウド対応の亜種へと進化しており、ハンティング範囲の拡大が求められています。

多形性と変形性 マルウェア は絶え間ない変異によって従来の検出手法に挑戦する。Hunters ファジーハッシュ、振る舞い 、コード類似性分析Hunters 亜種を特定する。機械学習モデルは マルウェア ファミリーで訓練された機械学習モデルは、静的なシグネチャではなく振る舞い に基づいて検知 亜種を検知 。疑わしいファイルをサンドボックス化し実行トレースを分析することで、難読化層の下に隠された真の機能性が明らかになる。

ネットワークベースの マルウェア ハンティングは、コマンド&コントロール指標の通信パターンを調査します。定期的なビーコン送信、DNSトンネリング、不審な宛先への暗号化チャネルは潜在的な感染を示唆します。Hunters ネットフローデータをHunters 異常なデータ転送をHunters 、証明書の異常を調査し、既知の悪意あるインフラを監視します。暗号化トラフィックへの移行には、SSL/TLS検査機能と暗号化フローの振る舞い 求められます。

脅威ハンティングのためのツールとプラットフォーム

脅威ハンティングのテクノロジー・スタックは、現代の攻撃の高度化と規模の要件に対応するために劇的に進化している。企業は現在、ハイブリッド環境全体で包括的な可視性を提供するために、エンドポイント検出と対応(EDR)、ネットワーク検知とレスポンス、クラウド・セキュリティ機能を組み合わせた統合プラットフォームを導入している。SANS 2024の調査によると、脅威の複雑化に対応するため、47%の組織がAIと機械学習の導入を計画しており、適切なツールの選択が攻撃の有効性に大きく影響します。

SIEMプラットフォームは、ログの集約、相関、検索機能を通じて、脅威ハンティングの基盤となる機能を提供する。Microsoft Sentinelのような最新のSIEMソリューションには、異常検知と自動脅威ハンティングのための機械学習が組み込まれている。これらのプラットフォームは、クロスドメインの可視化とコンプライアンスレポートを得意としますが、高度なハンティングに必要なデータ量と専門的な分析に苦戦する可能性があります。組織は通常、より深い調査機能を実現するために専門のハンティングツールでSIEMを補強し、検出精度を向上させるためにSIEMの最適化戦略を実施することが多い。

EDRプラットフォームは、プロセスの実行、ファイルシステムの変更、ホストレベルでのネットワーク接続を詳細に可視化することで、エンドポイントベースのハンティングに革命をもたらしました。CrowdStrike Falcon や Microsoft Defender for Endpoint のようなソリューションは、ハンターが過去のエンドポイントデータを照会し、疑わしい行動を調査し、リモートで脅威に対応することを可能にします。EDR 脅威ハンティングは、詳細な遠隔測定データを活用して、プロセスインジェクション、ラテラルムーブメント、永続化メカニズムなどの攻撃者のテクニックを明らかにします。これらのプラットフォームが提供する詳細なデータにより、攻撃のタイムラインを正確に再構築することができます。

XDR(Extended Detection and Response)プラットフォームは、エンドポイント、ネットワーク、クラウドワークロード、メールシステムにまたがるセキュリティ遠隔測定を統合します。この全体的なアプローチにより、ハンターはツールを切り替えることなく、複数のドメインのアクティビティを相関させることができます。XDRソリューションは、最初の調査ステップを自動化し、AI主導 分析によって優先順位の高い調査を浮上させ、統合されたレスポンス機能を提供します。この統合により、ツールの乱立が減り、一元化されたワークフローによってハント業務が加速します。

ネットワーク検知とレスポンスプラットフォームは、ネットワーク・トラフィックを分析し、エンドポイント・ツールが見逃す脅威を特定します。東西トラフィック、暗号化通信、プロトコルの異常を調査することで、NDR ソリューションは横の動き、データ流出、コマンド&コントロール活動を検知 します。高度なNDRプラットフォームは、機械学習を採用して、振る舞い ベースラインを確立し、侵害を示す逸脱を特定します。ネットワーク・メタデータを大規模に分析する能力により、パフォーマンスに影響を与えることなく、大企業全体で調査を行うことができます。

クラウドネイティブ・ハンティングには、エフェメラルなインフラやAPI駆動環境に適応した専用ツールが必要だ。クラウド・セキュリティ・ポスチャ管理 (CSPM) ツールは、攻撃者が悪用する誤設定やコンプライアンス違反を特定する。クラウド・ワークロード・プロテクション・プラットフォーム (CWPP) は、コンテナやサーバーレス機能のランタイム・セキュリティと振る舞い 監視を提供する。AWS GuardDutyやAzure Sentinelのようなネイティブのクラウドプロバイダーツールは、クラウド固有のテレメトリを活用した統合的な脅威検知を提供する。クラウドインフラストラクチャは分散型であるため、拡張性が高く、複数のクラウドプロバイダにまたがる統合的な可視性を提供するツールが必要です。

脅威ハンティング・ソリューションの比較

適切な脅威ハンティング・ソリューションを選択するには、組織のニーズ、脅威の状況、運用の成熟度に照らして機能を評価する必要がある。以下のフレームワークは、組織が重要な次元でハンティング・プラットフォームを評価・比較するのに役立つ。

プラットフォームの評価基準は、データカバレッジ、クエリー機能、統合オプションを優先すべきである。効果的なソリューションは、包括的な遠隔測定収集、仮説検証のための直感的なクエリー言語、自動化のための堅牢な API を提供する。データ量が指数関数的に増加するにつれて、スケーラビリティが重要になる。性能ベンチマークには、過去のデータに対するクエリー速度、リアルタイムのストリーミング分析機能、同時ユーザーサポートなどが含まれる。

統合機能は、既存のセキュリティアーキテクチャ内におけるプラットフォームの有効性を決定します。脅威インテリジェンスフィードとのネイティブ統合により、新たな指標に基づくプロアクティブなハンティングが可能になります。SOARプラットフォームとの接続性により、ハンティングの発見結果に基づく対応アクションが自動化されます。ケース管理統合により、ハンターとインシデント対応者間の円滑な引き継ぎが保証されます。Vectra AI 、ネットワーク、エンドポイント、アイデンティティ検知をAI主導 組み合わせた統合アプローチの好例です。

コストの検討は、ライセンス供与にとどまらず、インフラ、トレーニング、運用上のオーバーヘッドにまで及ぶ。HELKのようなオープンソースのソリューションは、有能なハンティング・プラットフォームを提供するが、かなりの専門知識とメンテナンスを必要とする。商用プラットフォームは、マネージドサービスとサポートを提供しますが、割高です。組織は、差し迫ったニーズと長期的なスケーラビリティ要件の両方を考慮し、総所有コストと能力のバランスを取る必要がある。

EDR脅威ハンティング機能

EDRプラットフォームは、攻撃サーフェスの大部分を占めるエンドポイントのアクティビティに前例のない可視性を提供し、脅威ハンティングに不可欠なものとなっています。これらのソリューションは、すべてのプロセス実行、ファイル変更、レジストリ変更、ネットワーク接続に関する詳細なテレメトリを取得し、ハンティングのための豊富なデータセットを作成します。きめ細かなデータにより、ハンターはプロセスインジェクション、権限昇格、リビングオフザランド攻撃など、従来のアンチウイルスが見逃していた高度なテクニックを検知することができます。

最新のEDRハンティング機能は、履歴データ全体の複雑な調査を可能にする柔軟なクエリ言語が中心となっています。Hunters 、外部ソースからコンテンツをダウンロードするPowerShellスクリプトや、悪用を示す異常な親子プロセス関係など、特定の攻撃パターンを特定するためのクエリを構築します。高度なプラットフォームは、脅威インテリジェンスの統合をサポートし、管理対象のすべてのエンドポイントにおける指標を自動的に探し出します。リアルタイムのストリーミング分析により、不審な挙動が発生した時点で特定するため、攻撃者が目的を達成する前に直ちに調査することが可能です。

EDRプラットフォーム内の振る舞い エンジンは、正常なエンドポイント活動の基準値を設定し、侵害を示唆する検知 。機械学習モデルは未知の マルウェア をシグネチャではなく実行特性に基づいて特定する。現在、攻撃の81%が正当なツールと マルウェアフリーの手法を用いる現状において、これらの機能は不可欠である。EDRプラットフォームは攻撃チェーンの可視化も提供し、初期侵害から横方向移動、データアクセスに至る一連の事象を完全に示す。

EDRハンティングと統合されたレスポンス機能は、脅威の軽減を加速します。脅威を発見すると、ハンターは直ちに影響を受けたエンドポイントを隔離し、悪意のあるプロセスを終了させ、永続化メカニズムを削除することができます。リモート調査機能により、エンドポイントに物理的にアクセスすることなく詳細なフォレンジックを行うことができます。一部のプラットフォームでは、脅威の発見に基づいて事前に定義されたアクションを実行する自動レスポンス・プレイブックを提供しており、レスポンスに要する平均時間を数時間から数分に短縮できます。

クラウド・ワークロード・プロテクションは、仮想マシン、コンテナ、サーバーレス環境にEDRハンティングを拡張します。これらの特殊なEDRは、コンテナのドリフト、自動スケーリング、エフェメラルなインフラストラクチャなど、クラウド特有の課題に対応します。クラウドプロバイダーのAPIと統合することで、クラウド特有のサービスや権限を悪用する攻撃を特定し、クラウドのコントロールプレーン全体でハンティングが可能になります。企業がハイブリッド・アーキテクチャを採用するにつれ、オンプレミスとクラウドのエンドポイントを統合したEDRの適用範囲は、包括的な脅威ハンティングに不可欠となっています。

脅威ハンティングによる攻撃の検知と防止

IBMの2025年調査によると、プロアクティブな脅威ハンティングにより、侵害のライフサイクルは現在の平均241日から、成熟したプログラムを持つ組織では24時間以内に劇的に短縮される。この高速化により、攻撃者はデータの流出、ランサムウェアの展開、持続的アクセスの確立といった目的を達成することができなくなる。重要なのは、明らかな指標を待つのではなく、侵害を想定した継続的な仮説検証にある。

脅威インテリジェンスを使用した仮説形成は、抽象的な脅威データを実行可能なハンティング・ミッションに変換します。Hunters 、脅威行為者のプロファイル、キャンペーン指標、攻撃テクニックを分析し、潜在的な侵害行為に関する具体的な仮説を立てます。例えば、特定のPowerShellテクニックを使用して電気通信業界を標的とする脅威行為者に関するインテリジェンスは、そのような正確な行動に対するハンティングを推進します。このようなインテリジェンス主導のアプローチにより、組織が直面する可能性が最も高く、かつ影響力の大きい脅威に焦点を当てたハンティングを実施します。

行動分析は、既知のシグネチャに依存せずに異常を特定することで、脅威検知に革命をもたらします。機械学習アルゴリズムは、ユーザーの行動、システム運用、ネットワークトラフィックパターンのベースラインを確立します。これらのベースラインからの逸脱(異常なログイン時間、異常なデータアクセスパターン、異常なネットワーク接続など)が、調査をトリガーします。このアプローチは、シグネチャベースのツールでは検出できない内部脅威、不正アクセスされた認証情報、ゼロデイ攻撃を検出します。高度なプラットフォームは、複数のドメインにわたる振る舞いを相関させることで、誤検知を削減し、信頼性の高い脅威を表面化させます。

自動化されたレスポンスと封じ込め機能は、ハンティングによる発見の価値を高めます。脅威が確認されると、自動化されたワークフローは直ちに影響を受けたシステムを隔離し、侵害されたアカウントを無効にし、悪意のあるインフラをブロックします。この迅速な対応により、横の動きを防ぎ、侵害の影響を限定することができます。ハンティング・プラットフォームとセキュリティ・オーケストレーション・ツールの統合により、自動化された証拠収集、関係者への通知、修復の検証といった複雑な対応シナリオが可能になります。企業は、ハンティングをトリガーとした自動化により、インシデント対応時間を78%短縮できたと報告しています。

脅威ハンティングによる予防の成果は、直接的な脅威の緩和だけにとどまりません。ハンティングを実施するたびに、検知のギャップを特定し、セキュリティ対策を検証し、対応手順を改善することで、全体的なセキュリティポスチャが向上します。ハンティングによって発見された教訓は、継続的な改善サイクルに反映され、同様の攻撃に対する防御が強化されます。成熟したハンティング・プログラムを導入している組織では、事後対応のみのアプローチと比較して、侵入の成功件数が60%減少し、侵入コストが85%削減されたと報告されています。

実際の事例が、ハンティングの効果を証明している。数百万人の患者に影響を与えたChange Healthcareの情報漏えいは、数週間発見されなかった最初の侵害指標をプロアクティブにハンティングすることで防げた可能性がある。国家による標的型攻撃に直面している通信プロバイダーは、重要なインフラが危険にさらされる前に脅威を特定し、排除するために継続的なハンティングを行っている。金融機関は、詐欺のスキームを検知 し、数百万ドルの損失を防ぐために、24時間365日のハンティング・オペレーションを採用している。

プロアクティブな脅威ハンティングのベストプラクティス

効果的なプロアクティブ・ハンティングを実施するには、体系化された方法論、熟練した人材、そして結果に基づく継続的な改良が必要である。これらのベストプラクティスは、各業界で成功したプログラムから導き出されたもので、業務効率を維持しながらハンティングの効果を最大化します。

- リスクに基づく明確なハンティングの優先順位を設定する。クラウンジュエル(至宝)資産、リスクの高い攻撃ベクトル、関連する脅威行為者にハンティングの焦点を絞る。新たなインテリジェンスに対応するリアクティブ・ハンティングと、永続的リスクに対処するプロアクティブ・ハンティングのバランスを考慮したハンティング・スケジュールを策定する。

- ハンティングの前に包括的な可視性を構築する。すべての重要なアセットにおいて、十分なロギングとテレメトリー収集を確保する。将来の検知能力を向上させるために、ハンティング中に特定された可視性のギャップに対処する。履歴調査に十分なデータ保持に投資する。

- 再現性のあるハンティングのプレイブックを開発する。成功したハント手法を、若手アナリストが実行できる標準化されたプレイブックとして文書化する。仮説テンプレート、必要なデータソース、サンプルクエリ、調査手順を含める。定期的にプレイブックを更新し、新しい手法や脅威情報を取り入れる。

- ハンティング・サイクル全体を通じて脅威インテリジェンスを統合商用フィード、オープンソースインテリジェンス、業界共有グループなど、複数のインテリジェンスソースを活用する。インテリジェンスを具体的で検証可能な仮説に変換する。ハンティングで発見した情報を情報コミュニティと共有する。

- ハンティングの価値を測定し、伝えます。発見された脅威、検知平均時間、誤検知率などの指標を追跡します。侵害の防止によるリスク削減とコスト回避を計算します。リーダーシップへの定期的な報告により、継続的な投資とサポートが保証されます。

- 反復的なハンティング作業を自動化検証されたハントロジックを自動化された検出ルールに変換します。データ収集、初期トリアージ、低レベルの分析作業に自動化を使用する。複雑な調査や仮説立案には人間の専門知識を活用する。

- セキュリティチーム間のコラボレーション インシデント対応、脆弱性管理、セキュリティ運用とハンティングを統合する。全体的なセキュリティポスチャを改善する発見を共有する。IT チームと連携し、ハンティングに影響する環境の変化を把握する。

- ハンターを継続的に訓練し、育成する。新しい攻撃手法、ハンティング方法論、プラットフォームの能力を網羅する継続的な教育に投資する。狩猟競技会や卓上演習に参加する。ハンターを異なる重点分野にローテーションさせ、幅広い専門知識を構築する。

これらの実践により、一貫した価値を提供する持続可能なハンティングプログラムが構築されます。構造化されたアプローチを導入している組織では、その場限りのハンティングに比べ、脅威の発見率が3倍高く、調査が50%迅速であることが報告されています。

実施フレームワークと成熟度

効果的な脅威ハンティング能力を構築するためには、定義された成熟度レベルを通じて構造的な進歩を遂げることが必要であり、それぞれが洗練された価値を高めていく。Sqrrlが独自に開発し、現在コミュニティによって維持されている脅威ハンティング成熟度モデル(HMM)は、現在の能力を評価し、進歩を計画するためのフレームワークを提供する。組織は通常、HMM0(ハンティングなし)からHMM4(最先端の能力)までの5つのレベルを経て進歩する。

HMMレベル0(初期)は、プロアクティブ・ハンティングを行わず、完全に自動化されたアラートに依存している組織を表す。セキュリティチームは、インシデントを検知した後に対応するが、隠れた脅威を積極的に探索することはない。このような反応的な態勢では、自動検知を回避する巧妙な攻撃に対して脆弱なままとなる。ほとんどの組織は、アラートのトリアージとインシデント対応に重点を置いたセキュリティ運用を、ここから始めています。

HMMレベル1(最小)では、脅威インテリジェンス指標を使用した基本的なハンティングを導入している。アナリストは脅威のフィードから特定のIOCを検索するが、包括的なデータ収集には欠ける。ハンティングは主に反応的なものにとどまり、内部の仮説よりも外部のインテリジェンスがトリガーとなる。このレベルの組織は通常、標的を絞ったIOC検索によって脅威検知率を20~30%向上させることができる。

HMMレベル2(手順型)は、構造化された調査手順を確立し、データ収集を拡大する。チームは文書化されたプレイブックに従い、調査のためにSIEMまたはEDRプラットフォームを活用する。仮説の作成が開始されますが、依然として既知の攻撃パターンに大きく依存しています。このレベルは最低限実行可能なハンティング機能であり、自動化だけよりも40~50%多く脅威を検出できる。

HMMレベル3(イノベーティブ)では、経験豊富なハンターが新たな検知テクニックやカスタム分析を開発します。チームは環境理解や脅威状況の分析に基づき、積極的に仮説を立てます。高度なプラットフォームにより、多様なデータソースにまたがる複雑な調査が可能になります。企業は平均検知時間を60~70%改善し、深刻な被害が発生する前に高度な脅威を検知します。

HMMレベル4(リーディング)は、継続的なオペレーションと高度な自動化を備えた世界トップクラスのハンティングプログラムです。機械学習が人間の専門知識を補強し、大規模なハンティングを可能にします。チームは脅威インテリジェンス・コミュニティに貢献し、新しい検知手法を開発しています。これらの組織は、ほぼリアルタイムの脅威検知と防御を実現し、業界のモデルとなっています。

ハンティングへの投資を正当化し、その価値を実証するためには、ROIの測定が不可欠となる。主要なパフォーマンス指標には、ハントごとに発見された脅威、滞留時間の短縮、潜在的な侵害の防止などが含まれます。財務指標では、インシデントの防止、調査時間の短縮、セキュリティポスチャの改善によるコスト回避を計算します。SANS 2024 Threat Hunting Surveyによると、現在、64%の組織がハンティングの効果を測定しており、成熟したプログラムでは、侵害の防止とインシデントコストの削減によって10:1のROIを実証しています。

PEAKフレームワークは、戦術的な実施ガイダンスを提供することで、成熟度モデルを補完する。構造化されたフレームワークを採用している組織では、成熟度の進展がより速く、ハンティングの成果がより一貫していることが報告されている。進歩の鍵は漸進的な改善にあり、高度な技術を試みる前に基礎的な能力を構築する。ほとんどの組織では、HMM0からHMM2への進歩に18~24ヶ月を要し、継続的な進歩は、継続的な投資とリーダーシップの支援にかかっている。

クラウド、ID、ネットワーク攻撃に対する現代的な脅威ハンティング

企業環境の分散化と攻撃者の振る舞いの巧妙化に伴い、現代の脅威ハンティングは進化を遂げています。セキュリティチームは、散発的な手作業によるハンティングから、ネットワーク、クラウド、SaaS、IDシステム全体にわたる継続的な可視性、振る舞いコンテキスト、そして迅速な検証に基づくアプローチへと移行しています。

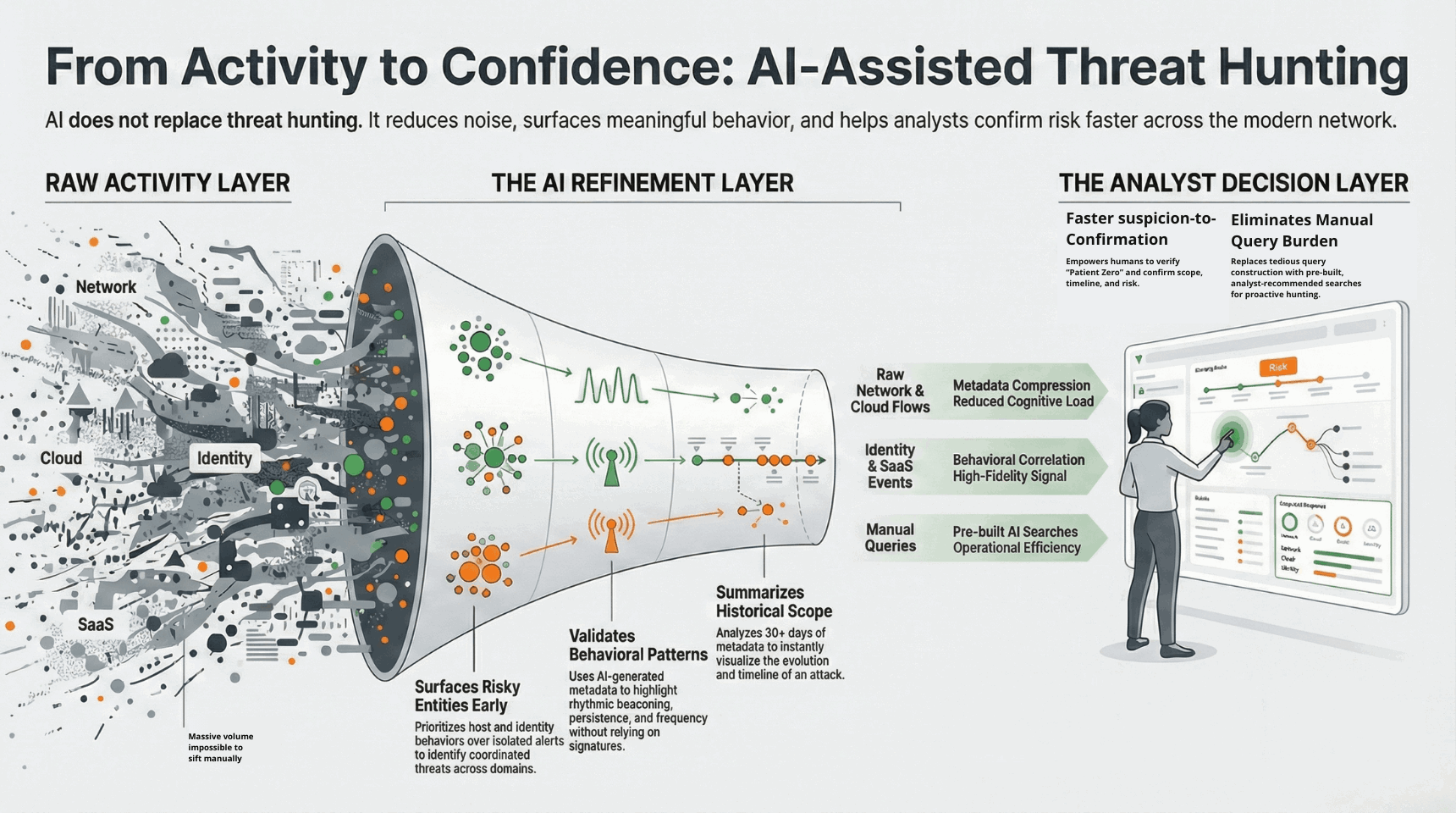

AIを活用した脅威ハンティングは、人間の判断に取って代わることなく、調査の負担を軽減します。機械学習は、優先度の高い手がかりを抽出し、異常な振る舞いパターンをハイライトし、大規模な手作業での分析が困難な過去の状況を把握します。

この変化は、今日の攻撃者の活動方法を反映しています。SANS 2025 の主要な調査結果によると、「Living Off the Land(LOTL)」手法は依然として攻撃者グループ全体に蔓延しており、シグネチャベースの検知だけでなく、振る舞いベースの脅威ハンティングの必要性が改めて浮き彫りになっています。攻撃者が正規のツールや認証情報を利用する場合、防御側は既知の指標と一致するかどうかだけでなく、時間の経過とともに活動がどのように展開していくかを理解する必要があります。

実務家の議論もこの現実を反映しています。セキュリティコミュニティのフォーラムでは、アナリストは脅威ハンティングを、クリーンなアラートに頼るのではなく、振る舞いのパンくずを繋ぎ合わせるプロセスであると一貫して説明しており、スタンドアロンツールよりもコンテキスト、判断、調査ワークフローの重要性を強調しています。

Vectra AI について 詳しくは、ハイブリッド環境全体での攻撃者の振る舞いを理解するためにセキュリティ チームがこのプラットフォームを参照する理由をご覧ください。

AI脅威ハンティングとメタデータドリブン型調査

AIは脅威ハンティングに取って代わるものではない。調査対象を絞り込み、高精度なメタデータを生成し、大量のアクティビティの中から手動では発見が困難振る舞い 可視化することで、疑念から確認までの時間を短縮する。

AIを活用したシステムは、個別のアラートや手動クエリに頼るのではなく、ネットワーク、ID、クラウド、SaaS環境全体の行動を継続的に評価します。アクティビティはセキュリティ関連のメタデータとして要約され、コンテキストに基づいて評価されるため、アナリストは真のリスクを示す可能性が最も高いエンティティとパターンに集中できます。

その結果、クエリの構築と精緻化にかかる時間が短縮され、スコープ、タイムライン、リスクを自信を持って確認する時間が増えます。脅威ハンティングはより迅速で、より的を絞ったものとなり、調査や対応とより密接に統合されるため、プロセスから人間の判断を排除することなく、全体的な運用効率が向上します。

Vectra AI の脅威ハンティングへのVectra AI

Vectra AIは、Attack Signal Intelligence™という視点から脅威ハンティングにアプローチし、静的なシグネチャや既知の指標ではなく、攻撃者の振る舞いと手法に焦点を当てています。この手法は、高度な攻撃者がツールや戦術を常に進化させている一方で、その根底にある行動や目的は一貫しているという認識に基づいています。攻撃者の存在を明らかにするシグナルとパターンを分析することで、このプラットフォームはハイブリッド環境全体にわたる継続的な自動ハンティングを実現します。

Vectra AIプラットフォームは、人工知能を活用し、ネットワーク、エンドポイント、アイデンティティ、クラウドの各ドメインにわたって24時間365日、自動的に脅威をハンティングします。アナリストが手動で仮説を立てて検証する必要はなく、プラットフォームはすべてのトラフィックとアクティビティを継続的に分析し、攻撃者の振る舞いの兆候を探します。このアプローチにより、シグネチャベースのツールでは見逃される未知の脅威やゼロデイ攻撃を発見できるだけでなく、効果的なハンティングに必要な専門知識と時間を大幅に削減できます。

実世界の攻撃データに基づいてトレーニングされた振る舞いモデルは、あらかじめ決められたルールに依存することなく、ラテラルムーブメント、権限の昇格、データのステージングなどのテクニックを特定します。このプラットフォームは、複数のドメインにわたる一見良性に見える活動を相関させ、巧妙な攻撃キャンペーンを明らかにします。例えば、異常な認証パターンと異常なデータアクセスやネットワーク通信を組み合わせることで、個々の指標では明らかにできない内部脅威を明らかにします。この総合的なアプローチにより、調査時間を数時間から数分に短縮し、優先度の高い脅威のみを浮き彫りにします。

このプラットフォームの優先順位付けされた攻撃シグナルは、セキュリティチームを最も重要な脅威に集中させ、アラートによる疲労をなくし、効率的なリソース割り当てを可能にします。キルチェーンを通じて攻撃者の進行状況を完全に把握することで、チームは被害を防ぐために最適なポイントで介入することができます。統合されたレスポンス機能により、即座の封じ込めと修復が可能になり、ハンティングによる発見を決定的な行動に変えることができます。この方法論は業界を問わず有効であることが証明されており、これまで数カ月間気付かれなかった高度な攻撃も、24時間以内に検知できるようになりました。

結論

自動化された防御を常に回避する高度な敵対者に組織が立ち向かう中、脅威ハンティングは高度な機能から不可欠なセキュリティ機能へと進化している。平均検出時間が181日という厳しい現実は、妥協を前提とし、隠れた脅威を積極的に探索するプロアクティブなアプローチを要求している。構造化された方法論、先進的なプラットフォーム、そしてAIを活用したソリューションにより、企業はセキュリティ体制をリアクティブからプロアクティブに転換し、数カ月ではなく数時間で攻撃を検知できるようになります。

脅威ハンティングを成功させるには、ツールやテクニックだけでなく、継続的な改善への組織のコミットメントと、人材、プロセス、テクノロジーへの投資が必要です。脅威がより巧妙になり、攻撃の自動化に人工知能が活用されるようになるにつれ、防御側も同様に、人間の専門知識と機械知能を組み合わせた高度なハンティング・ソリューションを導入する必要があります。このバランスに優れた組織は、脅威の検知、インシデント対応、および全体的なセキュリティ回復力を飛躍的に向上させることができます。

進むべき道は明確です。リスクプロファイルに適したハンティング能力を確立し、定義されたフレームワークを通じて徐々に成熟させ、進化する脅威の状況に継続的に適応することです。社内チーム、マネージド・サービス、またはハイブリッド・アプローチのいずれであっても、プロアクティブな脅威ハンティングは、持続的で高度な脅威の時代に重要な資産を保護し、事業継続性を維持するために必要な防御的優位性を提供します。

高度な脅威ハンティング機能でセキュリティ運用を変革する準備ができている組織は、Vectra AI がAttack Signal Intelligence™ を活用して、ビジネスにとって最も重要な脅威を自動的に発見し、優先順位付けする方法をご覧ください。

よくある質問 (FAQ)

脅威狩りの主な目的は何ですか?

脅威ハンティングの主な目的は、自動化されたセキュリティ制御を回避する高度な脅威をプロアクティブに発見し、重大な被害をもたらす前に排除することである。アラートを待つリアクティブなセキュリティ・アプローチとは異なり、脅威ハンティングは侵害の兆候を積極的に探索するため、平均検出時間は181日から数時間または数日に短縮されます。このプロアクティブな姿勢は、攻撃の初期段階で攻撃者を発見することで、データ漏洩、ランサムウェア攻撃、その他の壊滅的なインシデントを防ぎます。

脅威ハンティングには、全体的なセキュリティポスチャを強化する二次的な目的もある。チームはハンティング活動を通じて、検知範囲のギャップを特定し、セキュリティ管理の有効性を検証し、インシデント対応手順を改善する。ハンティングを実施するたびに環境に関するインテリジェンスが生成され、設定ミスやシャドーITなど、攻撃者が悪用する可能性のある脆弱性が明らかになります。成熟したハンティング・プログラムを導入している組織では、侵入成功件数の減少、インシデント対応コストの削減、セキュリティ・チームの能力向上が報告されている。

究極の目標は、個々の脅威を発見するだけでなく、侵害を想定し、防御の前提を継続的に検証する弾力的なセキュリティ運用を構築することにある。予防のみから検知とレスポンスへのこのような考え方の転換は、決意の固い敵が最終的に防御を突破することを認めるものである。この現実を受け止め、それに従ってハンティングを行うことで、組織は巧妙な脅威行為者に対しても防御上の優位性を維持することができる。

脅威ハンティングはインシデントレスポンスとどう違うのか?

脅威ハンティングとインシデントレスポンスは、トリガー、目的、方法論が異なる補完的なセキュリティ機能であるが、別個のセキュリティ機能である。脅威ハンティングは、アラートやインシデントの報告を待つことなく、隠れた脅威をプロアクティブに探索する。Hunters 仮説を立て、正常に見える活動を調査し、自動検知を回避する巧妙な攻撃の証拠を探します。このプロアクティブなアプローチは、脅威が被害をもたらす前に発見し、多くの場合、偵察や最初の侵害の段階で攻撃者を発見します。

インシデントレスポンスは、セキュリティインシデントが確認された後に実施され、既知の侵害の封じ込め、根絶、復旧に重点を置く。レスポンダーは、時間的なプレッシャーの中で、アクティブな攻撃による被害を最小限に抑え、確立された手順に従って証拠を保全し、ビジネスの継続性を維持し、正常なオペレーションを回復します。ハンターが可能性を探り、理論を検証するのに対し、レスポンダーは確実な脅威、即断的な行動を必要とする脅威に対処します。

これらの機能の関係は、強力な相乗効果を生み出します。ハンティングの発見は、しばしばインシデントレスポンスの引き金となり、侵害の影響を抑える早期発見をもたらします。インシデントレスポンスの発見は、攻撃手法や検知のギャップを明らかにすることで、今後のハンティングに反映されます。多くの組織では、ハンターとレスポンダーがツール、スキル、知識を共有することで、これらのチームを統合しています。この連携により、未知の脅威と活発な脅威の両方に対応する包括的なセキュリティ機能を構築しながら、検知から対応へのスムーズな移行を実現します。

SOC業務における脅威ハンティングとは?

セキュリティ・オペレーション・センター(SOC)では、脅威ハンティングは、自動化ツールや日常的な監視を超えた検知を行う高度な機能として機能しています。SOCのアナリストは主にアラートのトリアージ、インシデントの検証、初期対応を担当しますが、脅威ハンターはアラートを生成しない脅威をプロアクティブに探索します。この統合により、リアクティブなSOCは、被害が発生する前に高度な攻撃を発見できるプロアクティブなセキュリティ組織に生まれ変わります。

SOCの運用における脅威ハンティングは通常、専任のハンターが複数のSOC機能をサポートするハブ・アンド・スポーク・モデルに従います。Hunters ティア1のアナリストと協力し、アラートのしきい値に満たない疑わしいパターンを調査します。また、複雑なインシデントを深く掘り下げ、関連する侵害を特定するために、ティア2/3のアナリストと連携します。ハンティングで発見された情報は、新しい検知ルール、プレイブックの更新、対応手順の改善を通じてSOCの運用にフィードバックされます。この継続的な改善サイクルは、SOC全体の有効性を強化します。

最近のSOCでは、ハンティング機能を独立した機能として扱うのではなく、日常業務に直接組み込むケースが増えている。アナリストはアラート処理の合間を縫って、仮説に基づいた調査に時間を割く。自動化されたハンティング・ツールはバックグラウンドで継続的に稼働し、興味深い発見を人間の目で確認できるようにします。この統合されたアプローチにより、ハンティングの洞察は、専門チームに隔離されることなく、運用セキュリティに即座に役立つようになる。SOCのワークフローにハンティングが適切に統合されると、全体的な脅威検知が40%向上することが報告されています。

限られたリソースで脅威ハンティングを始めるには?

リソースが限られている組織でも、段階的に機能を構築する高インパクトかつ低コストのアプローチに集中することで、効果的な脅威ハンティングを確立することができる。まず、既存のSIEMやログデータを使用して、最も重要な資産や攻撃ベクトルをターゲットとした仮説駆動型のハンティングから始めましょう。MITRE ATT&CK フレームワークのような無料のリソースは、構造化された方法論と検出のアイデアをライセンス費用なしで提供します。専門知識を構築し、価値を実証するまでは、1週間に1回、単一の手法または脅威に焦点を当てた専用のハントから始めます。

ハンティングの基礎を学びながら、初期投資を最小限に抑えるために、フリーでオープンソースのツールを活用しよう。HELK、Jupyter notebooks、Sigma rulesのようなプラットフォームは、商用ライセンスなしで有能なハンティング環境を提供します。OSINTフィード、業界共有グループ、政府勧告などのオープンソースからの脅威インテリジェンスを使用して、ハンティングの優先順位を通知する。クラウドプロバイダーは、既存のサブスクリプションの中でネイティブなハンティング機能を提供しており、ツールを追加することなくクラウドに特化したハンティングが可能です。

マネージド・スレット・ハンティング・サービスは、社内の能力を向上させるための橋渡し的な役割を果たすとお考えください。このようなサービスは、貴社のチームがスキルやプロセスを開発する間、即座にハンティングを行うことができる。多くのプロバイダーがハイブリッドモデルを提供しており、ハンターが貴社のスタッフをトレーニングし、手法を共有します。重要な脅威を特定するため、まずは四半期に一度のハンティング評価から始め、予算の許す限り頻度を増やす。マネージド・セキュリティ・サービス・プロバイダと提携し、SOC サービスに基本的なハンティングを含めることで、既存のセキュリティ支出でハンティングのメリットを享受できるようにする。

AIはプロアクティブな脅威ハンティングにどのように役立つのか?

人工知能は、パターン認識の自動化、膨大なデータセットにわたる分析のスケーリング、振る舞い分析による未知の脅威の発見により、プロアクティブな脅威ハンティングに革命をもたらします。機械学習モデルは、正常な動作の動的なベースラインを確立し、潜在的な侵害を示す逸脱を特定します。これらのシステムは1秒間に数百万件のイベントを処理し、人間のアナリストが手作業で調査しても見逃してしまうような微妙な攻撃指標を発見します。AIを活用したハンティングは継続的に実行され、人手を介さずに24時間365日脅威を発見します。

自然言語処理により、アナリストが複雑なクエリ構文ではなく平易な英語で脅威を記述することで、直感的なハント作成が可能になります。生成AIは、脅威インテリジェンスを分析し、環境リスクに基づいて関連するハントのアイデアを提案することで、仮説形成を支援します。機械学習モデルは、複数のデータソースにわたる活動を自動的に関連付け、ネットワーク、エンドポイント、クラウドインフラにまたがる攻撃キャンペーンを明らかにします。自動化された特徴抽出により、事前に設定されたルールやシグネチャなしに新たな攻撃パターンを特定します。

AIは、日常的な分析や表面的な調査を処理することで、人間のハンターに取って代わるのではなく、むしろ補強します。この自動化により、熟練ハンターは人間の直感と創造性を必要とする複雑な脅威に集中することができます。AIシステムは調査ごとに学習し、継続的に検出精度を向上させ、誤検出を減らします。AIを活用したハンティングを利用している組織では、調査時間を75%短縮し、脅威の発見率を3倍に高めたと報告しています。AIの能力が進歩するにつれて、人間の専門知識と機械知能の組み合わせは、同様に洗練されたAIを搭載した攻撃から防御するために不可欠になります。

脅威ハンティングは、アラートが検知できない隠れた攻撃をどのように発見するのか?

脅威ハンティングは、事前定義されたアラートのトリガーを待つのではなく、振る舞いパターンを調査することで、隠れた攻撃を発見します。現代の攻撃の多くは、正規のツール、認証情報、そして信頼性の高いアラートを生成しない、一見正常に見えるアクティビティに依存しています。脅威ハンティングは、ネットワーク、アイデンティティ、クラウド、SaaS環境における振る舞いを経時的に分析することで、自動検知だけでは明らかにならない攻撃者の振る舞いパターンを明らかにします。

脅威ハンティングはアラートなしで機能するだろうか?

はい。最新の脅威ハンティングはアラートとは独立して実行できます。アナリストは、アラートに反応するのではなく、優先度付けされた行動シグナル、保持されたメタデータ、または調査のための質問を用いてハンティングを開始することがよくあります。これにより、チームは攻撃者の活動をプロアクティブに探索し、疑わしい振る舞いを検証し、検知が発動していない場合でも侵害を特定できます。

現代の脅威ハンティングにおいて最も重要なデータソースは何か?

効果的な脅威ハンティングは、ネットワークトラフィック、IDアクティビティ、クラウドワークロード、SaaSプラットフォーム、エンドポイントの挙動など、複数のデータソースにわたる可視性にかかっています。単一のデータソースだけでは十分ではありません。ハンターは、これらの環境全体にわたる相関メタデータを活用して、攻撃者がどのように移動し、権限を昇格し、時間の経過とともに持続するかを理解します。

脅威ハンティング中に、チームは不審な行動をどのように検証するのか?

チームは、振る舞いのコンテキストと履歴データを組み合わせることで、疑わしい振る舞いを検証します。アナリストは、活動が時間とともにどのように展開するかを検証し、最初の侵入ポイント(ペイシェントゼロ)を特定し、関連するシステムやIDが関与しているかどうかを判断します。この検証プロセスは、無害な異常と組織的な攻撃者の振る舞いを区別し、確実な対応判断を支援します。

脅威ハンティングを断続的ではなく継続的なものにする要因は何か?

組織が十分な履歴データを保持し、振る舞いの可視性を維持し、日々のセキュリティ運用に脅威ハンティングを統合することで、脅威ハンティングは継続的に実施されます。定期的な演習ではなく、チームは新たな兆候が現れた際に、継続的に活動の範囲を調査、検証、再評価します。このアプローチは、現代の攻撃が単発の孤立したイベントとして現れるのではなく、徐々に進化していくことを反映しています。