バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

組織は、増大する脆弱性の負担に直面しています。2024年には40,289件のCVEが公開され、これは2023年比で39%の増加となっています (Fortinet Global Threat Landscape Report 2025)であり、データ侵害による平均的な損害額は488万ドルに達しています(IBM Cost of a Data Breach Report 2024)。サプライチェーンの侵害、クラウドネイティブのワークロード、およびサポート終了間近のインフラストラクチャは、リスクの評価基準を根本的に変え、定期的なパッチ適用サイクルだけではもはや構造的に十分な対応とは言えなくなっています。

本ガイドでは、脆弱性管理の仕組み、成熟したプログラムの構築と評価方法、そして最新の検知機能を用いて、攻撃者の標的となっている脆弱性を特定する方法について解説します。本ガイドは、ハイブリッドな企業環境において脆弱性管理プログラムの構築や成熟化に取り組むSOCチーム、セキュリティエンジニア、およびCISOを対象としています。

脆弱性管理とは、組織の技術インフラ全体にわたるセキュリティ上の弱点を特定、評価、優先順位付けし、是正するための継続的かつ戦略的なプロセスです。特定の時点での評価や、より範囲が限定的なパッチ管理とは異なり、脆弱性管理は資産の検出から是正措置の検証に至るまでのリスクのライフサイクル全体を網羅し、悪用可能なリスクを体系的に低減することを可能にします。

これらの用語はしばしば混同して使われますが、それぞれ範囲の異なる活動を指しています。脆弱性管理は継続的なプログラムであり、全脆弱性の状況を常時監視し、優先順位付けを行い、時間の経過に伴う是正措置の進捗を追跡します。脆弱性評価は特定の時点におけるスナップショットを提供するものであり、監査や範囲を限定した評価には有用ですが、継続的な監視に代わるものではありません。パッチ管理はソフトウェアの更新のみを対象としており、成熟した脆弱性管理プログラムにおける是正措置活動の一部に過ぎません。

CVE(Common Vulnerabilities and Exposures)は、既知のセキュリティ上の欠陥に対して標準化された識別子を提供しています。 CVSS(Common Vulnerability Scoring System)は深刻度を0から10のスケールで評価しますが、この手法は「誤った緊急性」を生み出すとして広く批判されています。実際に重大な影響をもたらす脆弱性はわずか3%に過ぎず、つまりCVSSによってフラグが立てられた発見事項の大部分は、実際には運用上の脅威とはならないのです(Tenable Research 2024)。 Exploit Prediction Scoring System(EPSS)は、機械学習を用いて30日以内の悪用可能性を予測し、運用面においてより正確な優先順位付けを提供します。CISAのKnown Exploited Vulnerabilities(KEV)カタログは、現在悪用されていることが確認された脆弱性を追跡しており、あらゆるプログラムにおいて最優先の修正対象となります(CISA KEVカタログ)。

脆弱性とは、システム、アプリケーション、または設定における、悪用される可能性のある弱点のことです。脅威とは、その弱点を悪用する能力と意図を持つ主体または状況のことです。 リスクとは、脅威が脆弱性を悪用した場合に生じうるビジネスへの影響であり、発生の可能性と結果の両方を考慮したものです。脆弱性管理プログラムは脆弱性そのものに直接対処しますが、効果的な優先順位付けを行うには、これら3つの要素すべてを考慮する必要があります。例えば、インターネットに公開されたサービスを抱える本番環境で、積極的に標的とされている中程度の深刻度の欠陥よりも、隔離されたエアギャップ環境にある高深刻度のCVEの方が、運用上のリスクは低い可能性があります。

脆弱性管理は、6つのフェーズからなる継続的なサイクルとして機能します。各フェーズは次のフェーズへとつながっており、このプログラムは決して完全に停止することはありません。資産は変化し、新たな脆弱性は日々公表され、脅威の状況も絶えず変化しているからです。この6つのフェーズからなる継続的なサイクルは、次のように機能します:

.png)

脆弱性は一様ではないため、最新のハイブリッドインフラストラクチャ全体を網羅するためには、状況に応じたスキャン手法が不可欠です。

.png)

次の表は、各脆弱性の種類と、その攻撃ベクトル、一般的な例、および優先順位付けの主な指標を対応付けています

ネットワークの脆弱性は、攻撃者がユーザーの操作を必要とせずに探知できる、組織全体の攻撃対象領域を露呈させてしまいます。暗号化されていないプロトコル、ネットワーク機器のデフォルト認証情報、パッチが適用されていないネットワークサービスなどは、最も頻繁に悪用される対象です。ネットワークベースのスキャナーは、外部からの攻撃者の視点でこれらを特定しますが、認証を伴うスキャンでは、境界線のみを対象とした評価では把握できない内部の設定ミスをより詳細に可視化することができます。

アプリケーションの脆弱性に対処するには、標準的なネットワークスキャンを超える専門的なテスト手法が必要です。SAST(静的アプリケーションセキュリティテスト)は、開発段階でコードレベルの欠陥を特定します。DAST(動的アプリケーションセキュリティテスト)は、実行中のアプリケーションに対して、インジェクションの脆弱性、認証バイパス、不安全な直接オブジェクト参照など、悪用可能な弱点をテストします。ソフトウェア構成分析(SCA)は、脆弱性のあるサードパーティ製ライブラリを特定します。現代のアプリケーションには、それぞれ独自の脆弱性ライフサイクルを持つ何百ものオープンソース依存関係が含まれていることが多いため、これは極めて重要な機能です。

クラウドネイティブのワークロードには、従来のスキャンツールでは検出できない脆弱性の種類が存在します。 設定ミスのあるストレージバケット、権限が過剰なIAMロール、パッチが適用されていないコンテナベースイメージに対処するには、専用のツールが必要です。具体的には、設定評価のためのCSPMプラットフォーム、ワークロード保護のためのCWPP、そしてデプロイ前にCI/CDパイプラインに統合されたコンテナイメージスキャンが挙げられます。ガートナーによると、2029年までにアプリケーションの35%がコンテナ化される見込みであり、クラウドネイティブの脆弱性対策は、プログラムの優先度としてますます重要になっています。

ID関連の脆弱性が、初期侵入経路として悪用されるケースが増加しています。不適切なMFA設定、権限が過剰なサービスアカウント、およびActive Directory内のKerberoast攻撃に脆弱なアカウントは、企業向け攻撃において日常的に悪用されています。ID脆弱性の管理には、従来のスキャンツールとIDセキュリティツールの連携が不可欠ですが、この連携が不十分なため、多くのプログラムにおいて、最もリスクの高い攻撃対象領域に死角が残されています。

以下のデータは、企業環境全体におけるセキュリティ上の課題の現状を反映したものです。これらの指標は、セキュリティ対策への投資判断、SLA(サービスレベル契約)の適正化、およびセキュリティ態勢に関する取締役会への報告に活用されるべきものです。監査対応および引用に備え、出典と公表年を明記しています。

以下の事例は、脆弱性管理の失敗が、いかにして具体的な運用上の影響につながるかを示しています。それぞれが、情報開示のタイミング、サードパーティへの影響、zero-day という、異なる失敗パターンを示しており、プログラムの設計やSLAの設定において直接的な教訓となります。

2021年12月9日、Apache Log4j ロギングライブラリに存在する重大なリモートコード実行の脆弱性(CVE-2021-44228、CVSS 10.0)が公表されました。 その72時間以内に、Checkpoint Researchは、インターネットに接続されたターゲットに対してこの脆弱性を積極的に悪用している100以上の異なる脅威アクターグループを特定しました。CISAは緊急指令22-02を発令し、すべての連邦民間機関に対し、直ちにパッチを適用するよう求めました。この脆弱性は、世界中のクラウドサービス、エンタープライズアプリケーション、および組み込みシステムにまたがる数億台のデバイスに影響を及ぼしました。

Log4jライブラリは数百社のベンダーのソフトウェア製品に組み込まれていましたが、その多くは依存関係チェーンに関するSBOMの可視性を持ち合わせていませんでした。四半期ごとのスキャンサイクルを実施していた組織は、ベンダーのパッチが展開前に評価・テストされるまでの数週間、脆弱性にさらされた状態が続きました。

教訓:深刻度の高い脆弱性については、公開から数時間以内に悪用が始まる。継続的なスキャンや自動化されたKEVアラート機能を備えていないプログラムでは、脅威環境が求めるスピードで対応することはできない。

2023年5月、Cl0pランサムウェアグループは、Progress Software社のファイル転送プラットフォーム「MOVEit Transfer」に存在するSQLインジェクションの脆弱性(CVE-2023-34362)を、ベンダーが当該の脆弱性を公表する前に悪用した。この侵害は、政府機関、金融機関、医療システムを含む2,700以上の組織に波及し、9,300万人以上の個人情報が流出する事態となった。 推定総被害額は120億ドルを超えた(Emsisoft 2024)。

この攻撃は、境界線に重点を置いたスキャンプログラムの限界を浮き彫りにした。サードパーティのSaaSプラットフォームや管理型ファイル転送サービスを脆弱性管理の対象に含めていなかった組織は、データがすでに外部へ流出するまで、この脆弱性に気づくことができなかった。

教訓:サードパーティ製ソフトウェアやサプライチェーン関連のソフトウェアについても、社内管理システムと同等の厳格なスキャンを実施しなければならない。SaaSプラットフォームやマネージドファイル転送サービスも、対象外となる資産ではない。

2024年1月、国家系脅威アクターは、Ivanti Connect Secure VPNアプライアンスの2つのzero-day (CVE-2023-46805およびCVE-2024-21887)を組み合わせて、認証前のリモートコード実行を実現しました。CISAは、この脆弱性が公表されてから数日以内に緊急指令24-01を発出しました。 パッチが提供されるまでに、世界中で1,700台以上のデバイスが侵害された。この攻撃は、政府機関や重要インフラ組織を標的とする中国系脅威グループ「UNC5221」によるものとされている。

認証バイパスを可能にする脆弱性と、コマンドインジェクションを可能にする脆弱性が連鎖した結果、個々の脆弱性が単独で引き起こすものよりもはるかに深刻な事態が生じた。個々の脆弱性に対する標準的なCVSSスコアリングでは、攻撃者の活動によって明らかになるまでは、これらを組み合わせて悪用された場合のリスクを検知することはできなかっただろう。

教訓: Zero-day 、ネットワークのセグメンテーション、監視機能の強化、IPSによる仮想パッチ適用といった補完的な対策が必要であり、これらはパッチ適用期間が予定された後ではなく、脆弱性が公表された直後に直ちに有効化されなければならない。

脆弱性管理とペネトレーションテストはそれぞれ異なる目的を持っており、互いに代替し合うべきものではありません。これらは、成熟したセキュリティプログラムにおいて相互に補完し合う分野です。

脆弱性管理は継続的なプロセスです。すべての資産にわたる既知の弱点を特定・追跡し、悪用可能性やビジネス上の状況を踏まえて是正措置の優先順位を決定し、プログラムのパフォーマンスを長期的に測定します。一方、侵入テストは定期的かつ範囲を限定して実施されます。これは、特定された脆弱性が実際に悪用可能かどうかを検証し、自動スキャナーが見逃すロジックの欠陥を明らかにし、既存の対策の有効性をテストするために設計された、攻撃者の行動を模した構造化されたシミュレーションです。

成熟したプログラムでは、その両方が実施されます。脆弱性管理は攻撃対象領域を可視化します。ペネトレーションテストは、その領域内で積極的に活動する攻撃者に対して、防御体制が機能するかどうかを検証します。

脅威の状況は変化しており、従来の定期的なスキャンプログラムでは構造的に不十分となっています。現在の課題は、以下の3つの要因によって特徴づけられます。

悪用される速度が、対策のサイクルを上回っている。

CISAのKEVカタログによると、既知の悪用済み脆弱性の23.6%は、公開前または公開と同時に攻撃ツール化されている(CISA KEV 2024)。これにより、防御側には実質的な対応の余裕が与えられない。現代の攻撃では、複数の弱点を連鎖させるケースが増加しており、深刻度の低い設定ミスと権限昇格の脆弱性を組み合わせるだけで、単一の「重大」評価の脆弱性と同等の、ビジネスに致命的な結果をもたらす可能性がある。

攻撃対象領域は、境界ベースのスキャンだけではカバーできない範囲にまで拡大しています。サプライチェーンへの侵害は、組織の直接的な管理範囲外にも脆弱性をもたらします。クラウドネイティブなワークロード、コンテナ、一時的なコンピューティングリソースは、従来のエージェント型スキャナーでは見落とされがちな資産を追加します。クラウドの導入により、包括的な資産インベントリは、四半期ごとの作業ではなく、継続的な運用要件となっています。

レガシーインフラは、恒久的なセキュリティリスクの窓を生み出します。2025年10月にWindows 10のサポートが終了したことで、移行できない組織のシステムはセキュリティ更新プログラムを受けられなくなり、既知の脆弱性が恒久的に露呈することになりました。パッチを適用できないシステムでは、悪用される可能性を最小限に抑えるために、代替対策、ネットワークのセグメンテーション、監視の強化、およびアプリケーション制御が必要となります。これらは一時的な対処法に過ぎず、根本的な解決策ではありません。また、これらには積極的かつ継続的な管理が求められます。

十分なリソースを持つチームでさえ、時間の経過とともに深刻化する構造的な課題に直面しています。こうした課題は、例外的なケースではなく、組織全体に根ざしたものであり、スキャナーの数を増やしただけでは解決しません。

アラートの量とCVSSスコアに基づく誤った緊急性。CVSSスコアが「重大(Critical)」と評価された脆弱性のうち、実際に悪用されるのは約16%に過ぎない。すべての「重大」評価を緊急事態として扱うと、修正作業のバックログが蓄積し、真にリスクの高い脆弱性が埋もれてしまうだけでなく、理論上の脅威への対応にアナリストのリソースが割かれてしまう。

現代のインフラストラクチャにおける検出の死角。クラウドネイティブなワークロード、コンテナ化されたアプリケーション、および一時的な資産は、静的な環境向けに設計されたスキャナーでは検出されないことがよくあります。ハイブリッドインフラストラクチャには、ハイブリッドなスキャン戦略が必要です。具体的には、動的なワークロードにはエージェントベース、静的な資産にはエージェントレス、そしてクラウド環境にはAPI統合型のアプローチが求められます。

大規模な修正対応の調整。脆弱性管理はチーム間の垣根を越えて行われます。セキュリティ部門が脆弱性を特定し、IT部門がパッチを適用し、エンジニアリング部門がコードレベルの欠陥を修正します。明確なSLAとワークフローの統合がなければ、上流工程で脆弱性の優先順位が適切に付けられていても、未処理の課題が蓄積してしまいます。

手作業によるプロセスのオーバーヘッド。手作業による優先順位付け、チケット作成、およびレポート作成は、本来は調査や是正措置に注力すべきアナリストのリソースを消費してしまう。大規模な手作業プロセスに依存するプログラムでは、攻撃の機会が生まれる前に脆弱性のリスクを解消することができない。

脆弱性管理の自動化により、検出から修正に至るまでのサイクル全体における手作業の負担が軽減されます。自動スキャン機能は、資産の変更に合わせて新たな脆弱性を継続的に特定するため、スキャン実行の予定時間を設定する必要がありません。エンリッチメント・パイプラインは、スキャン結果とEPSSスコア、脅威インテリジェンス・フィード、資産の重要度データを照合し、アナリストの手を借りることなく優先順位付けされた修正キューを生成します。

SOARの統合機能により、優先順位付けされた検出結果はチケットに変換され、資産の所有権やSLAの閾値に基づいて適切なチームに割り当てられます。自動再スキャンにより、手動でのスケジュール設定なしに是正措置の確認が行われます。レポート生成パイプラインは、定義された間隔でコンプライアンス文書を作成します。

目的は、アナリストをプロセスから排除することではありません。人間の専門知識を必要とする意思決定に、アナリストの判断を集中させることです。具体的には、パッチ適用が不可能なシステムに対する補完的統制の評価、悪用が進行していることを示唆する検知シグナルの調査、そして組織のリスク閾値を超える発見事項の上申などが挙げられます。

脆弱性管理は、それぞれ固有の要件や文書化義務を伴う主要な規制枠組み全般にわたるコンプライアンスを支援します。組織は、罰則を回避し、認証を維持するために、これらの要件を理解する必要があります。

ISO 27001(A.12.6)では、役割の明確化、定期的な評価、および適時の是正措置を含む技術的脆弱性管理プロセスが求められています。組織は、脆弱性への対応手順を文書化し、是正措置のスケジュールを維持するとともに、事業目標に沿ったリスクベースのアプローチを用いて継続的な改善を実証しなければなりません。

HIPAAの技術的保護措置では、電子保護医療情報(ePHI)を保護するために脆弱性管理が義務付けられています。対象機関は、定期的な脆弱性評価を実施し、速やかにパッチを適用し、すべての是正措置を記録しなければなりません。セキュリティ規則では、技術的制御の有効性について継続的な評価を行うことが求められています。

PCI DSS要件6では、決済カードデータを扱う組織における脆弱性管理について明確に規定されています。認定スキャンベンダー(ASV)による四半期ごとの内部および外部脆弱性スキャンが義務付けられています。高リスクの脆弱性については、1か月以内に是正措置を講じ、修正を確認するために再スキャンを行う必要があります。

NIST CSFは、複数の機能にわたる脆弱性管理を統合しています。「特定(Identify)」機能(ID.RA)では脆弱性の特定が求められ、「保護(Protect)」機能(PR.IP)では是正措置が含まれます。NISTガイドラインを採用する組織では、通常、自動スキャン、継続的監視、および指標に基づく改善プログラムを導入しています。

効果的な検知には、継続的なスキャンと振る舞い 組み合わせる必要があります。スキャナーは既知の脆弱性を特定し、アクティブ検知シグナルは、現在攻撃者の標的となっている脆弱性を明らかにします。以下の7つのステップからなるフレームワークは、包括的な検知・防止プログラムの双方の側面を網羅しています。

脆弱性の悪用は、MITRE ATT&CK 直接対応しています。攻撃者が特定の脆弱性カテゴリを悪用するためにどのような手法を用いているかを理解することで、チームは検知範囲を適切に設定し、スキャンプログラムが最もリスクの高い攻撃対象領域をカバーしていることを確認することができます。以下の表では、一般的な脆弱性悪用手法と、それに対応するATT&CK識別子および推奨される検知手法を対比しています。

セキュリティチームは、どの脆弱性が実際に悪用されているかをどのように確認しているのか

従来の脆弱性管理では、悪用される可能性のある箇所を特定します。一方、振る舞い 、攻撃者が現在、あなたの環境内で具体的に何を標的としているかを明らかにします。この違いによって、対策の重点を置くべき箇所が変わってきます。

Vectra AI「Attack Signal Intelligence™」は、ネットワーク、クラウド、ID管理、SaaS環境にわたる攻撃パターンをリアルタイムで可視化し、攻撃対象領域全体のシグナルを相互に関連付けることで、特定の環境において現在攻撃者の標的となっている脆弱性を特定します。IDCの調査によると、Vectra AI を導入している組織ではVectra AI 潜在的な脅Vectra AI 、アラート調査にかかる時間が50%短縮されています。

振る舞い 脆弱性管理プログラムをどのように補完するかをご覧ください →Vectra AI をご覧ください

従来のCVSSに基づく優先順位付けでは、しばしば過度なアラート疲労が生じがちです。重大(Critical)と評価された脆弱性の多くは、実際には悪用されることがなく、その結果、セキュリティチームは運用上のリスクが限定的である脆弱性の是正にリソースを費やすことになってしまいます。リスクベースの脆弱性管理では、脅威インテリジェンス、ビジネス上の状況、悪用される可能性を総合的に考慮し、最も重要な脆弱性を優先的に対処します。

EPSSの手法では、エクスプロイトの利用可能性、脆弱性の特性、およびベンダー情報を分析する機械学習モデルを用いて、悪用される確率を予測します。EPSSは毎日更新され、0~100%の確率範囲で最新の悪用予測を提供します。CVSSとは異なり、EPSSのスコアは理論的な深刻度評価ではなく、観測された攻撃者の行動や予測される悪用パターンを反映したものです。

環境的要因は、実際のリスクに大きな影響を及ぼします。孤立した開発システムにおける脆弱性は、インターネットに公開されている本番サーバーにおける同じ欠陥に比べ、運用上のリスクが低くなります。資産の重要度、データの機密性、および補完的な統制措置はすべて、優先順位の決定に影響を与えます。MITRE ATT&CK 、脅威に基づいた優先順位付けを行うために、脆弱性と攻撃者の手法を関連付けるのに役立ちます 。

Zero-day 、別途ワークフローが必要です。パッチが利用できない状況では、組織は代替的な保護策を講じる必要があります。具体的には、ネットワークのセグメンテーションによって影響範囲を限定し、監視機能を強化して攻撃の試みを検知し、IPSやWAFのルールによる仮想パッチ適用を通じて既知の攻撃パターンをブロックします。

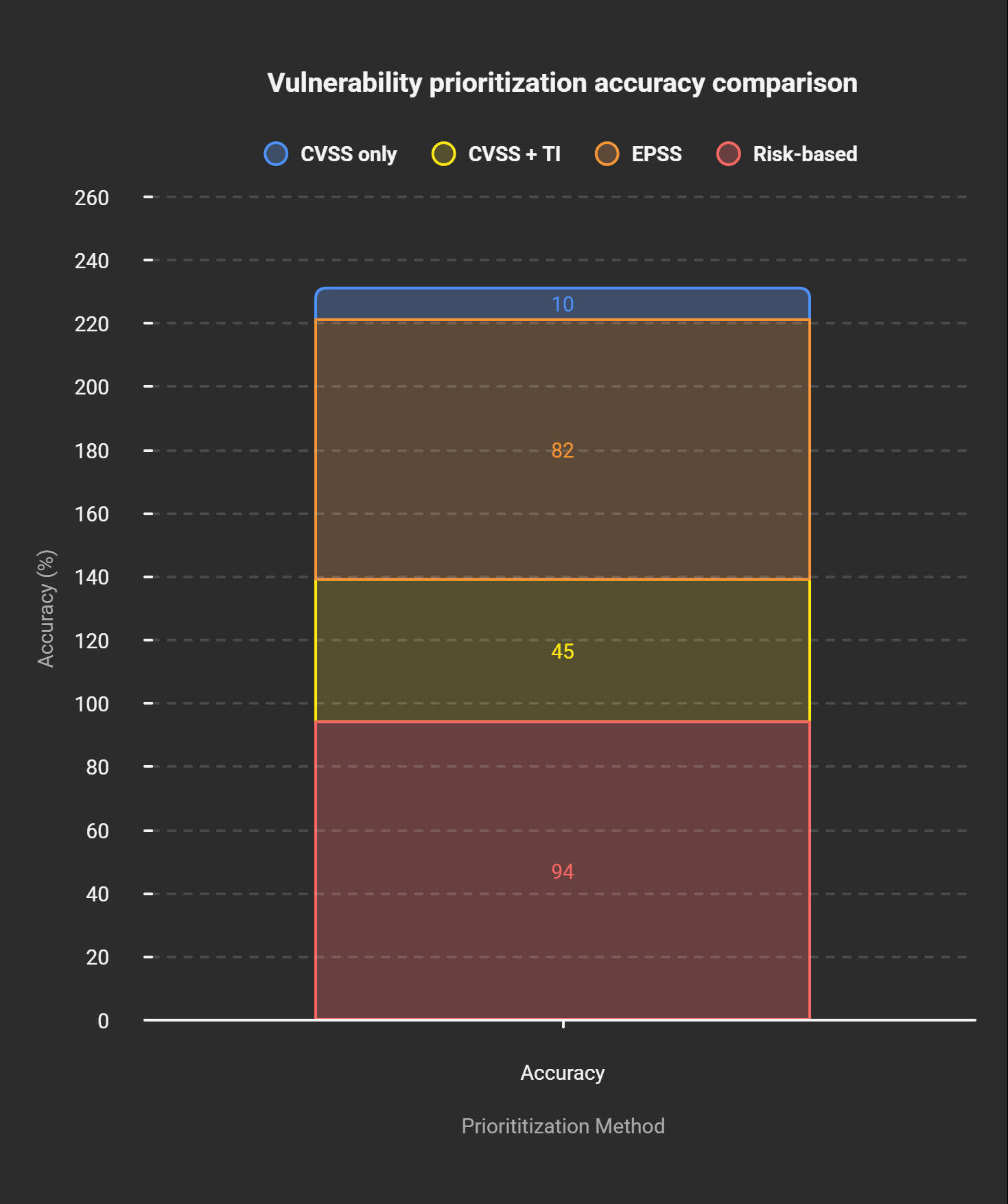

以下の表は、優先順位付けの成熟度の各段階における精度の向上を示しています。これらの精度数値は、多数の脆弱性を対象とした平均値であり、環境、資産構成、脅威プロファイルによって異なります。これらは固定された閾値ではなく、評価の基準としてご利用ください。

EPSSの導入は、データ統合から始まります。脆弱性スキャナーをEPSSのAPIエンドポイントに接続し、スコアリングを自動化します。既存の脆弱性をCVE識別子にマッピングし、EPSSでの検索を可能にします。組織のリスク許容度に基づいて閾値を設定します。多くのプログラムでは、EPSSスコアが10%を超える脆弱性を優先的に扱いますが、閾値の設定は、資産の重要度や業界特有のリスクプロファイルを反映させる必要があります。

スキャンツールを設定し、レポートにCVSSスコアに加えEPSSスコアも記載するようにする。是正措置のワークフローを変更し、SLAを設定する際にEPSSの発生確率を重視するようにする。アナリストは、EPSSスコア0.85が「30日以内に悪用される確率が85%」であることを理解しておく必要がある。これは、公開されたエクスプロイトが存在しない脆弱性に対するCVSS 9.0の評価とは根本的に異なる。コンプライアンスおよび監査の目的で、優先順位付けの手法を文書化する。

指標の追跡を通じてEPSSの効果を監視します。EPSS導入前後の誤検知率と平均修復時間を比較します。特定の環境における観測された精度に基づいて、閾値を調整します。

最新の脆弱性管理プラットフォームは、包括的な対応を実現するために複数の機能を統合しています。ツールの種類を評価することで、組織は自社の環境やプログラムの成熟度に見合ったソリューションを選択することができます。

スキャナのアーキテクチャは、導入と有効性に大きな影響を与えます。エージェント型スキャナは継続的な可視性を提供し、動的な環境に適しています。エージェントレス型ソリューションは導入の複雑さを軽減しますが、一時的な資産を見逃す可能性があります。多くの組織では、両方の手法を組み合わせたハイブリッド型のアプローチを採用しています。ネットワーク型スキャナは、外部の攻撃者の視点から確認できる脆弱性を特定します。

アプリケーションのセキュリティには、専門的なテスト手法が必要です。SASTは開発段階でソースコードを分析し、脆弱性を検出します。DASTは実行中のアプリケーションをテストし、セキュリティ上の欠陥を検出します。IASTはこれら両方の手法を組み合わせ、包括的なテスト範囲を実現します。SCAはサードパーティ製ライブラリ内の脆弱なコンポーネントを特定します。これは、現代のアプリケーションスタックにおいてオープンソースの依存関係チェーンが大幅に拡大していることから、極めて重要な機能です。

クラウドネイティブおよびコンテナのセキュリティは、独自の対応領域です。CNAPPプラットフォームは、脆弱性管理を含むクラウドセキュリティ機能を統合します。CSPMは、セキュリティリスクの有無についてクラウド構成を継続的に監視します。CWPPは、ハイブリッド環境全体にわたるワークロードを保護します。コンテナスキャンは、デプロイ前にコンテナイメージやレジストリ内の脆弱性を特定します。

エコシステムの統合により、プログラムの有効性が飛躍的に高まります。SIEMプラットフォームは、脆弱性データを他のセキュリティイベントと統合し、相関分析を行います。SOARプラットフォームは、脆弱性の検出結果に基づいて修正ワークフローを自動化します。ITSMツールは、チーム横断的な変更管理プロセスと連携してパッチ適用を調整します。

決定基準は、組織の規模、インフラの複雑さ、およびセキュリティの成熟度によって異なります。小規模な組織では、エンドポイント保護プラットフォームに統合された脆弱性管理機能から導入を始めることがよくあります。中堅企業では、通常、自動化機能を備えた専用の脆弱性管理(VM)プラットフォームが必要となります。大企業では、多様な環境やコンプライアンス要件に対応できる包括的なプラットフォームが求められます。

以下の表は、ユースケースごとに一般的なスキャナーのアーキテクチャを比較したものです。多くの成熟したプログラムでは、単一のスキャン手法に固執するのではなく、ハイブリッドな展開を採用しています。

効果的な測定は、継続的な改善を促進します。以下の4つの主要指標は、プログラムの有効性を可視化し、経営陣や監査人に対して進捗状況を示すための基準となります。

平均検知時間(MTTD)とは、脆弱性が公開されてから、自組織の環境内でそれが検知されるまでの平均時間を指します。優れたプログラムでは、継続的なスキャンと脅威インテリジェンスの統合により、重要な資産について24時間未満のMTTDを実現しています。MTTDは、検知時間の合計を検知された脆弱性の数で割ることで算出します。

平均修復時間(MTTR)は、脆弱性の検出から修復完了までの平均時間を測定する指標です。業界のベンチマーク値には大きなばらつきがあります。Tenable Exposure Management Index(2025年版)によると、自動化を導入している中小企業ではMTTRが14日であるのに対し、大企業では平均30日となっています。MTTRは、総修復時間を修復された脆弱性の数で割ることで算出します。

カバレッジ率により、インフラ全体にわたる包括的な保護が確保されます。主要なプログラムでは、自動検出と継続的なスキャンにより、95%以上の資産カバレッジを維持しています。

リスクスコアの低減は、本プログラムがセキュリティ体制全体に与える効果を如実に示しています。経時的なリスクスコアの推移を追跡し、四半期ごとの低減率を測定します。効果的なプログラムでは、初期のベースラインと比較して、四半期ごとに20%以上のリスク低減を達成しています。

脆弱性管理の成熟度モデルは、組織が現在の能力を評価し、改善ロードマップを策定するのに役立ちます。以下の5段階モデルは、MTTRを主要な評価指標として、事後対応型のプログラムから最適化されたプログラムへと至る明確な進展経路を示しています。

レベル1 — 初期段階:プログラムは手動プロセスに依存し、対応範囲も不均一なため、事後対応的な運用となっている。スキャンは不定期に行われ、多くの場合、コンプライアンス対応のみを目的としている。正式な脆弱性管理プロセスは存在しない。ほとんどの脆弱性について、平均修復時間(MTTR)は90日を超えている。

レベル 2 — 発展段階:基本的な自動化と定期的なスキャンスケジュールが確立されている。資産インベントリは存在するが、不完全な場合がある。優先順位付けは CVSS スコアに基づいて行われる。平均修復時間(MTTR)は 60~90 日である。一部の文書や手順が整備されている。

レベル3 — 確立:包括的なプロセスが確立され、一貫した実行が行われている。分類を含む完全な資産目録が作成されている。優先順位付けにはビジネス上の文脈が反映されている。平均修復時間(MTTR)は30~60日である。変更管理プロセスとの連携が確立されている。

レベル4 — マネージド:メトリクスと自動化により、プログラム全体の最適化を推進します。すべての資産を対象とした継続的なスキャンを実施します。EPSSおよび脅威インテリジェンスを活用した高度な優先順位付けを行います。重大な脆弱性に対するMTTRは30日未満です。予測分析により、新たな傾向を特定します。

レベル5 — 最適化:リアルタイムの脆弱性検出と自動修復機能を備えた、完全に自動化され、自己改善するプログラム。AIによる優先順位付けと対応。MTTR(平均修復時間)は常に14日未満。メトリクスと脅威情勢の変化に基づいた継続的な改善。

業界別のベンチマークは、プログラムのパフォーマンスを把握するための参考指標となります。金融サービス企業は、規制上の圧力やリソースの可用性により、通常15日という平均修復時間(MTTR)を達成しています。医療業界では、セキュリティとシステムの可用性要件のバランスを考慮し、平均25日となっています。小売業界では、季節的な変動が修復スケジュールに影響を与えるため、平均30~35日となっています。

地域による差異もベンチマークに影響を与えます。欧州の組織は、GDPRの要件により、是正措置の実施が迅速である傾向があります。北米の組織はEPSSの導入率ではトップを走っていますが、是正措置の実施速度には大きなばらつきが見られ、これはプログラムの成熟度やツールへの投資状況の違いを反映しています。

従来の脆弱性管理は、継続的脅威露出管理(CTEM)フレームワークを通じて、包括的なリスク低減へと進化しています。ガートナーのCTEMに関する調査では、2026年までに包括的なCTEMプログラムを導入した組織において、情報漏洩が大幅に減少すると予測されています。

CTEMは、従来の脆弱性スキャンにとどまらず、外部攻撃面の管理、デジタルリスク保護、侵害・攻撃シミュレーションなど、あらゆる種類のリスクを網羅しています。このフレームワークは、侵害を想定した演習やパープルチーム活動を通じた継続的な検証を重視しています。CTEMを導入した組織では、30日以内の是正率が89%に達しており、従来の定期的なアプローチを大幅に上回る成果を上げています。

「Vulnerability Management as a Service(VMaaS)」は、マネージドセキュリティサービスを通じてリソースの制約に対処します。VMaaSプロバイダーは、24時間365日の監視、専門家による分析、および修正措置の調整を包括的に提供します。中小企業は、社内に専門チームを構築することなく、エンタープライズレベルの機能を活用できます。料金体系は、資産単位の課金から包括的なマネージドサービスまで多岐にわたります。

AIと機械学習は、過去の攻撃パターンを分析することで、優先順位の決定精度を向上させます。自然言語処理により、脆弱性の説明や脅威レポートから実用的な知見を抽出します。自動化された修復オーケストレーションにより、MTTRを短縮すると同時に、トリアージからチケット発行までのワークフローにおける人的ミスを最小限に抑えます。

クラウドネイティブアーキテクチャでは、従来のOSパッチ適用を超える脆弱性管理アプローチが求められます。コンテナイメージのスキャンにより、デプロイ前に脆弱性を特定します。ランタイム保護機能は、コンテナの動作を監視し、悪用試みを検知します。Kubernetesのアドミッションコントローラーは、デプロイ時にセキュリティポリシーを適用します。クラウドセキュリティポスチャー管理は、マルチクラウド環境全体にわたるクラウド構成を継続的に評価します。

従来の脆弱性管理では、悪用される可能性のある脆弱性を特定します。一方、Vectra AIは実際に悪用されている脆弱性を明らかにし、それによって修復作業の重点分野が変わります。

Vectra AIは、ネットワーク、クラウド、ID、SaaS環境全体にわたる攻撃振る舞いをリアルタイムで検知するAttack Signal Intelligence™を通じて、脆弱性管理に取り組みます。攻撃者がアクセスを試したり、権限を昇格させたり、横方向に移動したりすると、これらの振る舞いは検知可能なシグナルを生成します。Vectra AIは、最新のネットワーク全体でこれらのシグナルを相関分析し、どの脆弱性が攻撃者の攻撃を受けているかを明らかにします。

既存の脆弱性管理ツールとの連携により、その効果はさらに拡大します。スキャン結果と検知された攻撃者の行動を照合することで、セキュリティチームは、実際に悪用されている脆弱性への対応に注力できるようになります。その結果、無駄なパッチ適用が減り、封じ込めが迅速化され、真に重要な脆弱性に対する平均修復時間が短縮されます。

Vectra AI 、「実行能力」において最高位、「ビジョンの完全性」において最下位にVectra AI 、サイバーセキュリティAI分野で35件の特許を保有する同社は、 本レポートにおいて2025年版ガートナー「ネットワーク検知・対応(NDR)マジック・クアドラント」でリーダーに選出された唯一のベンダーです。IDCによると、Vectra AI している組織ではVectra AI 、アラートの調査時間が50%短縮されています。

振る舞い お客様の脆弱性管理プログラムをどのように補完するかについては、Vectra AI をご覧いただくか、デモをご依頼ください。

脆弱性管理は、単なるコンプライアンス対応から、事業運営上の必須要件へと変化しました。2024年には40,289件のCVEが公開され、最も深刻なケースでは悪用までの時間が数時間にまで短縮されている状況下では、定期的なスキャンとCVSSスコアのみによる優先順位付けを軸としたプログラムでは、脅威の動向に追いつくことが構造的に不可能です。

成熟したプログラムには、3つの特徴があります。それは、クラウド、ID管理、サードパーティ製ソフトウェアを含むすべての資産クラスにわたる継続的な可視性、理論上の深刻度スコアよりも悪用可能性やビジネス上の文脈を重視したリスクベースの優先順位付け、そして業界ベンチマークと比較してMTTD(検知までの時間)、MTTR(修復までの時間)、カバレッジ、リスク低減率を追跡する測定体制です。本ガイドで紹介する実例――Log4Shell、MOVEit、Ivanti――はいずれも、これらの要素のうち少なくとも1つにおいて不備が見られました。

CTEMやAIを活用した検知技術への進化は、機能面で大きな向上をもたらしますが、その根幹は変わりません。つまり、「見えないものは守れない」、「文脈なしに優先順位をつけられない」、「測定なしに改善できない」ということです。強靭な脆弱性管理プログラムを構築するには、これら3つの側面すべてに同時に取り組むことが不可欠です。

脆弱性スキャンデータと振る舞い シグナルを統合するセキュリティチームは、単にどのような脆弱性が存在するかを把握するだけでなく、どの脆弱性が実際に標的とされているかを理解することで、はるかに適切な是正措置を講じることができます。この統合こそが、従来の脆弱性管理と最新の脅威検知が融合する点なのです。

本ガイドで参照されている統計データや事例は、業界の調査報告書、情報漏洩事故の調査結果、および公開されているサイバーセキュリティ関連のデータセットに基づいています。

脆弱性管理とは、すべての資産にわたるセキュリティ上の弱点を継続的に特定し、優先順位を付け、その是正措置を追跡する、継続的な取り組みです。脆弱性評価は、特定の時点における評価、つまりその時点での現在のリスク状況を写し取ったものです。評価は脆弱性管理の一要素であり、その代わりとなるものではありません。

スキャン頻度は、資産の重要度およびコンプライアンス要件によって異なります。重要な本番システムについては、継続的または毎日のスキャンが必要です。標準的なインフラストラクチャでは、通常、毎週自動スキャンを実施し、毎月認証付き評価を行います。PCI DSSでは、少なくとも四半期ごとのスキャンが義務付けられています。開発環境については、本番環境へのデプロイを行うたびにスキャンを行う必要があります。

EPSS(Exploit Prediction Scoring System)は、特定のCVEが30日以内に実環境で悪用される確率を予測する機械学習モデルです。理論上の深刻度を評価するCVSSとは異なり、EPSSは観測された攻撃者の行動や現在の悪用パターンを反映しています。EPSSを優先順位付けの主要な指標として採用している組織では、CVSSのみを使用するアプローチと比較して、誤った緊急性を大幅に低減できています。

どちらにも一長一短があり、成熟したプログラムの多くはハイブリッドなアプローチを採用しています。エージェントベースのスキャンは、継続的かつ認証済みの可視性を提供し、動的な環境に適していますが、導入に手間がかかります。エージェントレススキャンは導入が容易ですが、一時的な資産を見逃す可能性があります。クラウドネイティブな環境では、通常、これら両方のアプローチに加え、API統合型のスキャンが必要となります。

パッチが適用されていない脆弱性に対しては、代替対策が必要となります。具体的には、ネットワークのセグメンテーションにより横方向の移動を制限し、WAF(Webアプリケーションファイアウォール)やIPS(侵入防止システム)による仮想パッチ適用で既知の攻撃パターンを遮断し、監視体制を強化して脆弱なシステム周辺の異常な活動を検知します。コンプライアンスや監査の目的で、リスク受容の決定を正式に文書化してください。代替対策は恒久的な措置ではなく、明確な見直しサイクルが定められた一時的な措置として扱う必要があります。

4つの主要指標は、MTTD(平均検知時間)、MTTR(平均修復時間)、カバレッジ率(スキャンされた資産の割合)、および経時的なリスクスコアの低減率です。これらを成熟度レベルごとの業界ベンチマークと比較し、資産の重要度やコンプライアンス要件に基づいてSLAを調整してください。

VMaaSは、エンタープライズグレードのVM機能が必要であるものの、その運用を担う社内要員を確保できない組織にとって有効な選択肢です。本サービスでは、継続的なスキャン、専門家による優先順位付け、および管理された是正措置の調整を提供します。リスク許容度を踏まえ、スキャンの対象範囲、EPSSとの連携、およびSLAの保証内容について、各プロバイダーを評価してください。

Use the five-level maturity model: Initial (ad-hoc, MTTR >90 days), Developing (basic automation, MTTR 60–90 days), Defined (documented process, MTTR 30–60 days), Managed (metrics-driven, MTTR 15–30 days), Optimized (AI-enhanced, MTTR <14 days). Assess your current MTTR, coverage rate, and prioritization methodology to identify your level and the next improvement priority.

主な6つのカテゴリーは以下の通りです:ネットワークの脆弱性(暗号化されていないプロトコル、デフォルトの認証情報)、アプリケーションの脆弱性(SQLインジェクション、認証バイパス)、クラウドおよびコンテナの脆弱性(設定ミス、権限が過剰なIAM)、IDおよびアクセスの脆弱性 (脆弱な多要素認証、Kerberos攻撃にさらされやすいアカウント)、OSおよびファームウェアの脆弱性(カーネルエクスプロイト、EOLシステム)、サードパーティおよびサプライチェーンの脆弱性(脆弱なオープンソースライブラリ、パッチ未適用のSaaSコネクタ)です。企業の情報漏洩のほとんどは、複数のカテゴリが組み合わさって発生しています。

MITRE ATT&CK 、攻撃者の手法を観察可能な行動にMITRE ATT&CK 。脆弱性の悪用に最も関連性の高い手法には、T1190(公開アプリケーションの悪用)、T1068(権限昇格のための悪用)、T1210(リモートサービスの悪用)、およびT1505.003(Webシェル)が含まれます。 自社の脆弱性インベントリをこれらの手法に照らし合わせることで、どの未修正の脆弱性が攻撃者の手法に対する最大のカバー率のギャップとなっているかを特定し、それに応じて修正の優先順位付けを行うことができます。