バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

接続された資産、忘れられた API、過剰な権限を持つサービス アカウントはすべて、攻撃者にとって新たな侵入経路となります。クラウド移行、IoT の普及、AI ツールの採用により、デジタルアタックサーフェスは 2022 年以降 67% 増加しています。一方、Unit 42 の調査によると、現在では侵入の 87% が複数のアタックサーフェスにまたがっており、管理されていない単一の脆弱性が組織全体のインシデントに発展する可能性があることを示しています。このガイドでは、アタックサーフェスとは何か、セキュリティ チームが追跡しなければならない 4 つのタイプ、実績のあるフレームワークと実際の事例から得られる教訓を使用して脆弱性を体系的に削減する方法について解説します。

アタックサーフェスとは、システム、システム要素、または環境の境界上のすべての点の集合であり、攻撃者がそのシステムに侵入したり、影響を与えたり、データを抽出したりできる場所です。 この定義は、NIST SP 800-53 Rev. 5 および SP 800-160 Vol. 2 から引用したもので、セキュリティ専門家が脆弱性について考える際の権威ある基準となっています。

実際には、開いているすべてのポート、すべてのクラウドワークロード、すべてのユーザー認証情報、およびすべてのAPIエンドポイントが組織のアタックサーフェスに寄与します。この概念が重要なのは、アタックサーフェスが劇的に拡大しているためです。INEの2026年のサイバーセキュリティ予測の調査によると、組織がクラウドサービスを採用し、IoTデバイスを展開し、AIツールを統合したことにより、デジタルアタックサーフェスは2022年以降67%拡大しました。Unit 42の2026年グローバルインシデント対応レポートでは、侵入の87%が複数の攻撃対象領域にまたがっていることを確認しており、統合された可視性が効果的な脅威検知の前提条件となっています。

その影響は明白です。ポネモン研究所の「2025年データ侵害コスト調査」によると、世界平均のデータ侵害によるコストは444万ドルに達し、米国では平均1,022万ドルにまで上昇しています。管理されていない攻撃対象領域の各要素は、こうした巨額の損害につながる潜在的な経路となります。

アタックサーフェスと攻撃ベクトルは、関連性はあるものの、異なる概念です。攻撃対象領域とは、侵入可能なすべての経路を指します。一方、攻撃ベクトルとは、攻撃者がそれらの経路のいずれかを悪用するために選択する具体的な手法を指します。

このように考えてみてください。攻撃対象領域とは、建物内のすべてのドア、窓、換気口のことです。攻撃ベクトルとは、泥棒が選択する特定の窓と、それを開けるために使用される手法のことです。一般的なサイバー攻撃手法(フィッシング、脆弱性の悪用、認証情報の悪用など)は、より広範な攻撃対象領域の特定のコンポーネントを標的とする攻撃ベクトルです。

この違いを理解することで、セキュリティチームは優先順位付けを行うことができます。攻撃対象領域を縮小すれば、攻撃者が利用可能な経路も減少します。攻撃ベクトルを監視することで、攻撃者が実際にどの経路を利用しようとしているかを特定できます。

アタックサーフェスは4つのカテゴリーに分類され、それぞれに固有の検知および監視アプローチが必要です。以下の表は、各タイプにおける主要な構成要素、攻撃の例、および検知方法をまとめたものです。

表:4種類の攻撃対象領域と、その主要構成要素および発見手法。

デジタル攻撃対象領域は、最も規模が大きく、最も急速に拡大しているカテゴリーです。これには、悪用される可能性のあるすべてのソフトウェア、ハードウェア、ネットワーク資産、開いているポート、設定ミスのあるクラウドサービス、パッチが適用されていないエンドポイント、シャドーITアプリケーション、およびAPIが含まれます。2025年にはクラウドを標的とした侵入が37%増加し、国家が支援する攻撃主体によるものは266%の増加を記録しました。これは、クラウドセキュリティy がデジタルアタックサーフェスにおいて極めて重要な要素であることを裏付けています。Cloudflareの2026年アプリケーションセキュリティレポートによると、APIの利用は167%急増しており、急速に拡大する新たな攻撃経路が加わっています。

2026年までに接続されたIoTデバイスの数が250億台を超えると予測されていることから、デジタルアタックサーフェスは運用環境の深部にまで広がっています。産業用制御システム、医療機器、またはスマートビルディングのインフラを管理する組織は、デジタルと物理的なアタックサーフェスの境界を曖昧にするIoTセキュリティの課題に直面しています。オンプレミスのデータセンターと複数のクラウドプロバイダーにまたがるハイブリッド環境では、デジタルフットプリント全体を考慮したハイブリッドクラウドセキュリティ戦略が求められます。

人的要素は依然として攻撃の標的となりやすい。従業員、契約社員、パートナーは、フィッシング、なりすまし、おとりなどの手口で操作され、認証情報を漏洩したり、悪意のある行為を実行させられたりする可能性がある。これらの手法と防御策の詳細については、弊社の「ソーシャルエンジニアリング」ガイドを参照のこと。

AI は、ほとんどの組織がまだ把握していない 4 番目の攻撃対象領域です。業界調査によると、サイバーセキュリティ専門家の 48% が、自律型 AI エージェントを 2026 年で最も急速に増加する攻撃ベクトルとして挙げています。2025 年 12 月に公開された OWASP Top 10 for Agentic AI Security では、prompt injection、過剰なエージェント機能、安全でないツールの使用などのリスクが特定されています。

シャドーAIは、この課題をさらに複雑化させます。従業員がIT部門の監視なしにAIツールを採用すると、各ツールによって管理されていないモデルエンドポイント、データフロー、およびAPI接続が導入されます。AIエージェントID(自律型AIシステムがユーザーに代わって動作できるようにするサービスアカウント)は、従来のIDガバナンスではカバーされない認証チェーンを作成します。2023年6月、大手テクノロジー企業のAI研究環境の設定ミスにより、38テラバイトの内部データが意図せず漏洩し、AIインフラストラクチャが新たなリスクを生み出すことが実証されました。

ID は、4 つのアタックサーフェスすべてにまたがっています。認証情報、サービス アカウント、OAuth トークン、API キー、および AI エージェント ID は、基盤となるインフラストラクチャがデジタル、物理、または AI 駆動のいずれであるかに関係なく存在するアタックサーフェスレイヤーを形成します。Flashpoint の 2026 年グローバル脅威インテリジェンス レポートでは、流通している 1,110 万台の Infostealer に感染したマシンから 33 億件の認証情報が侵害されていることが判明しました。ID が主要な攻撃対象領域となっている組織にとって、ID 脅威の検知とレスポンス機能は不可欠になっています。

実際の侵害事例は、管理されていない、あるいは認識されていない攻撃対象領域が、重大なインシデントの主要な侵入経路であることを一貫して示しています。これらの事例研究は、そのパターンを明確に示しています。

エッジデバイスの悪用が急増。 2025 Verizon DBIR の報告によると、脆弱性悪用による侵害全体の 22% がエッジインフラストラクチャ (ファイアウォール、VPN、ルーター、リモートアクセスゲートウェイ) を標的としており、前年比で 8 倍の増加となっています。修復にかかる平均時間は 32 日で、脆弱なデバイスの 54% しか完全に修復されていません。2026 年 2 月に発行された CISA の BOD 26-02 では、エッジデバイスのインベントリとサポート終了機器の特定の期限内での廃棄が義務付けられています。

サプライチェーンがアタックサーフェスとなる。 Verizon DBIRによると、2025年の全侵害の30%で第三者の関与が要因となっており、前年の約15%から増加している。SolarWindsの侵害(2020年)では、単一のベンダーアップデートにより18,000以上の顧客組織が侵害された。MOVEitの脆弱性(2023年)では、ファイル転送ソフトウェアのゼロデイ脆弱性により620以上の組織が影響を受けた。どちらの事例も、単一の第三者への依存がアタックサーフェスを指数関数的に拡大させる様子を示している。

ジャガー・ランドローバーの情報漏洩。 2025年8月、攻撃者はジャガー・ランドローバーのサードパーティサプライヤーの脆弱性を悪用し、5週間にわたり生産を停止させ、5,000社以上のサプライチェーン企業に影響を及ぼしました。 この情報漏洩による損失は19億ポンドと見込まれています。

大規模な認証情報侵害。 2025 年に発生した Prosper Marketplace の データ侵害 では、過剰なデータベース権限を持つ侵害された管理者認証情報により 1,760 万件の PII レコードが漏洩しました。これは、不十分なアクセス制御と相まって 認証情報窃盗 の典型的な事例です。

Salt Typhoon通信キャンペーン。 中国と関連のある脅威グループが、80カ国以上、200~600の組織にわたるエッジネットワークデバイスを悪用し続けており、FBIは脅威が「依然として非常に活発に続いている」ことを確認している。このキャンペーンは、国家主体が重要インフラの攻撃対象領域を組織的に標的にしていることを浮き彫りにしている。

アタックサーフェス管理(ASM)とは、組織の攻撃対象領域を発見、分析、監視、縮小する継続的なプロセスです。定期的な脆弱性スキャンとは異なり、ASMはアタックサーフェスが常に変化するという前提に基づき、継続的な監視を必要とします。

ASM市場はこの緊急性を反映しています。2025年には10億3000万ドルと評価されたこの市場は、2034年までに年平均成長率21%で50億ドルを超える見込みです。Flexeraの2026年IT優先事項調査によると、IT意思決定者の85%が可視性のギャップを重大なリスクと認識しています。

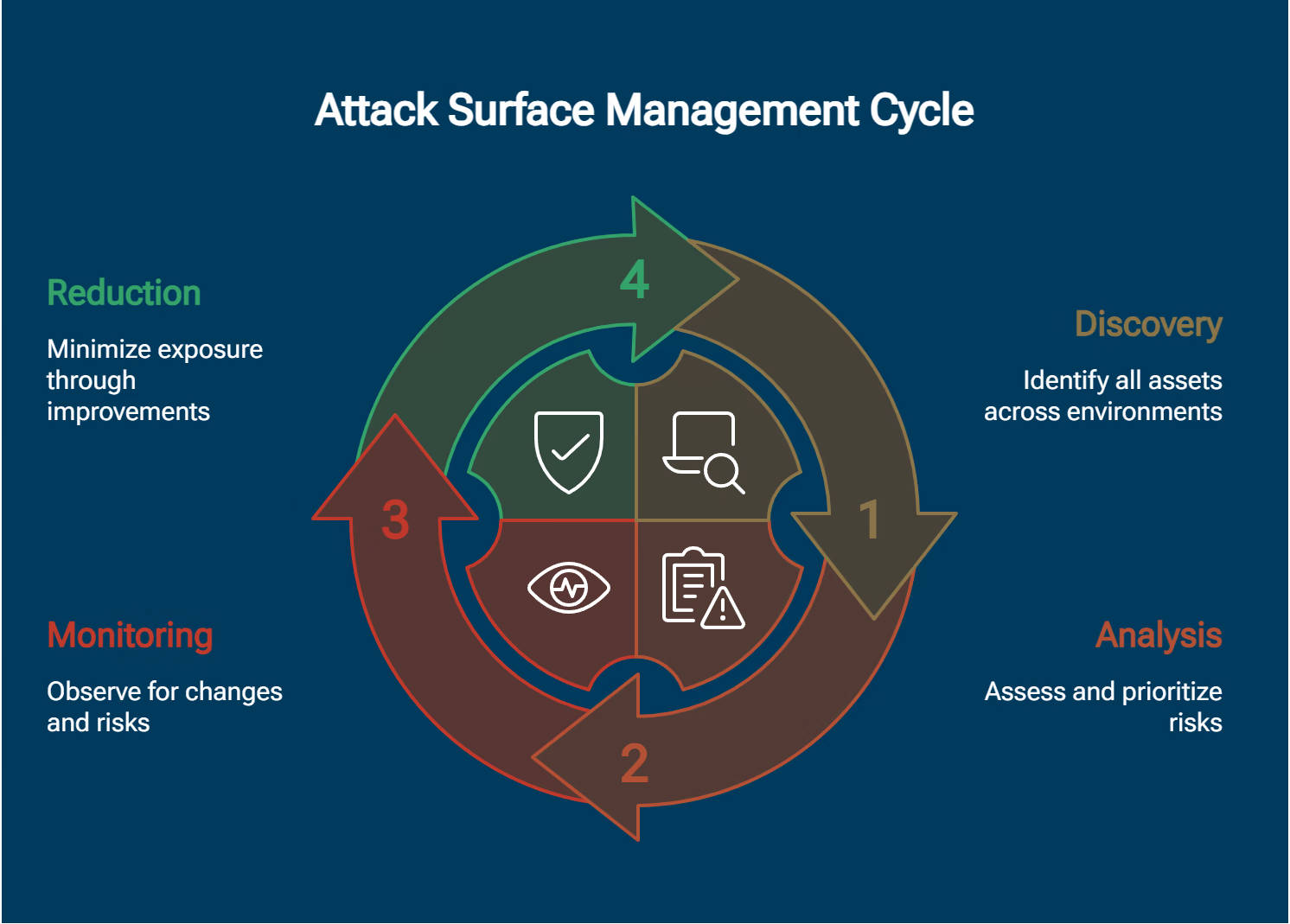

ASMは4つのフェーズからなる継続的なライフサイクルを採用しています。

ASMは、その対象範囲において脆弱性管理とは異なります。脆弱性管理は、既知の資産と既知の脆弱性(CVE)に焦点を当てています。一方、ASMは、資産の検出(存在すら知らなかったものを特定すること)と、攻撃対象領域全体の継続的な監視を加えた、脆弱性管理を包含する概念です。

継続的脅威暴露管理(CTEM)は、Gartnerが定義したフレームワークであり、ASMをより広範な暴露管理プログラムへと拡張するものです。Gartnerは、CTEMを優先する組織は情報漏洩のリスクが3分の1に減少すると予測しており、組織の60%が既にCTEMプログラムの導入を検討または実施中です。

CTEMは5段階のライフサイクルに従います。

ASMはCTEMの発見および優先順位付けの段階に直接組み込まれており、プログラム全体が機能するために必要な生の在庫データや露出データを提供しています。

アタックサーフェスの縮小には、継続的な資産の検出、リスクに基づく是正措置、未使用サービスの削除、およびすべての環境にわたる厳格なID管理が必要です。以下のチェックリストは、OWASPのアタックサーフェスフレームワークに基づいた、実用的なマッピング手法を示しています。

表:セキュリティチーム向けの実践的な攻撃対象領域マッピング・チェックリスト。

アタックサーフェス管理は、主要なセキュリティフレームワークの要件と直接対応しているため、セキュリティおよびコンプライアンスの両面において不可欠な取り組みとなっています。

表:主要なセキュリティフレームワーク間の攻撃対象領域に関するコンプライアンス対応表

アタックサーフェス管理(ASM)の動向は、定期的な検知から、AIを活用した継続的なリスク検証へと進化しています。2025年12月に ServiceNowが77億5000万ドルでArmisを買収したことは、市場がニッチなツールからエンタープライズ向けプラットフォームへの投資へと移行したことを示しています。GigaOmの2026年ASMレーダーでは32社のベンダーを評価し、「発見機能はもはや必須条件」であり、検証済みのエクスポージャー管理こそが新たな競争の基準であると結論づけています。

現代的なアプローチは、3つの段階によって特徴づけられます。

定期的から継続的へ。資産が数分で起動・停止を繰り返すクラウド環境において、従来の四半期ごとのスキャンでは対応しきれません。継続的なアタックサーフェスの監視が、もはや最低限の要件となっています。

サイロ化から統合へ。 侵入の87%が複数のアタックサーフェスにまたがっていることから、組織はネットワーク、アイデンティティ、クラウド、エンドポイント全体を単一のビューで可視化する必要があります。ネットワーク検知とレスポンス(NDR)、クラウド検知とレスポンス(CDR)、およびアイデンティティ脅威検知を統合し、アタックサーフェス全体をカバーする必要があります。

発見から対策へ。どのような脆弱性が存在するかを知ることは必要ですが、それだけでは不十分です。最新のアプローチでは、自動化された優先順位付けと運用ワークフローとの統合を通じて、脆弱性の特定から是正までのギャップを埋めます。

Vectra AIの哲学は、ある基本的な前提から始まります。それは、「現代のネットワークそのものがアタックサーフェスである」ということです。その範囲は、オンプレミスのデータセンター、マルチクラウドのワークロード、ID管理システム、SaaSアプリケーション、IoT/OTデバイス、エッジインフラストラクチャ、そしてAIツールにまで及びます。Vectra AIは、あらゆる侵入経路を排除しようとするのではなく(これはダイナミックな企業環境においては不可能な課題です)、すでに攻撃対象領域に侵入した攻撃者を検知するために、Attack Signal Intelligenceに焦点を当てています。このアプローチにより、キルチェーンのあらゆる段階で攻撃者の手法に対する振る舞い検知が可能となり、Vectra AIプラットフォームを通じて、現代のアタックサーフェス全体にわたる包括的なカバー範囲、明確性、および制御を実現します。

アタックサーフェスは、もはや四半期ごとに監査を行うだけの静的なリストではありません。それは、デジタルインフラ、物理的施設、人間の行動、そしてAIシステムにまたがる、動的で多面的な課題です。2022年以降、デジタルアタックサーフェスは67%拡大しており、侵入の87%が複数の攻撃対象領域を横断している現状において、成功を収めている組織とは、アタックサーフェスの管理を、単なる定期的なチェック項目ではなく、継続的かつ自動化された取り組みとして位置付けている組織です。

今後の道筋は、可視化から始まります。保有リソースを把握し、脆弱な箇所を分析し、変化を継続的に監視し、不要な要素を削減してください。NIST CSFやCIS Controlsなどのフレームワークに取り組みを照らし合わせ、セキュリティとコンプライアンスの両方の目標を達成しましょう。そして、巧妙な攻撃者が侵入経路を見つけ出すような世界においては、攻撃対象領域全体にわたる検知とレスポンス こそが、侵害の試みを封じ込められたインシデントへと変えるものであることを認識してください。

Vectra AIのプラットフォームが、現代のアタックサーフェス全体において、広範なカバー範囲、明確な可視性、そして確実な制御を実現する仕組みをご覧ください。

アタックサーフェスとは、攻撃者がシステムへのアクセス権を取得する可能性のあるすべてのポイントを指します。具体的には、開いているすべてのポート、公開されているAPI、ユーザーの認証情報、および物理的なアクセスポイントなどが含まれます。脅威対象領域は、アタックサーフェスに外部の状況を重ね合わせた、より広範な概念です。これには、アタックサーフェスそのものに加え、活動中の脅威アクターの状況、現在野に流通しているエクスプロイト、特定のセクターや地域に対するリスクを高める可能性のある地政学的状況といった、外部の脅威要因が含まれます。

セキュリティチームにとって、この実用的な区別は優先順位付けにおいて重要です。2つの組織のアタックサーフェスが同一であっても、標的型攻撃が頻発する業界(防衛や重要インフラなど)で事業を展開している組織は、より多くの攻撃者がその侵入経路を積極的に狙っているため、脅威対象領域がより広くなります。アタックサーフェスの管理は、自組織が管理できる範囲、つまり資産とリスクの露出に焦点を当てます。一方、アタックサーフェスの把握は、誰がどのような方法で自組織を標的にする可能性が高いかという情報を補完するものです。

アタックサーフェス管理は、脆弱性管理の包括的な概念です。脆弱性管理は、既知の資産と既知の欠陥に焦点を当てており、管理対象のシステムをスキャンしてCVEを特定し、パッチ適用の優先順位を決定します。一方、ASMはプロセスのより早い段階から開始され、存在すら知られていなかった資産(シャドーIT、忘れ去られたクラウドインスタンス、管理されていないサードパーティ接続など)を特定し、その後、全アタックサーフェスにおける変化を継続的に監視します。

重要な違いは対象範囲です。脆弱性管理は「既知のシステムにどのような欠陥が存在するか」を問うのに対し、ASMは「どのようなシステムがあり、そのうちどれが外部にさらされているか」を問います。脆弱性管理のみに依存している組織は、そもそも資産台帳に登録されていない資産を見落とすリスクがあります。

継続的に。業界は、四半期ごとや年次ごとの定期的な評価から、継続的な自動監視へと断固として移行しています。クラウドのアタックサーフェスはオンプレミス環境よりも急速に変化しており、ワークロード、コンテナ、サーバーレス関数が数分で起動・停止を繰り返しています。Unit 42の「2026年グローバルインシデント対応レポート」によると、インシデントの90%は、いつでも発生し得る設定ミスが原因となっています。CISA BOD 26-02は、この変化を反映し、1回限りの監査ではなく、継続的なエッジデバイスのインベントリ作成を義務付けています。依然として定期的なスキャンに依存している組織は、自社のリスク状況を正確に把握できていない状態で運用していることになります。

CAASMは、ガートナーが定義したカテゴリーであり、CMDB、エンドポイントエージェント、クラウドプロバイダーのAPI、脆弱性スキャナー、ID管理プラットフォームなど、複数のソースから資産データを集約し、すべてのサイバー資産に関する包括的で重複排除されたインベントリを作成することに重点を置いています。EASMが外部の攻撃者から見えるインターネットに面した資産を外部に向けて監視するのに対し、CAASMは内部に向けて、内部資産の可視性を統合します。これら2つの分野は相互に補完し合います。EASMは、攻撃者が境界の外側から何を見ることができるかを特定します。CAASMは、内部チームが境界の内側にあるすべての資産について、統一された正確なビューを確保できるようにします。これらを組み合わせることで、ASMに必要な完全なインベントリが提供されます。

2026年に向けて、エッジデバイスの悪用とIDの侵害は、アタックサーフェスにおける2大リスクとなっています。2025年版Verizon DBIRによると、悪用による侵害の22%が、ファイアウォール、VPN、ルーター、リモートアクセスゲートウェイといったエッジデバイスを標的としており、これは前年比で8倍の増加となっています。一方、Flashpointの「2026年グローバル脅威インテリジェンスレポート」によると、33億件の侵害された認証情報が流通しています。これに対し、CISAはBOD 26-02を発行し、エッジデバイスのインベントリ管理およびサポート終了機器の廃棄を義務付けました。これらの2つのリスク、すなわち「露出しているエッジデバイス」と「侵害されたID」が融合することで、従来の境界防御では対処できない複合的な攻撃経路が生み出されています。

ゼロトラストとは、ユーザー、デバイス、接続のいずれに対しても暗黙の信頼を排除するセキュリティフレームワークです。最小権限アクセスとマイクロセグメンテーションを徹底することで、アタックサーフェスを直接的に縮小し、攻撃者が初期アクセスに成功した後でも到達できる範囲を制限します。ASMは、ゼロトラストに必要な可視性の基盤を提供します。存在すら把握していない資産に対して、最小権限のアクセス制御を適用することはできません。ASMは、すべての資産、ID、および接続を継続的に検知・カタログ化することで、ゼロトラストアーキテクチャに対し、アクセスポリシーを効果的に定義・適用するために必要な完全なインベントリを提供します。

世界のASM市場は、2025年に約10億ドル規模と評価され、年平均成長率(CAGR)21%で推移し、2034年までに50億ドル以上に達すると予測されています。2025年後半にServiceNowがArmisを77億5,000万ドルで買収した件は、市場の成長軌道をさらに裏付けるものであり、ASMが単体のツールから統合されたエンタープライズプラットフォーム機能へと移行しつつあることを示唆しています。市場規模の推計値は調査会社によって異なりますが、その方向性は一貫しています。すなわち、デジタル環境がますます複雑化する中、組織はアタックサーフェスの可視化に多額の投資を行っているのです。