高度な持続的脅威(APT)の解説:防御担当者が理解すべき国家主体のサイバー脅威

主な洞察

- APTは、高度な技術、長期にわたる持続的なアクセス(平均滞在期間は95日)、そしてスパイ活動や破壊工作といった具体的な戦略的目標を持つ、資金力のある脅威アクターという3つの特徴によって定義されます。

- 現在、ID関連の脆弱性が主要な攻撃経路となっています。Unit 42の調査によると、調査対象となった事案の90%近くでID関連の脆弱性が重要な要因となっており、初期侵入の65%がIDを悪用したものでした。

- APT攻撃の展開が加速している。現在、最も迅速な攻撃キャンペーンでは、初期侵入からデータの持ち出しまでわずか72分で完了しており、これは前年と比べて4倍の速さである。

- 効果的な防御には、単一のツールではなく、振る舞い 検知、ID監視、ネットワーク検知・対応、および脅威インテリジェンスを組み合わせた多層的な制御が必要です。

- 競合他社には、全体像を網羅しているところはありません。クラウドネイティブなAPT戦術、IDを標的とした攻撃パターン、AIを活用した検知、およびコンプライアンス・フレームワークのマッピングは、本ガイドが取り上げる重要な課題です。

高度な持続的脅威(APT)は、一時の強盗のような手口ではありません。これは、地球上で最も豊富なリソースを持つ敵対者――国家や国家が支援するグループ――によって行われる、数ヶ月に及ぶキャンペーンです。彼らは、ネットワークに侵入し、検知されずに潜伏し、狙ったものを正確に持ち出すための忍耐力、資金、そして専門知識を備えています。 2025年だけでも、「Salt Typhoon 80カ国にわたる600以上の組織を侵害し、一方「Lazarus Group」は、サプライチェーンの単一の脆弱性を突くことで15億ドル相当の仮想通貨を強奪しました。高度持続的脅威(APT)対策市場の規模は約92億ドルに達しており、これは組織が今日直面している問題の深刻さを如実に示しています。本ガイドでは、APTとは何か、その手口、最も活発なグループ、そして防御担当者にとって最も重要な点である、APTを検知し阻止する方法について解説します。

高度な持続的脅威(APT)とは何ですか?

高度な持続的脅威(APT)とは、高度で長期にわたる サイバー攻撃 。これには、豊富なリソースを持つ攻撃者(通常は国家、あるいは国家が支援する組織)がネットワークへの不正アクセスを行い、長期間にわたり隠密に潜伏し続け、データの窃取、スパイ活動、あるいは破壊工作を行うことが含まれる。

米国立標準技術研究所(NIST)のコンピュータセキュリティ・リソース・センターは、APTを「高度な専門知識と豊富なリソースを保有し、複数の攻撃経路を活用して目的を達成する機会を創出できる攻撃者」と定義している。この正式な定義は、APTを従来のサイバー攻撃と区別する3つの特徴を捉えている。

高度な。 APT攻撃者は、特注の マルウェア、zero-day 、および高度な検知回避手法を使用します。防御側が個々のコンポーネントを検知すると、攻撃者はキャンペーンの途中でツールを適応させます。

持続性。潜伏期間(システムへの初期侵入から検知されるまでの期間)は、APT攻撃の場合、平均95日であり、中には1年以上も継続するキャンペーンもある。Salt Typhoon キャンペーンは、発見されるまで1~2年間にわたって活動していた。これは、一般的なサイバー攻撃の潜伏期間の中央値である8日間とは著しい対照をなしている。

脅威。APT(高度持続的脅威)とは、組織化され、十分な資金力を持ち、明確な目的を持つ人間による攻撃者である。見つけたものを何でも悪用する機会主義的なサイバー犯罪者とは異なり、APTグループは、知的財産の窃取、政治的スパイ活動、重要インフラへの妨害工作、あるいは大規模な金銭的窃取といった戦略的目標を達成するために、特定の組織を標的とする。

APT攻撃の主な特徴

APT攻撃の主な特徴としては、国家または国家の支援を受けた組織による関与、数週間から数ヶ月にわたって展開される多段階の攻撃手法、金銭的利益を超えた具体的な戦略的目標、特注ツールやzero-day 活用、そして部分的に検知された後も適応し、持続性を再確立する能力などが挙げられる。また、APTは一般的な マルウェア とは異なり、APTは人間が主導する作戦であるという点も特徴だ。一方、 マルウェア が自動化されたルーチンを実行するのに対し、APTのオペレーターはリアルタイムで意思決定を行い、発見した情報に基づいて攻撃の軸足を移し、遭遇した特定の防御を回避するために手法を調整します。これらの特性を理解することは、脅威の高度さに匹敵する防御体制を構築するために不可欠です。

APT攻撃の仕組み:APTのライフサイクル

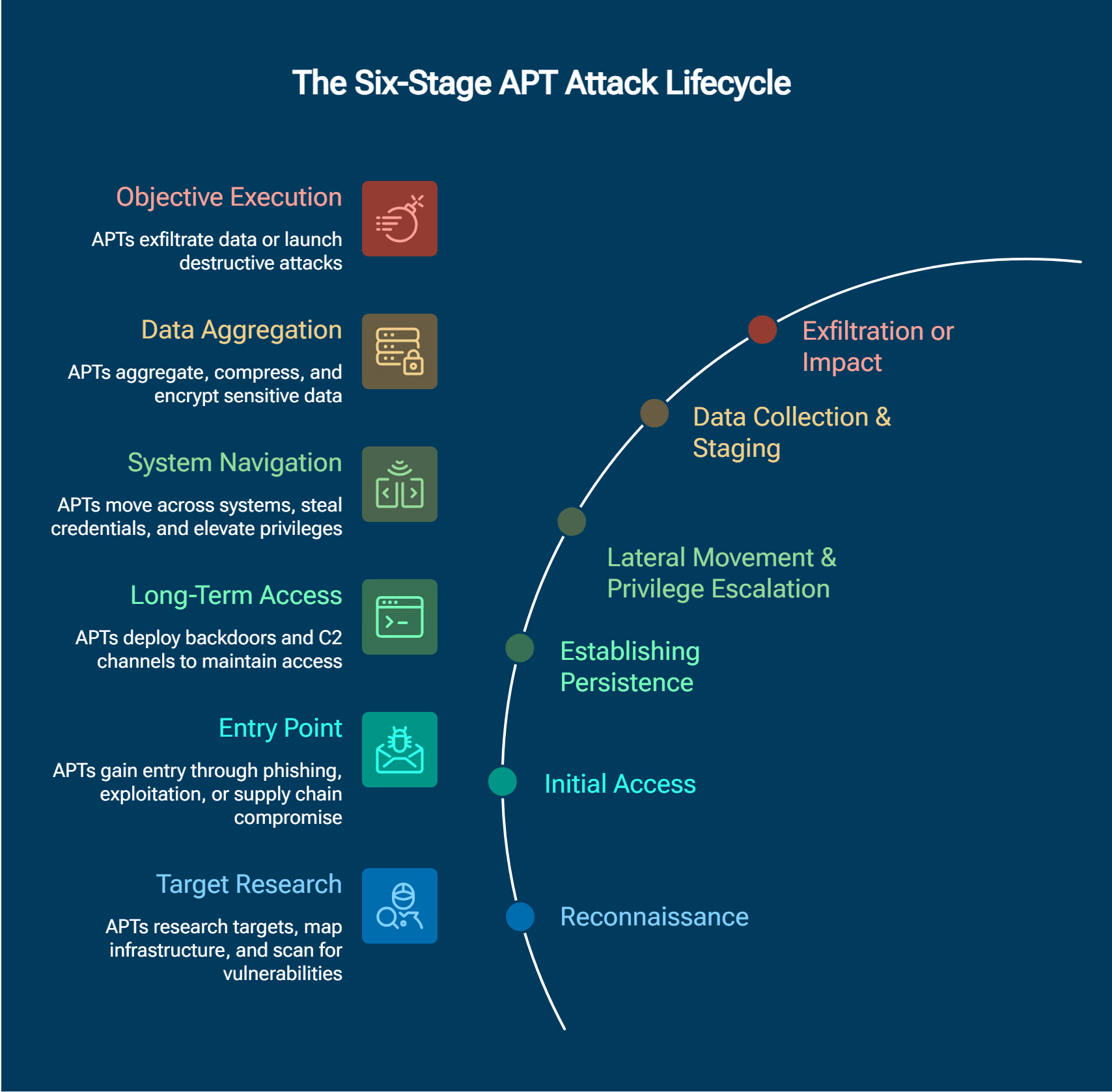

APT攻撃は、数週間から数年にも及ぶ多段階のライフサイクルをたどります。このプロセスを説明するモデルは、3段階の概要から7段階のフレームワークまで様々ですが、以下の6段階のライフサイクルは、防御側が理解すべき重要な段階を網羅しています。

- 偵察— 標的の調査、インフラのマッピング、および脆弱性スキャンを行い、侵入経路や重要資産を特定する。

- Unit 42の2026年の調査によると、初期侵入経路として最も多いのは、 フィッシング脆弱性の悪用がそれぞれ22%で同率となっている。また、APT攻撃では、zero-day 、サプライチェーンの侵害、およびルーターやVPNアプライアンスなどのエッジデバイスの脆弱性も悪用されている。

- 持続性の確立— 攻撃者は、最初の侵入経路が発見されて封鎖された場合でもアクセスを維持できるよう、バックドア、ルートキット、およびコマンド&コントロール(C2)チャネルを仕込みます。

- 横方向の移動 および権限昇格— 攻撃者は、認証情報の窃取やIDの悪用を利用してネットワークセグメント間を移動し、より高い権限へのアクセスや、より価値の高い標的を探し求める。

- データの収集と準備— 攻撃者は、抽出対象となる高価値なデータを特定し、集約して準備し、検知を回避するために圧縮や暗号化を行うことが多い。

- データの流出または被害— データ窃取、スパイ活動、ワイパー攻撃による破壊工作、あるいは金銭的窃取。ラザルス・グループによるBybitへの攻撃と、サンドワームによるZEROLOTワイパー攻撃は、この最終段階における両極端の事例である。

Unit 42の「2026年グローバル・インシデント・レスポンス・レポート」によると、観測された事例の中で最も迅速なケースでは、最初のアクセスから情報の持ち出しに至るまでの全プロセスがわずか72分で完了しており、これは前年と比べて4倍の速さとなっている。

APT攻撃の主な攻撃経路としてのアイデンティティ

2025年および2026年において、ID管理の脆弱性はAPT攻撃の主要な攻撃経路となっています。Unit 42の調査によると、調査対象となった事例の90%近くでID管理の脆弱性が重要な要因となっており、初期侵入の65%がID管理の脆弱性を悪用したものとなっています。これは、APTの攻撃手法における根本的な変化を示しています。

最新のAPT攻撃では、認証情報の窃取、トークンの改ざん、ディレクトリサービスの侵害、および非人間によるIDの悪用が利用されており、自動化システムが依存するAPIキー、サービスアカウント、OAuthトークンが標的となっています。カスタム マルウェア を展開してエンドポイントのアラートを誘発するのではなく、高度なグループは正当な認証情報でログインし、IDインフラストラクチャを通じて活動するため、従来のセキュリティツールによる検知ははるかに困難になります。

APTのツールと手法

APTグループは、検出を回避するように設計された、いくつかの種類の高度な持続的脅威(APT)ツールを展開している。

- マルウェア—Salt TyphoonTernDoorやPeerTime、あるいはSilver DragonのGearDoorのような、特定の標的やキャンペーン向けに設計された専用インプラント

- 現地調達型の手法 — 環境内に既に存在する正規のシステムツールを使用して、検出可能な マルウェア

- 正規のリモートアクセスツール— 許可されたリモート管理ソフトウェアを不正アクセスに悪用する

- クラウドネイティブの悪用— クラウドサービスをC2通信に活用すること。例えば、Silver Dragon(APT41)はC2運用にGoogle Driveを利用していた

防御側の重点は、特定のツールそのものではなく、これらのカテゴリーを理解して適切な検知戦略を構築することにあります。サイバーキルチェーンのフレームワークは、これらのツールが攻撃の各段階にどのように対応するかを示す、さらなる背景情報を提供します。

APTグループと実例

活発な高度持続的脅威(APT)グループは、ますます巧妙化する攻撃キャンペーンを通じて、通信、政府、エネルギー、金融の各セクターを標的にし続けている。業界の脅威インテリジェンス報告によると、世界全体のAPT攻撃の55%は中国と北朝鮮によるものである。

Salt Typhoon 中国/国家安全部)。この中国政府が支援するグループは、近年の歴史上最も大規模な通信スパイ活動を行い、米国の通信会社9社やCALEA盗聴システムを含む、80カ国以上の600を超える組織を侵害した。2026年、Salt Typhoon 、PeerTime、BruteEntryといった新たなマルウェアを用いて、南米の通信事業者への活動を拡大した。

ラザラス・グループ(北朝鮮)。北朝鮮で最も活発なAPTグループは、Safe{Wallet}の開発環境に対するサプライチェーン攻撃を通じて、15億ドル相当のBybit仮想通貨窃取を実行した。これは、記録上最大の単一のAPT金融窃盗事件である。

APT41/シルバー・ドラゴン(中国)。この二重任務を遂行するグループは、Google DriveをC2としてGearDoorバックドアを使用し、欧州諸国の政府機関に対するスパイ活動を行い、クラウドネイティブな攻撃手法を実証した。

Sandworm/APT44(ロシア/GRU)。ロシアの軍事情報機関が率いるAPTグループは、ウクライナのエネルギーインフラに対してZEROLOTを用いたワイパー攻撃を展開し、ポーランドのエネルギーシステムに対しても同様の攻撃を試み、重要インフラの破壊に引き続き注力している。

ENISAの『Threat Landscape 2025』によると、2024年7月から2025年6月にかけてEU域内で4,875件のインシデントが記録されており、国家と結びついたアクターによる長期的なスパイ活動が激化している。シンガポールのサイバーセキュリティ庁は、UNC3886による通信網への攻撃を受けて「オペレーション・サイバー・ガーディアン」を展開し、100名以上のサイバー防衛要員を投入した。

国家主体の帰属に基づくAPTグループ

表:「2025~2026年に活動する主要なAPTグループ(国家主体の帰属と最近のキャンペーン)」 代替テキスト:「国家主体の帰属別に分類した主要なAPTグループの一覧表。主な標的および最近のキャンペーン活動を含む。」

これらのAPTグループは、目に見える活動の一部に過ぎません。他にも数百ものグループが、国家による支援の度合いは様々ながら活動しており、国家主体のAPTと高度なサイバー犯罪組織との境界線はますます曖昧になりつつあります。特定の脅威アクターに関するより詳細な分析については、Vectra AIサイバー脅威アクターに関するリソースや、最近のデータ侵害に関するレポートをご覧ください。

APTの実態:ビジネスへの影響と動向

APTは現在、1年前と比べて4倍の速度で活動しており、クラウドやID管理インフラを悪用するケースが増加しているほか、AIを活用して数百の組織を同時に標的とする活動を拡大させている。

APT攻撃による経済的影響は、数百万ドル規模の調査・復旧費用から、単一のインシデントによる壊滅的な損失に至るまで多岐にわたる。ラザルス・グループによるBybitへの15億ドル相当の資金流出事件は、APT攻撃による単一のインシデントとしては史上最大の被害額となっている。これに対し、各組織は対策を講じている。APT対策市場は2025年に約92億ドル規模に達し、年平均成長率(CAGR)19.9%で拡大しており、脅威の深刻化を反映している。

AIを活用した攻撃手法が、APT(高度持続的脅威)の活動様式を一変させつつある。ENISAの「2025年脅威情勢レポート」によると、現在、 フィッシング 80%以上でAI生成コンテンツが使用されている。APT36は、AIを「マルウェア 」として利用した初の国家主体の攻撃主体として記録されており、ポリモーフィックなマルウェアの生成を加速させている マルウェア の亜種の生産を加速させた。一方、サイバーセキュリティ専門家の48%は、2026年の最大の攻撃ベクトルとしてエージェント型AIを挙げており、AIエージェントが新たな非人間的なアイデンティティをもたらし、AIセキュリティの攻撃対象領域を拡大させることを認識している。

クラウドネイティブおよびSaaS特有のAPTパターン

APT攻撃は、クラウドネイティブインフラ向けに特別に設計された手法を用いて、クラウド環境を標的とするケースが増加しています。これには、オンプレミス環境とクラウド環境の間を移動するためにIDフェデレーションを悪用する手法、SaaSアプリケーションへの持続的なアクセスを得るためのOAuthトークンの窃取、開発者ツールやビルドパイプラインを介したSaaSサプライチェーンの侵害、およびC2通信に転用されたクラウドサービスなどが含まれます。

「シルバー・ドラゴン」キャンペーンはこの傾向を如実に示しており、Google Driveを通常の企業トラフィックに紛れ込ませるC2チャネルとして利用しています。APT31は、組織が正規のクラウドプロバイダーに対して抱く信頼を悪用し、コマンド&コントロール(C2)操作にクラウドストレージサービスを活用しました。企業のクラウド移行が加速するにつれ、こうした手口はさらに広まる一方であり、アイデンティティ、ネットワーク、クラウドのテレメトリにまたがる検知能力が求められていくでしょう。

APTの検知と防止

効果的なAPT防御には、単一のツールや手法ではなく、振る舞い 、ID監視、ネットワーク検知・対応、脅威インテリジェンス、およびエッジデバイスの強化を組み合わせた多層的な対策が必要です。

振る舞い 。継続的なネットワークトラフィックの監視により、APTの特徴である侵害後の行動(横方向の移動、C2通信、データの集積)を検知します。これらは、シグネチャベースのツールでは常に見逃されがちなものです。ネットワーク検知・対応(NDR)により、暗号化されたトラフィックを含め、ネットワーク全体にわたるこれらの行動を可視化します。

IDの監視。APT調査の90%でID関連の脆弱性が確認されており、初期アクセスの65%がIDを悪用したものであることから、ID関連の脅威の検知とレスポンスはもはや必須となっています。異常な認証パターン、トークンの不正操作、SSOの侵害、および特権アクセスの持続的利用について監視を行ってください。

脅威ハンティング。横方向の移動パターンやC2インジケーターに焦点を当てた定期的なプロアクティブなハンティングは、自動化ツールでは見逃されがちなAPT活動を明らかにするのに役立ちます。

エッジデバイスのセキュリティ強化。 Salt Typhoon キャンペーンが示すように、ルーター、ファイアウォール、VPNアプライアンスは、初期侵入経路として標的とされるケースが増加しています。これらのデバイスに対するネットワーク層での可視性は極めて重要です。

脅威インテリジェンスの運用化。 CISAや業界のソースから提供される脅威インテリジェンスのフィードを活用し、それに基づいて行動する。インテリジェンスを収集しても運用化しなければ、準備が整っているという誤った安心感を生み出してしまう。

インシデント対応体制の整備。ワイパー攻撃のような破壊的なAPT攻撃を想定して特別に策定されたインシデント対応計画と、オフラインバックアップを常に維持しておくこと。

APT攻撃による侵害の兆候

防御担当者は、高度な持続的脅威(APT)の活動を示す以下の兆候を監視する必要があります:

- 通常とは異なる送信トラフィックのパターン、特に不慣れな宛先への大容量のデータ転送

- 勤務時間外のログインや、地理的に不可能な移動状況など、異常な認証イベント

- 予期しないディレクトリでのデータのステージングや圧縮

- 新しいスケジュールされたタスク、レジストリの変更、または不正なサービスなどの永続化メカニズム

- DNSトンネリングやビーコン行為を示唆する異常なDNSクエリ

- リモート管理プロトコルの異常な使用を含む横方向の移動を示す指標

多層的なAPT防御体制の構築

APTを阻止できる単一のツールは存在しません。最も効果的なアプローチは、NDRをEDRやSIEMと組み合わせて導入し、ネットワーク、エンドポイント、ログのテレメトリを包括的にカバーすることです。zero trust 適用して被害の拡大範囲を限定します。すべてのアクセスポイントで多要素認証を徹底します。定期的な評価ではなく、継続的な監視を実施します。

表:「ネットワーク、ID、エンドポイントのテレメトリを網羅した、SOCチーム向けAPT検知チェックリスト」

APTとコンプライアンス・フレームワーク

NIST SP 800-172は、国家主体の脅威に対する管理対象非機密情報(CUI)のAPT防御のために特別に設計された、強化されたセキュリティ対策を提供しています。その主要な原則である「二重承認」、「ネットワークのセグメンテーション」、「継続的な監視」、および「最小権限の原則」は、APT攻撃の特徴である持続性と高度な手口に直接対処するものです。

MITRE ATT&CK 14のエンタープライズ戦術すべてにわたるAPTの挙動をマッピングし、検知エンジニアリングのための共通言語を提供します。APTに関連する主な手法には、以下が含まれます。 T1566 (フィッシング), T1547 (起動時またはログオン時の自動実行) T1021 (リモートサービス), T1071 (C2用アプリケーション層プロトコル)、および T1041 (C2チャネルを介した情報流出)。全文 MITRE ATT&CK フレームワーク 検出ルールの構築に向けた、技術レベルのマッピングを提供します。

表:「APT防御のための規制およびコンプライアンス・フレームワークの対応表」。代替テキスト:「APT防御の要件と、NIST SP 800-172、MITRE ATT&CK、ISO 27001、CIS Controls、およびCISAガイダンスとの対応関係を示した表。」

規制遵守の枠組みの対象となる組織は、運用上の有効性と監査対応能力の両方を確保するため、自社のAPT防御プログラムをこれらのセキュリティフレームワークに照らし合わせて検証すべきである。

APT対策における最新のアプローチ

業界では、従来の境界防御を超えたAPT対策が進化しつつある。APT攻撃は、 マルウェア —この変化はIntelligent CISOによって報告されている—防御側は、ID、ネットワーク、クラウドのテレメトリを網羅する振る舞い 機能が必要となっている。

最新の高度持続的脅威(APT)対策ソリューションは、主に3つの機能に重点を置いています。第一に、既知のシグネチャに依存するのではなく、攻撃者の行動をリアルタイムで特定するAI駆動型の脅威検知機能です。第二に、IDレイヤー全体において、認証情報の悪用、トークンの改ざん、および異常なアクセスパターンを監視するID脅威検知・対応機能です。第三に、オンプレミスネットワーク、クラウド環境、IDシステム、SaaSアプリケーションにまたがるシグナルを相関分析する、統合的な攻撃対象領域(ASO)のカバー範囲です。

Vectra AI APT対策

Vectra AI防御アプローチVectra AI、「侵害を前提とする」という哲学に基づいています。高度な攻撃者は遅かれ早かれシステムへのアクセス権を獲得してしまうため、重要なのは、最新のネットワーク全体にわたるシグナルAttack Signal Intelligence を通じて、侵害後の行動(横方向の移動、権限昇格、C2通信、データの集積)を検知する能力です。 つまり、Vectra AI を通じてオンプレミス、クラウド、ID、SaaS環境を網羅することで、SOCチームは、APT攻撃者が正当な認証情報や従来の防御を回避する「リビング・オフ・ザ・ランド(LoTL)」手法を使用している場合でも、彼らが目的を達成する前に発見し、阻止することが可能になります。

今後の動向と新たな考察

攻撃側と防御側の双方におけるAIの導入を背景に、高度持続的脅威(APT)の情勢は急速な変革期を迎えつつあります。今後12~24カ月の間に、組織はいくつかの重要な動向に備える必要があります。

AIを活用したAPT攻撃は劇的に拡大するだろう。フィッシング攻撃の80%が フィッシング キャンペーンの80%がすでにAI生成コンテンツを利用しており、APT36がAIを マルウェア の組み立てラインとして実証していることから、より多くのAPTグループが、偵察の自動化、ソーシャルエンジニアリングのパーソナライズ、およびポリモーフィック マルウェア 生成にAIを採用するAPTグループが増えると予想される。エージェント型AIを2026年の主要な攻撃ベクトルとして挙げたサイバーセキュリティ専門家の48%は、現実的かつ差し迫った脅威に対応しているのだ。AIエージェントは、攻撃対象領域を拡大させる新たな非人間的なアイデンティティをもたらす。

IDを標的とした攻撃は激化するだろう。マルウェアベースからIDベースへのAPT作戦の移行が加速している。組織がクラウドサービス、SaaSアプリケーション、AIエージェントをさらに導入するにつれ、APIキー、サービスアカウント、OAuthトークンといった非人間的なIDの数は指数関数的に増加するだろう。APTグループはこうしたIDを追跡するようになる。

規制の枠組みはさらに厳格化される見込みです。NIST SP 800-172 Rev. 1では、クラウドネイティブなAPTの手口やAI関連の脅威に対処することが期待されています。CISAが提案している4億9500万ドルの予算削減案が可決されれば、APT防御のための国家的な連携体制が、まさに最も必要とされている時期に弱体化する恐れがあります。組織は政府による連携のみに依存するのではなく、自組織の検知・対応能力への投資を行うべきです。

エッジデバイスは今後も重要な標的であり続けるでしょう。 Salt TyphoonルーターやVPNアプライアンスへの攻撃は、ネットワークのエッジデバイスが魅力的な初期侵入経路であることを示しました。組織は、これらのデバイスに対するネットワーク層の可視化とファームウェアの完全性監視を優先すべきです。

結論

高度持続的脅威(APT)は、サイバー攻撃者の中でも最も高度なカテゴリーに属し、その活動は加速しています。攻撃がアクセスから情報流出に至るまでわずか72分というケースも見られ、調査対象の90%でIDの悪用が確認され、さらにAIを活用した攻撃手法によってAPT活動が世界規模で拡大していることから、防御側はわずか2年前とは根本的に異なる課題に直面しています。

最も効果的な対策とは、ネットワーク、アイデンティティ、エンドポイント、クラウドのテレメトリにわたる多層的な検知と、積極的な脅威ハンティング、そして運用化された脅威インテリジェンスを組み合わせたものです。 単一のツールだけでは不十分です。組織は、NIST SPMITRE ATT&CK確立されたフレームワークに基づいて防御体制を構築し、攻撃者の使用するツールに関係なく侵害後の行動を特定できる振る舞い に投資し、長期にわたるステルス攻撃と迅速な情報窃取キャンペーンの両方に対応できるインシデント対応計画を策定する必要があります。

予防策だけに頼るのではなく、侵害が発生したことを前提として検知能力を構築している組織こそが、APT攻撃者が目的を達成する前にその存在を突き止め、阻止するのに最も適した態勢を整えている。

よくある質問 (FAQ)

APTと通常のサイバー攻撃の違いは何ですか?

APTは、従来のサイバー攻撃とは3つの根本的な点で異なります。第一に、APTは、豊富なリソースを擁し、通常は国家の支援を受けた脅威アクターによって実行され、その目的は、単なる金銭的利益の獲得ではなく、スパイ活動、知的財産の窃取、または破壊工作といった具体的な戦略的目標にあります。第二に、APTは数ヶ月から数年単位の長期的な潜伏を維持します。APTの平均潜伏期間は95日であり、Salt Typhoon 」のようなキャンペーンは、発見されるまで1年から2年もの間Salt Typhoon 。 第三に、APTは、検知を回避するためにリアルタイムで適応する、洗練された多段階の攻撃手法を用います。一般的なサイバー攻撃では汎用的な マルウェア を展開してすぐに次の標的に移る一方、APTのオペレーターは人間による意思決定を行い、発見した情報に基づいて攻撃の軸足を切り替え、遭遇した特定の防御を迂回するために手口を調整します。この高度な手法に対抗するには、同様に高度な検知アプローチ、特に振る舞い ID振る舞い 不可欠です。

APT攻撃は一般の人々にも影響を及ぼすのでしょうか?

APTは主に政府、重要インフラ、大企業を標的としていますが、個人が間接的に影響を受けることも少なくありません。Salt Typhoon 米国の9つの通信事業者およびCALEA盗聴システムSalt Typhoon 、数百万人の一般ユーザーの通信メタデータにアクセスしました。Lazarus GroupによるSafe{Wallet}の開発環境への攻撃のようなサプライチェーンへの侵害は、下流へと波及し、個々の消費者に影響を及ぼす可能性があります。 APTによるスパイ活動で盗まれた個人データは、その後のなりすまし詐欺に転用される可能性もある。さらに、Sandwormがウクライナやポーランドのシステムに対して行ったように、APTがワイパー攻撃でエネルギーインフラを標的とした場合、その混乱は一般市民に直接的な影響を及ぼす。

APT攻撃は通常、どのくらいの期間続くのでしょうか?

APTの潜伏期間(初期侵入から検知までの期間)は平均95日であり、一部のキャンペーンでは1年以上も継続しています。Salt Typhoon キャンペーンは、発見されるまで1~2年間にわたり活動していました。これは、一般的なサイバー攻撃の潜伏期間の中央値である約8日間とは著しい対照をなしています。しかし、最も迅速なAPT攻撃は劇的に加速しています。 Unit 42の2026年の調査によると、現在最も迅速なキャンペーンでは、初期アクセスからデータ流出までわずか72分で完了しており、これは前年の4倍の速さである。これは、防御側が2つの課題に直面していることを意味する。すなわち、高度な攻撃者によって行われる長期にわたるステルス作戦の検知と、急速に実行される「強奪型」キャンペーンへの対応である。

APTとランサムウェアの違いは何ですか?

従来のAPTは、ステルス性を重視し、長期間にわたってスパイ活動、破壊工作、あるいは戦略的な情報窃取を行うのに対し、ランサムウェアは金銭的利益を得るための迅速な暗号化と恐喝を優先する。しかし、この境界線は曖昧になりつつある。ラザルス・グループはスパイ活動と金銭的窃取の両方を行っており、同社による15億ドル規模のBybit襲撃事件は、スパイ活動というよりはサイバー犯罪に近い様相を呈している。 現在、一部のランサムウェアグループは、長期にわたる偵察、カスタムツール、および「リビング・オフ・ザ・ランド(LOTL)」手法といった、APTレベルの技術を活用している。資金力のあるサイバー犯罪組織は、その高度さ、忍耐力、および運用上のセキュリティにおいて、国家支援型APTにますます似てきている。防御側にとっての実務的な意味は、APT防御に必要な振る舞い (横方向の移動、認証情報の悪用、データのステージングの監視など)が、高度なランサムウェア攻撃に対する防御にも役立つということである。

APT攻撃の標的となりやすい業界はどこですか?

2025年および2026年に最も標的とされたセクターには、通信(Salt Typhoon、UNC3886)、政府・外交(Silver Dragon、TGR-STA-1030)、防衛産業基盤(中国およびロシアの複数のAPT)、エネルギー・重要インフラ(Sandworm)、金融サービス・暗号資産(Lazarus Group)などが含まれる。 世界全体のAPT攻撃の55%は、中国と北朝鮮によるものである。ENISAの記録によると、2024年7月から2025年6月までの間に、EU域内だけで4,875件のインシデントが確認された。通信セクターは特に激しい標的攻撃を受けている。これは、通信インフラへのアクセスが諜報機関に数百万人のユーザーを監視する能力をもたらすためであり、Salt Typhoon 盗聴システムの侵害がそれを実証している。

APT攻撃は組織にどれほどのコストを強いるのか?

コストは、キャンペーンの範囲や目的によって大きく異なります。ラザラス・グループによるBybitへの攻撃では、1回の事件で15億ドルの損失が発生し、これは既知のAPT攻撃による経済的被害としては最大規模のものとなりました。直接的な窃盗に加え、APTによる侵入は、調査、復旧、規制当局からの罰金、事業の中断、評判の失墜など、1件あたり総額数百万ドルに及ぶコストを発生させます。 APT対策市場は、2025年に約92億ドルの規模に達し、年平均成長率(CAGR)19.9%で成長すると予測されており、これは組織による防御への投資規模を反映しています。多くの組織にとって、自社環境内で数ヶ月間にわたり検知されずに活動するAPTによるコストは、堅牢な振る舞い 、ID監視、ネットワークセキュリティ機能を導入するコストをはるかに上回ります。

「APT」という用語は、今でも適切なのでしょうか?

その定義は変化しつつあります。NISTの当初の定義では、国家または国家が支援する主体が厳密に規定されていました。しかし、脅威の状況は変化しました。資金力のあるサイバー犯罪グループは現在、カスタム マルウェア、長期にわたる偵察、多段階の作戦などを含むAPTレベルの戦術を採用している。ラザルス・グループのような組織は、スパイ活動と金銭的利益の両方を目的として活動しており、国家支援による作戦とサイバー犯罪の境界線を曖昧にしている。業界では、厳密な国家支援の有無にかかわらず、豊富なリソースを持つ持続的かつ高度な脅威アクターを総称して「APT」と呼ぶ傾向が強まっている。 防御側にとって、その区別は現実ほど重要ではありません。敵対者が国家の諜報機関であれ、資金力のある犯罪組織であれ、検知とレスポンスに必要な要件は基本的に同じだからです。