サイバーセキュリティにおける横の動き攻撃者がネットワークを侵害するために利用するサイレント・スプレッド

主な洞察

- LOTL attacks fuel 84% of severe breaches, with PowerShell appearing in 71% of cases according to security research (Illumio Modern Trojan Horse 2025)

- Windows Event ID correlation (4624, 4625, 4648, 4769) remains critical for detection, yet most organizations lack proper correlation rules (MITRE ATT&CK Defender guidance)

- The fastest containment actions reduce blast radius by restricting identity use and east-west communication, not by chasing isolated alerts. (MITRE ATT&CK Defender guidance)

Once attackers gain an initial foothold, the primary risk is not just the first compromised host. The real damage happens when they move from system to system, blend into normal admin activity, and quietly expand access until they reach crown-jewel assets.

Lateral movement is that expansion. It is how modern intrusions turn into ransomware, data theft, and domain-wide compromise. Stopping it requires visibility into how identities and hosts behave across the network, not just whether a single endpoint looks suspicious.

This guide explains how lateral movement works and how security teams can detect it in real environments. SOC analysts, threat hunters, and security leaders will learn how attackers move across systems, which protocols and tools they abuse, and what behavioral signals reveal lateral movement before major damage occurs.

ラテラルムーブメントとは?

横方向への移動とは、攻撃者が侵害されたネットワーク内を移動し、現在の特権レベルを維持したまま追加のシステムやリソースにアクセスするために使用する手法です。より高い特権を求める垂直方向の移動とは異なり、ラテラルムーブは環境全体に水平に広がるため、攻撃者はネットワークを探索し、貴重なデータを見つけ、最終的な目的を実行する前に複数の永続ポイントを確立することができます。

横の動きは、従来のセキュリティ・ツールのレーダーの下をくぐり抜けることが多いため、この区別は重要である。攻撃者は正当な認証情報とネイティブ・システム・ツールを活用し、その活動を通常のネットワーク・トラフィックに見せかける。2025年のIllumioのレポートでは、組織の90%近くが過去1年間に何らかの形で横の動きを経験しており、その結果、1インシデントあたり平均7時間以上のダウンタイムが発生していることが明らかになっています。

ビジネスへの影響は技術的な指標にとどまりません。検知されないラテラルムーブメントが1分ごとに、攻撃の潜在的影響範囲は拡大します。1台のワークステーションの侵害から始まったものが、ドメイン全体の侵害、データの流出、あるいは企業全体にわたるランサムウェアによる完全な暗号化へと急速にエスカレートする可能性があります。こうした状況の進展こそが、効果的なゼロトラスト・アーキテクチャとプロアクティブな脅威ハンティング機能の実装が、現代のセキュリティプログラムにおいて不可欠となっている理由を説明しています。

Why attackers use lateral movement

Attackers move laterally because it increases the probability of impact while reducing the probability of detection.

Common objectives include:

- Expand access to higher-value systems such as directory services, file servers, hypervisors, and cloud control planes.

- Reach privileged identities and service accounts that enable broad access.

- Identify data stores and backup systems to maximize ransomware leverage.

- Establish redundancy with multiple footholds so containment is harder.

- Blend into normal operations by using native tools, remote admin protocols, and existing trust relationships.

ラテラルムーブと権限の昇格

Lateral movement is horizontal expansion across systems. Privilege escalation is vertical elevation of permissions. Attackers often combine both: they move laterally to find a system or identity that enables escalation, then use elevated access to move laterally with greater reach.

A practical way to separate them during investigation:

- If the same identity is accessing more systems than expected, suspect lateral movement.

- If an identity suddenly gains new rights or performs actions it could not previously do, suspect privilege escalation.

- If both happen in a short window, treat it as active attack progression.

ラテラルムーブメントの仕組み

Most lateral movement occurs after attackers complete earlier stages of the cyber kill chain, such as reconnaissance and credential access. After gaining an initial foothold, attackers move through the environment by discovering systems, obtaining credentials, and using legitimate management protocols to access additional hosts.

Stage 1: Reconnaissance and discovery

Attackers first map the network to understand what systems exist and how they are connected. They enumerate Active Directory objects, scan for open ports, and identify valuable systems such as domain controllers, file servers, and management hosts.

Common discovery methods include commands and tools such as:

ネットビューヌルテスト- PowerShell AD enumeration cmdlets

- port scanning and service discovery

Because these tools are commonly used by administrators, this phase often produces little or no security alerts.

Stage 2: Credential access and authentication material

Once attackers understand the environment, they focus on acquiring additional credentials that allow them to move between systems.

Common credential acquisition methods include:

- extracting password hashes from memory (LSASS dumping)

- harvesting Kerberos tickets

- abusing credential storage mechanisms

- capturing cached credentials

Attackers may use tools like Mimikatz or rely on built-in utilities such as procdump.exe in Living-off-the-Land (LOTL) attacks.

With valid credentials or authentication tokens, attackers can access other systems without triggering failed login alerts.

Stage 3: Access and movement execution

Armed with legitimate credentials, attackers begin moving laterally across systems.

This typically involves remote administration protocols such as:

- Remote Desktop Protocol (RDP)

- SMB administrative shares

- Windows Management Instrumentation (WMI)

- PowerShell Remoting (WinRM)

Attackers create remote processes, scheduled tasks, or services to execute commands on new systems. Each successful pivot expands their foothold and increases the likelihood of reaching sensitive systems or privileged identities.

悪用される一般的なプロトコル

Attackers consistently abuse several built-in remote administration protocols for lateral movement. These protocols exist to support legitimate enterprise management, which makes malicious activity difficult to distinguish from normal administrative behavior.

The most commonly exploited protocols include SMB, Remote Desktop Protocol (RDP), Windows Management Instrumentation (WMI), and PowerShell Remoting (WinRM).

SMB / Windows Administrative Shares (T1021.002)

SMB remains one of the most common lateral movement mechanisms in Windows environments. Administrative shares such as ADMIN$, C$, and IPC$ allow remote file access and command execution between systems.

Attackers use SMB to:

- Deploy payloads to remote systems

- Execute commands using tools such as PsExec

- Transfer tools or scripts across hosts

- Access administrative shares for remote execution

Because SMB is heavily used in enterprise environments, malicious activity can blend into legitimate system administration traffic.

Remote Desktop Protocol (T1021.001)

Remote Desktop Protocol provides interactive access to remote systems, allowing attackers to operate as if they were legitimate administrators.

Attackers frequently use RDP to:

- Maintain persistent remote access to compromised hosts

- Interactively explore systems and networks

- Manually execute commands or tools

- Establish command and control through long-running sessions

RDP activity can remain undetected when attackers authenticate using legitimate credentials.

Windows Management Instrumentation (T1047)

Windows Management Instrumentation provides remote management capabilities that allow administrators to execute commands and query system information across the network.

Attackers abuse WMI to:

- Execute remote commands

- Spawn processes on remote systems

- Modify system configuration or registry keys

- Establish persistence mechanisms

Because WMI is a legitimate administrative interface, many security tools treat this activity as normal management traffic.

PowerShell Remoting and WinRM (T1021.006)

PowerShell Remoting uses Windows Remote Management (WinRM) to allow administrators to execute scripts across multiple systems simultaneously.

Attackers commonly leverage this capability to:

- Execute remote PowerShell commands

- Run scripts across multiple hosts

- Conduct discovery and credential harvesting

- Deploy payloads without writing files to disk

Attackers often encode PowerShell commands or execute them in memory, making detection significantly more difficult.

Protocol detection and telemetry

The table below illustrates how these protocols commonly appear during lateral movement and which signals can help identify suspicious activity.

一般的な横移動攻撃テクニック

Lateral movement techniques are best understood as named patterns. Many map to MITRE ATT&CK (TA0008), but defenders benefit most from knowing prerequisites, execution paths, and the signals they generate.

The table below maps common lateral movement protocols to attacker techniques and detection signals.

How attackers use living off the land techniques

Living Off the Land (LOTL) attacks represent the evolution of lateral movement, eliminating the need for custom malware by abusing legitimate system tools already present in the environment. This approach dramatically reduces detection rates while accelerating attack timelines.

Rather than deploying external malware, attackers rely on built-in administrative tools and trusted protocols that security teams routinely use.

Common LOTL behaviors include:

- Using PowerShell for discovery, credential access, and remote command execution

- Executing remote processes through Windows Management Instrumentation (WMI)

- Moving laterally using SMB administrative shares or tools like PsExec

- Creating scheduled tasks or services to execute commands on remote systems

- Leveraging WinRM or PowerShell Remoting for scripted multi-host execution

Because these tools are widely used in legitimate administration, LOTL activity often appears indistinguishable from normal operations.

A typical attack sequence might involve PowerShell for reconnaissance, WMI for remote execution, and scheduled tasks for persistence, all occurring without deploying traditional malware.

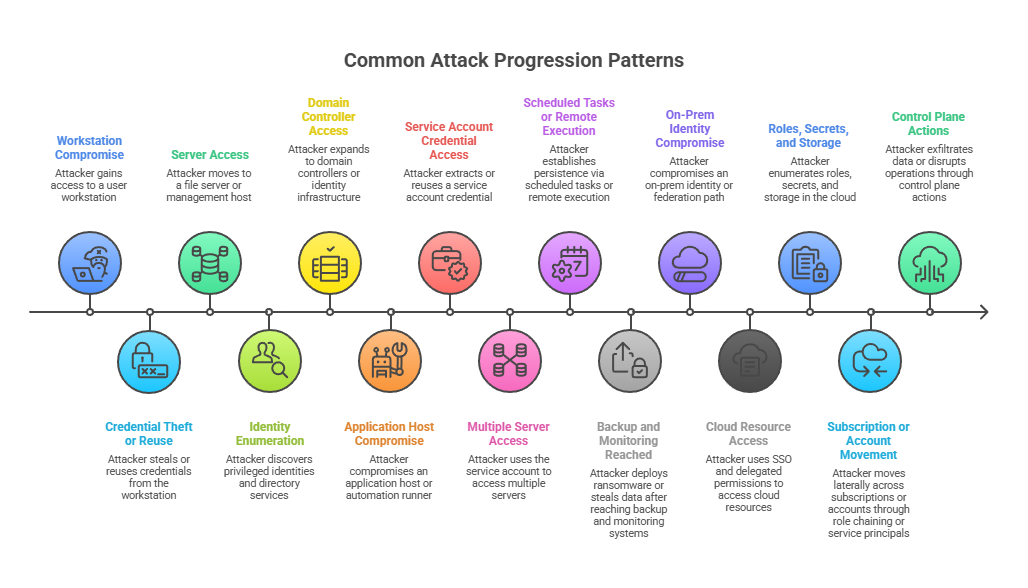

Example attack paths

Real intrusions vary, but the movement patterns repeat. These examples are designed to help analysts recognize progression.

Example 1: Workstation to directory services

- Initial foothold on a user workstation.

- Credential access or token reuse.

- Lateral movement to a file server or management host.

- Discovery of privileged identities and directory services.

- Expansion to domain controllers or identity infrastructure.

Example 2: Service account spread

- Attacker compromises an application host or automation runner.

- Extracts or reuses a service account credential.

- Uses that identity to access multiple servers where the service account is trusted.

- Establishes persistence via scheduled tasks or remote execution.

- Deploys ransomware or steals data once backup and monitoring systems are reached.

Example 3: Hybrid pivot into cloud control plane

- Attacker compromises an on-prem identity or federation path.

- Uses SSO and delegated permissions to access cloud resources.

- Enumerates roles, secrets, and storage.

- Moves laterally across subscriptions or accounts through role chaining or service principals.

- Exfiltrates data or disrupts operations through control plane actions.

Signals that indicate lateral movement activity

Lateral movement rarely appears as a single obvious event. Instead, attackers generate small behavioral signals across identity systems, endpoints, and network traffic as they move between hosts.

Security teams can identify potential lateral movement by monitoring for combinations of the following signals:

Identity activity

- Unusual authentication patterns across multiple systems

- Service accounts authenticating to new hosts

- Logins from unexpected locations or devices

- Abnormal Kerberos ticket requests or unexpected NTLM authentication

Endpoint behavior

- Remote process execution using WMI or PowerShell

- Creation of scheduled tasks or services on remote hosts

- Access to LSASS memory or credential stores

- Administrative tools executing outside normal workflows

Network activity

- New SMB connections between internal hosts

- Unexpected RDP sessions

- Increased east-west traffic between systems

- WinRM or PowerShell remoting connections

When correlated across identities, hosts, and network activity, these signals often reveal attackers progressing through the environment before major impact occurs.

横移動の検出と防止

ラテラルムーブメントに対する効果的な防御には、事前の予防、リアルタイムの検知、迅速なインシデント対応能力を組み合わせた多層的なアプローチが必要です。包括的な戦略を導入している組織では、従来の境界線に焦点を当てたセキュリティに依存している組織よりも、ラテラルムーブメントを73%速く検出できたと報告しています。

重要なのは、妥協を想定すること、つまり攻撃者が最初のアクセスを獲得することを受け入れ、攻撃者の拡散能力を制限する防御を構築することにある。この哲学は、ワークロード間にきめ細かなセキュリティ境界を設けることで攻撃の伝播を劇的に制限するマイクロセグメンテーションのような最新のアプローチを推進します。ネットワーク検知とレスポンス機能、および適切なイベント相関と組み合わせることで、組織は重大な被害が発生する前に、ラテラルムーブメントを検知 封じ込めることができます。

WindowsイベントID検出パターン

Windows セキュリティ・イベントは、ラテラルムーブメントを検知するための豊富な遠隔測定を提供しますが、ほとんどの組織では適切な相関ルールが実装されていません。ラテラルムーブメントを検知するために重要な4つのイベントIDは、一緒に分析すると攻撃者の振る舞いを明らかにするパターンを作成します。

イベント ID 4624(ログオンの成功)は、ユーザがシステムに認証されたことを示す。ログオン・タイプ 3(ネットワーク・ログオン)とタイプ 10(リモート対話型)は、特に横の動きの検知に関連します。特にサービス・アカウントから、または通常とは異なる時間帯に、短い時間枠の中で複数のシステムにわたって連続したタイプ 3 ログオンのパターンを探します。

イベント ID 4625(失敗したログオン)は、偵察とパスワード・スプレーの試みを明らかにする。複数の 4625 イベントが発生し、その後に 4624 が成功すると、多くの場合、クレデンシャルの推測を示す。単一のソースからの複数のシステムにわたる失敗パターンには特に注意してください。

イベント ID 4648(Explicit Credential Usage)は、プロセスがログインユーザとは異なる明示的なクレデンシャルを使用した場合に発生します。このイベントは、Pass the Hash および overpass-the-hash 攻撃を検知するために極めて重要です。プロセス作成イベント(4688)との相関により、正当なツールがクレデンシャルの盗用に悪用されていることが明らかになります。

イベントID 4769(Kerberos Service Ticket Request)は、Pass the Ticket攻撃とゴールデン・チケットの使用を特定するのに役立ちます。異常なサービス・チケット・リクエスト、特にハイ・プリビレッジ・サービスや通常リクエストしないシステムからのチケット・リクエストは調査が必要です。

以下の相関パターンは、横方向への移動の可能性を示している:

ネットワーク・セグメンテーション戦略

ネットワーク・セグメンテーションは、従来のVLAN分離をはるかに超えて進化し、ラテラルムーブメントを防止するための基礎となっています。最新のマイクロセグメンテーション・アプローチは、個々のワークロードの周囲にきめ細かなセキュリティ境界を作り出し、最初の侵害後でも攻撃の伝播を劇的に制限します。

ゼロトラスト・ネットワーク・アクセス(ZTNA)の原則は、ネットワークセグメント間の暗黙的な信頼を排除します。送信元ネットワークや以前の認証に関係なく、すべての接続において明示的な検証が求められます。このアプローチにより、攻撃者が侵害した認証情報を利用して無制限に横方向の移動を行うことを阻止し、各境界で認証を強制します。

ソフトウェア定義境界(SDP)は、許可されたユーザーと特定のリソースとの間に、動的で暗号化されたマイクロトンネルを作成します。広範なネットワークアクセスを提供する従来のVPNアプローチとは異なり、SDPはビジネス機能に必要なものだけに接続を制限します。このきめ細かさにより、たとえ有効な認証情報があっても、攻撃者がネットワークを探索することを防ぎます。

効果的なセグメンテーションのための実装ベストプラクティスには、重要資産の特定とその周囲への保護ゾーンの構築、セグメント間の厳格な東西方向トラフィックフィルタリングの実施、ユーザー・デバイス・アプリケーションのコンテキストを考慮したアイデンティティ認識型制御の導入が含まれる。組織はまた、セグメント間トラフィックの異常を監視し、ペネトレーションテストを通じてセグメンテーションの有効性を定期的に検証すべきである。

マイクロセグメンテーションのビジネスケースは説得力があり、企業は侵害コストの削減と運用の効率化を通じて大きなROIを報告している。ラテラルムーブメントを制限し、攻撃の爆発半径を縮小することで、マイクロセグメンテーションへの投資は、測定可能なセキュリティとビジネス価値をもたらします。

検出ツールと技術

最新の検知には、エンドポイント、ネットワーク、アイデンティティに特化したテクノロジーを組み合わせて連携させる必要がある。単一のツールで横の動きを完全に可視化することはできませんが、複数のドメインのシグナルを相関させる統合プラットフォームが最も高い検出率を達成します。

Endpoint Detection and Response (EDR)ソリューションは、個々のシステム上のプロセス実行、ファイルアクセス、レジストリ変更に対する深い可視性を提供します。高度な EDR プラットフォームは振る舞い 分析を使用して、PowerShell の異常な使用、プロセスインジェクション、またはクレデンシャルダンプの試行などの疑わしいパターンを識別します。脅威インテリジェンスとの統合により、既知の横移動ツールやテクニックを検出することができます。

ネットワーク・ディテクション・アンド・レスポンス(NDR)テクノロジーは、ネットワーク・トラフィックを分析し、ラテラルムーブメントを検出します。機械学習モデルは、通常の通信パターンをベースラインとし、異常な SMB トラフィック、予期しない RDP 接続、疑わしいサービス・アカウントの動作などの異常について警告を発します。NDR は、エンドポイント制御を回避する可能性のある LOTL 攻撃の検出に優れています。

XDR(Extended Detection and Response)プラットフォームは、エンドポイント、ネットワーク、クラウド環境全体の信号を相関させ、複雑な横移動パターンを特定します。複数のソースからのテレメトリを組み合わせることで、XDR は、個別のツールでは見逃してしまうような多段階の攻撃を検知することができます。また、プラットフォームのアプローチは、関連するイベントを統合インシデントに相関させることで、アラートの疲労を軽減します。

Identity Threat Detection and Response (ITDR) は、特に ID ベースの攻撃に特化した最新のカテゴリである。これらのソリューションは、認証フローを監視し、クレデンシャルの不正使用を検知 し、横の動きを可能にする特権昇格の試みを特定します。侵害の80%が漏洩した認証情報であることを考えると、ITDRは検出スタックの重要なギャップを埋めるものです。

クラウドネイティブの横移動

クラウド環境は、従来のセキュリティ対策では対応できなかった独自の横移動ベクトルをもたらします。責任共有モデル、動的なインフラ、API駆動型のアーキテクチャは、オンプレミス環境では不可能な方法で攻撃者が横方向に移動する機会を生み出します。コンテナベースの横移動攻撃は著しく増加しており、クラウドに特化した防御の緊急性が浮き彫りになっています。

クラウドプラットフォームの抽象化レイヤーは、インフラからプラットフォーム、ソフトウェアサービスに至るまで、それぞれに明確な横移動リスクが存在する。攻撃者は設定ミスを悪用し、サービスアカウントを悪用し、クラウドを強力にしている自動化そのものを活用する。このようなクラウドネイティブのテクニックを理解することは、最新のクラウドセキュリティアーキテクチャを保護するために不可欠です。

コンテナとKubernetesの横移動

コンテナのエスケープは、コンテナ化された環境における最も直接的な横移動の形態です。攻撃者はコンテナランタイム、カーネルサブシステム、またはオーケストレーションプラットフォームの脆弱性を悪用し、コンテナの隔離から抜け出す。MITRE ATT&CK テクニック T1611 には、特権コンテナの悪用からマウントされたホスト・ファイルシステムの悪用まで、さまざまなエスケープ手法が記載されています。

Kubernetesクラスターは、サービスアカウントトークンの悪用による追加リスクに直面しています。すべてのポッドはデフォルトでサービスアカウントトークンを受け取り、攻撃者が偵察やラテラルムーブに悪用できるAPIアクセス権を提供します。過剰な権限を持つ単一のポッドを侵害するだけで、Kubernetes APIを介したクラスター全体のアクセスが可能になります。

最近のサイドカー・コンテナ攻撃の増加は、進化するテクニックを示している。攻撃者はポッド内の1つのコンテナを侵害し、ボリュームやネットワーク・ネームスペースなどの共有リソースを使用して近隣のコンテナにアクセスします。この横移動は同じポッド内で発生し、多くの場合、ネットワークベースの検出を回避します。

侵害されたコンテナイメージを介したサプライチェーン攻撃は、事前配置された横方向移動機能を可能にします。バックドアや暗号通貨マイナーを含む悪意のあるイメージは、組織がインフラ全体に展開する際に自動的に拡散します。2024年12月のDocker Hubインシデントでは、数千のイメージに隠された マルウェアが検出された事例が、このリスクを如実に示している。

クラウドサービスの悪用パターン

クラウドサービスのアカウントと管理されたアイデンティティは、侵害された場合に強力な横移動のベクトルとなります。AWSでは、攻撃者はIAMロールの仮定を悪用してアカウントとサービス間をホップします。ロールがアタッチされた侵害されたEC2インスタンスは、ロールが許可するあらゆるリソースにアクセスでき、複雑な組織の複数のAWSアカウントにまたがる可能性がある。

Azure のサービスプリンシパルも同様の悪用に直面しています。サービスプリンシパルを持つアプリケーションを侵害した攻撃者は、そのパーミッションを使用してAzureリソースにアクセスし、ディレクトリを列挙し、他のサブスクリプションに移動する可能性があります。サービスプリンシパル認証のプログラム的な性質は、この活動が正当な自動化と同じように見えるため、検知を困難にします。

サーバーレス関数の連鎖は、巧妙な横移動経路を生み出す。攻撃者は1つのLambda関数またはAzure Functionを侵害し、その実行コンテキストを使用して他の関数を呼び出したり、データベースにアクセスしたり、ストレージサービスとやり取りしたりする。サーバーレス実行のエフェメラルな性質は、フォレンジックと検知を複雑にします。

ハイブリッド・クラウド環境におけるTheWizards APTグループのIPv6 SLAAC攻撃は、プロトコルレベルの脆弱性がいかに横展開を可能にするかを示している。オンプレミスとクラウドのインフラを接続するデュアルスタックネットワークのIPv6自動設定を悪用することで、彼らはIPv4トラフィックに焦点を当てたセキュリティ制御を回避しました。この手法は、クラウド接続がいかに予期せぬラテラルムーブベクトルを生み出すかを浮き彫りにしています。

横移動ディフェンスへの現代的アプローチ

ラテラルムーブメント攻撃の進化は、同様に進化した防御を必要としています。ゼロトラスト・アーキテクチャなどの最新のアプローチを導入している組織は、攻撃成功率が67%減少したと報告しており、侵入を前提とし、暗黙の信頼を排除することの有効性を実証しています。これらの戦略は、初期の侵害を防ぐことではなく、その影響を封じ込めることに重点を置いています。

マイクロセグメンテーション、AI主導 検知、アイデンティティ中心のセキュリティなど、複数の防御技術の融合により、攻撃者の目的を挫く深層防御が実現します。PCI DSS v4.0ではネットワーク・セグメンテーションの検証が明示的に義務付けられ、NIS2指令では横の動きに対する回復力が強調されている。

ラテラルムーブメント防御への投資は、目に見える成果をもたらします。包括的なゼロトラスト戦略を導入している組織は、攻撃成功率の低減に加え、侵害コストの大幅な削減を実現しています。IBMの2021年の調査では、成熟したゼロトラストを導入している組織は、ゼロトラストを導入していない組織と比較して、176万ドルのコスト削減を実現しました。インシデント発生頻度の低減と侵害発生時の影響の最小化は、最新の防御アプローチへの投資を正当化するものです。

ゼロトラスト・アーキテクチャは、信頼できる内部ネットワークという概念を排除し、接続元を問わずすべての接続に対して継続的な検証を義務付けます。このアプローチは、攻撃者が悪用する暗黙の信頼を排除することで、ラテラルムーブメントに直接対抗します。ゼロトラストを実装した組織は、セキュリティ体制の劇的な改善を報告しており、ラテラルムーブメントのインシデントを90%削減した組織もあります。

NIST SP 800-207フレームワークは、ゼロトラスト実装のための包括的なガイダンスを提供します。主要な原則には、すべてのトランザクションの明示的な検証、最小権限アクセスの適用、そしてすべてのセキュリティ決定における侵害の想定が含まれます。これらの原則は、ラテラルムーブメントを可能にする条件に直接対処しています。

AI主導の検知能力は著しく成熟しており、機械学習モデルは現在、横の動きを示す微妙な振る舞い 異常を特定することができる。これらのシステムは、通常のユーザーやエンティティの行動をベースラインとし、侵害を示す可能性のある逸脱を検知 します。シグネチャベースの検知とは異なり、AIアプローチは新しい攻撃手法やLiving Off the Land 手口を特定することができます。

マイクロセグメンテーション市場は2030年までに520億8,000万ドルに成長すると予測されているが、これはラテラルムーブメントを防止する効果を反映したものである。最新のマイクロセグメンテーション・プラットフォームは、ID、ワークロード属性、アプリケーションの依存関係を利用して、動的なセキュリティ・ポリシーを作成する。このアプローチは、静的なネットワーク境界を越えて、リスクとコンテキストに基づいて調整する適応型防御を実現します。

Vectra AIはラテラルムーブメントをどのように捉えているか

Vectra AIは、シグネチャや既知のパターンではなく、攻撃者の振る舞いに焦点を当てた方法論であるAttack Signal Intelligence™を通じて、ラテラルムーブ検知にアプローチします。このアプローチは、ツールや技術が進化する一方で、横の動きに必要な基本的な行動は一貫していることを認識しています。

このプラットフォームは、ネットワーク、エンドポイント、ID間の弱いシグナルを相関させ、個々のアラートが見逃す可能性のあるラテラルムーブメントのパターンを特定します。エンティティ間の関係や通常の通信パターンを分析することで、Attack Signal Intelligence 、攻撃者が正規のツールやプロトコルを使用している場合でも、ラテラルムーブメントを示す異常な動作を特定します。

この振る舞いアプローチは、従来の検知を回避するLiving Off the Land 攻撃に対して特に効果的です。このプラットフォームは、特定のツールやコマンドを探すのではなく、ラテラルムーブメントの結果 (異常なアカウントの使用、非定型のシステム・アクセス・パターン、異常なデータ・フロー) を特定します。この手法により、既知と未知の両方のラテラルムーブメントテクニックを検知することが可能になり、進化する攻撃手法に対する耐性を提供します。

今後の動向と新たな考察

今後12~24か月で、攻撃側と防御側の双方が新興技術を活用するにつれ、横方向移動の動向は大きな変革を遂げる。人工知能は攻撃能力と防御能力の両方に革命をもたらしており、機械学習を活用した攻撃ツールは横方向移動の機会を自動的に特定・悪用する一方、防御用AIは振る舞い においてますます高度化している。

IoTやエッジ・コンピューティング・デバイスの急増により、攻撃対象は飛躍的に拡大しています。接続された各デバイスは、特にIT/OTの融合が進む製造業やヘルスケア環境において、ラテラルムーブメントの潜在的な支点となります。ガートナーは、2024年の15%から2026年までに60%の組織がIoTデバイスを介したラテラルムーブメントを経験すると予測しています。組織は、このような非従来型のエンドポイントを包含するように、ラテラルムーブメントに対する防御を拡張する必要がある。

耐量子暗号は、認証とラテラルムーブを驚くべき方法で再構築する。組織が新しい暗号標準を導入して量子コンピューティングの脅威に備える一方で、移行期間には脆弱性が生じます。攻撃者はすでに将来の復号化のために暗号化された認証情報を採取しており、移行期間中に混在する暗号環境は、プロトコルのダウングレード攻撃を通じて新たなラテラルムーブメントベクトルを導入することになる。

EUのNIS2指令や、今後予定されている米国連邦政府の要件では、ラテラルムーブ防止を明確に取り上げており、規制の圧力は高まり続けている。ネットワーク・セグメンテーションとラテラルムーブメント対策が不十分であった場合、企業は全世界の売上高の最大 2%に相当する制裁金を科される可能性がある。規制の焦点は、基本的なコンプライアンスから、巧妙なラテラルムーブメント攻撃に対する回復力の実証へと移っている。

サプライチェーンセキュリティは、特にソフトウェア依存関係やサードパーティとの連携を通じて、重要なラテラルムーブメントの要因として浮上しています。2025年の予測では、侵害の40%がサプライチェーン接続を介したラテラルムーブメントに関係するとされています。組織は、ゼロトラスト原則をベンダーアクセスにも拡張し、サードパーティ接続とコアインフラストラクチャの間に厳格なセグメンテーションを実施する必要があります。

今後 24 ヶ月間の投資の優先順位は、ID を中心としたセキュリティ対策に重点を置くべきである。組織は、パスワードレス認証、継続的な本人確認、特権アクセス管理を優先すべきである。さらに、攻撃のスピードが加速し続け、横の動きを封じ込めるには人間の対応時間ではもはや十分でないため、自動化された対応機能が不可欠となる。

結論

ラテラル・ムーブメントは、技術的な好奇心から、現代のサイバーセキュリティの決定的な課題へと発展している。組織の90%近くがこの脅威に直面しており、攻撃は1時間以内に広がる可能性があり、平均的な侵害のコストは全世界で444万ドルとなっている。しかし、これらの数字は物語の一部を語っているに過ぎない。真のインパクトは、横の動きが意味する根本的な転換にある。つまり、侵害を防ぐことから、侵害を想定し、被害を抑えることへと転換することである。

技術やツールは進化し続けますが、効果的な防御の原則は変わりません。組織は、暗黙の信頼を排除するゼロトラスト・アーキテクチャを採用し、攻撃の拡散を抑制するマイクロセグメンテーションを実装し、使用されるツールに関わらず攻撃を特定する行動検知を導入する必要があります。攻撃成功率の減少と侵害コストの大幅な削減が実証されていることから、これらの投資が目に見える成果をもたらすことが分かります。

セキュリティリーダーは明確な選択を迫られています。ますます巧妙化する攻撃者に追いつくか、ラテラルムーブメントが単に可能というだけでなく、確実に発生する世界に備えてセキュリティアーキテクチャを根本的に見直すかです。この現実を受け入れ、壊滅的な被害が発生する前にラテラルムーブメントを阻止・検知する、回復力の高い防御を構築する組織こそが、成功を収めるでしょう。

ラテラルムーブメント検知へのアプローチを変革する準備はできていますか?Vectra AIのAttack Signal Intelligence、攻撃者が使用する手法に関係なく、お客様の環境におけるラテラルムーブメントを特定し、阻止する方法をご覧ください。

出典および方法論

The insights referenced in this guide are based on publicly available threat intelligence research and defensive guidance that analyze real-world attack behavior and detection practices.

These sources synthesize incident investigations, security telemetry analysis, and defensive best practices observed across enterprise environments.

よくある質問 (FAQ)

ラテラルムーブメントと特権昇格の違いは?

横方向への移動と特権の昇格は、攻撃の連鎖の中で異なる目的を果たしますが、攻撃者は最大限の効果を得るために、この2つを組み合わせることがよくあります。横方向への移動は、同じ特権レベルを維持したまま、システム間で横方向に拡散することを意味し、一般ユーザーが標準的な権限を持つ複数のワークステーションにアクセスするようなものです。攻撃者の目標は、探索、持続、そして昇格の試みが引き起こす可能性のあるセキュリティ警告をトリガーすることなく、貴重なデータに到達することです。

特権の昇格は、逆に、権限階層を垂直方向に移動することを含む。攻撃者は、脆弱性、設定ミス、または盗まれた認証情報を悪用して、管理者、ルート、またはシステムレベルのアクセス権を獲得します。この特権の昇格は1つのシステム上で発生し、攻撃者に以前は持っていなかった能力を提供します。

実際の攻撃では、このテクニックは相乗的に機能する。攻撃者は通常、特権昇格に脆弱なシステムを見つけるまで、標準的なユーザー認証情報を使って横方向に移動する。いったん特権を昇格させると、より自由に横方向に移動できるようになり、より機密性の高いシステムにアクセスできるようになります。Volt Typhoon キャンペーンは、このパターンを例証するもので、数カ月にわたってユーザーレベルのアクセス権を維持しながら横方向に移動し、特定の目的が管理者アクセスを必要とする場合にのみ特権を昇格させました。この関係を理解することで、セキュリティ・チームは、1つの手法に対する防御だけでは十分ではないこと、つまり、包括的なセキュリティには、横方向と縦方向の両方の移動経路に対処する必要があることを認識することができます。

攻撃者はネットワーク内をどれだけ素早く横方向に移動できるのか?

最近の攻撃の進化に伴い、ラテラルムーブ速度は劇的に加速している。2024年から2025年にかけての最新データによると、横方向への移動は最初の侵害から平均48分で発生し、観測された最速の攻撃はわずか18分でネットワークの完全な伝播を達成しています。AI機能で強化されたLockBit 4.0ランサムウェアは、2025年のいくつかのインシデントにおいて、最初のアクセスから完全なネットワーク暗号化まで20分未満で移動し、この極端なスピードを実証しました。

これらの期間は、いくつかの要因によって大きく異なります。攻撃者の高度な技術と準備は重要な役割を果たします。Volt Typhoonのような国家主導の攻撃者は、検知を回避するために数ヶ月かけてゆっくりと慎重に行動することがよくあります。一方、ランサムウェアグループはステルス性よりもスピードを重視します。ネットワークアーキテクチャも速度に影響を与えます。最小限のセグメント化のみで構成されたフラットなネットワークは迅速な移動を可能にしますが、ゼロトラスト制御を備えた適切にセグメント化された環境は、拡散を遅らせたり、完全に阻止したりすることができます。

標的環境のセキュリティ成熟度が最も大きな変動要因となる。強力なアイデンティティ管理、ネットワーク・セグメンテーション、振る舞い 検知を備えた組織は、ラテラルムーブにかかる時間を数分から数時間、数日に延長することができ、重要 な対応時間を提供することができる。逆に、過剰な権限、パッチが適用されていないシステム、見通しの悪い環境では、ほぼ瞬時の移動が可能です。CrowdStrike 1-10-60ルールは、1分以内に侵入を検知 、10分以内に脅威を理解し、60分以内に対応するという実践的なフレームワークを提供します。

最も一般的なラテラルムーブメントのテクニックとは?

攻撃者は、正当な Windows の機能やプロトコルを悪用する、実績のあるいくつかのラテラルムーブメントテクニックを一貫して利用している。パスザハッシュ(T1550.002)は、攻撃者が実際のパスワードを知らなくても、盗んだ NTLM ハッシュを使用して認証できるようにするもので、依然として壊滅的な効果があります。このテクニックは、従来のパスワード制御をバイパスし、強力で複雑なパスワードでも機能するため、ドメイン侵害事例の60%以上に見られます。

リモート・デスクトップ・プロトコルの不正使用(T1021.001)は、正当な管理者の活動を完全に模倣した対話型アクセスを提供します。攻撃者は、RDP を横方向への移動と持続的なアクセスの両方に活用し、通常のリモート管理のように見せかけながら、セッションを数週間にわたって維持することがよくあります。このプロトコルは企業環境に広く普及しており、悪意のある使用と正当な使用を区別することが難しいため、魅力的なベクターとなっています。

Living Off the Land 攻撃の 71% に PowerShell が使用されているなど、Living Off the Land 戦法は現代のラテラルムーブの主流となっています。攻撃者は、WMI、スケジュールされたタスク、サービス作成のようなWindowsネイティブツールを使用して、malware展開することなくシステム間を移動します。これらの手法は、従来のアンチウイルスを回避し、ツール自体が正規のものであるため、フォレンジック分析が困難となります。PowerShellリモーティングとPsExecやWMIのようなツールの組み合わせは、防御制御に適応する強力で柔軟なラテラルムーブメント機能を提供します。攻撃者は同じ基本的なアプローチを維持しながら、継続的にそのテクニックを進化させているため、セキュリティ・チームは特定のツールではなく、振る舞い パターンの検出に焦点を当てる必要があります。

クラウド環境でラテラルムーブメントは起こり得るのか?

クラウド環境は、従来のオンプレミス攻撃とは大きく異なる、独自の進化を遂げるラテラルムーブメントリスクに直面しています。攻撃者は、コンテナのランタイムやオーケストレーション・プラットフォームの脆弱性を悪用して隔離境界を突破します。2025年にコンテナベースのラテラルムーブメント攻撃が34%増加したことは、攻撃者がいかにクラウドネイティブなアーキテクチャに適応しているかを示している。Kubernetes環境は、サービスアカウントトークンの悪用によるリスクに特に直面しており、過剰な権限を持つ単一のポッドを侵害することで、Kubernetes APIを介したクラスタ全体のラテラルムーブメントが可能になります。

クラウド・サービス・アカウントと管理IDの悪用は、クラウド・リソースを横断する強力なラテラルムーブメント経路を生み出します。AWSでは、攻撃者はIAMロール・チェーニングを悪用してアカウントとサービス間をホップし、クラウドの自動化を可能にする信頼関係を活用します。Azureのサービスプリンシパルも同様の機会を提供し、侵害されたアプリケーションは割り当てられたアクセス許可を使用して、サブスクリプション間のリソースにアクセスします。これらのIDはプログラム的な性質を持っているため、悪意のあるアクティビティが正規の自動化と同じように見えるため、検知は困難です。

サーバーレスアーキテクチャは、関数の連鎖とイベントドリブントリガーを通じて、微妙なラテラルムーブメントベクトルを導入する。攻撃者は1つのLambda関数またはAzure Functionを侵害し、その実行コンテキストを使用して他の関数を呼び出したり、データベースにアクセスしたり、ストレージサービスを操作したりする。サーバーレス実行のエフェメラルな性質は、検知とフォレンジックを複雑にする。マルチクラウド環境では、攻撃者がクラウド間の接続性を悪用して異なるプロバイダー間をラテラルムーブメントするため、こうした課題がさらに複雑化し、シングルクラウドの脅威に焦点を当てたセキュリティ制御をバイパスすることが多くなります。

ラテラルムーブメントを示すWindowsイベントIDは?

WindowsイベントIDは、横の動きを検出するための重要な遠隔測定を提供するが、効果的な検出には、個々のIDで警告するのではなく、複数のイベントを相関させる必要がある。イベント ID 4624(ログオンの成功)は、特にログオンタイプ 3 (ネットワークログオン) とタイプ 10 (リモート対話) イベントなど、ラテラルムーブメントを検知するための基礎を形成します。数分以内に複数のシステムで連続するタイプ3のログオン、特にサービス・アカウントからのログオンや営業時間外のログオンは、ラテラルムーブを強く示しています。ソース IP 分析およびアカウント使用パターンと組み合わせることで、4624 イベントはネットワークを介した攻撃者の移動経路を明らかにします。

イベント ID 4625(失敗したログオン)は、偵察とクレデンシャルの推測を明らかにする。成功した 4624 に続く複数の 4625 イベントは、パスワードの散布または総当たり攻撃を示します。単一のソースからの複数のターゲット・システムにわたる失敗のパターンは、特に自動化されたラテラルムーブメントツールを示唆します。イベント ID 4648(明示的なクレデンシャルの使用)は、プロセスがログインしているユーザとは異なるクレデンシャルを使用する場合に、パスザハッシュやクレデンシャルの盗難を検知するために非常に重要です。

イベントID 4769(Kerberos Service Ticket Request)は、Pass the Ticket攻撃とゴールデン・チケットの使用を特定するのに役立ちます。異常なサービス・チケット・リクエスト、特に通常はリクエストしないシステムからの高プリビレッジ・サービスのリクエストは、早急な調査が必要です。効果的な検出には、これらのイベントをネットワーク・トラフィック解析およびプロセス作成イベント(4688)と組み合わせる相関ルールが必要です。例えば、4648イベントの直後にタイプ3の4624イベントが続く場合、Pass the Hash攻撃を強く示唆し、一方、サービス作成と組み合わされた4769イベントの異常なパターンはSilver Ticket攻撃を示唆するかもしれません。

ゼロトラスト アーキテクチャはどのようにしてラテラルムーブを防ぐのでしょうか?

ゼロトラスト・アーキテクチャは、ラテラルムーブメントを可能にする暗黙の信頼を排除することで、ネットワークセキュリティを根本的に変革します。従来の境界ベースのセキュリティは、ネットワーク内のユーザーとデバイスが信頼できると想定し、認証後は広範なアクセスを許可するというものでした。ゼロトラストはこの前提を排除し、ソースの場所や過去の認証の有無に関わらず、すべての接続に対して継続的な検証を求めます。このアプローチは、攻撃者にあらゆる段階で認証を強制することでラテラルムーブメントに直接対抗し、検知リスクを大幅に高めます。

ゼロトラスト原則の導入により、ラテラルムーブメントに対する多重の障壁が構築されます。マイクロセグメンテーションは、ネットワークを細分化されたゾーンに分割し、各ゾーン間の厳格なアクセス制御を設定することで、有効な認証情報を使用しても攻撃者が拡散する能力を制限します。アイデンティティベースのポリシーにより、アクセスは認証情報だけでなく、ユーザーの行動、デバイスの健全性、場所や時間などのコンテキスト要因にも依存します。最小権限アクセスにより、ユーザーとアプリケーションは機能に必要なリソースのみにアクセスできるため、ラテラルムーブメントに利用可能な攻撃対象領域が縮小されます。

ゼロトラストは、実環境におけるラテラルムーブメントに対する有効性を実証しています。包括的なゼロトラスト・アーキテクチャを導入した組織では、攻撃成功率が67%減少し、ラテラルムーブメント・インシデントも90%減少したと報告されています。このアプローチは、正規ツールを悪用するLiving Off the Land攻撃に対して特に効果的です。これは、振る舞い分析によって、使用されているツールの種類に関わらず、異常な使用パターンを検知できるためです。侵害が発生した場合、ゼロトラスト・アーキテクチャは、影響範囲を限定し、攻撃者が重要な資産に到達するのを防ぐことで、侵害コストを大幅に削減します。

ラテラルムーブメント攻撃が財務に与える影響とは?

IBMの「Cost of Data Breach Report(データ侵害のコストレポート)」によると、世界平均の侵害コストは444万ドルである。ラテラルムーブメント攻撃を受けた組織は、攻撃速度の高速化と、検知前に侵害範囲を拡大するより洗練された手法によって、さらなるコスト増に直面しています。このコストには、即時のインシデント対応、復旧時のビジネスの混乱、規制当局による罰則、弁護士費用、顧客獲得と維持に影響する長期的な風評被害などが含まれる。

業界特有の影響は、データの機密性や規制要件によって大きく異なります。IBMの調査によると、医療機関の侵害コストは常に1,000万ドルを超えています。Change Healthcareのランサムウェア攻撃はその典型で、2,200万ドルの身代金支払いに加え、数百万人の患者に影響を与える大規模な業務中断をもたらしました。金融サービスでは、最も速いラテラルムーブメント攻撃が発生し、平均31分で重要なシステムに到達するため、直接の侵害コストを上回ることが多い規制上の精査やコンプライアンス上の罰則が課されることになります。

ラテラルムーブメント防止への投資収益率は、あらゆる業種において高いことが証明されています。ゼロトラスト・アーキテクチャやマイクロセグメンテーションを含む包括的な防止戦略を導入している組織は、侵害コストの削減と運用改善を通じて、大きなROI(投資収益率)を達成しています。これらの対策は、侵害を完全に防止するだけでなく、攻撃者の拡散を抑制することで、侵害発生時のインシデントコストを削減します。迅速な検知と封じ込めにより、事業の中断を最小限に抑えることができます。また、顧客がベンダー選定においてセキュリティ体制を重視する傾向が強まる中、組織は実証済みのセキュリティレジリエンスによる競争優位性も享受できます。

横の動きを察知する上で、スレットハンティングはどのような役割を果たすのか?

スレット・ハンティングは、ラテラルムーブメントを示す兆候を含め、既存のセキュリティ対策を回避するサイバー脅威をプロアクティブに探索します。熟練した脅威ハンターは、侵害の微妙な兆候を特定することができ、ネットワーク内のステルス的な攻撃者の動きを発見し、対処するのに役立ちます。

組織はどのようにして横の動きに対する防御を強化できるのか?

組織は、先進的なサイバーセキュリティ・ツールに投資し、定期的なセキュリティ評価、脅威インテリジェンス、強固なエンドポイント保護を含む全体的なセキュリティ戦略を採用し、全従業員にセキュリティに対する意識を高める文化を醸成することで、防御力を向上させることができる。

ラテラルムーブメントに対するプロテクションを強化するために、今後どのような開発が予想されるか?

今後の開発には、異常なアクティビティをより適切に検出するための AI および機械学習テクノロジーの進歩、ゼロ トラスト原則のより広範な採用、組織間での脅威インテリジェンスの共有の強化による横方向の移動戦術のより効果的な特定と軽減などが含まれる可能性があります。