バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

脆弱性評価とは、攻撃者が悪用する前に、組織のシステム、ネットワーク、およびアプリケーション全体にわたるセキュリティ上の弱点を特定、分類、優先順位付けするための体系的なプロセスです 悪用 前に、組織のシステム、ネットワーク 、およびアプリケーション全体にわたるセキュリティ上の弱点を特定、分類、優先順位付けするための体系的なプロセスです 。 NISTは、脆弱性評価を「セキュリティ対策の妥当性を判断し、セキュリティ上の欠陥を特定し、提案されたセキュリティ対策の有効性を予測するためのデータを提供し、実装後のそのような対策の妥当性を確認するための、情報システムまたは製品に対する体系的な調査」と定義しています 。

実務的な観点から見ると、セキュリティ脆弱性評価は、組織が「どこにリスクが存在するのか」という単純な問いに体系的に答える手段となります。その答えは、かつてないほど重要になっています。2025年に55億8000万ドルと評価される脆弱性評価(VA)サービス市場は、年平均成長率(CAGR)9.2%で拡大しており、これは組織が可視性のギャップを埋める必要性を強く感じていることを反映しています。

早い段階で理解しておくべき重要な違いがあります。脆弱性評価は、特定の時点で行われる活動であり、より広範な脆弱性管理ライフサイクルの一要素にすぎません。評価では弱点が特定されます。一方、脆弱性管理ライフサイクルでは、プログラム全体にわたる継続的な追跡、是正措置、検証、およびガバナンスが扱われます。

脆弱性評価が、ペネトレーションテストやリスク評価とどのような位置づけにあるかを理解することで、対象範囲の混乱やリソースの配分の誤りを防ぐことができます。

表:脆弱性評価と関連するセキュリティ活動の比較

脆弱性評価と侵入テスト(VAPT)は、しばしばセットで語られますが、それには十分な理由があります。脆弱性評価(VA)は自動スキャンによって広範囲にわたり弱点を特定するのに対し、侵入テストは模擬攻撃を通じて、特定の脆弱性が実際に悪用可能かどうかを検証します。脆弱性評価は広範囲を網羅し、侵入テストは深層まで掘り下げます。成熟したプログラムの多くは、継続的な監視のために脆弱性評価を、重要な悪用経路の定期的な検証のために侵入テストを、それぞれ活用しています。

一方、リスク評価は戦略的なレベルで行われる。これは、組織の優先事項、資産、およびリスク許容度という文脈において、特定された脅威や脆弱性がビジネスに与える影響を評価するものである。

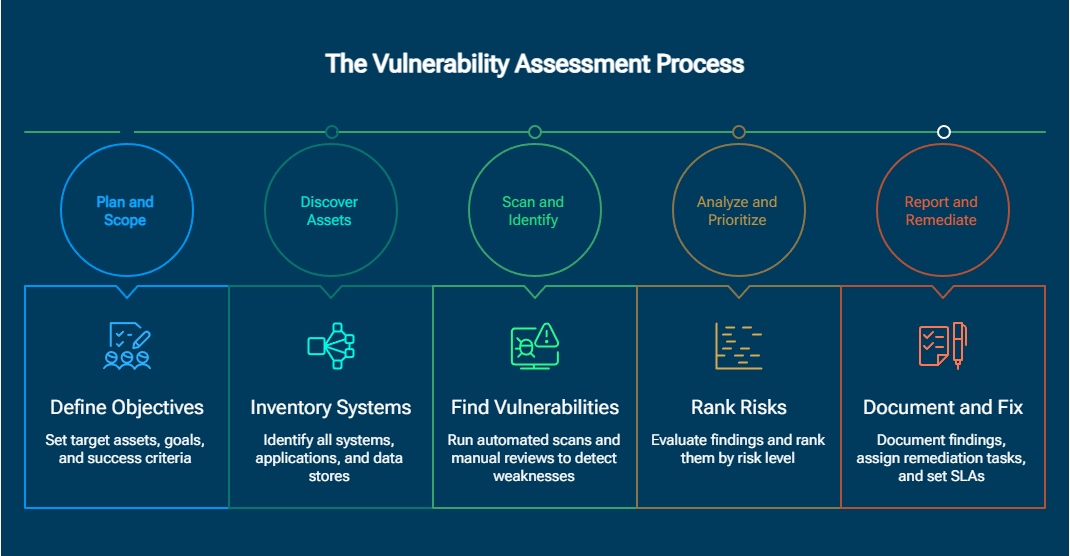

5段階の脆弱性評価プロセスにより、生のスキャンデータを具体的な是正措置の優先順位へと変換します。各段階は前の段階を基盤として構築され、このサイクルは継続的に繰り返されます。

計画とスコープの定義が基盤となります。チームは、オンプレミスサーバー、クラウドワークロード、コンテナ、IoTデバイスなど、どの資産をスコープに含めるかを定義し、成功の基準を確立します。明確なスコープがなければ、評価において重要なシステムを見落とすか、あるいは無関係な対象に時間を浪費することになります。

アセットの検出により、完全な資産リストが作成されます。存在を知らなければ、その状況を評価することはできません。このステップでは、最新のネットワーク全体にわたる管理対象および非管理対象のデバイス、シャドーIT、クラウドインスタンス、サードパーティ製統合機能を特定します。ハイブリッド環境へ移行する組織では、CMDBの記録よりも15~30%多くの資産が発見されることがよくあります。

脆弱性スキャンは、自動化ツールと手動による設定確認を組み合わせたものです。自動スキャナーは既知のCVEデータベースと照らし合わせてシステムをチェックしますが、手動による確認では、スキャナーが見逃してしまうロジックの欠陥や設定ミスを発見します。脆弱性スキャンの仕組みを理解することは、結果を正確に解釈するために不可欠です。

分析と優先順位付けこそ、評価手法が最も重要となる場面です。CVSSスコアだけでは不十分です。CVEのうち実際に悪用されるのは1%未満であり、CVSSのみに依存するアプローチは、危険なほどノイズが多いものとなります。 効果的な優先順位付けには、CVSSベーススコアに加え、Exploit Prediction Scoring System(EPSS)のデータ、資産の重要度、脅威インテリジェンスのコンテキスト、およびビジネスへの影響を組み合わせて考慮する必要があります。この多角的なアプローチにより、チームは単に数値上最も高いスコアのものだけでなく、真に重要な問題を最優先で修正できるようになります。

報告と是正措置によって、一連のプロセスが完結します。脆弱性評価レポートには、リスク評価、影響を受ける資産、証拠、および深刻度に応じたSLA(サービスレベル契約)を伴う推奨是正措置が記載されます。重大な脆弱性については、72時間以内の是正措置が求められる場合があります。中程度の深刻度の脆弱性については、30日間のSLAが設定されることがあります。実際の悪用が検出された場合、このレポートはインシデント対応ワークフローに直接反映されます。

パッチ適用までの平均日数は32日ですが、脆弱性の公開から24時間以内に悪用されるケースは28%に上ります。この発見から修正までのタイムラグこそが、あらゆる脆弱性評価プログラムが取り組まなければならない課題なのです。

6つの異なる脆弱性評価タイプにより、攻撃対象領域のあらゆるレイヤーを網羅します。適切なタイプ、あるいはその組み合わせの選択は、環境、リスクプロファイル、およびコンプライアンス要件によって異なります。

表:6つの脆弱性評価の種類とその対象範囲。

ネットワーク脆弱性評価では、ネットワークセキュリティインフラを対象に、開いているポート、設定ミスのあるサービス、およびネットワーク機器の既知の脆弱性を評価します。ベライゾンの「2025年DBIR」によると、脆弱性を悪用した侵害の22%がエッジデバイスを標的としており、ネットワーク評価は最優先課題となっています。

Webアプリケーションの評価はアプリケーション層に焦点を当て、インジェクションの脆弱性、認証の不備、APIの設定ミスを検査します。アプリケーションの複雑化が進み、CI/CDパイプラインによってデプロイが加速する中、アプリケーションの脆弱性評価は開発ライフサイクルに直接組み込まれる必要があります。

クラウドおよびコンテナの評価は、一時的なワークロード、責任分担モデル、Infrastructure-as-Codeテンプレート、コンテナイメージの脆弱性など、クラウドセキュリティ特有の課題に対処します。静的な環境向けに構築された従来のスキャンツールでは、こうした動的な資産を完全に見逃してしまいます。

注目を集めた3つの事例は、脆弱性評価プログラムが不十分だった場合に何が起こるかを如実に示している。

Equifax(2017年)。VAスキャンはルートディレクトリを対象としていたが、CVE-2017-5638を含むApache Strutsのサブディレクトリを見落としていた。その結果、1億4700万件の記録が流出、総損害額は13億8000万ドルに達した。ここから得られる教訓は明白である。包括的な資産インベントリと適切なスキャン範囲の設定は、絶対に欠かせないものである。

MOVEit (2023)。CL0Pの攻撃者は zero-daySQLインジェクションの脆弱性(CVE-2023-34362)を悪用した。MOVEitのデータ侵害は、2,700以上の組織と9,330万人の個人に影響を及ぼした。この教訓は、サードパーティ製ソフトウェアには、内部スキャンだけでなく、ベンダーによる脆弱性開示の評価とサプライチェーンリスク評価が必要であるということだ。

ストライカー(2026年)。2026年3月、攻撃者はMicrosoft IntuneのMDM機能を悪用し、 マルウェアを展開することなく、大手医療技術企業の8万台から20万台のデバイスを初期化しました。この攻撃にはCVEは関与していませんでした。この事例から得られる教訓は、脆弱性評価は従来のCVEスキャンにとどまらず、クラウド管理プレーンの設定、IDセキュリティ、そして正当な管理者ツールによるランサムウェア式の破壊行為までを対象に拡大する必要があるということです。

これらの情報漏洩事例を総合すると、効果的な評価を行うには、包括的な調査範囲、サードパーティへの配慮、そしてCVEデータベースを超えた対象範囲が必要であることが示されている。

脆弱性評価の費用は、対象範囲や環境の複雑さ、また評価が社内実施か第三者によるものかによって異なり、小規模な環境のスキャンでは1,000ドルから、全社規模のプロジェクトでは50,000ドル以上となります。脆弱性評価の価格ガイドでは、評価の種類ごとに一般的なコスト要因を分類しています。より詳細な脆弱性評価のコストベンチマークについては、業界アナリストから入手可能です。

ROIの算出は簡単です。定期的な評価にかかるコストと、年々増加し続けている情報漏洩の平均コストを比較してみてください。経営陣との議論においては、脆弱性評価を単なる経費としてではなく、測定可能なリターンをもたらすリスク低減策として位置づけるようにしましょう。

「四半期ごとに評価する」という一般的なアドバイスだけでは不十分です。評価の頻度は、資産の重要度、脅威への曝露度、およびコンプライアンス要件に合わせて設定する必要があります。

表:リスクベースの脆弱性評価の頻度マトリックス。

このデータは、スキャン頻度を積極的に高めるというベストプラクティスを裏付けています。エクスプロイトの28%は、脆弱性が公開されてから24時間以内に発生しています。四半期ごとのスキャンでは、45日から90日間にわたる「死角」が生じます。これは、新たに公開された脆弱性が、パッチが適用されず、検出もされないまま放置される期間です。PCI DSS v4.0では、最低基準として四半期ごとのスキャンを義務付けていますが、CIS Controls v8では、重要な資産については週1回のスキャンを推奨しています。

効果的な脆弱性評価プログラムでは、自動化された手法と手動による手法のバランスが重要です。自動スキャンは広範な調査を可能にし、既知の脆弱性データベースに基づいて数千もの資産を迅速にカバーします。一方、手動テストは詳細な調査を可能にし、自動ツールでは見逃されがちな論理的欠陥、ビジネスロジックの脆弱性、および複雑な設定ミスを発見します。

成熟したプログラムを構築するためのベストプラクティスには、次のようなものがあります:

脆弱性評価における誤検知は、運用上最も根深い課題の一つです。誤検知はアナリストの時間を浪費し、スキャンツールへの信頼を損ない、アラート疲労を引き起こします。その結果、チームは検出結果(真の脆弱性を含む)の優先順位を下げてしまうことになります。一般的な原因としては、シグネチャデータベースの古さ、環境コンテキストの欠如、ソフトウェアバージョンの誤認識などが挙げられます。

脆弱性スキャンにおける機械学習(ML)に起因する誤検知を低減する戦略では、スキャン結果を実行時のコンテキスト、到達可能性分析、およびエクスプロイト情報と照合することで、現在92~98%の低減率を達成しています。構造化されたトリアージワークフロー(自動重複排除、コンテキスト情報の補完、残存フラグの手動レビュー、および確認済み発見事項の引き継ぎ)により、アナリストは真の脅威への対応に注力できるようになります。

業界データによると、脆弱性のうち完全に修正されているのはわずか54%に過ぎない。誤検知によるノイズを減らすことで、修正リソースを真の問題の解決に集中させることができ、この数値を直接的に改善できる。

脆弱性評価ツールは、主に4つのカテゴリーに分類されます。ネットワークスキャナーは、ポート、サービス、設定にわたるインフラの弱点を特定します。Webアプリケーションスキャナーは、OWASP Top 10やAPI固有の脆弱性を検査します。コンテナおよびクラウドスキャナーは、一時的なワークロードやIaCテンプレートを対象とします。設定監査ツールは、CISベンチマークやセキュリティ強化基準に基づいてシステムを検証します。

特定のツールを推奨するよりも、機能性に重点を置くべきです。効果的な脅威検知・評価ツールには、認証済みおよび未認証のスキャン機能、チケット管理システムやオーケストレーションプラットフォームとの連携、CVSSスコアのみにとどまらないリスクベースの優先順位付け、そして脆弱性管理プログラムのKPIに沿ったレポート作成機能が備わっている必要があります。

主要な規制枠組みでは、定められた間隔での脆弱性評価が義務付けられているため、いかなる脆弱性評価プログラムにおいても、コンプライアンス・マッピングは不可欠である。

表:脆弱性評価に関するコンプライアンス・フレームワークの要件。

セキュリティフレームワークの観点から、 MITRE ATT&CK は、脆弱性評価をいくつかの手法に紐付けています。T1595.002(脆弱性スキャン)は、攻撃者が脆弱性スキャンを通じて偵察を行う方法を網羅しています。T1190(公開アプリケーションの悪用)は、脆弱性評価(VA)が防止を目指す悪用経路を記載しています。M0916(脆弱性スキャン)は、脆弱性スキャンを具体的な防御的緩和策として定義しています。CISAのリスクおよび脆弱性評価は、評価プログラムを構築するための追加的な政府指針を提供しています。

脆弱性評価が「定期的」から「継続的」へと移行したことは、脅威の動向における根本的な変化を反映しています。2026年には約59,000件のCVEが発生すると予測されており、特定の時点でのスキャンだけでは対応しきれない状況です。

AIを活用した脆弱性評価では、機械学習を用いてインテリジェントな優先順位付け、予測的な修正スケジュールの策定、および自動トリアージを行います。MLモデルは、CVSSスコア、EPSS確率、資産の重要度、および最新の脅威インテリジェンスを相互に関連付けることで、真に即時の対応を必要とする脆弱性のうち、わずか1~2%を特定します。ただし、楽観的な見方と現実とのバランスを保つ必要があります。AIアシスタントは、その速度と精度について批判にさらされています。現在のAIコードレビューツールは、セキュアコード率56%にとどまり、処理速度は依然として遅く、誤検知も後を絶ちません。

継続的脅威露出管理(CTEM)は、評価の対象をCVEにとどまらず、設定ミス、認証情報の漏洩、攻撃対象領域の露出、およびID関連のリスクにまで拡大します。『WEFグローバル・サイバーセキュリティ・アウトルック2026』によると、回答者の87%がAI関連の脆弱性を最も急速に拡大しているリスクカテゴリーとして挙げており、従来のCVEスキャンだけでは重大な死角が残されることを浮き彫りにしています。

AIに特化した脆弱性評価は、モデルスキャン、LLMレッドチーム活動、prompt injection 、AIサプライチェーンの検証などを網羅する、新たな分野です。組織がAIシステムを導入するにつれ、これらのモデルに対する敵対的攻撃の脆弱性を評価することは、従来のインフラのスキャンと同様に重要になってきています。

Vectra AI は、侵害を前提とした設計思想に基づいて動作します。脆弱性評価は悪用される前に弱点を特定しますが、攻撃者は評価で見逃されるギャップを必ず見つけ出します。ゼロデイ脆弱性、クラウド管理プレーンの設定ミス、2026 年の Stryker インシデントのような ID ベースの攻撃は、従来の VA を完全に回避します。ここで、継続的な AI 脅威検出 が価値を発揮します。脆弱性評価に取って代わるのではなく、脆弱性評価では検出できないものを捕捉することで価値を発揮します。攻撃者がパッチ未適用の脆弱性を悪用したり、ID 脅威検出 の盲点を利用したりした場合、Attack Signal Intelligence™ は、攻撃後の行動(横方向の移動、権限昇格、データステージングなど)を検出し、アクティブな侵害を明らかにします。ネットワーク検出と対応 と組み合わせることで、脆弱性評価でリスクを軽減し、振る舞い検出ですり抜けたものを捕捉する多層防御モデルが構築されます。

脆弱性評価の分野は、さまざまな側面で急速に変化しています。今後12~24カ月の間に、組織は3つの重要な動向に備える必要があります。

脆弱性管理におけるエージェント型AI。脆弱性を自律的に検知、検証し、さらには修正まで行うAIエージェントが、構想段階から初期導入段階へと移行しつつある。これらのエージェントは、スキャン、優先順位付け、チケット作成を自動化されたワークフローに統合することで、パッチ適用期間の中央値である32日間を短縮する可能性がある。しかし、自律的な修正機能は、変更管理や予期せぬ結果に関する新たなリスクをもたらすため、慎重なガバナンスが求められる。

規制要件の拡大。2026年にEU全域でNIS2の施行が本格化し、金融セクターに対するDORAの要件が厳格化され、NIST CSFの更新も予定されていることから、脆弱性評価プログラムのコンプライアンス負担は増大する見込みです。組織は、特に重要インフラセクターにおいて、評価の頻度、範囲、および文書化に関するより詳細な要件が課されることを想定しておく必要があります。

脆弱性評価(VA)とエクスポージャー管理の融合。脆弱性評価と、より広範なエクスポージャー管理との境界線は曖昧になりつつある。ガートナーのCTEMフレームワークによれば、継続的なエクスポージャー管理を導入している組織は、2026年までにセキュリティ侵害を受けるリスクが3分の1に低減すると予測されている。この融合により、VAプログラムはCVEデータベースの枠を超えて、設定ミス、ID情報の漏洩、クラウド管理プレーンのリスクまで網羅するよう拡大しなければならない。これは、ストライカー社に対するワイパー攻撃の分析が如実に示している通りである。

組織は、多要素による優先順位付け機能(CVSS + EPSS + アセットのコンテキスト + 脅威インテリジェンス)の構築に投資し、評価の範囲をクラウドおよびアイデンティティの攻撃対象領域まで拡大するとともに、脆弱性評価(VA)の結果を検知・対応ワークフローに直接統合すべきである。

脆弱性評価は、セキュリティチームが実施できる最も基本的かつ影響力の大きい活動の一つであり続けています。そのプロセスは「計画、発見、スキャン、分析、報告」というシンプルなものです。しかし、これを適切に実行するには、包括的な対象範囲の設定、リスクに基づく優先順位の決定、適切な実施頻度、そしてより広範なセキュリティ運用との連携が不可欠です。

脅威の状況は、単なる年次的な形式的な対応だけでは不十分です。2026年にはCVEの件数が59,000件に迫り、攻撃の好機は数週間ではなく数時間で決まり、世界的に規制が強化される中、組織には、継続的かつ状況に応じた評価プログラムが必要であり、それは検知および対応のワークフローと連携している必要があります。

まずは、本ガイドのフレームワークに照らして、現在の評価範囲を検証することから始めましょう。不足している点を特定してください。クラウドワークロードのスキャンは行っていますか?ID設定の評価はカバーされていますか?CVSSスコアだけでなく、その他の要素も優先順位付けしていますか?そこから、脆弱性評価を単なるコンプライアンス上の義務ではなく、攻撃者が悪用する前にリスクを低減するための運用上の規律として位置づけるプログラムを構築していきましょう。

Vectra AI 、AIを活用した脅威検知によって脆弱性評価をいかにVectra AI をご覧ください →

脆弱性評価とは、組織のシステム、ネットワーク、およびアプリケーション全体にわたるセキュリティ上の弱点を特定、分類、優先順位付けするための体系的なプロセスです。NISTはこれを、「セキュリティ対策の適切性を判断するための、情報システムまたは製品に対する体系的な調査」と定義しています。実際には、セキュリティ脆弱性評価では、自動スキャンツールと手動によるレビューを組み合わせて、環境全体にわたる既知のCVE、設定ミス、未適用パッチ、および安全でないデフォルト設定を発見します。 このプロセスにより、発見事項をリスクレベルにマッピングした優先順位付けされたレポートが生成され、セキュリティチームは悪用される可能性が最も高い脆弱性の修正に注力できるようになります。2025年に48,185件のCVEが公開され、2026年には約59,000件が予測されていることから、定期的な評価はもはや任意の措置ではなく、あらゆる組織にとってのセキュリティの最低要件となっています。

従来の4段階モデルは、特定、分析、リスク評価、および是正措置で構成されています。多くの組織では、最初に計画および範囲設定の段階を追加することで、これを5段階に拡張しています。特定段階では、自動スキャナーや手動の手法を用いて、対象範囲内の資産全体にわたる脆弱性を発見します。分析段階では、発見された項目を分類・検証し、真陽性と偽陽性を区別します。 リスク評価では、CVSSなどのスコアリングシステムに、資産の重要度や悪用可能性のデータを組み合わせて、各脆弱性をランク付けします。是正措置では、優先順位付けされた調査結果を、パッチ適用、設定変更、代替対策、またはリスク受容といった具体的なアクションへと変換します。このプロセスは、一度実行しただけで終了するのではなく、継続的にループさせるべきであり、各サイクルで対象範囲を絞り込み、検出精度を向上させ、以前の是正措置が維持されていることを確認する必要があります。

脆弱性評価(VA)は、自動スキャンを通じて広範囲にわたり弱点を特定し、既知の脆弱性を優先順位付けしたリストを作成します。一方、侵入テストは、標的となるシステムに対して実世界の攻撃手法をシミュレートすることで、特定の脆弱性が実際に悪用可能かどうかを検証します。VAは網を広く張り、可能な限り多くの弱点を見つけ出します。侵入テストは深く掘り下げ、悪用可能性を証明し、ビジネスへの影響を実証します。 多くの組織では、その両方が必要です。脆弱性評価は、広範囲をカバーするために、毎月または継続的に頻繁に実施されます。侵入テストは、重要なシステムに対して年1回または半年に1回実施されます。脆弱性評価と侵入テスト(VAPT)を組み合わせることで、理論上の弱点と実証された攻撃経路の両方について、包括的な全体像を把握することができます。

評価の頻度は、汎用的なカレンダー上のスケジュールではなく、資産の重要度、脅威レベル、およびコンプライアンス要件に合わせて設定すべきです。重要資産や対外向けシステムには、週次または継続的なスキャンが必要です。社内向けアプリケーションやデータベースについては、月次評価が適切です。標準的なワークステーションや低リスクのシステムについては、四半期ごとのサイクルで対応可能です。このリスクベースのアプローチは、データによって裏付けられています。 エクスプロイトの28%は公開から24時間以内に発生しており、四半期ごとのスキャンだけでは45日から90日間の死角が生じることになります。PCI DSS v4.0では四半期ごとのスキャンを最低要件として定めており、CIS Controls v8では重要資産に対して週次スキャンを推奨し、NIS2では必須事業体に対して継続的な脆弱性対応を求めています。

費用は、小規模な単一ネットワークのスキャンで1,000ドルから、複数の環境、クラウドプラットフォーム、アプリケーションポートフォリオにまたがる全社的な評価では50,000ドル以上まで幅があります。費用を左右する主な要因としては、評価範囲(IPアドレス、アプリケーション、環境の数)、評価の種類(ネットワーク、アプリケーション、または包括的)、評価が自動化のみか手動による検証を含むか、そして社内で実施するか外部の業者に委託するかなどが挙げられます。 より重要な指標はROI(投資対効果)です。定期的な評価にかかる年間コストを、データ侵害による平均的な損害額、コンプライアンス違反に対する規制当局からの罰金、および早期発見によって防げたはずのインシデントによる業務中断のコストと比較してください。

脆弱性評価とは、セキュリティ上の弱点を特定し、優先順位を付ける、特定の時点における活動です。一方、脆弱性管理とは、資産インベントリ、是正措置の追跡、検証、例外処理、継続的なプログラムガバナンスといった要素に加え、評価もその一環として包含する、継続的なライフサイクルを指します。 次のように考えてみてください。評価は「スナップショット」のようなものです。一方、脆弱性管理は「動画」のようなものであり、脆弱性のライフサイクル全体を通じて、脆弱性を発見、修正、検証、報告するという継続的な運用プロセスです。組織には、問題を発見するための個別の評価と、問題が確実に修正され、その状態が維持されることを保証するための管理プログラム、この両方が必要です。

継続的な脆弱性評価は、定期的なスナップショット形式のスキャンに代わり、新たな脆弱性が発生した時点で即座に検知する常時監視を実現します。このアプローチの背景には、新たなCVEが毎日公開されており、エクスプロイトの28%が開示から24時間以内に発生しているという現実があります。そのため、重要な資産に対しては、四半期ごと、あるいは月次でのスキャンでは不十分なのです。 継続的評価は、資産管理、脅威インテリジェンスフィード、およびCISAの「既知の悪用済み脆弱性カタログ」と連携し、新たに発見された関連情報を自動的にフラグ付けします。これは、CVEスキャンにとどまらず、設定ミス、ID情報の漏洩、クラウド管理プレーンのリスクまで包含する、より広範な継続的脅威エクスポージャー管理(CTEM)フレームワークと整合しています。