Zero-day :その定義、仕組み、および防御策

主な洞察

- 2025年にはzero-day 実環境で悪用され、そのうち48%が企業向け技術を標的としていた。これは、エッジデバイスやセキュリティアプライアンスに対する攻撃が要因となり、過去最高を記録した(GTIG 2025)。

- 「脆弱性発見からパッチ適用までの期間」は極めて深刻な問題です。攻撃者は平均5日で脆弱性を悪用し始めますが、組織がパッチを適用するには60日から150日を要します。

- 現在、特定されたzero-day 主な発生源として、民間監視企業が国家支援グループを上回っており、2025年には特定された42件のエクスプロイトのうち18件がこれらによるものである。

- シグネチャベースの検知では、 zero-day を防ぐことはできません。 振る舞い 、ネットワーク検知、およびzero trust 、効果的な防御の基盤となります。

- AIは攻撃と防御の両面を変革しており、攻撃者による脆弱性の発見を加速させる一方で、既知の指標に依存しない振る舞い 可能にしている。

2025年、Googleの脅威インテリジェンスグループは、実環境で悪用zero-day 跡しました。その対象の48%が企業向け技術であり、これは過去最高の割合となりました。シグネチャベースの防御策では予測不可能な攻撃の矢面に立たされたのは、エッジデバイス、セキュリティアプライアンス、およびネットワークインフラでした。

セキュリティチームにとって、zero-day 最大の死角と言えます。存在すら知られていないものに対して、検知シグネチャを作成することは不可能です。また、公開された脆弱性が悪用されるまでの平均期間が5日へと短縮されている一方で、組織がパッチを適用するには依然として60日から150日を要しており、攻撃者のスピードと防御側の対応との間のギャップはかつてないほど広がっています。

このガイドでは、zero-day 、その売買に関与している主体、最近の攻撃から読み取れる脅威情勢の変化、そして脅威を事前に把握することに依存しない防御策の構築方法について解説します。

ゼロデイ脆弱性とは何か?

zero-day 、ベンダーにも知られておらず、パッチも存在しないソフトウェアのセキュリティ上の欠陥であり、攻撃者がこれを悪用するまでに防御側には警告期間が全くない状態を指します。「zero-day」という用語は、悪用が始まった時点で、ソフトウェアメーカーが問題を修正するための時間が「ゼロ日」しかなかったという事実を表しています。米国国立標準技術研究所(NIST)は、zero-day 「これまで知られていなかった脆弱性を悪用するzero-day 」と正式に定義しています。

zero-day を理解するには、関連しているものの明確に区別される3つの概念を把握する必要があります。zero-day 、ソフトウェア、ハードウェア、またはファームウェアに存在する未知のバグ、すなわち欠陥そのものを指します。zero-day 、攻撃者がその欠陥を悪用するために用いる手法やコードのことです。そして、zero-day 、標的に対してエクスプロイトを実行した結果生じる実際のインシデントを指します。

この区別が重要なのは、脆弱性が誰にも発見されないまま何年も存在し続ける可能性があるからです。攻撃者(または研究者)がそれを特定し、悪用手段として利用するようになって初めて、zero-day のです。

主要用語

- Zero-day :ソフトウェア、ハードウェア、またはファームウェアに存在する未知の欠陥で、セキュリティ上の脆弱性を引き起こすもの。

- Zero-day :未知の脆弱性を悪用して、不正なアクセスを行ったりコマンドを実行したりする攻撃コードや手法。エクスプロイトの詳細や、攻撃チェーンにおけるその活用方法について詳しくはこちら。

- Zero-day :攻撃者が標的となるシステムや組織に対してエクスプロイトを仕掛ける事象。

- Zero-day マルウェア: マルウェア これまで知られていなかった脆弱性を悪用して悪意のあるペイロードを配信するマルウェア。エクスプロイトやペイロードに対するシグネチャが存在しないため、従来のアンチウイルスソフトを回避する。

この問題の規模は甚大である。Googleの脅威インテリジェンスグループによると、2025年には実環境で悪用されたzero-day 確認され、そのうち48%が企業向け技術を標的としていた。また、エクスプロイトは5年連続で最も多い初期侵入経路となっており、マンディアントが調査した全侵入事例の33%を占めている。

ゼロデイ攻撃の仕組み

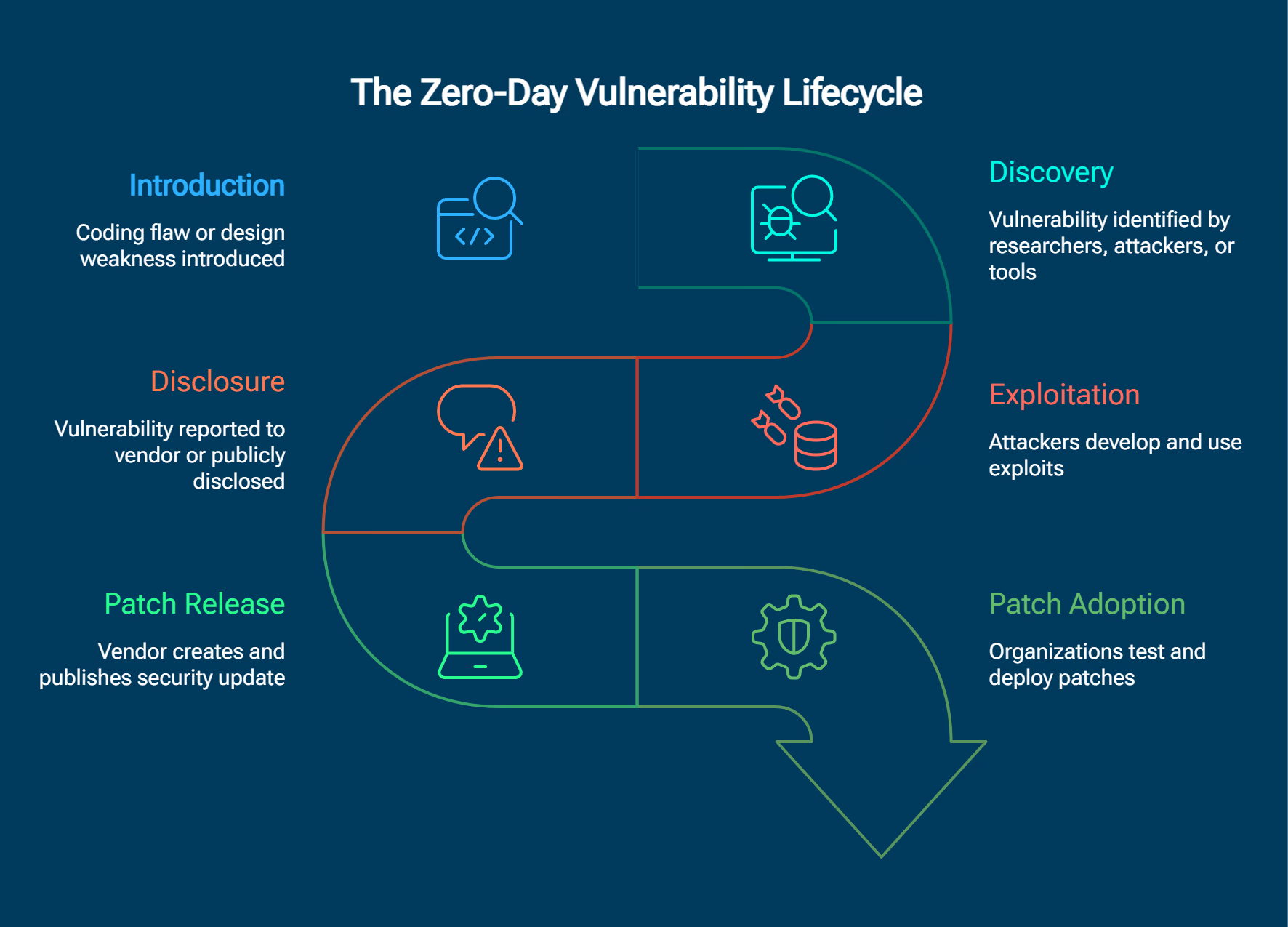

zero-day は、組織にとって複数のリスク発生の機会を生み出すライフサイクルをたどります。各段階を理解することで、セキュリティチームは防御策を講じるべき箇所を特定しやすくなります。

zero-day ライフサイクルは、以下の6つの段階を経て進行します:

- はじめに— ソフトウェア開発の過程で、コーディングミスや設計上の欠陥が生じることがあります。

- 発見— この脆弱性は、セキュリティ研究者、攻撃者、または自動化ツールによって発見されます。

- 悪用— 攻撃者が最初にその脆弱性を発見した場合、他の誰よりも先にその脆弱性の存在が知られる前に、エクスプロイトを開発・展開する。

- 開示— 脆弱性はベンダーに報告される(責任ある開示)か、あるいは公表される。

- パッチのリリース— ベンダーがセキュリティ更新プログラムを開発し、公開する。

- パッチの適用— 組織は、自社の環境全体でパッチのテストと展開を行います。

脆弱性の窓――つまり、脆弱性が発見されてからパッチが広く適用されるまでの期間――は、平均で312日間です。この間、攻撃者は保護されていないシステムに対して自由に攻撃を行うことができます。

現在の状況が特に危険である理由は、「悪用までの時間」が劇的に短縮された点にあります。公開された脆弱性を悪用可能な状態にするまでの平均期間は、2018年から2019年の63日から、2023年には5日へと短縮されました。一方、組織がパッチを適用するまでの平均期間は依然として60日から150日かかっています。この不一致により、攻撃者は機械並みのスピードで動く一方で、防御側は委員会並みのスピードでしか動けないという危険なギャップが生じています。

適切な脆弱性管理プロセスによってこのギャップを縮小することはできますが、パッチが存在しない真のゼロデイシナリオについては、このギャップを完全に解消することはできません。

情報開示をめぐるジレンマ

脆弱性をいつ、どのように公開すべきかは、サイバーセキュリティ分野において最も重要な議論の一つです。Google Project Zeroでは、90日間の標準的な公開猶予期間を設けており、複雑なパッチについては30日間の猶予期間を認めています。しかし、実際に悪用されている脆弱性については、より迅速な対応を重視した7日間のポリシーを適用しています。これは、攻撃者がすでに脆弱性を悪用している状況下では、90日間も待つことは防御側にとって許容できないリスクをもたらすという認識に基づくものです。

TrendZero Day (ZDI)とCERT/CCは、それぞれ独自の開示スケジュールを設けています。業界では概ね、段階的なアプローチが定着しています。具体的には、実際に悪用されている場合は7日間、標準的な開示の場合は90日間(延長可能)というものです。とはいえ、悪用までの期間が短縮し続けている中、90日間という期間が長すぎるのではないかという議論は続いています。

ゼロデイ脆弱性とn-day脆弱性

ゼロデイ脆弱性がニュースの見出しを賑わせる一方で、nデイ脆弱性(既知の脆弱性でパッチが提供されているにもかかわらず未適用のままになっているもの)は、実際にははるかに広範囲にわたる被害を引き起こします。この違いを理解することで、組織が防御策の優先順位をどのように設定すべきかが変わってきます。

表:ゼロデイ脆弱性、n-day脆弱性、ワンデイ脆弱性の主な違い。

現実世界における影響は明らかだ。エクスプロイト化までの平均期間が5日であるのに対し、パッチ適用までの平均サイクルは60日から150日と、はるかに長い。公開された脆弱性はすべて、防御側がパッチを適用するのと、攻撃者がその欠陥を悪用するとの間で、即座に競争が始まる。大多数の組織において、その競争に勝つのは攻撃者の方である。

これは、ゼロデイ脆弱性が公表されパッチが適用された後でも、それがnデイ脆弱性へと移行し、ほとんどの環境で数週間から数か月にわたって悪用可能な状態が続くことを意味します。防御戦略は、ゼロデイ段階(シグネチャもパッチも存在しない状態)とn-day段階(パッチは存在するが適用されていない状態)の両方を考慮する必要があります。

ゼロデイ攻撃の標的の種類

ゼロデイ攻撃の標的は劇的に変化しました。GTIGの2025年の分析によると、エンタープライズテクノロジーはゼロデイ攻撃の標的全体の48%という過去最高の割合に達しました。これは、ネットワークセキュリティ戦略にとって重大な意味を持つ傾向です。

2025年に追跡された90件のゼロデイ脆弱性のうち、47件はエンドユーザー向けプラットフォーム(ブラウザ、モバイルOS、デスクトップOS)を標的としており、43件は企業向け技術を標的としていました。企業向けカテゴリーの中では、43件のうち21件がセキュリティおよびネットワーク製品を標的としており、少なくとも14件はルーター、スイッチ、セキュリティアプライアンスなどのエッジデバイスを標的としていました。

表:2025年にゼロデイ攻撃の標的となる可能性が最も高いベンダー(GTIG)。

この変化は、防御側にとって重要な意味を持ちます。なぜなら、エッジデバイスやセキュリティアプライアンスには、通常、エンドポイント検知・対応(EDR)機能が備わっていないからです。従来のエンドポイントセキュリティツールでは、ルーター、ファイアウォール、SD-WANコントローラー上で動作するファームウェアや組み込みOSを監視することはできません。これらのデバイスがゼロデイによって侵害された場合、組織が侵害後の振る舞い ネットワークレベルで可視化できていなければ、攻撃は検知されないままになる可能性があります。

ゼロデイ攻撃の市場経済

ゼロデイ攻撃を巡る市場は活況を呈しており、その価格は攻撃者が未知の脆弱性にどれほど高い価値を置いているかを反映している。この市場を理解することは、組織が直面する脅威の深刻度を評価する上で役立つ。

購入者のカテゴリーは、以下の4つのセグメントに分類されます:

- 政府や情報機関は、攻撃的なサイバー作戦や監視活動のためにゼロデイ脆弱性を購入している

- 商用監視ベンダー(CSV)は、ゼロデイ脆弱性を悪用したスパイウェアを開発し、政府機関の顧客に販売している。

- 犯罪組織は金銭的な利益を得るために、ダークウェブのマーケットプレイスでエクスプロイトを購入している

- バグ報奨金プログラムは合法的な代替手段を提供していますが、報奨金の額は通常、エクスプロイトブローカーの価格のほんの一部に過ぎません

表:ターゲットタイプ別のゼロデイ攻撃の価格報告(2024年~2026年)。

ベンダーが製品のセキュリティを強化するにつれて価格は上昇しており、新たなゼロデイ脆弱性の発見はより困難になり、発見された場合の価値は高まっています。

2025年には画期的な変化が起こった。商業監視ベンダーが、国家支援グループによるゼロデイ脆弱性の悪用件数を初めて上回りました。特定された42件のエクスプロイトのうち、商用監視ベンダーによるものが18件、国家支援グループによるものが12件であった。これは、世界中の政府機関に監視ツールを販売する企業からなる商用スパイウェア市場が、従来の国家主体のハッキング活動よりも多くのゼロデイ主導していることを意味する。

ゼロデイ脆弱性の実践例

最近のゼロデイ攻撃のパターンを見ると、明確な傾向が明らかになります。攻撃者は、防御側が依存するインフラストラクチャコンポーネントを標的にするケースが増えているのです。2025年から2026年にかけて発生したこれらの事例は、組織が研究すべき明確な攻撃パターンを示しています。

Cisco Catalyst SD-WAN (CVE-2026-20127)— CiscoのSD-WANプラットフォームに存在する重大な認証バイパス脆弱性が、少なくとも2023年以降、脅威アクター「UAT-8616」によって悪用されていた。攻撃者はコントローラーを侵害し、標的となったネットワークに悪意のある不正なピアを追加した。SD-WANコントローラーは従来のEDR(エンドポイント検知とレスポンス)の適用範囲外であるため、この悪用は発見されるまで何年も継続していた。

Dell RecoverPoint (CVE-2026-22769)— Mandiantは、BRICKSTORMおよびGRIMBOLTバックドアに関連するコマンド&コントロールサーバーと通信している侵害されたDell RecoverPointシステムを調査中に、このゼロデイ脆弱性を発見しました。中国と連携する脅威アクターと関連付けられているこの攻撃は、2024年半ばから継続しており、適切なネットワーク監視がなければ、ゼロデイ攻撃が1年以上も検出されずに継続する可能性があることを示している。

マイクロソフトの2026年2月の「パッチ・チューズデー」 — マイクロソフトは今回のパッチサイクルで、現在悪用されているゼロデイ脆弱性6件を含む、約60件の脆弱性に対処した。単一のベンダーからこれほど多くのゼロデイ脆弱性が同時に報告されたことは、複数の重要パッチが一度に公開された際に、堅牢な優先順位付けプロセスが不可欠であることを浮き彫りにしている。

FortiCloud SSOバイパス(CVE-2026-24858)— 主要なセキュリティベンダーのクラウドSSO製品に存在する重大な認証バイパス脆弱性が、公開前に積極的に悪用されていました。この事例は、セキュリティインフラそのものを標的とし、組織が防御のために依存していたツールの機能を損なうという点で、特に示唆に富むものです。

表:2026年第1四半期における主要なゼロデイ脆弱性の開示とパッチ。

これらの事例から得られる教訓は一貫しています。エッジデバイスやセキュリティアプライアンスにはエンドポイント保護機能が欠如しており、組織は自社のセキュリティツールが侵害される可能性も想定したインシデント対応計画を策定する必要があります。GTIGのデータによると、zero-day 発生件数は高い水準で横ばいとなっています(2023年は100件、2024年は78件、2025年は90件)。これは、企業が毎月複数のzero-day 直面していることを意味します。

ゼロデイ攻撃の発見と防御におけるAIの二重の役割

AIはゼロデイ攻撃の両面を根本的に変革しつつあります。攻撃面では、AIは脆弱性の発見とエクスプロイトの開発を加速させます。防御面では、AIは脅威を事前に知る必要のない検知手法を可能にします。Googleの脅威インテリジェンスグループは、2026年以降もAIが「攻撃者と防御者の間の競争を加速させる」と予測しています。

攻撃:AIを活用した脆弱性悪用

AIを活用したファジングやコード解析は、人間の研究者では到底及ばない規模とスピードで脆弱性を発見することができます。コードベースで学習させた大規模言語モデルは、人間のアナリストが発見するのに数週間を要するメモリ破損バグ、論理的欠陥、認証バイパスを特定することが可能です。つまり、ベンダーがセキュリティ対策を強化しているにもかかわらず、発見可能なゼロデイ脆弱性の数は増加し続けているのです。

その影響は深刻です。AIツールの性能が向上するにつれ、悪用可能な脆弱性を発見するためのハードルは低くなっています。以前はゼロデイ脆弱性を見つけるための高度な技術力を欠いていた攻撃者も、AIを活用した発見手法によってその能力を強化できるようになりました。

防御:シグネチャを使用しない振る舞い 検知

ゼロデイ攻撃対策における根本的な課題は、一部の研究者がサイバーセキュリティのジレンマと呼ぶものです。つまり、存在を知らないものに対しては、署名を作成することはできないということです。まさにこの点において、AIによる脅威検知と 振る舞い 不可欠となります。

AIを活用した脅威検知は、悪用された後の振る舞い (横方向の移動、権限昇格、コマンド&コントロール通信、データの集積、およびデータ流出)を特定します。これは、具体的にどの脆弱性やエクスプロイトが利用されたかには依存しません。振る舞い検知は、攻撃者がどのように侵入したかではなく、アクセス権限を取得した後に何をするかに焦点を当てることで、特定の脆弱性に関する事前の知識を必要とせずに、ゼロデイ攻撃に対する対策を提供します。

このアプローチは、エッジデバイスやセキュリティアプライアンスといったエンタープライズテクノロジーにとって特に重要です。これらのテクノロジーは、2025年に企業におけるゼロデイ攻撃の標的の大部分を占めており、通常、エンドポイントレベルの保護が欠如しています。

ゼロデイ攻撃の検知と防御

ゼロデイ脆弱性は定義上未知のものであるため、それらに対する防御には、特定の脅威に関する事前の知識に依存しない戦略が必要です。従来のウイルス対策ツールやシグネチャベースのツールは、ゼロデイ攻撃を検出できません。これらのツールは機能するために既知の指標を必要としますが、ゼロデイ攻撃にはそのような指標が存在しないからです。

効果的なゼロデイ防御は、複数の層を組み合わせたものです。

- 振る舞い 検知を導入し、異常な活動パターンを特定する

- 管理対象外のデバイスを可視化するためのネットワーク検知・対応機能を実装する

- zero trust を採用し、初期アクセス後の横方向の移動を制限する

- CISAの「既知の悪用されている脆弱性」カタログを活用し、迅速なパッチ適用を優先する

- ネットワークレベルの分析機能を用いて、エッジデバイスやセキュリティアプライアンスを監視する

- 振る舞い 焦点を当てた、積極的な脅威ハンティングを実施する

- ネットワークをセグメント化して、個々の侵害による影響範囲を限定する

表:ゼロデイ攻撃検知手法の比較。

署名ベースの検知が失敗する理由

シグネチャベースの検知は、ファイルハッシュ、ネットワークシグネチャ、動作ルールといった既知の悪意のあるパターンを、受信するアクティビティと照合します。定義上、ゼロデイ攻撃には既知のシグネチャが存在しません。つまり、従来のウイルス対策ソフト、基本的な侵入検知システム、静的ルールベースのSIEM検知は、ゼロデイ攻撃に対して効果がありません。

振る舞い 異常検知は、根本的に異なるアプローチをとります。「この脅威は以前にも確認されたか?」と問うのではなく、「この活動は通常のパターンと一致するか?」と問うのです。侵害されたエッジデバイスが、通常とは異なる時間帯に見知らぬ外部サーバーと通信し始めた場合や、サービスアカウントがこれまでアクセスしたことのないリソースに突然アクセスした場合、振る舞い 、その特定のエクスプロイトが過去に確認されたことがあるかどうかに関わらず、その異常を検知します。

CISAは2025年、「既知の悪用されている脆弱性」カタログに190件以上の新規エントリを追加し、組織による迅速な対応が求められる新規に発見されたエクスプロイトの多さを浮き彫りにした。

ゼロデイ脆弱性とコンプライアンス

組織は、自社のゼロデイ攻撃への対応能力を、業界を規制する枠組みに照らし合わせて策定する必要があります。脆弱性への対応に関する適切な管理体制を示せない場合、重大な結果を招く可能性があります。

表:サイバーセキュリティフレームワークに対応したゼロデイ攻撃対策。

コンプライアンス要件を満たすには、パッチ適用だけでは不十分です。組織は、既知の脆弱性だけでなく、未知の脅威に対する検知能力を維持していることを実証する必要があります。NISTCSFのようなセキュリティフレームワークでは、ベースラインとなるネットワーク動作の監視(DE.AE-1)が明確に求められており、これはゼロデイ攻撃の検知に直接関連する制御策です。

ゼロデイ防御への現代的なアプローチ

業界は、ゼロデイ攻撃対策の基盤として、シグネチャベースの予防から、行動分析に基づくAI主導型の検知へと移行しつつあります。この変化は、ゼロデイ攻撃の48%が企業向けテクノロジーを標的としており、その多くがエンドポイント保護を欠いている現状を踏まえ、ネットワークレベルの可視性が主要な検知レイヤーとなるという認識に基づいています。

現代のゼロデイ攻撃対策を構築する組織は、3つの原則に重点を置いている。第一に、システムがすでに侵害されていると想定し、攻撃そのものではなく、悪用後に見られる攻撃者の行動に基づいて検知システムを設計することです。第二に、従来のエンドポイントツールではカバーできないエッジデバイス、クラウドインフラ、ID管理システムを含め、攻撃対象領域全体を可視化することです。第三に、トラフィックパターンや振る舞い リアルタイムで分析するネットワーク検知・対応機能に投資することです。

今後、EUサイバーレジリエンス法(2027年施行)により、ソフトウェアベンダーに対して新たな脆弱性開示義務が課されることになり、脆弱性の発見から一般への周知までの期間が短縮される可能性があり、その結果、防御側が対応できる時間がさらに圧縮されることになる。

Vectra AIはゼロデイ防御にどのように取り組むのか

Vectra AIのAttack Signal Intelligenceは、ネットワーク、ID、クラウドの挙動パターンを監視し、進行中のゼロデイ攻撃を検出します。既知の脅威のシグネチャに依存するのではなく、このアプローチでは、最初のアクセス方法に関係なく、攻撃者が攻撃後に取る挙動(横方向の移動、権限昇格、コマンド&コントロール通信、データ漏洩など)を特定します。この侵害を前提とした考え方は、エッジデバイスやセキュリティアプライアンス(2025年の企業における主要なゼロデイ攻撃の標的)が通常EDRのカバー範囲外であるという現実と一致しており、振る舞いネットワーク分析が最も効果的な検出レイヤーとなります。

結論

ゼロデイ脆弱性は、企業セキュリティにおける最も重大な盲点であり続けている。2025年には90件ものゼロデイ脆弱性が実際に悪用され、攻撃元として国家主導のグループを凌駕する商用監視ベンダーの存在、そしてゼロデイ攻撃全体のほぼ半分が企業テクノロジーに向けられている現状を踏まえると、脅威の状況は防御戦略の根本的な転換を必要としている。

データは明白です。シグネチャベースのアプローチだけでは、これまで確認されたことのない脅威から組織を守ることはできません。5日間の脆弱性期間、60日から150日間のパッチ適用期間、エンドポイント保護のないエッジデバイスへの注目の高まりなど、すべてが同じ結論を示しています。効果的なゼロデイ防御には、攻撃対象領域全体にわたる挙動検知、被害範囲を限定するゼロトラストアーキテクチャ、そして侵害は「起こるかどうか」ではなく「いつ起こるか」の問題であるという前提が必要です。

既知のシグネチャとの照合ではなく、攻撃者の振る舞い(横方向の移動、権限昇格、コマンド&コントロール、データ流出など)の発見を中心にセキュリティ体制を構築する組織は、具体的な脆弱性やエクスプロイトの種類に関わらず、ゼロデイ攻撃を検知できる体制を整えることができます。

よくある質問 (FAQ)

ゼロデイ脆弱性はどのくらいの期間存続するのでしょうか?

ライフサイクル調査によると、「脆弱性のウィンドウ」(脆弱性が導入されてからパッチが広く展開されるまでの期間)は平均312日です。ただし、その期間は段階によって大きく異なります。ゼロデイ脆弱性が公表されると、ベンダーは通常、実際に悪用されている脆弱性に対して7~14日以内にパッチをリリースします。真のボトルネックはパッチの適用です。組織がセキュリティアップデートを環境全体に展開するのに平均60~150日かかります。つまり、ゼロデイ脆弱性がパッチが利用可能な既知の脆弱性に移行した後でも、ほとんどの組織は数週間または数か月間、脆弱性にさらされたままになります。公表前の段階では、誰も悪意のある活動を検出しなければ、ゼロデイ脆弱性の悪用は何年も続く可能性があります。Dell RecoverPointの事例では、2024年半ばから2026年初頭まで悪用が検出されずに継続していました。

ゼロデイ攻撃はよくあることですか?

Googleの脅威インテリジェンスグループは、2025年に実際に悪用されたゼロデイ脆弱性を90件追跡しており、これは年間60~100件(2023年は100件、2024年は78件)という4年間の平均値と一致しています。ゼロデイ脆弱性は1件でも稀で価値の高い資産ですが、累積件数が多いということは、企業は毎月複数の新たなゼロデイ脅威に直面していることを意味します。年間60~100件で安定しているように見えるゼロデイ脆弱性は、おそらく上限ではなく下限を表していると考えられます。なぜなら、多くのゼロデイ攻撃は発見されず、公に報告されることもないからです。GTIG、Mandiant、ZDIなどの追跡組織は、その方法論と可視性に基づいて異なる件数を報告する可能性があります。

ゼロデイパッチとは何ですか?

zero-day 、ベンダーが脆弱性の存在を把握する前にすでに悪用されていた脆弱性を修正するためにリリースされる緊急のセキュリティ更新プログラムのことです。脆弱性が実際に攻撃を受けているため、ベンダーは通常、定期的なパッチサイクルを待たずに、アウトオブバンド(予定外の)更新プログラムとしてこれらのパッチをリリースします。例えば、マイクロソフトの2026年2月の「パッチチューズデー」では、1回のリリースで6つの実際に悪用されていたゼロデイ脆弱性に対処しました。 組織は、他のすべてのセキュリティ更新プログラムよりもzero-day 優先し、標準的な変更管理のスケジュールに従うのではなく、24時間から48時間以内に展開することを目指すべきです。CISAのBOD 22-01は、既知の悪用されている脆弱性に対するzero-day リリースされた際、連邦機関向けの具体的な是正措置のタイムラインを定めています。

ゼロデイマルウェアとは何か?

Zero-day マルウェア は、これまで知られていなかった脆弱性を悪用してペイロードを配信する悪意のあるソフトウェアです。従来の マルウェア とは異なり、従来のマルウェアzero-day マルウェア は、悪用するエクスプロイトに対するシグネチャが存在しないため、従来の検知を回避します。このため、主にシグネチャベースのセキュリティツールに依存している組織にとっては、特に危険なものとなります。Zero-day マルウェア は、それを可能にするzero-day が高価で供給が限られているため、大規模なキャンペーンというよりは、重要な組織を標的とした攻撃でよく見られます。zero-day マルウェア に対する効果的な防御には、既知の悪意あるシグネチャとの照合ではなく、異常なプロセス実行、予期せぬネットワーク接続、あるいは異常なファイルアクセスといった不審な活動パターンを特定する、振る舞い アプローチが必要となる。

zero-day ライフサイクルとは何ですか?

このライフサイクルは6つの段階を経て進行します。まず、ソフトウェア開発の過程で、コーディングミスや設計上の欠陥によって脆弱性が生じます。次に、セキュリティ研究者による監査、悪用可能な欠陥を探す脅威アクター、あるいはAIを活用したファジングツールによって、その脆弱性が発見されます。第三に、攻撃者がベンダーよりも先に脆弱性を発見した場合、彼らはエクスプロイトを開発・展開します。 第四に、脆弱性はベンダーへの責任ある開示、あるいは一般への公表を通じて明らかになります。第五に、ベンダーがセキュリティパッチを開発し、リリースします。第六に、組織が自社環境全体でパッチのテストと適用を行います。最もリスクの高い期間は、悪用開始からパッチ適用までの期間であり、多くの組織がまだパッチを適用していない間に、攻撃者がその欠陥を積極的に利用している状態です。

zero-day とは、簡単に言うと何ですか?

zero-day 、ソフトウェアメーカーがまだ把握していないソフトウェアの脆弱性を悪用するzero-day 。修正プログラムが存在しないため、防御側は攻撃が成功するまでに準備できる時間が「ゼロ日」しかありません。これは、家主が存在に気づいていない鍵のかかっていないドアを泥棒が見つけるようなものです。家主は、存在を知らないドアに鍵をかけることはできません。 サイバーセキュリティの観点から見ると、ソフトウェアベンダーは発見していないバグにパッチを当てることができず、セキュリティツールもこれまで見たことのない攻撃を阻止することはできません。これが、zero-day 攻撃者にとって非常に価値のあるものにし、組織にとって極めて危険なものにしている理由です。zero-day 価格は、標的に応じて数十万ドルから900万ドル以上に及ぶことがあり、攻撃者に与える大きな優位性を反映しています。

サイバー保険はzero-day 補償しますか?

補償範囲は、保険契約やインシデントの状況によって大きく異なります。多くのサイバー保険契約には、「戦争行為」や「国家による攻撃」を免責事項として含んでおり、これzero-day 大部分と重なります。実際、特定されたzero-day 大部分は、国家が支援するグループや商業的な監視ベンダーによるものです。組織は、これらの免責事項に関する保険契約の文言を慎重に確認する必要があります。 さらに、一部の保険契約では、被保険組織が「合理的なセキュリティ対策」を講じていたことを証明することを求めている場合があります。これには、最新のパッチ適用レベルの維持、振る舞い 導入、およびフレームワークに準拠したセキュリティ慣行の遵守などが含まれる可能性があります。zero-day 直面している組織は、保険ブローカーと連携し、具体的にどのようなシナリオが補償対象となるか、保険契約が求めるインシデント対応要件は何か、そして国家主体のアクターによるものとzero-day 補償範囲が及ぶかどうかを正確に把握する必要があります。