バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

現代のネットワークは常に進化しており、複数の環境でユーザー、デバイス、アプリケーション、データを接続しています。IDやワークロードがオンプレミス、クラウド、SaaS、OTの間で移り変わる中、企業は刻々と変化するデジタル環境に直面しており、セキュアで接続された状態を維持するためには俊敏性と認識力が求められます。

モダン・ネットワーク」という概念は、組織が固定された物理的なインフラを越えて拡大するにつれて生まれた。かつては、企業のキャンパス、オンプレミスのデータセンター、社内ディレクトリによって境界が明確に定義されていたが、今日のネットワークは複数の環境にまたがって広がっている。

この変化は場所に関するものだけではない。規模の変化、多様性、絶え間ない移動を反映している。クラウドワークロード、SaaSの採用、ハイブリッドワークにより、ID、ワークロード、デバイスが流動的な状態で存在する相互接続システムが構築されている。各接続は複雑さを増し、それに伴い攻撃者の機会も増える。

この変革が防衛に関する考え方にどのような影響を与えるかを理解するため、Vectra AI担当バイスプレジデントであるマーク・ウォイタシアクが、現代のネットワークを定義する要素と、それがセキュリティチームにとって重要な理由について解説します。

ネットワークの運用方法が急速に変化したことで、サイバー攻撃の展開方法も急速に進化している。脅威の主体は現在、スピードとスケールを中核的な利点として利用し、相互接続されたシステムの最も弱いリンクを標的としている。

かつては、企業ネットワークは封じ込められ、観察することが容易だった。防御者は予測可能なエンドポイント間のトラフィックを監視することができた。しかし、その予測可能性は失われた。

パンデミックは、リモートワーク、クラウドファーストの導入、SaaSへの依存といった、すでに始まっていた動きを加速させた。数週間のうちにリモートワークは6%から35%に急増し、現在では81%のワーカーがハイブリッドな役割を担っている。企業は何年もかけて計画していたデジタル変革を数ヶ月に凝縮し、ワークロードをクラウドに移行し、コラボレーション・ツールを拡大し、オペレーション・テクノロジーをITネットワークに統合した。

このような環境では、これまでとは異なる防御が求められる。従来のネットワークから最新のネットワークへの移行は、単なる技術的な移行ではなく、構造的な移行である。コラボレーションと俊敏性を向上させたのと同じ変革は、攻撃者が悪用できるアタックサーフェスを広げた。

現代のネットワークはもはや単一のエントリー・ポイントを持たず、オンプレミス、クラウド、SaaS、IoT/OT、IDサービス、サードパーティの統合にまたがって広がっている。

統計的に見れば、拡大は事実である:

要するに、新しいSaaSアプリ、IoTデバイス、アンマネージド・エンドポイント、クラウド・アイデンティティが登場するたびに、攻撃者が悪用しようと躍起になる盲点となるアタックサーフェスが外側に広がっていくのだ。

現代のネットワークを Vectra最新NDR

攻撃者は複雑さの中で成長する。彼らは、ツール間のギャップ、検知ワークフローにおける遅延、統一された可視性の欠如を利用する。

彼らはより速く移動し、より速く適応し、ネットワークに侵入するあらゆる可能なルートを使用している。従来の検知は、それぞれのアタックサーフェスを個別に扱うため、しばしば失敗する。対照的に、攻撃者は相互接続されたネットワーク全体を1つの攻撃対象として見ている。

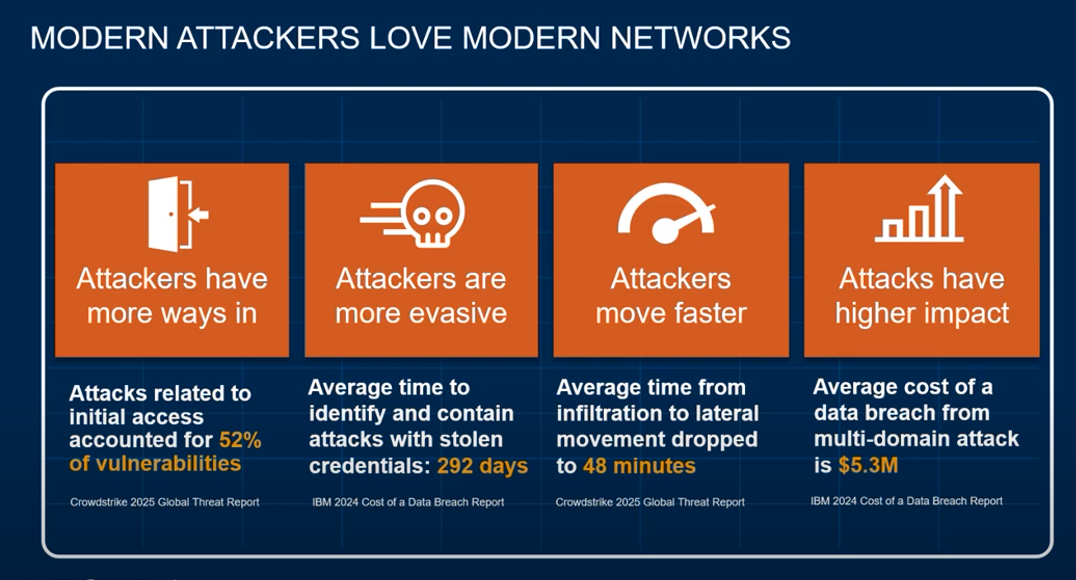

このスピードは測定可能だ:

防衛側が環境全体を一度に見渡すことができなければ、封じ込めようとしている脅威よりも常に遅くなってしまう。

セキュリティ・オペレーション・チームは、インシデントごとに対応するリアクティブなものから、インテリジェンス主導のプロアクティブなものへとシフトしている。この転換が必要なのは、次の理由による。 現代の攻撃はあまりに速く、調査サイクルを長くとることができないからである。

ディフェンダーが何よりも求めているのは、より質の高いシグナルとレスポンスタイムの短縮です。正確でコンテキストに富んだアラートがなければ、セキュリティ・オペレーション・チームはノイズの選別に貴重な時間を費やすことになる。スピードがなければ、最高のシグナルであっても攻撃を阻止するには遅すぎる。

検知の遅延をなくし、トリアージを自動化し、最もリスクの高い脅威に優先順位をつけることで、セキュリティ運用チームは進行中の実際の攻撃を阻止することに集中できる。

ネットワーク・ディテクション・アンド・レスポンスは、従来のエンドポイント・ツールや境界ツールが見逃しがちな攻撃者の活動を、防御者が確認できるようにします。オンプレミスのデータセンター、クラウド、SaaS、IoT/OTシステム、分散型アイデンティティにまたがる最新のネットワークでは、攻撃者が横方向に移動したり、特権をエスカレートさせたり、環境間を移動したりする際のトラフィックや挙動を観察します。

最新のNDRが最も効果的なのは、これらのドメインにまたがるシグナルを1つの首尾一貫したビューに相関させるときです。そうすることで、調査ノイズをカットし、最も重要な行動を浮き彫りにし、侵入がさらに広がる前に防御者が行動できるようにします。

攻撃者はすでに、現代のネットワークを1つの巨大な攻撃対象として考えている。この視点により、攻撃者は防御側が対応するよりも早くキャンペーンを拡大することができる。同じレンズを通してネットワークを見ることが、最新のNDRを不可欠なものにしている。

「攻撃者は、巨大なネットワークアタックサーフェスがあると考えるだけであり、そのような考え方によって、プログラムやキャンペーンの規模を我々よりもはるかに速く拡大することができる。

– マーク・ヴォイタシアク、プロダクトマーケティング担当副社長、Vectra AI

現代のネットワークは、グローバルなコラボレーションと迅速なイノベーションを可能にする構造パターンを共有しているが、放置すれば攻撃者の優位性も拡大する。各パターンは、検知とレスポンスにおいて待ち時間が発生する場所を変える。 現代の攻撃者が悪用する。

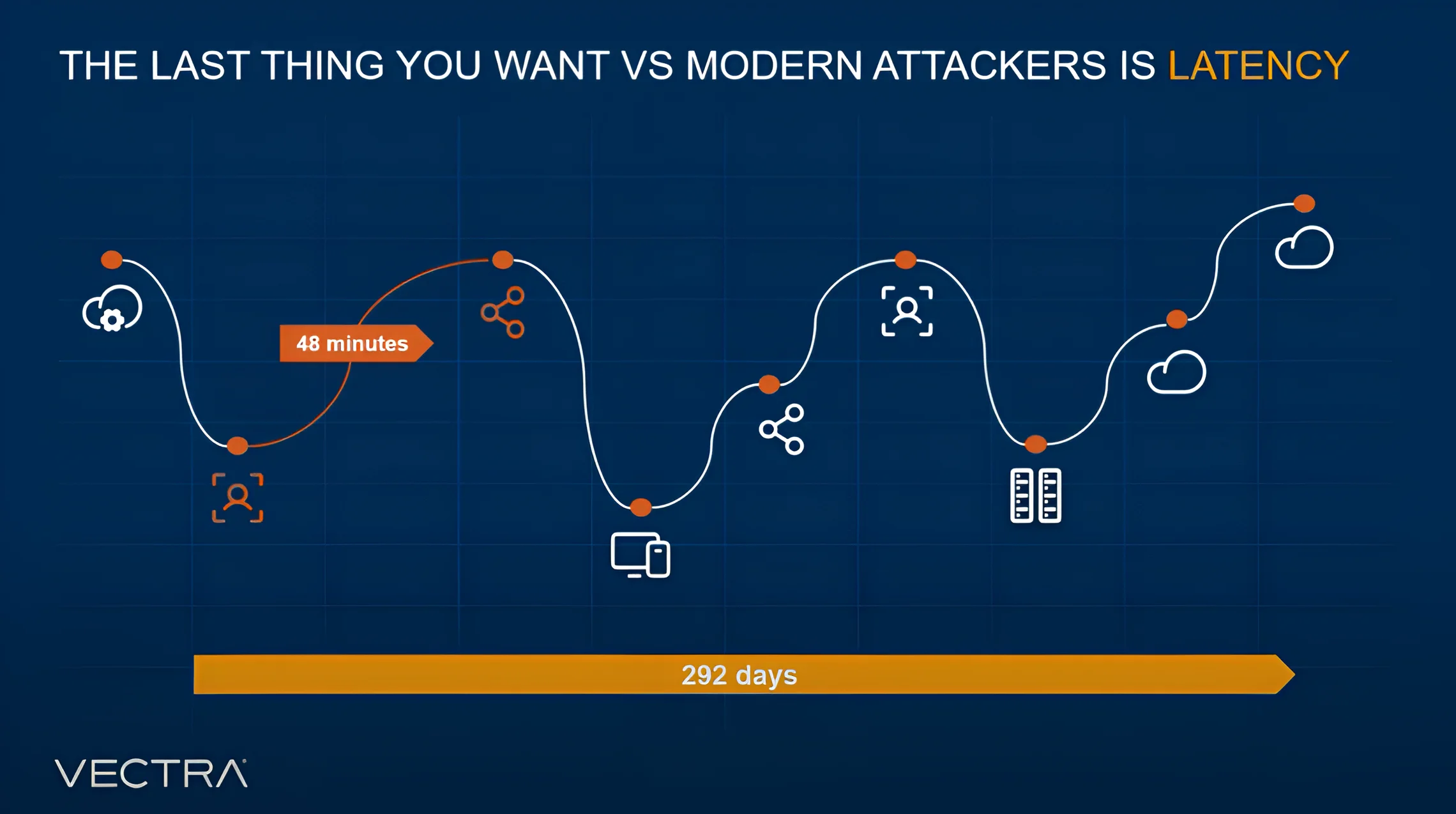

これらのパターンが交錯する場合、防御側が調査の遅れに手間取れば、攻撃者は複数の方法で迅速に侵入し、エスカレートすることができます。下図はこの現実を表しています。侵入から横の動きまでの平均時間はわずか48分ですが、防御側は未検出の侵害の余波に対処するために平均292日を費やす可能性があります。この不均衡は、遅延の除去が最新のアーキテクチャの防御の中心である理由を示しています。

Vectra AIは、ネットワーク、アイデンティティ、クラウド全体にわたって、遅延を排除し、正確で優先順位付けされた攻撃シグナルを提供することに重点を置いています。MITRE ATT&CKの手法の90%以上をカバーする当社のAI検知プラットフォームは、最も関連性の高い攻撃者の振る舞いを確実に可視化します。

シグナルはリアルタイムで関連付けられ、SOCのワークフローやSIEMに直接統合される。このアプローチにより、防御担当者は数時間ではなく数分以内に行動を起こすことができ、最も重要な脅威に労力を費やすことができます。

Vectra AI のツアー 最新のネットワークNDRを保護するソリューションをご覧ください。

現代のネットワークは、もはや単一の場所や固定された境界線に限定されるものではない。オンプレミス・システム、クラウド・ワークロード、SaaSアプリケーション、IoTおよびOTデバイス、そして人間と機械の両方のアイデンティティが融合した相互接続環境です。これらのコンポーネントは常に変化し、相互作用しているため、次のようなこの環境を形成する要素を理解することが重要になります:

現代のネットワークは、攻撃者に多くの侵入経路を提供している。攻撃者は同じキャンペーン内で複数のドメインにまたがって活動することが多く、1時間以内に侵入から横の動きへと移行します。このような活動が広がる前に検知し、関連付けるには、以下のような主要なリスク要因を可視化する必要があります:

セキュリティ・オペレーション・センターは、リアクティブな対応からプロアクティブな防御モデルへと移行しつつある。攻撃サーフェス全体からのシグナルを統合し、AIを適用してレイテンシーを短縮し、アナリストをより価値の高い調査に集中させることで、最新のSOCは攻撃者のスピードに対応できるようになります。このアプローチは、例えば、いくつかの基本的なプラクティスに依存している:

最新のネットワークNDRは、ネットワーク、アイデンティティ、クラウドからのテレメトリを統合し、攻撃者の活動に関する統一されたイメージを形成します。このリアルタイム相関により、精度が向上し、誤検知が減り、調査サイクルが短縮されます。チームが以下の利点に基づいて行動できるようになれば、SOCの効率は向上します:

現代のネットワーク・アーキテクチャは、柔軟性と分散運用のために設計されているが、同時に、対処しなければならない新たなセキュリティ上の課題も生じている。これらの課題は、今日のほとんどの企業環境を形成している以下のようなコア・アーキテクチャ・パターンに関連している:

これらのアーキテクチャが組み合わさることで、非常にダイナミックで相互接続されたエコシステムが構築され、アタックサーフェスが拡大し、あらゆる領域で統一された可視化と検知の必要性が高まる。