バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

環境内のあらゆる認証情報は、潜在的な万能鍵となり得ます。10年以上にわたり認証情報の窃取を助長してきたオープンソースツール「Mimikatz」は、依然として実環境において最も危険なポストエクスプロイトツールの一つです。MITRE ATT&CK (S0002)によると、50以上の高度な持続的脅威 (APT)グループがこれを利用しています。2025年のVerizon DBIRによると、侵害事例の22%において、盗まれた認証情報が最初の侵入経路となっていました。防御担当者にとって、Mimikatzを理解することは「任意」ではなく、「必須」なのです。

Mimikatzは、フランスのセキュリティ研究者ベンジャミン・デルピー(gentilkiwi)が2011年に開発したオープンソースのWindows認証情報抽出ツールであり、Windowsが認証情報をメモリに保存する方法の脆弱性を実証するために作成されました。当初は概念実証(PoC)として開発されましたが、瞬く間に世界中のペネトレーションテスターや攻撃者によって、最も広く採用されるポストエクスプロイトツールの一つとなりました。

「Mimikatz」という名前は、フランス語のスラングである「mimi」(かわいい)と「katz」(猫)を組み合わせたもので、数十億ドルの損害をもたらしたツールとしては、一見すると遊び心のある名前です。Mimikatzはウイルスでもなければ マルウェア ではありません。これは二重用途のセキュリティツールであり、脅威アクターによる悪用が頻発していることから、アンチウイルスベンダーによって「HackTool:Win32/Mimikatz」として分類されています。許可されたセキュリティテストのためにMimikatzを所持・使用することは合法です。しかし、許可なくシステムに対してこれを使用することは、米国のCFAA(コンピュータ詐欺・濫用法)や英国のコンピュータ不正使用法などのコンピュータ詐欺関連法に違反します。

Mimikatzの重要性は、その普及規模にあります。MITRE ATT&CK 、活動の一環としてMimikatzを展開している50以上の脅威MITRE ATT&CK 。Red Canaryの「2026年脅威検知レポート」では、Mimikatzは脅威ランキングで第4位に位置付けられており、レッドチームによるテスト活動を除外した後でも、監視対象顧客の3.1%に影響を及ぼしています。

Mimikatzは登場から15年以上が経過しているにもかかわらず、その重要性はかつてないほど高まっています。2025年6月(Playランサムウェア) および2025年11月(Akiraランサムウェア)に更新されたCISAの勧告は、現在進行中の攻撃キャンペーンにおいてMimikatzが依然として活発に利用されていることを裏付けています。2025年のVerizon DBIRレポートによると、ランサムウェア被害者の54%は、以前に情報窃取型マルウェアのログで漏洩した認証情報を保有していたことが判明しています。これはまさにMimikatzが収集する種類の認証情報です。Benjamin Delpy氏は、新しいWindowsのセキュリティ機能に対応するため、このツールを継続的に更新しており、防御設定が適切に行われていない場合、Windows 10やWindows 11を含む最新のオペレーティングシステムに対しても、その有効性を維持しています。

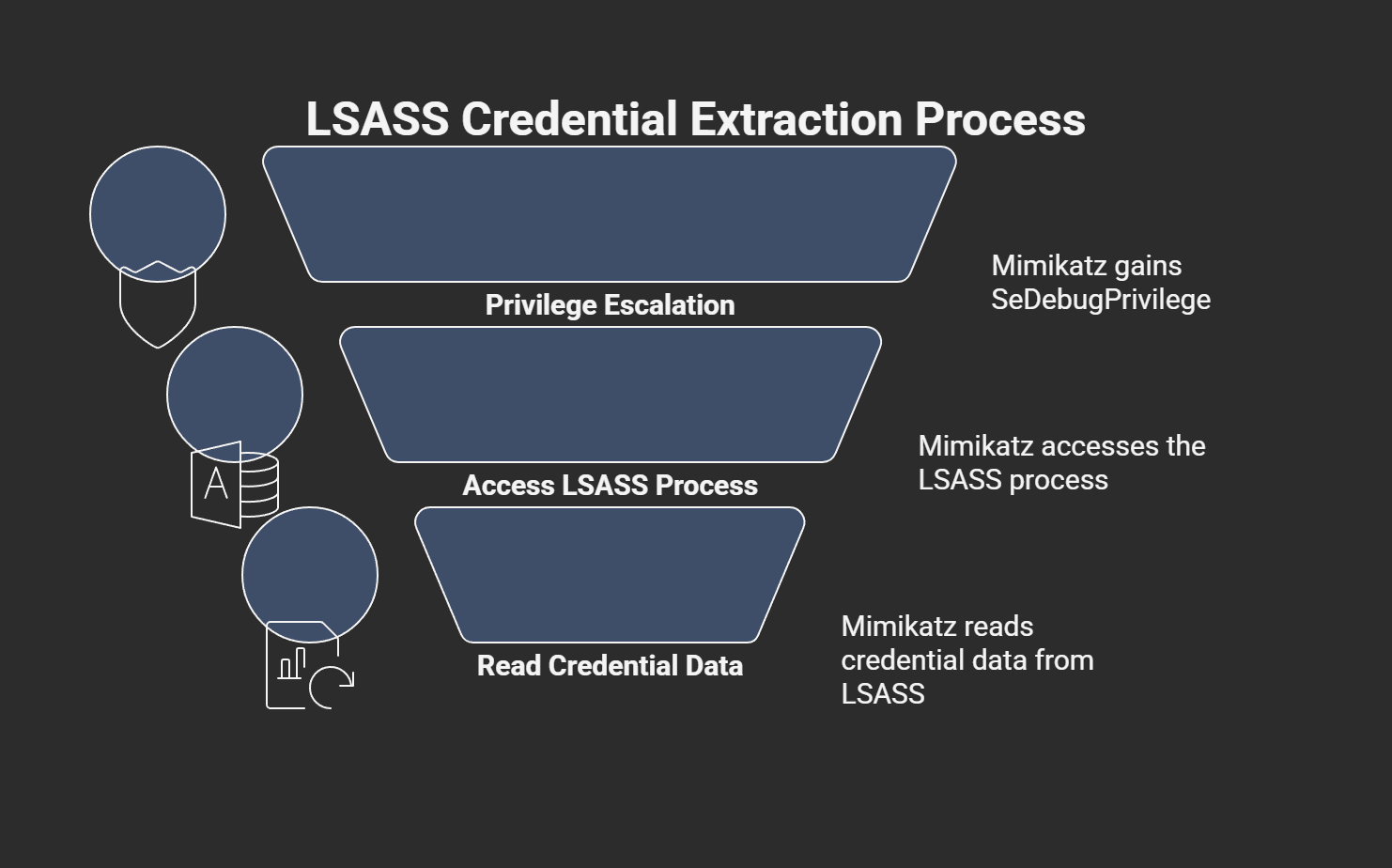

Mimikatzは、セキュリティポリシーの適用やユーザー認証の処理を担当するプロセスである、Windowsのローカルセキュリティ権限サブシステムサービス(LSASS)を標的としています。LSASSは、ユーザーがパスワードを再入力することなくネットワークリソースにアクセスできるよう、認証情報をメモリ内に保存しています。Mimikatzは、LSASSプロセスのメモリ領域から認証情報を直接読み取ることで、この設計上の仕組みを悪用します。

LSASSのメモリにアクセスするには、Mimikatzは管理者またはSYSTEMレベルの権限昇格、具体的にはSeDebugPrivilegeトークンを必要とします。権限が昇格されると、このツールは主に3つのモジュールを使用します:

特に危険な亜種として挙げられるのが「Invoke-Mimikatz」です。これはPowerSploitフレームワークに含まれるPowerShellスクリプトであり、ディスクに書き込むことなく、Mimikatzを完全にメモリ上で実行します。Red Canaryの2026年レポートでは、-dumpcredsパラメータを指定したInvoke-Mimikatzが、観測された中で最も一般的な実行手法であると指摘されています。このファイルレスな手法は、ファイルベースのシグネチャ検出を完全に回避するため、アンチウイルスソフトのみに依存している防御側は、大きな不利な立場に置かれることになります。

表:MimikatzがWindowsのメモリから抽出できる認証情報の種類。

Mimikatzは、認証情報の窃取、チケットの偽造、ドメインの複製など、6つの主要な攻撃手法を可能にします。それぞれがMITRE ATT&CK に対応しており、独自の検知指標を持っています。

表:MITRE ATT&CK に対応した Mimikatz の攻撃MITRE ATT&CK 検知指標

パス・ザ・ハッシュ攻撃は、抽出されたNTLMハッシュを利用して、パスワードを解読することなくリモートサービスへの認証を行うものです。攻撃者は、単にそのハッシュを認証プロトコルに直接提示するだけです。パス・ザ・チケットも同様の仕組みですが、NTLMハッシュの代わりに盗んだKerberosチケットを使用します。どちらの手法もネットワーク内での横方向の移動を可能にし、ブルートフォース攻撃に比べてフォレンジック上の痕跡が極めて少ないため、特に危険です。

ゴールデンチケット攻撃は、Mimikatzが持つ最も破壊的な機能の一つです。Active Directory内のすべてのKerberosチケット付与チケットを暗号化する鍵であるKRBTGTアカウントのハッシュを抽出することで、攻撃者は、実在しないユーザーを含め、あらゆるユーザーに対して無制限のドメインアクセス権を付与するTGTを偽造することができます。 ゴールデンチケットは、KRBTGTのパスワードが2回リセットされるまで有効です。一方、シルバーチケット攻撃はより標的を絞ったもので、サービスアカウントのハッシュを使用して特定のサービス向けのチケットを偽造します。シルバーチケットの影響範囲は狭いものの、ドメインコントローラーを完全に迂回するため、検知が困難です。

DCSyncは、Mimikatzの特に危険な手法の一つです(T1003.006) これは、ドメイン コントローラーになりすまして、Active Directory レプリケーション プロトコルを介して認証情報を要求するものです。LSASS メモリ抽出とは異なり、DCSync はリモートで動作するため、攻撃者は標的となるドメイン コントローラーに直接アクセスする必要がありません。この攻撃には DS-Replication-Get-Changes 権限が必要ですが、この権限はデフォルトでドメイン管理者およびドメイン コントローラー アカウントに付与されています。検知には、監視が不可欠です イベント ID 4662 ドメイン コントローラー以外のソースから送信されるレプリケーション要求について。以下の機能を使用している組織では Kerberoasting 検知事例では、DCSyncが攻撃チェーンにおける自然なエスカレーションとして扱われることがよくあります。

Mimikatzは、史上最も破壊的なサイバー攻撃のいくつかにおいて中心的な役割を果たしてきました。Verizonの2025年版DBIRによると、ランサムウェア被害者の54%は、以前に情報窃取ツールのログで認証情報が流出していたことが判明しており、これは認証情報窃取ツールが現実世界に与える影響の大きさを浮き彫りにしています。

これらの事例はいずれも、一貫したパターンを示しています。攻撃者は初期アクセス権を取得し、権限を昇格させ、Mimikatzやその派生ツールを展開して認証情報を収集した後、環境内を横方向に移動します。この一連のプロセスのいずれかの段階を阻止することで、被害の拡大範囲を限定することができます。

Mimikatzに対する効果的な防御には、LSASSへのアクセス監視、振る舞い 、Credential Guard、および権限の削減を組み合わせた多層的な対策が必要です。単一のソリューションでは、すべての攻撃経路を阻止することはできません。Red Canaryの2026年レポートでは、「MimikatzのようなLSASSを悪用するツールを従来の方法で検知する時代は……はるか昔のものとなった」と述べられています。脅威検知もそれに応じて進化させなければなりません。

SOCチームは、静的なシグネチャよりも振る舞い 優先すべきです。以下は、監視レイヤーごとに分類した検知チェックリストです:

表:SOCチーム向けMimikatz検知チェックリスト

自動アラートを待つのではなく、これらのインジケーターに対して能動的な脅威ハンティングを行うことで、検知までの平均時間を劇的に短縮できます。SplunkのLSASSハンティングガイドおよびRed CanaryのLSASSメモリ手法分析は、検知エンジニアリングに関するさらなる知見を提供します。

以下の予防策により、Mimikatzが実行される前に攻撃対象領域を縮小できます:

HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\WDigest\UseLogonCredential 0 に設定して、パスワードが平文で保存されないようにします。Mimikatzは、4つのカテゴリにまたがる17の手法に対応しています MITRE ATT&CK 戦術にまたがる17のテクニックに対応しており、このフレームワークにおいて最も広範に適用可能なツールの一つとなっています(S0002)。コンプライアンス・フレームワークを採用している組織は、これらのテクニックを管理要件に直接マッピングすることができます。

表:MITRE ATT&CK NISTサイバーセキュリティフレームワーク Mimikatzの手法に関する対応表。

これらのマッピングは、NIST CSFのコントロールであるPR.AC-1(認証情報管理)、DE.CM-1(ネットワーク監視)、およびRS.AN-1(調査)と整合しています。CIS Controls v8では、コントロール5(アカウント管理)、6(アクセス制御)、8(監査ログ)、および16(アプリケーションソフトウェアのセキュリティ)を通じて、Mimikatzに関連するリスクに対処しています。

業界では、シグネチャベースのMimikatz検知から、振る舞い ID中心のアプローチへと移行しつつあります。CrowdStrikeの「2026年グローバル脅威レポート」によると、検知事例の82%が マルウェアを伴わないものであり、AIを活用した攻撃者の活動は前年比89%増加したことが確認されています。静的ルールでは、もはやこの変化に対応しきれないのです。

ネットワーク検知・対応(NDR)は、認証情報の盗難によって可能となる横方向の移動パターンを可視化します。ID脅威検知・対応(ITDR)は、Active DirectoryやクラウドIDプロバイダーにおける認証動作を監視し、シグネチャではなく振る舞い 検知することで、パス・ザ・ハッシュ攻撃、ゴールデンチケット攻撃、DCSync攻撃を捕捉します。

Vectra AI Attack Signal Intelligence 、現代のネットワーク全体にわたるIDベースの攻撃シグナルをAttack Signal Intelligence 、シグネチャではなく振る舞い を通じて、パス・ザ・ハッシュやゴールデンチケット攻撃といった認証情報窃取の挙動を検知します。このプラットフォームは、オンプレミスのActive DirectoryからクラウドのIDプロバイダーまでを網羅しており、SOCチームがMimikatz型の攻撃をリアルタイムで検知・対応できるようにすることで、検知までの平均時間を数時間から数分に短縮します。

認証情報の盗難をめぐる状況は急速に変化しており、今後12~24カ月の間に、Mimikatzや関連ツールに対する組織の防御策を一新するであろういくつかの動向が見込まれています。

AIを活用した認証情報攻撃が急増している。IBM X-Forceの2026年レポートによると、30万件以上のChatGPT認証情報が情報窃取型マルウェアによって盗み出されており、従来のActive Directory認証情報と同様に、AIサービスのアカウントも重要な標的になりつつあることが示唆されている。組織が特権アクセス権を持つAIエージェントをさらに導入するにつれ、認証情報窃取ツールの攻撃対象領域は大幅に拡大している。

「リビング・オフ・ザ・ランド」 クレデンシャルダンプ攻撃が増加している。攻撃者は、Mimikatzを一切展開する必要がないよう、comsvcs.dll MiniDumpやProcDump(正規のMicrosoft Sysinternalsツール)といったWindows組み込みツールを用いてLSASSメモリをダンプする ケースが増えている。防御側は、ツールそのものではなく、LSASSへのアクセスパターンといった動作を監視する必要がある。

サードパーティおよびサプライチェーンにおける認証情報の漏洩が倍増しています。ベライゾンの「DBIR 2025」によると、外部パートナーが関与する情報漏洩は前年比で倍増し、30%に達しました。パートナー環境に導入された認証情報窃取ツールは、相互に連携する組織のセキュリティを脅かす可能性があります。このため、ゼロトラストアーキテクチャと継続的な本人確認は、もはやオプションではなく、不可欠なものとなっています。

規制の圧力は高まっています。NIST CSF 2.0 のようなフレームワークや、変化し続ける SEC の開示要件により、組織は具体的な認証情報保護対策や検知能力を実証することが求められています。Mimikatz などのツールに対するMITRE ATT&CK 文書化することは、単なるベストプラクティスにとどまらず、コンプライアンス上の要件となりつつあります。

組織は、こうした動向に先手を打つため、振る舞い 機能、ITDRプラットフォーム、および特権アクセス管理への投資を優先すべきである。

Mimikatzは、Windows認証の根本的な設計上の特性を悪用しているため、15年以上にわたり、主要な認証情報窃取ツールとしての地位を維持し続けています。LSASSメモリに保存されている認証情報――NTLMハッシュ、Kerberosチケット、そして場合によっては平文のパスワード――は、横方向の移動、権限昇格、およびドメインの支配を実現するための鍵となります。

Mimikatzへの防御には、シグネチャベースの検知から振る舞い 転換が必要です。LSASSへのアクセスパターンを監視し、Credential GuardとLSA Protectionを有効にし、WDigestを無効にし、特権アカウントを削減するとともに、単なるバイナリだけでなく、その動作を検知できるID脅威検知ソリューションへの投資を行う必要があります。最も成果を上げている組織は、システムがすでに侵害されていると想定し、内部に潜伏している攻撃者の特定に注力している組織です。

Attack Signal Intelligence ハイブリッド環境全体で認証情報の盗難行為をどのようにAttack Signal Intelligence については、Vectra AI をご覧いただくか、デモをご請求ください。

いいえ。Mimikatzは正当なオープンソースのセキュリティツールであり、 マルウェア ではありません。しかし、脅威アクターが攻撃の際に頻繁に悪用するため、アンチウイルスベンダーはこれを「HackTool:Win32/Mimikatz」として分類しています。この区別は重要です。Mimikatzは自己複製せず、独自にバックドアをインストールせず、自律的に拡散することもありません。これは、許可されたペネトレーションテストやセキュリティ研究において正当な用途を持つ、デュアルユースのツールです。 とはいえ、許可されたテスト以外のシステム上でMimikatzが検出された場合は、深刻度の高い侵害の兆候として扱うべきです。セキュリティチームは、特定の亜種が「既知の」 マルウェアであるかどうかにかかわらず、Mimikatzのバイナリやメモリ内実行を検知してアラートを発するように設定すべきです。デュアルユースの性質上、誰が、いつ、どのような権限で実行したかというコンテキストによって、それが脅威であるかどうかが決まります。

Mimikatzそのものの所持、ダウンロード、および許可されたセキュリティテストでの使用は合法です。このツールはGitHubで無料で公開されており、世界中のペネトレーションテスター、レッドチーム、セキュリティ研究者によって広く利用されています。合法性は、完全に許可の有無によって決まります。自身が所有するシステム、またはテストを行うための明確な書面による許可を得ているシステムに対してMimikatzを使用することは、ほとんどの法域において合法です。 許可なくシステムに対してこれを使用することは、米国の「コンピュータ詐欺・濫用法(CFAA)」、英国の「コンピュータ不正使用法」、およびその他の国々の同等の法律を含む、コンピュータ詐欺関連法に違反します。多くの組織がMimikatzを許可されたセキュリティテストツールキットに含めており、Metasploitや Cobalt Strikeなどのフレームワークの標準コンポーネントとなっています。

Mimikatzは、Windows認証に特化したスタンドアロンの認証情報抽出ツールであり、メモリからNTLMハッシュ、Kerberosチケット、および平文パスワードを抽出します。Meterpreterは、Metasploitフレームワーク内の汎用的なポストエクスプロイト・ペイロードであり、リモートアクセス、ファイルシステムの操作、権限昇格、その他の機能を提供します。これら2つのツールは競合するものではなく、互いに補完し合う関係にあります。Mimikatzは、Meterpreter内でモジュールとして読み込むことができます( キウイを積む コマンド)により、MetasploitのオペレーターはMeterpreterセッションを通じてMimikatzの認証情報抽出機能を利用できるようになります。実際には、攻撃者は初期の侵害後のアクセスにMeterpreterを使用し、横方向の移動のために認証情報を収集する必要がある場合にのみ、Mimikatzをロードすることがよくあります。

はい。Mimikatzは作者によって継続的に更新されており、Windows 10やWindows 11を含む最新のWindowsバージョンでも動作します。しかし、MicrosoftはCredential Guard、LSA Protection (PPL)、Hypervisor-Protected Code Integrity (HVCI) といったセキュリティ機能により、防御のハードルを大幅に引き上げています。これらの機能が適切に構成され、有効化されている場合、Mimikatzの効果は大幅に制限されます。 ここで重要なのは「適切に設定されている」という点です。多くの組織ではCredential GuardやLSA Protectionを有効化しておらず、その結果、システムは標準的なMimikatzの抽出手法に対して脆弱なままになっています。さらに、Credential Guardが導入されている場合でも既知の回避手法が存在するため、単一の対策に依存するのではなく、多層的な防御体制を構築する必要性がさらに高まっています。

いくつかの認証情報ダンプツールは、検出プロファイルは異なるものの、同様の機能を備えています。LaZagneは、ブラウザ、メールクライアント、およびOSのストレージから認証情報を抽出する、Pythonベースのクロスプラットフォームツールです。Pypykatzは、Windows専用のバイナリをコンパイルすることなく実行できる、Mimikatzの純粋なPython実装です。Dumpertは、APIレベルの監視フックを回避し、直接システムコールを使用してLSASSのメモリをダンプします。 ProcDumpは、Microsoft Sysinternalsの正規ツールですが、攻撃者によってLSASSメモリダンプを作成するために頻繁に悪用されています。comsvcs.dll MiniDump手法は、Windowsの組み込みコンポーネントを利用する「リビング・オフ・ザ・ランド(LoTL)」アプローチです。各代替手段には異なるOPSEC特性があり、防御側はMimikatz自体だけでなく、資格情報ダンプツールのエコシステム全体を考慮に入れる必要があります。

Invoke-MimikatzはPowerSploitフレームワークの一部であるPowerShellスクリプトです。ディスクにファイルを書き込むことなく完全にメモリ上で実行されるため、スタンドアロンの実行ファイルよりも検知が著しく困難です。Red Canaryの2026年脅威検知レポートでは、-dumpcredsパラメータを指定したInvoke-Mimikatzが、実際の攻撃で確認された最も一般的なMimikatz実行方法であるとされています。メモリ上で実行されるため、従来のファイルベースのウイルス対策シグネチャでは検知されません。検出には、PowerShell ScriptBlockログ記録(イベントID 4104)、AMSI(Antimalware Scan Interface)との統合、およびLSASSアクセスパターンの振る舞い監視が必要です。組織は、ScriptBlockレベルでPowerShellログ記録が有効になっていること、およびセキュリティツールがメモリ上でのPowerShell実行を検査できることを確認する必要があります。

はい、Windows Defenderは既知のMimikatzバイナリを検出し、「HackTool:Win32/Mimikatz」としてフラグを立てます。標準の、改変されていないMimikatz実行ファイルに対しては、Windows Defenderは確実な検出を行います。しかし、攻撃者は、バイナリの改変、ソースからのカスタムコンパイル、PowerShellベースの実行(Invoke-Mimikatz)、実行ファイルの名称変更、リフレクティブDLLインジェクションなど、いくつかの手法を用いて、シグネチャベースの検出を日常的に回避しています。 Red Canaryの2026年レポートは、LSASSを悪用するツールに対する従来の検出手法が、現在の攻撃者の能力に「はるかに遅れをとっている」ことを強調しています。これは、Windows Defenderが無用だという意味ではありません。単純な攻撃や自動化されたスクリプトは検出できます。しかし、組織はこれを唯一のMimikatz対策として依存すべきではありません。どのツールによって引き起こされたかに関わらず、LSASSへのアクセスパターンを監視する振る舞い 、はるかに信頼性の高い防御を提供します。