バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

アカウント乗っ取り攻撃は2024年に前年比250%増と急増し、99%の組織が標的となり、62%が侵害に成功している。サイバー犯罪者がAIを駆使したディープフェイクから大規模なクレデンシャル・スタッフィング・キャンペーンまで、ますます洗練された手法を展開する中、セキュリティチームは、デジタルインフラ全体のユーザーアカウントを保護するというかつてない課題に直面しています。

財務的影響だけでも早急な対応が求められる。2024年にFBIへ報告されたビジネスメール詐欺による損失は27億7000万ドルに上り、一方組織は不十分なアカウントセキュリティ対策により1億1000万ユーロに及ぶ規制罰金に直面している。セキュリティアナリスト、SOCリーダー、CISOにとって、アカウント乗っ取りの理解と防御は最重要課題となっている。

この包括的なガイドでは、現在のアカウント乗っ取りの脅威の状況を調査し、攻撃手法、検出戦略、防止技術を分類しています。コンプライアンス要件を満たし、ユーザーの生産性を維持しながら、従来の攻撃とAIを活用した新たな攻撃の両方に対して効果的な防御策を導入する方法を学ぶことができます。

アカウントの乗っ取りは、サイバー犯罪者が盗んだ認証情報、セッションの乗っ取り、ソーシャル・エンジニアリングによってユーザーアカウントへの不正アクセスを獲得し、そのアクセスを使って詐欺を働いたり、データを盗んだり、組織のネットワーク内でさらなる攻撃を仕掛けたりするID窃盗の一形態です。単純な認証情報の窃盗とは異なり、アカウントの乗っ取りは、正当なユーザーアカウントの完全な侵害と制御を包含し、攻撃者が信頼されたユーザーのように見せかけながら、検知されずに活動することを可能にします。

アカウントの乗っ取りと関連する脅威の区別は、防御戦略にとって重要である。クレデンシャル盗難がユーザー名とパスワードの入手を伴うのに対して、アカウント乗っ取りは、持続的なアクセスを得るためにこれらのクレデンシャルをうまく悪用することを意味する。ID 窃盗は、個人情報の悪用を広範に含みますが、アカウント乗っ取りは、特にオンライン・アカウントを即座に悪用することを目的としています。この操作制御により、攻撃者はセキュリティ制御を迂回し、機密システムにアクセスし、パスワードがリセットされた後でも永続性を維持することができます。

現代のアカウント乗っ取り攻撃は、単純なパスワード窃盗をはるかに超えて進化している。人工知能の統合は脅威の状況を一変させ、ディープフェイク詐欺の試みは3年間で2,137%増加し、現在では詐欺試行全体の6.5%を占めている。このようなAIを駆使した攻撃は、生体認証を回避し、音声認証システムを操作し、従来のセキュリティ管理では合法的に見える合成IDを作成することができる。

アカウント乗っ取りは、認証情報の窃取やより広範な個人情報窃盗と混同されがちだが、これはより高度で危険な侵害段階を示す。決定的な違いは認証情報の入手方法ではなく、アクセス権を獲得した後に攻撃者が実行可能な行為にある。

この区別を理解することで、アカウント乗っ取りが他の身元関連の脅威とどう異なるのか、そしてなぜそれが著しく高いリスクを伴うのかが明らかになります:

その結果、アカウント乗っ取りは単なる身元問題ではなく、アクセスと信頼の問題である。攻撃者が有効なアカウントを掌握すると、MFAを迂回し、境界防御を回避し、特にセッションやトークン、復旧手段も侵害された場合には、パスワードがリセットされた後もアクセスを維持できる。

アカウント乗っ取りは単一のパターンに従いません。実際には、標的、アクセスレベル、ビジネス状況によって異なる形で現れます。以下は、現実世界の攻撃においてアカウント乗っ取りが最も一般的に現れる方法です:

攻撃者は盗まれた認証情報を使用して消費者向けまたは顧客向けアカウントを侵害する。 フィッシング、または マルウェアによって取得したセッショントークンを悪用して、消費者や顧客向けアカウントを侵害します。侵入後は不正な取引を実行したり、アカウント情報を変更したり、保存された支払い方法やポイントプログラムを金銭化したりします。こうした攻撃は検知される前に数千人のユーザーに影響を及ぼすほど急速に拡大し、直接的な金銭的損失や評判の毀損をもたらします。

これらのアカウントは頻繁に転売されたり、他のプラットフォームで追加の詐欺を実行するために再利用されたりします。

シングルサインオン(SSO)とSaaSプラットフォームは、単一のアカウントが侵害されるだけでメール、ファイルストレージ、CRMシステム、内部アプリケーションへのアクセスが可能となるため、高価値な標的となります。攻撃者はクレデンシャルスタッフィング、OAuthの悪用、トークン窃取を用いて侵入した後、正当なユーザーを装いながらクラウドサービス間で横方向に移動します。活動が承認されたツールを使用する有効なIDから発生するため、検知は困難です。

経営幹部、財務責任者、またはIT管理者に属する高権限アカウントが最大の効果を得るために標的とされる。攻撃者はフィッシングを悪用する フィッシング やAIを活用したソーシャルエンジニアリングでアクセス権を取得し、送金指示を実行したり、ベンダーの支払い情報を改ざんしたり、不正な取引を承認したりします。こうした攻撃は、技術的な脆弱性だけでなく、信頼関係や緊急性、委任された権限を悪用することで、従来の制御を迂回することが多いのです。

攻撃者がパスワードに全く依存しないケースもある。アクティブなセッションクッキーや認証トークンを盗むことで、認証情報がリセットされた後や多要素認証(MFA)が再有効化された後もアクセスを維持する。この持続性により、攻撃者は繰り返し侵入し、修復作業を回避し、時間をかけて静かに権限を昇格させることが可能となる。

攻撃者は、内部システムへの正当なアクセス権を持つパートナー、請負業者、またはサービスプロバイダーのアカウントを侵害します。これらのアカウントはリモート接続が想定されており、広範な権限を持つことが多いため、悪意のある活動は通常のトラフィックに紛れ込みます。このシナリオはサプライチェーン環境において特に危険であり、単一のベンダー侵害が数十から数百の下流組織に影響を及ぼす可能性があります。

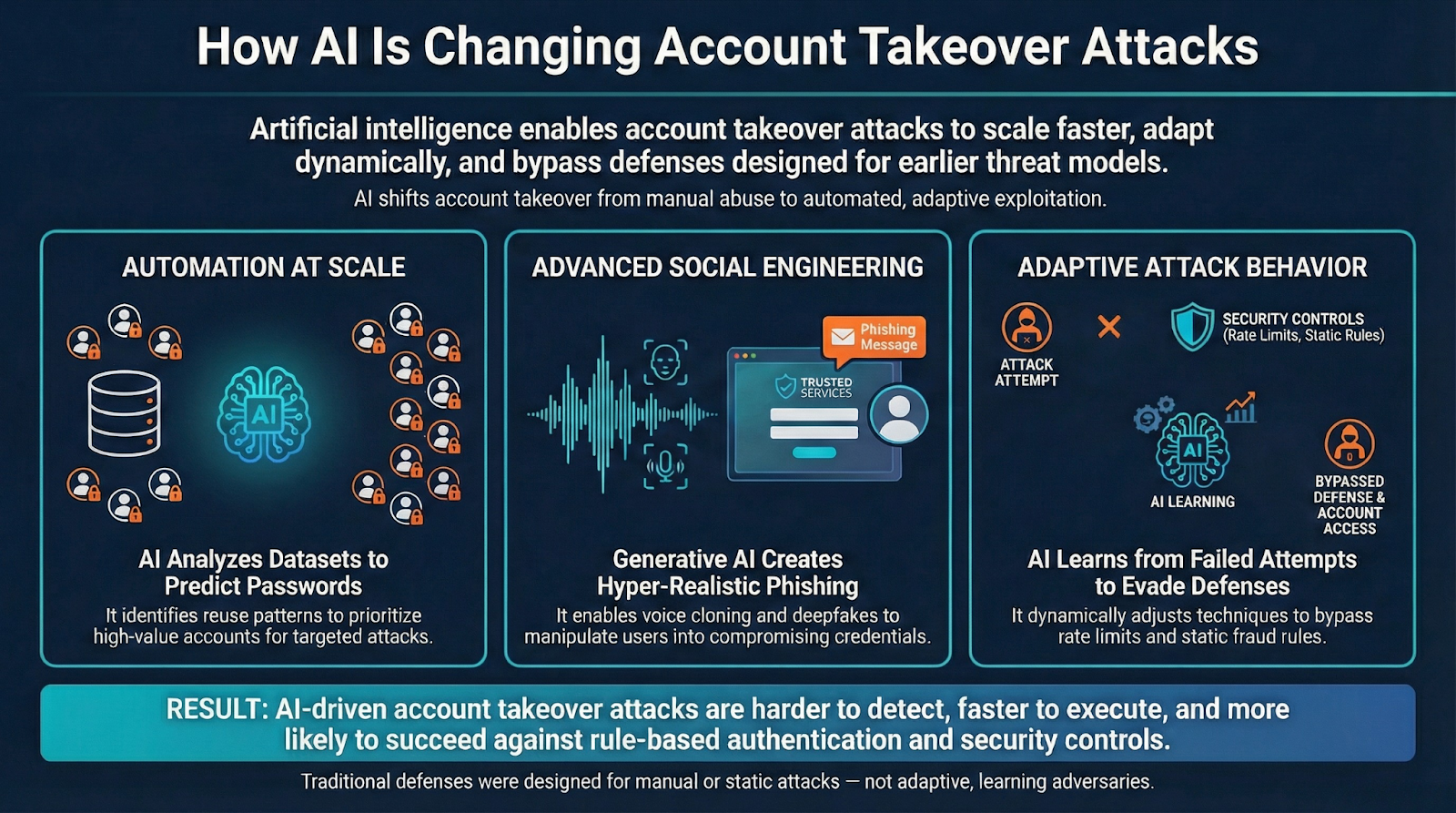

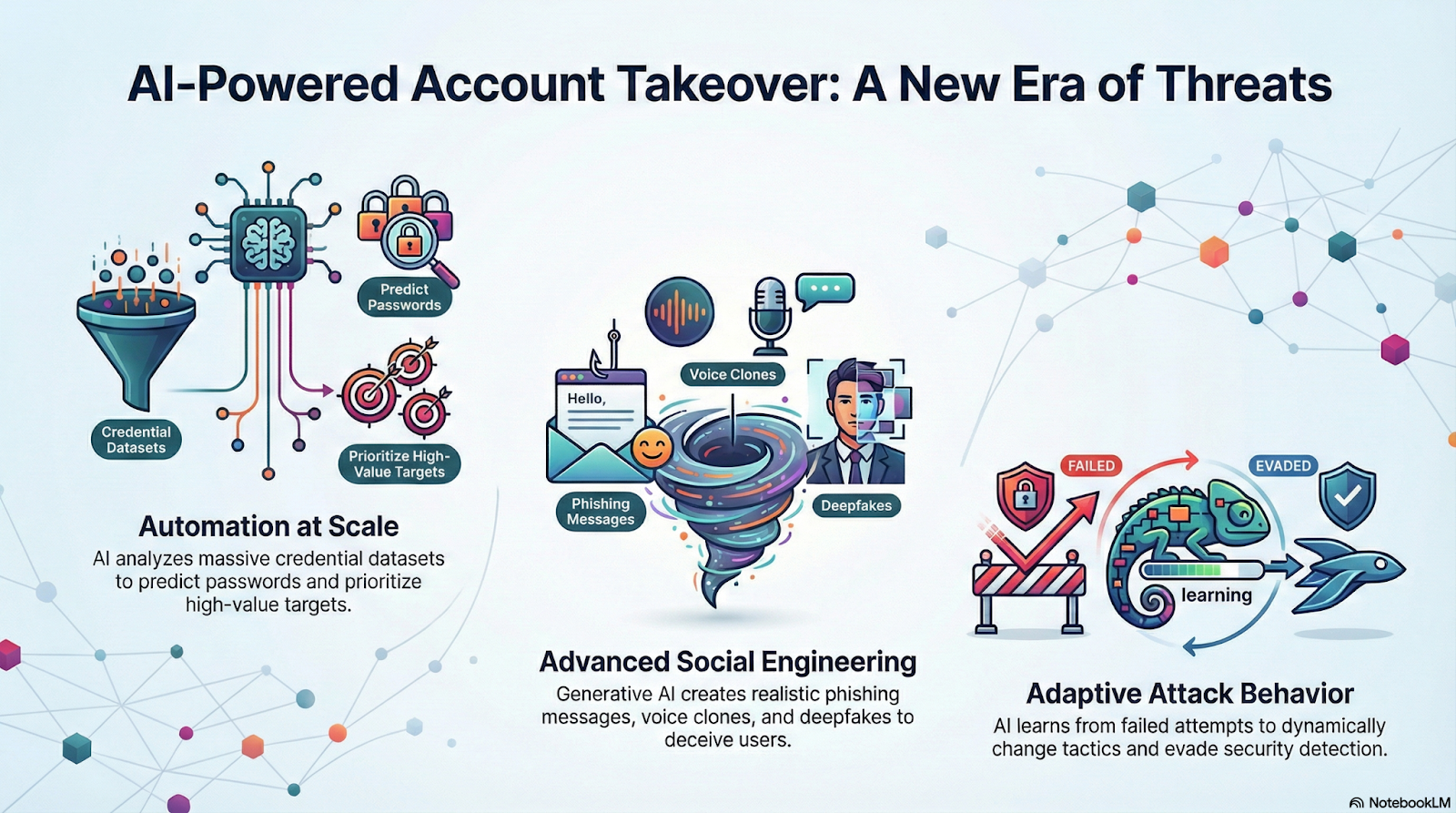

人工知能は、アカウント乗っ取り攻撃の実行方法、拡大方法、最適化方法を根本的に変えた。手動の フィッシング や単純な総当り攻撃に依存するのではなく、攻撃者はAIを活用して意思決定を自動化し、リアルタイムで攻撃を個別化し、従来の脅威モデル向けに設計された制御を回避するようになった。

AI主導 乗っ取りは、従来の攻撃とは以下の3つの核心的な点で異なる:

これらの能力により、AI主導 乗っ取り攻撃は従来型のルールベース攻撃検知 高速で、標的を絞ったものであり、検知 が著しく困難である。

多要素認証は依然として不可欠なセキュリティ対策だが、現代のアカウント乗っ取り攻撃を阻止するには単独では不十分だ。AIを活用した攻撃者は、技術的に破るのではなく、その使用方法やタイミングを悪用することで、ますます多要素認証を回避している。

従来のMFAは、いくつかの一般的なシナリオで失敗します:

その結果、MFAは自動化された攻撃を阻止することは多いが、技術的な悪用と人間の操作を組み合わせた標的型で適応的なキャンペーンに対しては効果を発揮しない。

アカウント乗っ取り攻撃は予測可能なキルチェーンに従い、偵察と認証情報の取得から始まり、初期アクセスと権限昇格を経て、データ窃取または詐欺で完結する。この進行を理解することで、セキュリティチームは各段階で標的を絞った制御を適用し、重大な損害が発生する前に攻撃を阻止できる。

実際には、攻撃者は少数の影響力の大きい手法に依存している:

マルウェア インフォスティーラーは産業規模で活動し、感染したデバイスから認証情報、セッションクッキー、認証トークンを静かに収集する。2024年にインフォスティーラーによって盗まれた21億件の認証情報は、クレデンシャルスタッフィングやアカウント乗っ取りキャンペーンを継続的に助長し、侵害の自己増幅サイクルを生み出している。

アカウント乗っ取りを防ぐには、認証情報、トークン、またはセッションが最終的に侵害されることを前提としたセキュリティ対策が必要であり、ログイン時点だけでなく、初期アクセス後の攻撃者の成功を制限することに焦点を当てるべきである。

主な予防策には以下が含まれます:

あらゆる侵害を阻止しようとするよりも、効果的な予防策はアクセス権の悪用を迅速に検知し、その影響を軽減することに重点を置く。

アカウント乗っ取りは、認証情報の窃取やより広範な個人情報窃盗と混同されがちだが、これはより高度で危険な侵害段階を示す。決定的な違いは認証情報の入手方法ではなく、アクセス権を獲得した後に攻撃者が実行可能な行為にある。

この区別を理解することで、アカウント乗っ取りが他の身元関連の脅威とどう異なるのか、そしてなぜそれが著しく高いリスクを伴うのかが明らかになります:

その結果、アカウント乗っ取りは単なる身元問題ではなく、アクセスと信頼の問題である。攻撃者が有効なアカウントを掌握すると、MFAを迂回し、境界防御を回避し、特にセッションやトークン、復旧手段も侵害された場合には、パスワードがリセットされた後もアクセスを維持できる。

人工知能は、以前は国家行為者しか利用できなかった高度な攻撃技術を民主化した。ディープフェイク技術により、攻撃者はビデオ通話で経営幹部になりすますことができるようになりました。Arupエンジニアリング会社の事件では、犯罪者がリアルタイムの音声とビデオ操作を使って、1回の電話会議で2,500万ドルを盗み出しました。こうしたツールにアクセスしやすくなったことで、やる気のある攻撃者であれば誰でも、AIを活用したアカウント乗っ取りキャンペーンを展開できるようになった。

2025年10月に発生したDiscord/Zendeskの侵害は、この進化を象徴するもので、攻撃者はサードパーティ・ベンダーのアクセスを侵害し、7万人以上の政府発行IDを暴露した。OAuthトークンを操作し、AIを駆使したソーシャル・エンジニアリングによってMFAを回避することで、犯罪者は、従来のセキュリティ管理がいかに現代の攻撃手法に対応できないかを実証しました。組織は今、人間と機械の両方を欺くように設計された説得力のある合成メディアと技術的な搾取を組み合わせた脅威から身を守らなければならない。

AIが強化する攻撃の範囲は、ディープフェイクにとどまらない。機械学習アルゴリズムは、何百万もの侵害された認証情報を分析してパターンを特定し、パスワードのバリエーションを自動化し、ユーザーの行動を予測します。このような機能により、攻撃者は従来のブルートフォース手法よりもはるかに高い成功率で、標的を絞ったキャンペーンを大規模に実行できるようになります。アイデンティティの脅威の検出と対応がより重要になるにつれ、セキュリティチームはAIを活用した脅威に対抗するための高度なアナリティクスを必要としています。

アカウント乗っ取りは単一のパターンに従いません。実際には、標的、アクセスレベル、ビジネス状況によって異なる形で現れます。以下は、現実世界の攻撃においてアカウント乗っ取りが最も一般的に現れる方法です:

攻撃者は盗まれた認証情報を使用して消費者向けまたは顧客向けアカウントを侵害する。 フィッシング、または マルウェアによって取得したセッショントークンを悪用して、消費者や顧客向けアカウントを侵害します。侵入後は不正な取引を実行したり、アカウント情報を変更したり、保存された支払い方法やポイントプログラムを金銭化したりします。こうした攻撃は検知される前に数千人のユーザーに影響を及ぼすほど急速に拡大し、直接的な金銭的損失や評判の毀損をもたらします。

これらのアカウントは頻繁に転売されたり、他のプラットフォームで追加の詐欺を実行するために再利用されたりします。

シングルサインオン(SSO)とSaaSプラットフォームは、単一のアカウントが侵害されるだけでメール、ファイルストレージ、CRMシステム、内部アプリケーションへのアクセスが可能となるため、高価値な標的となります。攻撃者はクレデンシャルスタッフィング、OAuthの悪用、トークン窃取を用いて侵入した後、正当なユーザーを装いながらクラウドサービス間で横方向に移動します。活動が承認されたツールを使用する有効なIDから発生するため、検知は困難です。

経営幹部、財務責任者、またはIT管理者に属する高権限アカウントが最大の効果を得るために標的とされる。攻撃者はフィッシングを悪用する フィッシング やAIを活用したソーシャルエンジニアリングでアクセス権を取得し、送金指示を実行したり、ベンダーの支払い情報を改ざんしたり、不正な取引を承認したりします。こうした攻撃は、技術的な脆弱性だけでなく、信頼関係や緊急性、委任された権限を悪用することで、従来の制御を迂回することが多いのです。

攻撃者がパスワードに全く依存しないケースもある。アクティブなセッションクッキーや認証トークンを盗むことで、認証情報がリセットされた後や多要素認証(MFA)が再有効化された後もアクセスを維持する。この持続性により、攻撃者は繰り返し侵入し、修復作業を回避し、時間をかけて静かに権限を昇格させることが可能となる。

攻撃者は、内部システムへの正当なアクセス権を持つパートナー、請負業者、またはサービスプロバイダーのアカウントを侵害します。これらのアカウントはリモート接続が想定されており、広範な権限を持つことが多いため、悪意のある活動は通常のトラフィックに紛れ込みます。このシナリオはサプライチェーン環境において特に危険であり、単一のベンダー侵害が数十から数百の下流組織に影響を及ぼす可能性があります。

人工知能は、アカウント乗っ取り攻撃の実行方法、拡大方法、最適化方法を根本的に変えた。手動の フィッシング や単純な総当り攻撃に依存するのではなく、攻撃者はAIを活用して意思決定を自動化し、リアルタイムで攻撃を個別化し、従来の脅威モデル向けに設計された制御を回避するようになった。

.png)

AI主導 乗っ取りは、従来の攻撃とは以下の3つの核心的な点で異なる:

これらの能力により、AI主導 乗っ取り攻撃は従来型のルールベース攻撃検知 高速で、標的を絞ったものであり、検知 が著しく困難である。

多要素認証は依然として不可欠なセキュリティ対策だが、現代のアカウント乗っ取り攻撃を阻止するには単独では不十分だ。AIを活用した攻撃者は、技術的に破るのではなく、その使用方法やタイミングを悪用することで、ますます多要素認証を回避している。

従来のMFAは、いくつかの一般的なシナリオで失敗します:

その結果、MFAは自動化された攻撃を阻止することは多いが、技術的な悪用と人間の操作を組み合わせた標的型で適応的なキャンペーンに対しては効果を発揮しない。

アカウント乗っ取り攻撃は予測可能なキルチェーンに従い、偵察と認証情報の取得から始まり、初期アクセスと権限昇格を経て、データ窃取または詐欺で完結する。この進行を理解することで、セキュリティチームは各段階で標的を絞った制御を適用し、重大な損害が発生する前に攻撃を阻止できる。

実際には、攻撃者は少数の影響力の大きい手法に依存している:

アカウント乗っ取りを防ぐには、認証情報、トークン、またはセッションが最終的に侵害されることを前提としたセキュリティ対策が必要であり、ログイン時点だけでなく、初期アクセス後の攻撃者の成功を制限することに焦点を当てるべきである。

主な予防策には以下が含まれます:

.png)

あらゆる侵害を阻止しようとするよりも、効果的な予防策はアクセス権の悪用を迅速に検知し、その影響を軽減することに重点を置く。

ディープフェイクとボイスクローニングは、ソーシャルエンジニアリングを大規模に武器化した。攻撃者はAIを使用して、エグゼクティブ、IT管理者、または信頼できる連絡先になりすました説得力のある音声やビデオを生成します。これらの合成メディアは人間による検証を回避し、自動化された生体認証システムをますます欺くようになっている。この技術は非常に利用しやすくなっており、ダークウェブのマーケットプレイスでは、ディープフェイク・アズ・ア・サービスが1キャンペーンあたりわずか500ドルで提供されている。

人工アイデンティティの作成は、実際の情報と捏造された情報を組み合わせて、KYC(know-your-customer)チェックをパスするデジタルペルソナを構築する。このような人工IDは、信用履歴を確立し、口座を開設し、攻撃を実行する前に数カ月にわたって信頼を築きます。金融機関の報告によると、現在、新規口座開設申請の20%に偽装ID詐欺の兆候が見られ、年間50億ドルの損失が発生しています。

165以上の組織に影響を与えたSnowflake事件は、サプライチェーンの侵害がアカウント乗っ取りの影響をいかに増大させるかを示している。攻撃者は、顧客環境にアクセスするために単一のクラウド・サービス・プロバイダーを標的とし、Ticketmasterから5億6,000万件のレコード、AT&Tの1億900万人の顧客データ、サンタンデールの3,000万アカウントの情報を盗み出しました。この攻撃が成功したのは、組織がベンダーのセキュリティ管理で十分だとして、サービス・アカウントにMFAを適用しなかったためです。

サプライチェーン攻撃は、組織とその技術パートナーとの信頼関係を悪用します。攻撃者は、ベンダーのアカウントを侵害し、境界の防御を回避して信頼された接続として見せかけ、正規のチャネルを通じて顧客のシステムにアクセスします。パートナー・ネットワークを介したこのような横の動きは、有効な認証情報を使用した予想されるソースから悪意のある活動が発信されるため、検知を極めて困難にします。

アカウント乗っ取り攻撃は、主要な攻撃ベクトルによって分類することができ、それぞれに特有の検知・防御戦略が必要となります。これらの分類を理解することで、セキュリティ・チームは組織のリスク・プロファイルと攻撃対象領域に基づいて防御の優先順位を決めることができます。

クレデンシャルベースの攻撃は、依然として最も一般的なカテゴリであり、クレデンシャルスタッフィング、パスワードスプレーイング、ブルートフォースアテンプトを含む。クレデンシャル・スタッフィングは、自動化されたツールを使用して、複数のサービスにわたるデータ侵害から入手したユーザー名とパスワードのペアをテストします。パスワード・スプレッディングはこのアプローチを逆手に取り、ロックアウト・ポリシーのトリガーを回避するために、多くのアカウントに対して一般的なパスワードを試行します。ブルートフォース攻撃は、特定の価値の高いアカウントに対してパスワードの組み合わせを系統的にテストします。これらの攻撃は、弱いパスワード、クレデンシャルの再利用、不十分なレート制限によって成功します。

セッションベースの攻撃は、セッション識別子を操作したり盗んだりすることで、認証情報なしで不正アクセスを行います。セッション・ハイジャックは、ネットワーク・スニッフィングやcross-site scriptingアクティブなセッションを傍受します。セッション固定化は、攻撃者が管理するセッション ID でユーザを認証させます。セッション・リプレイ攻撃は、キャプチャした認証トークンを再利用して正規ユーザになりすます。これらのテクニックは、パスワード・ベースのセキュリティを完全に回避するため、トークン・ベースの保護とセキュアなセッション管理が必要となります。

インフラストラクチャ攻撃は、認証をサポートする基盤となるシステムとプロトコルを標的にする。中間者攻撃は、ユーザとサービス間の通信を傍受し、認証情報またはセッショントークンを盗み出します。DNS ハイジャックは、ユーザを攻撃者が管理するサイトにリダイレクトし、認証情報を採取します。BGP ハイジャックは、認証データを取得するためにインターネット・トラフィックを迂回させます。これらの攻撃を検知 ・防御するには、ネットワークレベルの監視と暗号化通信が必要です。

ソーシャルエンジニアリングの亜種は、技術的な脆弱性よりもむしろ人間の心理を悪用する。 フィッシング は、ユーザーを騙してクレデンシャル・ハーベスティング・サイトに誘導する電子メールを使用します。ビッシング(音声 フィッシング)は、認証コードやパスワードを引き出すために電話を使用します。スミッシング(SMS フィッシング)は、テキストメッセージを介して悪意のあるリンクを配信します。ビジネスメール詐欺は、ソーシャルエンジニアリングとアカウント乗っ取りを組み合わせて、不正な電信送金を開始します。これらの攻撃は、緊急性を演出したり、権威になりすましたり、信頼関係を悪用することで成功します。

AIを駆使した攻撃の出現は、従来の境界を曖昧にする新たなカテゴリーを生み出した。ディープフェイクを強化したソーシャル・エンジニアリングは、複数のテクニックを組み合わせ、合成メディアを使用してクレデンシャルの窃取やセッションの乗っ取りをサポートします。自動偵察は、機械学習を使用して脆弱なアカウントを特定し、成功する攻撃ベクトルを予測します。このようなハイブリッド攻撃には、振る舞い 分析、脅威インテリジェンス、AIを活用した検知を組み合わせた、同様に高度な防御が必要です。

実際に発生したアカウント乗っ取り事件では、業種による脆弱性の差が顕著に表れており、教育機関では侵入成功率が88%であったのに対し、金融機関では47%であった。このような格差は、セキュリティの成熟度、リソースの割り当て、ユーザーの意識向上トレーニングのレベルが業種によって異なることを反映しています。

教育セクターの脆弱性は、多様なユーザー層、限られたセキュリティ予算、広範なコラボレーション要件に起因する。大学では、入れ替わりの激しい何千もの学生アカウントや、セキュリティ上の制限よりも学問の自由を優先する教員、国家組織にとって魅力的な研究データが管理されています。大学のITインフラは分散しており、各部門が独自のシステムを管理していることが多いため、セキュリティ管理に一貫性がなく、攻撃者は標的型キャンペーンを通じてこれを悪用します。

金融サービスは、絶え間ない攻撃に直面しているにもかかわらず、規制遵守要件、大規模なセキュリティ予算、成熟した不正検知システムを通じて、より強固な防御を維持している。銀行は、取引監視、振る舞い 分析、リアルタイムの詐欺スコアリングを導入し、数秒以内に異常な口座活動を検知 いる。しかし、犯罪者は、防御が洗練されていない小規模な金融機関、信用組合、フィンテック・スタートアップを標的にすることで適応しています。

医療機関は、患者ケアへのアクセスとセキュリティ要件のバランスをとるというユニークな課題に直面している。医療従事者は、複数のシステムにまたがる患者記録に迅速にアクセスする必要があるため、認証を簡素化する必要に迫られている。この分野では、ランサムウェアにつながるアカウント乗っ取りが78%の割合で発生しており、初期の侵害が企業全体のインシデントにまで拡大することを示しています。患者ポータルが侵害されると、機密性の高い医療情報、保険情報、個人情報窃盗に利用される社会保障番号などが流出します。

経済的な影響は、直接的な損失にとどまりません。アカウントの乗っ取りによるビジネスメールの漏洩は、2024年にFBIのインターネット犯罪苦情センターに27億7000万ドルの損失をもたらしたと報告されています。報告されていないインシデント、風評被害、復旧コストを含めると、実際の総額は50億ドルを超える可能性が高い。1件当たりの平均被害額は、金融サービス業で12万5,000ドルに達し、前年の7万5,000ドルから増加した。

口座乗っ取りリスクの地域差は、規制環境、サイバー犯罪のエコシステム、セキュリティ意識レベルの違いを反映している。ペンシルベニア州は16.62%と最も高い不正取引率を示しているが、消費者保護法がより強固な州ではより低い率を報告している。国際的な違いはさらに顕著で、サイバー犯罪の取締りが不十分な地域の組織は、世界平均の3倍の攻撃率を経験している。

最近の有名なインシデントは、進化する攻撃パターンを示している。2025年1月に発生したMicrosoft Entra IDキャンペーンは、500以上の組織にわたる80,000の企業アカウントを標的とし、検知されるまで平均47日間持続しました。攻撃者は侵害されたアカウントを使用して、ラテラルムーブ、データの流出、将来のアクセスのためのバックドアの確立を行いました。このキャンペーンは、特にヘルスケア(40%)、金融サービス(35%)、テクノロジー(25%)のセクターを標的としていました。

PayPalのビジネスアカウントキャンペーンは、攻撃者がどのようにプラットフォーム統合を悪用するかを示しています。犯罪者はMicrosoft 365のOAuth設定を悪用し、10万件の標的アカウントから認証情報を採取し、8%の侵害率を達成しました。1,200万ドルの不正取引は72時間以内に発生し、現代の攻撃の速さを浮き彫りにしました。検知は、従来のセキュリティ制御ではなく、異常なAPIパターンを特定する振る舞い 分析によって行われました。

中小企業はアカウント乗っ取りによる不釣り合いな影響に直面しており、67%は専任のセキュリティ担当者がおらず、89%は基本的なMFAを使用しているか、使用していない。このような企業は、不正なトランザクションが発生してから侵害を発見することが多く、重要な早期警告サインを見逃しています。平均的な中小企業は、アカウント乗っ取り事件1件につき35,000ドルを失い、34%は重大な侵害から6カ月以内に閉鎖を余儀なくされています。

効果的なアカウント乗っ取り防御には、正規ユーザーの使い勝手を維持しながら、攻撃チェーンの各段階に対処する重層的なセキュリティ制御が必要です。最新の脅威検知は、振る舞い 分析、脅威インテリジェンス、機械学習を組み合わせて、侵害や進行中の攻撃を示す疑わしいパターンを特定します。

振る舞い分析では、個々のユーザーの基本パターンを確立し、アカウントの乗っ取りを示唆する逸脱を検出します。これらのシステムは、ログイン場所、デバイスのフィンガープリント、アクセスパターン、およびトランザクション行動を監視し、リアルタイムでリスクスコアを計算します。ユーザーが突然、新しい地理的位置からシステムにアクセスしたり、異常な量のデータをダウンロードしたり、通常のルーチン以外のアクションを実行したりすると、自動化されたシステムは調査のためにこれらの異常にフラグを立てます。高度なプラットフォームではピアグループ分析が組み込まれ、個人の行動を類似のユーザーと比較することで、誤検知を減らすことができます。

従来の MFA は成功した攻撃の 50% で失敗しているため、フィッシング多要素認証の実装は不可欠となっています。FIDO2 と WebAuthn 標準は、フィッシング、リプレイ、ソーシャルエンジニアリングによる迂回が不可能な暗号認証を提供する。Passkeysは、パスワードを完全に排除し、デバイスにバインドされたクレデンシャルを使用します。 フィッシング とクレデンシャル・スタッフィングの両方に耐えるデバイス・バウンド・クレデンシャルを使用します。これらの技術を導入している組織では、パスワードのみの認証と比較して、アカウント乗っ取りのインシデントが94%減少したと報告されています。

ゼロトラスト・アーキテクチャの原則は、アカウント乗っ取り対策を境界ベースから継続的な検証へと転換します。ゼロトラスト・システムは、初期認証後にユーザーを信頼するのではなく、ユーザーのID、デバイスの健全性、位置情報、要求されたリソースの機密性に基づいて、すべてのアクセス要求を検証します。このアプローチは、最初の侵害後のラテラルムーブを制限し、アカウント乗っ取りが成功した場合の影響範囲を縮小します。

レート制限と地域ブロックは、自動化された攻撃に対する基本的な保護を提供する。適切に設定されたレート制限は、アカウントごと、IPアドレスごとのログイン試行を制限することで、クレデンシャル・スタッフィングを防止します。ジオブロックは、組織が正当なユーザーを持たないリスクの高い国や地域からのアクセスを制限する。しかし、これらの制御は、特にグローバルなオペレーションやリモートワーカーを抱える組織において、正当なユーザーをブロックしないように慎重に調整する必要がある。

Attack Signal Intelligence 、アカウント乗っ取り検知における次の進化を象徴するもので、複数の検知システムにわたる弱いシグナルを相関させ、高度な攻撃を特定します。ネットワーク・トラフィック、エンドポイントの動作、ID システムのパターンを分析することで、これらのプラットフォームは、個々のセキュリティ制御を回避するアカウント乗っ取りの試みを検知 します。このアプローチは、従来のしきい値のトリガーを回避するように設計された、ゆっくりとした、計画的な攻撃に対して特に効果的であることが証明されています。

パスキーとFIDO2認証はパスワードを完全に排除し、フィッシングや盗難の被害に遭わない暗号鍵ペアで置き換えます マルウェア。ユーザーは生体認証やデバイスのPINを使用して認証を行い、認証の秘密鍵はデバイス外に流出することはありません。Apple、Google、Microsoftを含む主要プラットフォームは現在パスキーをサポートしており、数十億台のデバイスでパスワード不要の認証を実現しています。

しかし、実装上の課題は残っている。複数の FIDO2 実装に影響を及ぼす CVE-2024-9956 脆弱性は、高度な認証方法であっても適切な配備が必要であることを示している。組織は、実装を慎重に検証し、フォールバック認証方法を維持し、新しい認証パラダイ ムについてユーザを訓練しなければならない。成功させるには、段階的な展開、広範なテスト、セキュリティ上の利点に関する明確なコミュニケーションが必要である。

何百万件ものアカウント乗っ取りの試行で訓練された機械学習モデルは、ルールベースのシステムでは見えない微妙なパターンを特定することができます。これらのモデルは、タイピングパターン、マウスの動き、ナビゲーションパス、セッションの特徴など、何百もの特徴を分析し、侵害確率を計算します。教師なし学習は未知の攻撃パターンを特定し、教師ありモデルは既知の脅威の検知を最適化します。

ネットワーク検知とレスポンスプラットフォームは、ネットワーク・トラフィック分析にAIを適用し、異常なデータ転送、疑わしい認証パターン、ラテラルムーブメントの試みなどのアカウント乗っ取りの指標を特定します。ネットワーク挙動とアイデンティティ・イベントを相関させることで、これらのシステムはハイブリッド環境全体のアカウント侵害に関する包括的な可視性を提供します。

統合の課題には、モデルのトレーニングデータの品質、誤検知の管理、検知を回避するように設計された敵対的なAI攻撃などがあります。組織は、最新の攻撃データでモデルを継続的に再トレーニングし、検出精度を検証し、リスクの高い決定には人間の監視を導入する必要があります。最も効果的な導入は、複数のAIモデルと従来のセキュリティ制御を組み合わせることで、進化する脅威に対する徹底的な防御を実現します。

アカウント乗っ取りが発生した場合、迅速なインシデント対応が軽微なインシデントと重大な侵害の違いを決定する。GDPRの72時間以内の通知要件は法的緊急性をもたらすが、攻撃者は通常、最初の侵害から数時間以内に持続性を確立し、データの流出を開始する。

即座に封じ込めるには、侵害されたアカウントを無効にし、アクティブなセッションを取り消し、認証情報をリセットする必要がある。しかし、早計な行動は攻撃者に警告を発し、破壊的な行動を引き起こす可能性があります。セキュリティチームは、まず侵害の範囲を理解し、影響を受けたすべてのアカウントを特定し、フォレンジック証拠を保全しなければなりません。このスピードと徹底性のバランスは、経験豊富なインシデント対応者でさえも難しい。

アカウント回復ワークフローは、潜在的に危険な認証方法に依存することなく、正当なユーザ ID を検証する必要があります。組織は、事前に登録された電話番号による帯域外認証、高価値のアカウントに対する本人確認、または従業員アカウントに対する管理者の承認を実施する。リカバリ・プロセスは、攻撃者が複数のバックドアを確立したり、アカウント・リカバリ設定を変更したりした持続的な侵害にも対処しなければならない。

証拠保全は、インシデント発生後の分析、法執行機関の協力、規制遵守を可能にする。セキュリティ・チームは、認証ログ、セッション・データ、ネットワーク・トラフィック、システム変更などを上書きされる前にキャプチャする必要があります。チェーン・オブ・カストディのドキュメンテーションは、潜在的な法的手続きや保険金請求に不可欠です。多くの組織では、適切なログ保存が行われておらず、インシデント対応時に初めてギャップを発見しています。

コミュニケーション戦略は、透明性と運用上のセキュリティのバランスをとる。被害を受けたユーザーは、アカウントの安全確保、不正行為の監視、追跡攻撃の認識について明確な指示を必要としている。しかし、時期尚早または過度の情報開示は、パニックを引き起こしたり、模倣攻撃を誘発したり、攻撃者に情報を提供したりする可能性がある。組織は、さまざまな利害関係者グループに対して、適切な詳細レベルで段階的なコミュニケーション計画を策定する。

インシデントから学ぶには、根本原因、管理の失敗、改善の機会を特定するインシデント後の徹底的なレビューが必要である。2025年1月のMetaの1億1,000万ユーロの罰金は、度重なるアカウント乗っ取りへの不適切な対応から生じたもので、継続的な改善に対する規制当局の期待を示している。組織は、学んだ教訓を文書化し、セキュリティ管理策を更新し、卓上演習を通じて改善点をテストしなければならない。

リカバリーは、技術的な修復にとどまらず、ビジネスへの影響、顧客の信頼、規制要件にまで及びます。金融サービス機関では、フォレンジック調査、弁護士費用、規制当局による罰金、顧客補償などを含め、重大なアカウント乗っ取り事件1件につき平均488万ドルの復旧コストがかかると報告しています。風評被害は直接的なコストを上回ることが多く、消費者の62%がアカウント乗っ取りを経験した後、プロバイダーを変更すると回答している。

規制の枠組みは、アカウント乗っ取りに対する具体的なコントロールと対応手順をますます義務付けており、組織的な失敗に対する罰則は1億1,000万ユーロに達している。組織は、継続的な改善を示しながら、重複する複数のコンプライアンス要件にアカウント乗っ取りの防御策をマッピングしなければならない。

GDPR第33条は、アカウント乗っ取りが個人の権利にリスクをもたらす場合、認知から72時間以内の違反通知を義務付けている。同規制は、従業員が侵害について十分な確信を持ったときを「認知」と定義しており、迅速な調査と意思決定を求める圧力となっている。組織は、通知が必要ないと判断した場合でも、調査スケジュール、判断根拠、リスク評価を文書化しなければならない。

PCI DSS 4.0が2024年3月31日から義務化され、以下のような厳格な認証要件が導入されました。 フィッシング-を含む厳格な認証要件が導入されている。このフレームワークでは、異常検知による自動監査ログのレビュー、スキミング攻撃を防ぐためのカスタムスクリプトの監視、MFAを使用していないアカウントに対するパスワードの複雑性の強化が義務付けられている。コンプライアンス違反に対する罰則は2024年に200%増加し、違反が繰り返された場合、アクワイアリングバンクは加盟店契約を解除する。

SOC 2 タイプⅡの監査では、論理アクセス、変更管理、およびインシデントレスポンスの各基準にわたっ て、アカウント奪取の管理を評価する。監査人は、統制の設計だけでなく、運用の有効性を長期にわたって検証し、一貫した実施、定期的なテスト、特定されたギャップのタイムリーな是正の証拠を要求する。このフレームワークが重視する継続的な監視は、最新のアカウント乗っ取り防御戦略に合致している。

MITRE ATT&CKは、アカウント乗っ取りのテクニックを防御策にマッピングするための標準化された分類法を提供している。T1078(Valid Accounts)は、不正アクセスのために正当な認証情報を使用することを説明し、T1110(Brute Force)はパスワード攻撃をカバーする。T1586(Compromise Accounts)は、リソース開発中のアカウント操作を扱っている。この共通言語は、脅威インテリジェンスの共有、コントロール・ギャップ分析、ベンダーの能力比較を可能にする。

業界特有の規制は、さらなる要件を追加する。金融サービスはFFIEC認証ガイダンスに直面し、保険会社はNAICモデル法に準拠し、医療機関はHIPAAアクセス制御に対処する。これらの重複する要件は、統合された管理フレームワークを必要とする複雑なコンプライアンス・ランドスケープを生み出す。

新たな規制は、進化するアカウント乗っ取りの脅威を反映している。提案されている連邦データ保護法は、敵対国からのデータ・ブローカー・アクセスを制限し、標的型攻撃のための情報収集を制限する。EUデジタルサービス法改正案は、2025年7月までにリスクの高いアカウントにバイオメトリクス認証を義務付けている。企業は規制の動向を把握し、反応的ではなく、積極的に対策を実施する必要がある。

現代のアカウント乗っ取り防御は、従来の境界セキュリティを超えて、継続的な検証、振る舞い 分析、AIを活用した脅威検知を取り入れるように進化している。これらのアプローチは、決意の固い攻撃者が最終的に有効な認証情報を取得することを認識し、認証後の監視と対応を非常に重要なものにしています。

AIを搭載した脅威検知プラットフォームは、毎日何十億ものイベントを処理し、アカウントの侵害を示す微妙なパターンを特定します。機械学習モデルは、認証イベント、ユーザー行動、ネットワークトラフィックを分析し、リアルタイムでリスクスコアを算出します。圧倒的な偽陽性を生成するルールベースのシステムとは異なり、AIプラットフォームは通常の行動パターンを学習し、意味のある逸脱を検知 します。これらのシステムは、数週間から数ヶ月にわたるアカウント乗っ取りの試みを特定し、人間のアナリストには見えない弱いシグナルを関連付けます。

Identity Threat Detection and Response (ITDR) は、ID ベースの攻撃特有の課題に対処する専用のセキュリ ティ・カテゴリーとして登場した。ITDR プラットフォームは、ID システムの継続的な監視を提供し、特権の昇格、横方向への移動、および永続的なテクニックを検出します。一般的なセキュリティ・イベントではなくアイデンティティの脅威に特化することで、これらのプラットフォームはより低い誤検知率でより高い検知精度を達成します。

拡張型検知とレスポンス (XDR)プラットフォームは、エンドポイント、ネットワーク、クラウド、IDシステムからのシグナルを統合し、統一された検知ワークフローを実現します。この包括的アプローチにより、初期段階から複数のアタックサーフェスにまたがるアカウント乗っ取り攻撃を特定します。 フィッシング メールからエンドポイント侵害、クラウドリソース悪用に至るまで、複数のアタックサーフェスにまたがるアカウント乗っ取り攻撃を特定します。XDRプラットフォームは調査と対応ワークフローを自動化し、検知 までの平均時間を検知 数分に短縮します。

Attack Signal Intelligence 、従来の指標ベースの検知を超えて、攻撃者の振る舞いパターンを分析します。特定の マルウェア シグネチャやIPアドレスを探すのではなく、アカウント乗っ取りキャンペーンに一致する戦術、技術、手順を特定します。この手法は、シグネチャベースの検知を回避するゼロディや新規技術に対して特に効果的です。

将来の認証技術は、セキュリティとユーザビリティの両方を向上させながら、パスワードを完全に排除することを約束する。耐量子暗号は、現在の暗号化標準に対する将来の量子コンピューティングの脅威から保護します。継続的認証は、ログイン時だけでなく、セッションを通してユーザーを確認するために、振る舞い バイオメトリクスを使用します。分散型IDシステムは、大量のクレデンシャル盗難を防止しながら、ユーザーにデジタルIDを管理させます。

アカウント乗っ取り防御に対するVectra AIのアプローチは、Attack Signal Intelligence)が中心となっており、日々の何百万ものセキュリティ・イベントの中から本物の脅威を特定し、優先順位を付けます。このプラットフォームは、すべての異常に対して警告を発するのではなく、ハイブリッド環境全体の弱いシグナルを相関させ、実際に進行中の攻撃を忠実に検出します。

Vectra Detectプラットフォームは、ネットワークトラフィックに教師ありおよび教師なし機械学習を適用し、アカウント侵害を示唆する攻撃者の振る舞いを捕捉します。個々の指標ではなく攻撃の進行に焦点を当てることで、特定のツールや手法が使用された場合でも、アカウント乗っ取りの試みを特定します。この行動ベースのアプローチは、回避手法やゼロデイ攻撃に対する耐性を備えています。

より広範なSOCプラットフォームとの統合により、セキュリティチームはアカウント乗っ取りアラートを完全なコンテキストで調査し、対応ワークフローを自動化し、環境全体で類似パターンを探し出すことができます。このプラットフォームは、重要な脅威を顕在化させながらアラートによる疲労を軽減することに重点を置いているため、セキュリティチームは偽陽性を追うのではなく、本物のアカウント乗っ取りの試みに集中することができます。

アカウント乗っ取りは、サイバーセキュリティの最も差し迫った課題の1つであり、攻撃は前年比250%増加し、従来の防御を迂回するAIを駆使したテクニックを取り入れるように進化している。単純なパスワード窃盗から、ディープフェイク、合成ID、サプライチェーン侵害を利用した高度なキャンペーンへの移行に伴い、同様に高度な防御戦略が求められています。

組織はもはや、ユーザーアカウントを保護するためにパスワードと基本的なMFAだけに頼ることはできない。成功した攻撃における50%のMFAバイパス率は、昨日の高度なセキュリティが今日の最低基準であることを示している。実装 フィッシング-耐性のある認証、振る舞い 分析、継続的な検証を導入することは、アカウント・セキュリティに真剣に取り組む組織にとって不可欠なものとなっています。

今後の道筋としては、侵害を前提とし、迅速な検知とレスポンスに重点を置いた最新のセキュリティアーキテクチャを採用する必要があります。ゼロトラスト原則、攻撃シグナルインテリジェンス、そしてAIを活用した脅威検知プラットフォームは、既存および新興のアカウント乗っ取り手法に対する防御に必要な可視性と自動化を提供します。規制要件が厳格化し、罰則が強化されるにつれて、組織はアカウント乗っ取り対策を技術的な課題ではなく、ビジネス上の必須事項として捉える必要があります。

セキュリティ・チームは、高価値のアカウントに対するFIDO2認証の導入、異常な活動を検知 するための振る舞い 分析の導入、72時間の規制通知要件を満たすインシデント対応手 順の確立を優先させるべきである。卓上演習を通じた定期的なテストと、脅威インテリジェンスに基づく継続的な改善により、組織はアカウント乗っ取り攻撃の次の進化を防御することができる。

認証情報の盗難とは、ユーザー名、パスワード、またはセッショントークンなどの認証データを盗むことを指します。アカウント乗っ取りとは、攻撃者が盗んだ認証情報を使用して正規のアカウントにログインし、被害者のふりをして操作を行うことを指します。

多くの攻撃では、認証情報が フィッシング キャンペーン、 マルウェア 感染、あるいはデータベースの侵害を通じて収集され、その後、自動化されたツールを使用してログインシステムに対して試行されます。認証に成功すると、攻撃者はユーザーになりすまし、機密性の高いシステムにアクセスし、詐欺やデータの持ち出しを行うことができます。

パスワードレス認証は、認証情報の盗難において最も一般的な標的の一つであるパスワードを排除することで、アカウント乗っ取りのリスクを大幅に低減します。

パスキーやFIDO2セキュリティキーなどの技術は、信頼できるデバイスに紐付けられた暗号認証を利用しており、認証情報の再利用や フィッシング 攻撃を防ぎます。しかし、組織は、認証制御を迂回する可能性のあるセッションハイジャック、デバイスの侵害、またはソーシャルエンジニアリングといった脅威に対して、引き続き監視を行う必要があります。

侵入が発見され、封じ込められるまでの速さによっては、攻撃者は侵害されたアカウントへのアクセス権を数日から数週間維持し続ける可能性があります。

多くの場合、攻撃者は追加の認証トークンを作成したり、信頼済みデバイスを登録したり、アカウント復旧設定を変更したりすることで、システムへの潜伏を図ろうとします。ログイン行動や権限の変更を継続的に監視することで、セキュリティチームはこうした攻撃をより早期に検知し、不正アクセスの継続時間を最小限に抑えることができます。

アカウントの乗っ取りが疑われる場合、まず最初に、セッションを無効化し、認証情報をリセットすることで、侵害されたアカウントの安全を確保する必要があります。

セキュリティチームは、影響を受けたアカウントを無効化し、有効なトークンを無効化するとともに、認証ログを確認して侵害の発生原因を特定する必要があります。また、攻撃者が他のアカウントやシステムにアクセスしていないことを確認するため、追加の監視措置を実施する必要があります。

現代のサイバー攻撃では、AIを活用した手法がますます多用されており、特に フィッシング、なりすまし、および認証情報の収集を目的としたキャンペーンにおいて、ますます多用されるようになっています。

攻撃者は生成AIを利用して、本物そっくりの フィッシング メッセージを作成し、偵察を自動化し、大規模な認証情報データセットを分析して、高価値な標的を特定しています。これらのツールにより、攻撃者はキャンペーンをより迅速に拡大し、アカウント乗っ取りの成功率を向上させることができます。

アカウント乗っ取りを防ぐには、強力な認証制御に加え、振る舞い と継続的な脅威検知を組み合わせる必要があります。

組織は、以下を導入することでリスクを低減します フィッシングパスキーやハードウェアセキュリティキーなどのフィッシング対策が施された認証方法を導入し、IDの挙動を監視して異常を検知し、セッショントークンの盗難を防ぐことで、組織はリスクを低減しています。多層的なセキュリティアプローチにより、攻撃者が権限を昇格させたり横方向への移動を行ったりする前に、侵害されたアカウントを検知することが可能になります。

アカウント乗っ取りは多くの業界に影響を及ぼしていますが、ユーザー数が多いため、あるいは高額なアカウントが存在するため、特にリスクにさらされやすい傾向にあります。

金融サービス、医療、教育、小売、およびテクノロジー企業は、アカウントが侵害されると詐欺やデータ窃盗、あるいはクラウドインフラへの不正アクセスが可能になるため、頻繁に標的とされています。こうした環境では、たった1つのIDが侵害されるだけで、複数のシステムやサービスへのアクセス権が奪われる恐れがあります。

はい。MFAは多くの自動化された攻撃をブロックしますが、標的型アカウント乗っ取りキャンペーンでは回避される可能性があります。攻撃者は、リアルタイムフィッシング、MFA疲労、セッションハイジャック、または盗難されたOAuthトークンを使用して、MFA自体を破ることなくアクセスを取得します。そのため、MFAだけでは、現代のAIを活用したアカウント乗っ取り攻撃に対する十分な防御策にはなりません。

アカウント乗っ取りは、明らかなアラートではなく、行動異常を通じて明らかになることが多いです。一般的な兆候としては、通常とは異なるログイン場所、予期せぬデバイス変更、異常なアクセス時間、突然の権限昇格、そして大量のデータアクセスや不正な金融活動など、ユーザーの通常の行動から逸脱した行動などが挙げられます。これらのシグナルは、ID、エンドポイント、ネットワークアクティビティ間で相関関係がある場合に最も強力になります。

リアルタイム検知は、静的なルールではなく、振る舞い 継続的な監視に基づいています。セキュリティチームは、認証パターン、セッションの挙動、横方向の移動、および異常なネットワークアクティビティを発生時に分析することで、アカウント乗っ取りを検知します。AIを活用した検知プラットフォームは、環境を横断して微弱な兆候を相互に関連付け、不正利用、データ流出、またはランサムウェアの展開が始まる前に、侵害されたアカウントを早期に特定します。