多くの人が新しいデバイスや家電を手に取ったとき、説明書を脇に置き、「全部読むのは面倒だ。使いながら覚えよう」と考えてすぐに使い始めるという現象を経験したことがあるのではないでしょうか?これは、ジョン・スウェラーによって提唱された「認知負荷理論 (Cognitive Load Theory)」の一例です。この理論は、人間がどのように学習し、情報を記憶するかを説明しています。

この理論は主に学校などの伝統的な教育現場で活用されてきましたが、セキュリティの専門家が日々の業務をどのように行うかにも深く関わっています。本ブログでは、認知負荷理論とは何か、サイバーセキュリティへの応用、そして情報の提示方法が脅威への対応時間にどう影響するかについて解説します。

認知負荷理論とは

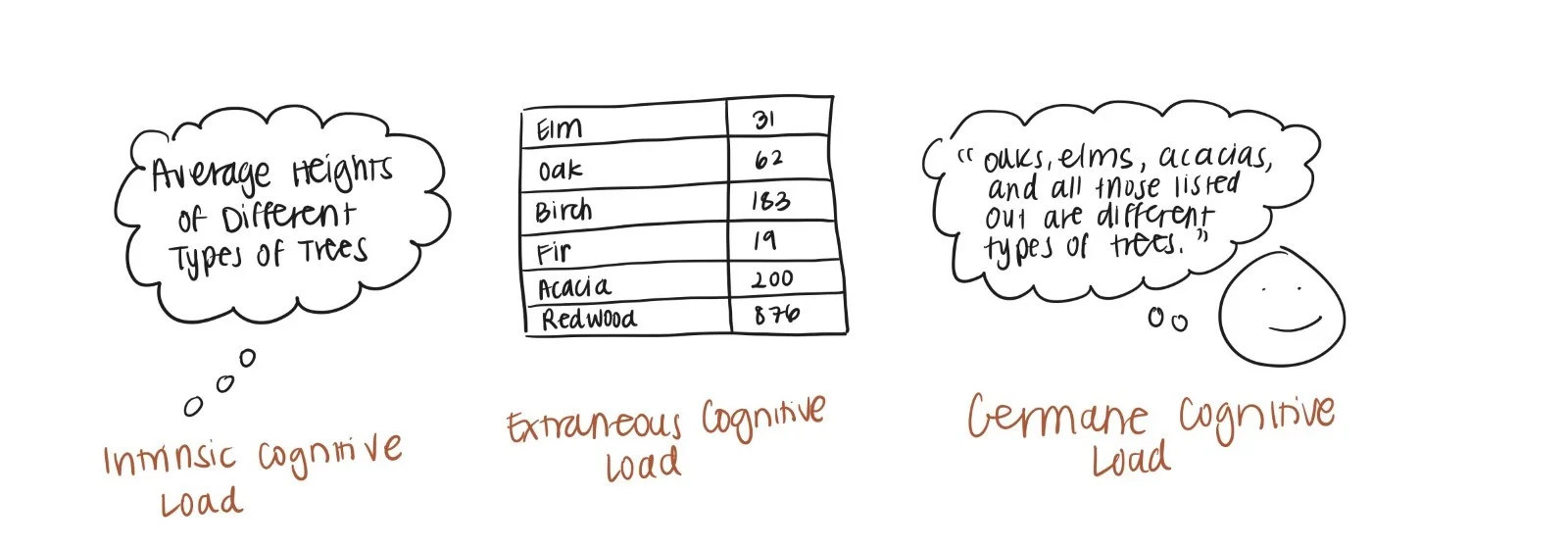

1980年代後半に開発されたこの理論で、スウェラーは「なぜ視覚的学習が、表に書かれた情報よりも効果的な場合があるのか」を研究しました。彼は、認知負荷を「内在的負荷」「外在的負荷」「学習関連負荷(ジェルメイン負荷)」の3種類に分類しました。

- 内在的認知負荷:ある課題の持つ難易度そのものです1。例えば、さまざまな種類の木の平均的な高さを理解する難しさが該当します。

- 余計な認知負荷:情報の提示方法によって生じる負荷です2 。例の図では、木の平均的な高さが表形式で示されているものの、種類名が「木」であることを示すヘッダーがない点が挙げられます。

- 適切な認知負荷:学習者が内在的負荷に取り組むために使うワーキングメモリのリソースです3。前述のように、ヘッダーがないために学習者は「オーク」「エルム」「アカシア」が木であるという既存の知識を思い出す必要があります。

私たちが説明書を読まずに新しいデバイスを直接操作して使い方を覚えようとするのは、「余計な負荷」の違いによるものです。つまり、説明書を読むよりも、実際のデバイスを見たり触ったりして視覚的に情報を得る方がはるかに理解しやすいのです。これは、デバイスを操作すること(電源ボタンを押す、温度ダイヤルを調整するなど)が「認知的処理」ではなく「知覚的処理」を伴うためです。

認知的処理 vs 知覚的処理

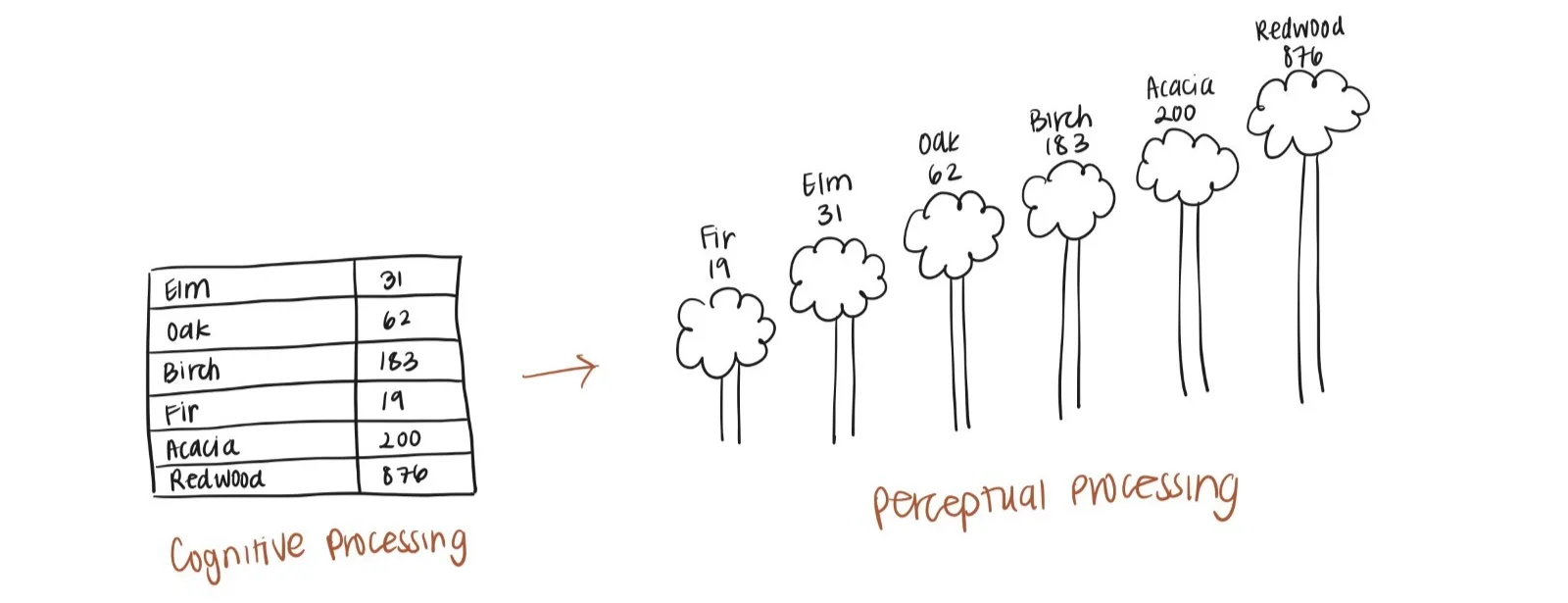

認知的処理とは、情報をより深く理解するために時間をかけて処理する方法です。学習者はゆっくりと情報を吸収し、より詳細な理解を得ることができます。知覚的処理は、内在的な認知負荷を視覚的に簡略化することで、学習者が情報をすばやく処理できるようにしますが、細部の理解は浅くなりがちです。

例えば、さまざまな種類の木の高さは、内在的認知負荷です。下の表は、学習者の認知処理を促す形でその情報を示しています。ここでは、学習者は木の高さの具体的な詳細を見ることができます。内在的認知負荷が木の絵に視覚化されると、学習者は知覚処理に従事し、視覚化を見て最初の数秒以内に、セコイアが最も高い種類の木で、モミが最も低い種類の木であることをすぐに理解します。学習者は、処理のほんの数秒後まで、モミとセコイアの具体的な高さに気づかないかもしれませんし、その2つの木の間に位置する木の種類に気付いたり、覚えたりさえしないかもしれません。

学習者が「どの木が一番高く、どの木が一番低いか」という質問に答える場合、木の視覚化によって、学習者は質問と答えを数秒以内に処理できるようになります。視覚化は、意図的に行われると、学習者を他の利用可能な情報のノイズを選別することなく、質問に対する答えに迅速かつ効果的に導くことができます。

認知負荷理論のサイバーセキュリティへの応用

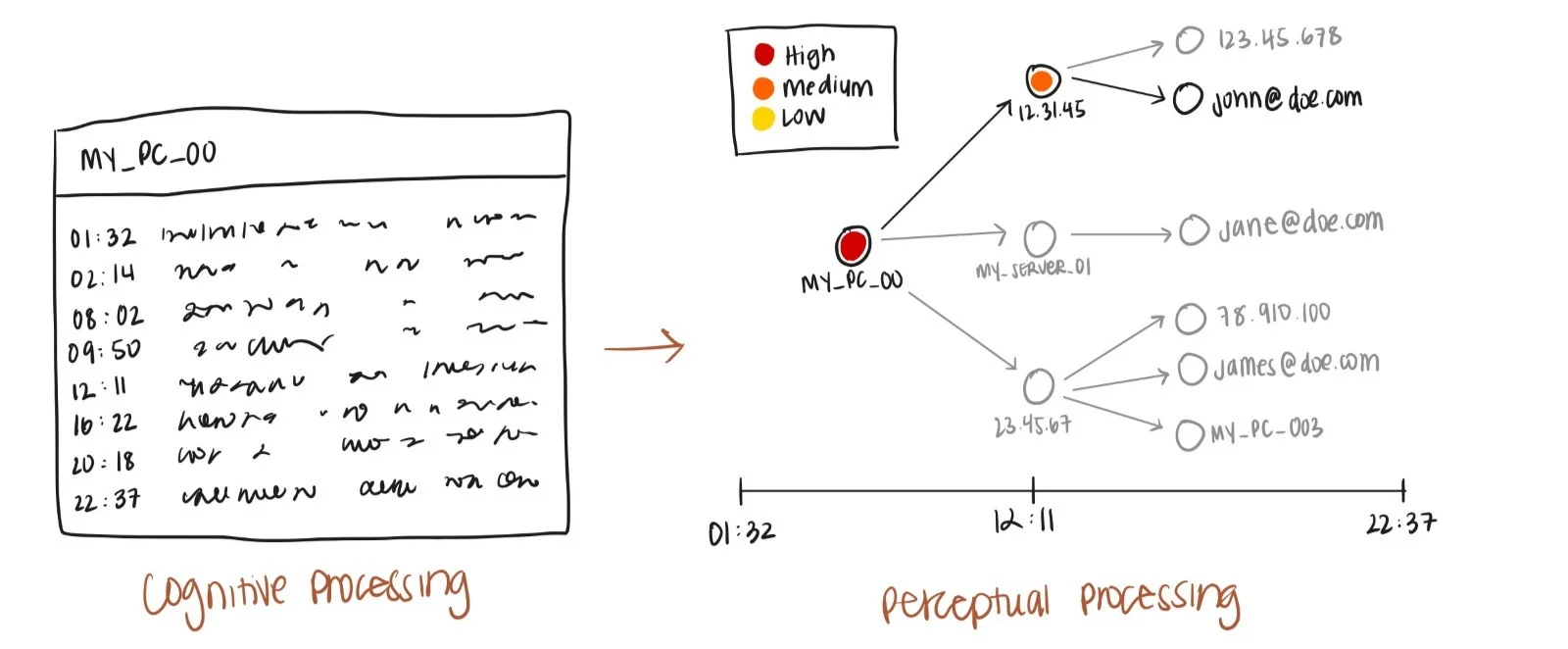

現代のサイバーセキュリティでは、アナリストやエンジニアが膨大な情報を短時間で処理し、攻撃者に先んじる必要があります。特に、データセンター、ID、クラウド、アプリケーションなど、ネットワークが広範囲にわたる現代においては、情報を可能な限り「外在的負荷」を抑えて提示する必要があります。つまり、セキュリティベンダーは、情報をシンプルかつ直感的に提示する必要があるのです。最も効果的な方法は、ビジュアライゼーション(視覚化)によるものです。

セキュリティ専門家は、膨大な数の検知情報をリスト形式で苦労して読み込む代わりに、データの可視化によって、攻撃者への適切な調査と対応に必要な情報を迅速に得ることができます。データリストを図表化することで、セキュリティ専門家は不要な認知負荷を最適化し、節約した時間を最も緊急性の高い脅威のより詳細な調査に振り向けることができます。その結果、セキュリティ専門家は適切なコンテキストと情報に基づいて脅威に迅速に対応 (レスポンス)し、攻撃者の一歩先を行くことができます。

サイバーセキュリティのワークフローにビジュアライゼーションを適用すると、レイヤーやインタラクションを追加することで、セキュリティを次のレベルに引き上げることができます。上記の例では、ホストとドメイン間の接続の重大度を示すためにビジュアライゼーションが色分けされており、特定の接続がいつ確立されたかを示すタイムラインが添付されています。セキュリティ専門家は、脅威に関連する各ホスト、アカウント、またはドメインの日付とアクションを読み取って記憶する代わりに、攻撃者の振る舞いを包括的に把握しながら、重要な情報をすべて一度に確認できます。

Vectra AI における認知負荷理論の活用

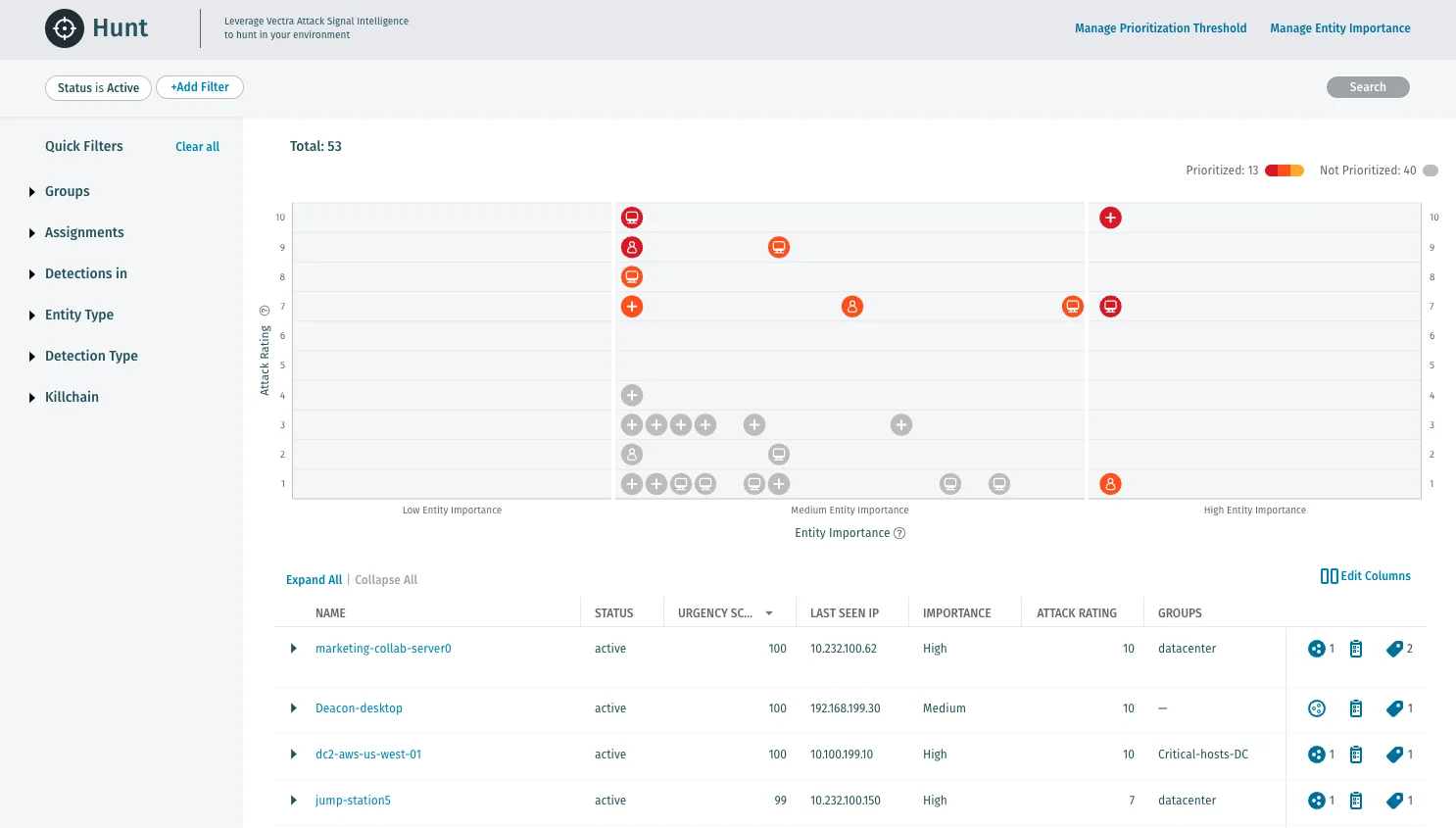

Vectra AI プラットフォームでは、「Hunt」および「Respond」モジュールにおいて、認知負荷理論をユーザーインターフェース(GUI)に直接組み込んでいます。

Huntモジュール

Huntモジュールのグラフは、攻撃評価(y軸)と重要度(x軸)に基づいて、どの脅威がさらに調査する価値があるかをアナリストが判断する方法を提供します。脅威はアイコンで種類ごとに区別されているため、ネットワークに重点を置くアナリストはグラフ内のホスト(コンピュータアイコン)に、クラウドに重点を置くアナリストはアカウント(人物アイコン)に焦点を絞ることができます。これにより、アナリストはどのエンティティを優先すべきかを比較的迅速に判断できます。グラフと以下の脅威表から情報収集する有効性を比較すると、どちらの形式のデータの方が理解しやすいかが明らかになります。ただし、グラフではより詳細な情報が得られない場合があることを理解しているため、表形式もデータを表示するようにUIを設計しました。

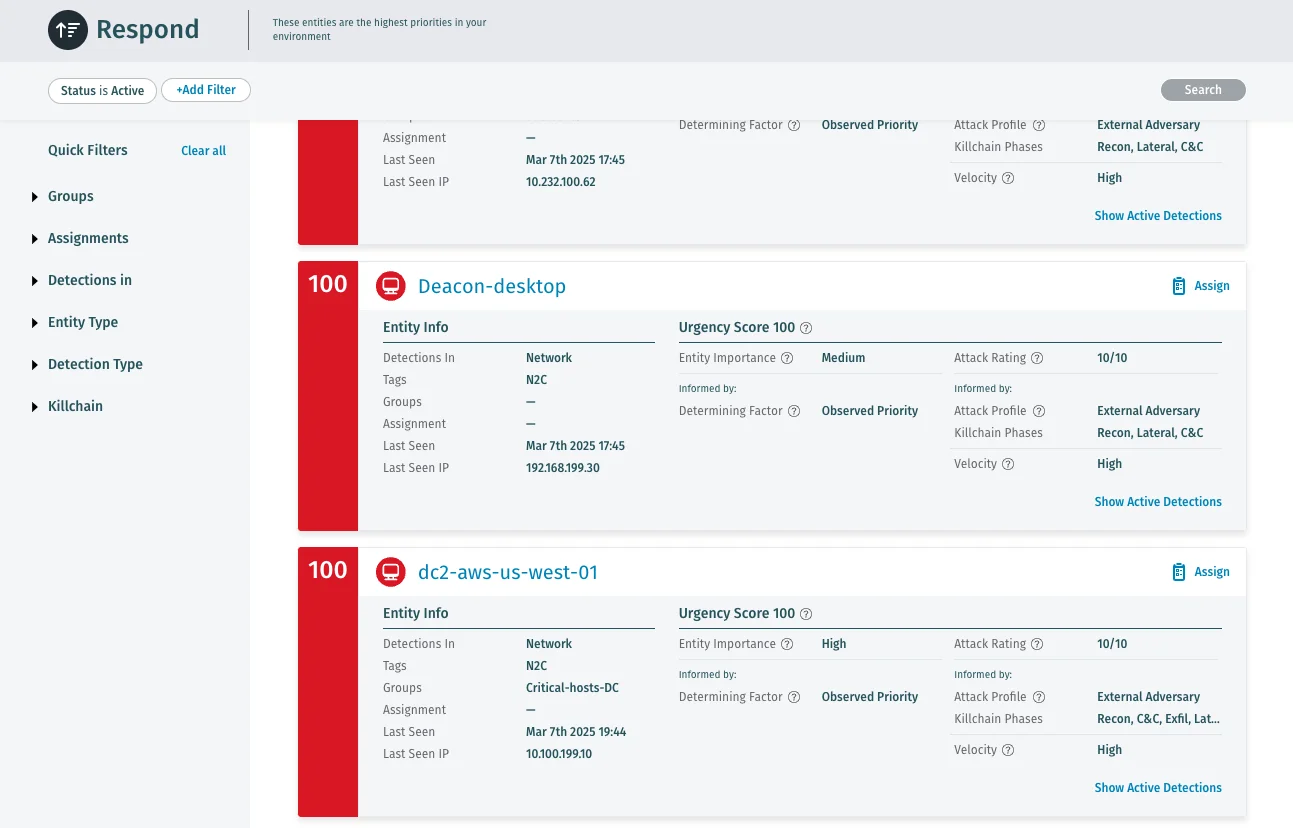

Respondモジュール

Respond モジュールも、認知負荷理論を考慮した設計の好例です。こちらはグラフやイラストの形式ではないものの、アナリストの「余計な認知負荷」を最小限にするため、要点を絞った情報と次に取るべきアクションのガイダンスを提供しています。

脅威は「優先度」と「緊急度」に基づいてリスト化され、それぞれの脅威は一つの「エンティティ」の下にまとめられ、なぜそのスコアになったのかの簡潔なサマリーが表示されます。アナリストがこの要約情報から「誰が・何を・なぜ」脅威であるかを把握した後、「Show Active Detections」をクリックすることで、さらなる分析に進むことができます。検知情報を展開すると、その振る舞いの概要が表示され、アナリストは「ストーリー」を読み取ることができます。ここでも仮説が提示され、調査を進めるためのデータポイントが提供されます。

HuntモジュールとRespondモジュールは、Vectra AIプラットフォームにおける UI 設計の一例に過ぎません。当社は常にアナリストのワークフローを合理化し、時間・労力・才能の最適化を目指してユーザーエクスペリエンスを進化させ続けています。

現代の攻撃者は数分単位で攻撃対象を移動します。Vectra の Hunt および Respond モジュールのような視覚化機能は、そのような攻撃に対抗する上で極めて重要です。これらの視覚化は、複雑な攻撃をシンプルにしつつ、防御側が必要とする重要な情報を提供し、ハイブリッド攻撃に対するレジリエンス構築を支援します。

Vectra AI プラットフォームのアナリスト体験の詳細については、https://www.vectra.ai/platform。