バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

多くのセキュリティチームは、脆弱性が多すぎる一方で、対応に充てられる時間が不足していることをすでに認識しています。彼らに欠けているのは、どのリスクが実際に重要かを判断するための体系的な手法と、時間の経過とともにセキュリティが向上していることを実証するための継続的なプロセスです。これこそが、ガートナーが2022年に「継続的脅威エクスポージャー管理(CTEM)」を導入した際に解決を目指した問題であり、このフレームワークが2023年のサイバーセキュリティの主要トレンドに選ばれた理由でもあります。 2026年となった今、CTEMを導入した組織は侵害被害に遭う確率が3分の1になるというガートナーの大胆な予測が、その節目の年を迎えています。本ガイドでは、CTEMフレームワークの5つの段階を解説し、従来のアプローチと比較するとともに、現在の予測の進捗状況を評価し、自社の攻撃対象領域(アタックサーフェス)削減プログラムのベンチマークとして活用できる実用的な成熟度モデルを提案します。

CTEM(継続的脅威露出管理)は、ガートナーが2022年に策定した5段階のサイバーセキュリティ・フレームワークであり、組織が攻撃対象領域全体にわたる露出を継続的に特定、発見、優先順位付け、検証し、対策を講じることを支援するものです。CVEにのみ焦点を当てた定期的な脆弱性スキャンとは異なり、CTEMは、設定ミス、ID関連のリスク、過剰な権限、認証情報の漏洩、および攻撃者が日常的に悪用するその他のCVE以外の露出に対処します。

ガートナーは、セキュリティプログラムの運用における根本的な課題に対処するため、CTEMを導入しました。従来のアプローチでは、脆弱性管理は「スキャンを実行し、レポートを作成し、IT部門に引き渡し、パッチの適用を待つ」という、特定の時点での活動として扱われてきました。CTEMは、これを技術的な枠組みではなく、ビジネスの優先順位に沿った継続的なサイクルとして再定義するものです。

このフレームワークは急速に普及した。2023年4月、ガートナーはCTEMをサイバーセキュリティの主要トレンドの一つに挙げ、2025年末までには、CTEMプログラムを実現する新興製品カテゴリーにおいて20社のベンダーを評価した「エクスポージャー評価プラットフォーム(EAP)向けマジック・クアドラント」の初版を発行するほど、広く普及するようになった。

早い段階で明確にしておくべき重要な点があります。CTEMはプログラムであり、手法であり、既製品として購入できるような商品ではありません。しかし、その周囲には製品エコシステムが形成されており、EAP(脅威評価プログラム)、侵害・攻撃シミュレーション(BAS)ツール、サイバー資産攻撃面管理(CAASM)プラットフォーム、外部攻撃面管理(EASM)ソリューションなどが、CTEMライフサイクルの各段階においてそれぞれ特定の役割を果たしています。 業界調査によると、71%の組織がCTEMの恩恵を受ける可能性があり、60%が積極的に導入を進めているか、導入を検討していることが示されています。

CTEMの5つの段階は、単発のチェックリストではなく、継続的なサイクルを形成しています。各段階は次の段階へとつながり、攻撃対象領域が変化するにつれて、動員段階での成果がスコープ設定段階へとフィードバックされます。

最近の脆弱性の公表は、CTEMの各段階がいかに重要であるかを如実に示している。

BeyondTrustのCVE-2026-1731(CVSS 9.9)は、「発見」と「検証」の段階が連携して機能する事例です。CTEMを導入している組織では、継続的な資産インベントリの実施中に影響を受けるコンポーネントを発見し、緊急パッチ適用にリソースを割く前に、その特定の構成環境において、当該の脆弱性が攻撃者の到達範囲内にあるか、また悪用可能かどうかを検証することになります。

Cisco SD-WANのCVE-2026-20127のようなネットワークインフラの脆弱性は、スコープ設定と発見の段階における重要性を浮き彫りにしています。プログラムの対象がクラウドワークロードのみであるためにネットワークアプライアンスがCTEMのスコープ外となってしまうと、重大なリスクが見過ごされてしまうことになります。

事態はまさに差し迫っています。脅威インテリジェンスの調査によると、2025年に悪用された脆弱性の61%は、公開から48時間以内に攻撃に利用されていました。四半期ごとの定期的なスキャンでは、このスピードについていくことは到底できません。CTEMの「発見から検証まで」という継続的なサイクルにより、攻撃者が大規模に悪用する前に、脆弱性を確実に特定・評価することができます。

%20lifecycle.png)

CTEMに関して最もよく聞かれる質問は、従来の脆弱性管理とどう異なるのかという点です。簡単に言えば、CTEMとは、脆弱性管理、ASM、および検証ツールを統合し、継続的なサイクルとして運用する包括的なプログラムです。従来の脆弱性管理(VM)は、その包括的なプログラムの一要素に過ぎません。

キャプション:CTEMが従来の脆弱性管理をどのように超えているか

CTEMとASMの比較。アタックサーフェス管理(ASM)はCTEMの一要素であり、主に外部に公開されている資産や脆弱性を特定することで、ディスカバリー段階に対応するものです。CTEMはASMの範囲を超え、優先順位付け、検証、および対応という追加の段階を含んでいます。

CTEM 対 EASM。外部攻撃対象領域管理(EASM)は、特にインターネットに公開されている資産に焦点を当てています。これはCTEMの「発見」段階に情報を提供しますが、内部の脆弱性、ID関連のリスク、あるいはサイクルを完結させる「検証」および「対応」段階は対象としていません。

CTEM 対 RBVM。リスクベースの脆弱性管理(RBVM)は、優先順位付けにビジネス上の文脈を取り入れることで、従来の脆弱性管理(VM)を改良したものです。RBVMはCTEMの「優先順位付け」段階に対応しますが、スコープ設定、CVE以外の脆弱性の発見、検証、および対応措置は含まれません。

重要なポイント:CTEMはオーケストレーション層である。ASM、EASM、RBVM、およびBASは、より広範なCTEMプログラム内の特定の段階を担う、それを可能にするツールやアプローチである。

2022年、ガートナーは大胆な予測を立てました。「継続的な脅威エクスポージャー管理プログラムに基づいてセキュリティ投資の優先順位を決定している組織は、2026年までにセキュリティ侵害を受けるリスクが3分の1に低減するだろう」と。現在は2026年です。この予測は的中したのでしょうか?

率直に言えば、理論的には支持されているが、実証的には裏付けられていない。

CTEMを導入している組織と導入していない組織の間で、侵害発生率を具体的に比較した独立した調査は、まだ行われていない。この予測は、測定基準が組み込まれた検証可能な仮説というよりは、セキュリティ責任者が投資の正当性を示すためのツール、すなわち戦略的計画の前提として策定されたものである。

現時点では、その方向性を示す証拠は得られています。2026年に128名のセキュリティ専門家を対象に実施された調査「CTEM Divide」によると、CTEMプログラムを運用している組織は、導入していない組織と比較して、攻撃対象領域の可視性が50%向上し、セキュリティソリューションの導入率が23ポイント高いことが明らかになりました。これらの指標は、「侵害発生率が3分の1に低下する」という数値が独立した検証によって裏付けられていないとしても、CTEMを導入している組織の方が侵害を未然に防ぐ態勢が整っていることを示唆しています。

導入状況のギャップは顕著です。同調査によると、セキュリティ責任者の87%がCTEMの重要性を認識しているにもかかわらず、実際に運用レベルで導入しているのはわずか16%にとどまっています。認識と行動の間に71ポイントもの差があるということは、早期導入企業がリードを広げる一方で、大多数の組織はますます遅れをとっていることを意味します。

ガートナーはその後、CTEMに関する予測をさらに拡大した。2028年までに、CTEMと強力なモビリティ対策を組み合わせた組織では、サイバー攻撃の成功率が50%減少すると予測されている。さらに、ガートナーは2028年までに、脅威への曝露の50%以上が、自動パッチ適用では修正できない非技術的な脆弱性に起因すると見込んでおり、これがCTEMの広範な適用範囲が重要である理由を裏付けている。

%20v2%20(1).png)

CTEMへの投資に関するビジネスケースを構築するセキュリティ責任者は、業界調査で実証されているいくつかの定量的なメリットを根拠として挙げることができる。

測定可能なセキュリティの向上:

市場の勢い:

業務効率化:CTEMは、多くのセキュリティチームが直面しているリソースの制約に直接対処します。CISOの82%がAIを活用した自動化による人員削減の圧力にさらされている中、CTEMの体系的な優先順位付けと検証の段階により、限られたアナリストの時間を、ビジネスに真の脅威をもたらすリスクの特定に確実に充てることができます。 MTTD(平均検知時間)、MTTR(平均修復時間)、攻撃対象領域のカバー率、検証率といったサイバーセキュリティ指標を追跡することで、セキュリティ責任者は取締役会や監査人に対し、継続的な改善を実証するために必要なデータを得ることができます。

CTEMプログラムを立ち上げるには、それを単発のプロジェクトではなく、継続的な運用プロセスとして扱う必要があります。ctem.orgの実践ガイドによると、最も一般的な失敗パターンは、CTEMをSOCの日常業務に定着させることなく、1サイクルを終えただけで成功したと宣言してしまう組織に見られます。

具体的な実施手順:

アラート疲労の軽減は、効果的なCTEMの自然な副産物です。検証によって誤った緊急性が排除され、優先順位付けによって行き止まりの脅威が取り除かれることで、アナリストはノイズを追いかけるのではなく、真の脅威に対処することに時間を割けるようになります。

この5段階モデルを活用して、組織の現状を評価し、今後の進路を計画してください。

キャプション:各レベルごとの自己評価基準を含むCTEM成熟度モデル

CTEMの継続的サイクルは、主要なコンプライアンス・フレームワークと自然に整合します。組織は、コンプライアンスを独立した活動として扱うのではなく、CTEMプログラムの成果物を、複数のセキュリティ・フレームワークにわたるセキュリティ統制の有効性を示す継続的な証拠として活用することができます。

図説:主要なコンプライアンス・フレームワークの統制項目にマッピングされたCTEMの段階

CTEMの検証段階では、以下のものも活用しています。 MITRE ATT&CK 攻撃者のエミュレーションのためのフレームワークであり、初期アクセス(0001)、持続性(0003), 権限昇格 (0004)、防御回避(0005)、認証情報のアクセス(0006)、発見(0007)、および 横方向の動き (0008)。これにより、検証が理論上のリスクスコアではなく、実際の攻撃者の行動を反映したものとなることが保証されます。 MITRE ATT&CK フレームワーク 検証結果を組織間で活用可能かつ比較可能なものにするための手法の分類体系を提供します。

新しい技術によって、組織がこのフレームワークを運用する方法が再構築されるにつれ、CTEMの動向は急速に変化しています。

エージェント型AIと自動化されたリスク対応業務。AIエージェントは、CTEMの中核をなす「検知・調査・是正・検証」のループを自動化し始めています。エージェント型リスク対応業務は、人間主導のワークフローからAIを活用した継続的なサイクルへの転換を意味し、エージェントが日常的な優先順位付けや検証タスクを処理する一方で、アナリストは複雑なリスクへの対応に注力できるようになります。

CTEMとMITRE INFORMの統合。CTEMの運用リズムと、MITRE INFORMの脅威情報を反映した防御体制を組み合わせることで、検証に対するより体系的なアプローチが実現します。CTEMがプロセスを定義する一方で、MITRE INFORMは、検証中にテストされる攻撃者の行動が最新の脅威インテリジェンスを反映していることを保証します。

AIの攻撃対象領域の拡大。組織がAIインフラを導入するにつれ、CTEMの対象範囲を拡大し、シャドーAIの導入、MCPサーバーのインベントリ、およびクラウド上でホストされるAIモデルを網羅する必要があります。主要なリスク管理プラットフォームは、AIインフラが従来の検出ツールでは捕捉できない新たなリスク要因をもたらすことを認識し、その対象範囲をAIの攻撃対象領域にまで拡大しています。

エクスポージャー評価プラットフォームの成熟度。調査によると、特定されたエクスポージャーの74%は行き止まりであり、過去には是正措置の90%がこれらに無駄に費やされてきたことが分かっています。エクスポージャー評価プラットフォームは、攻撃経路の分析とビジネスコンテキストを組み合わせることでこの課題に対処し、チームが重要な資産に真に脅威を与えるエクスポージャーに注力できるよう支援しています。

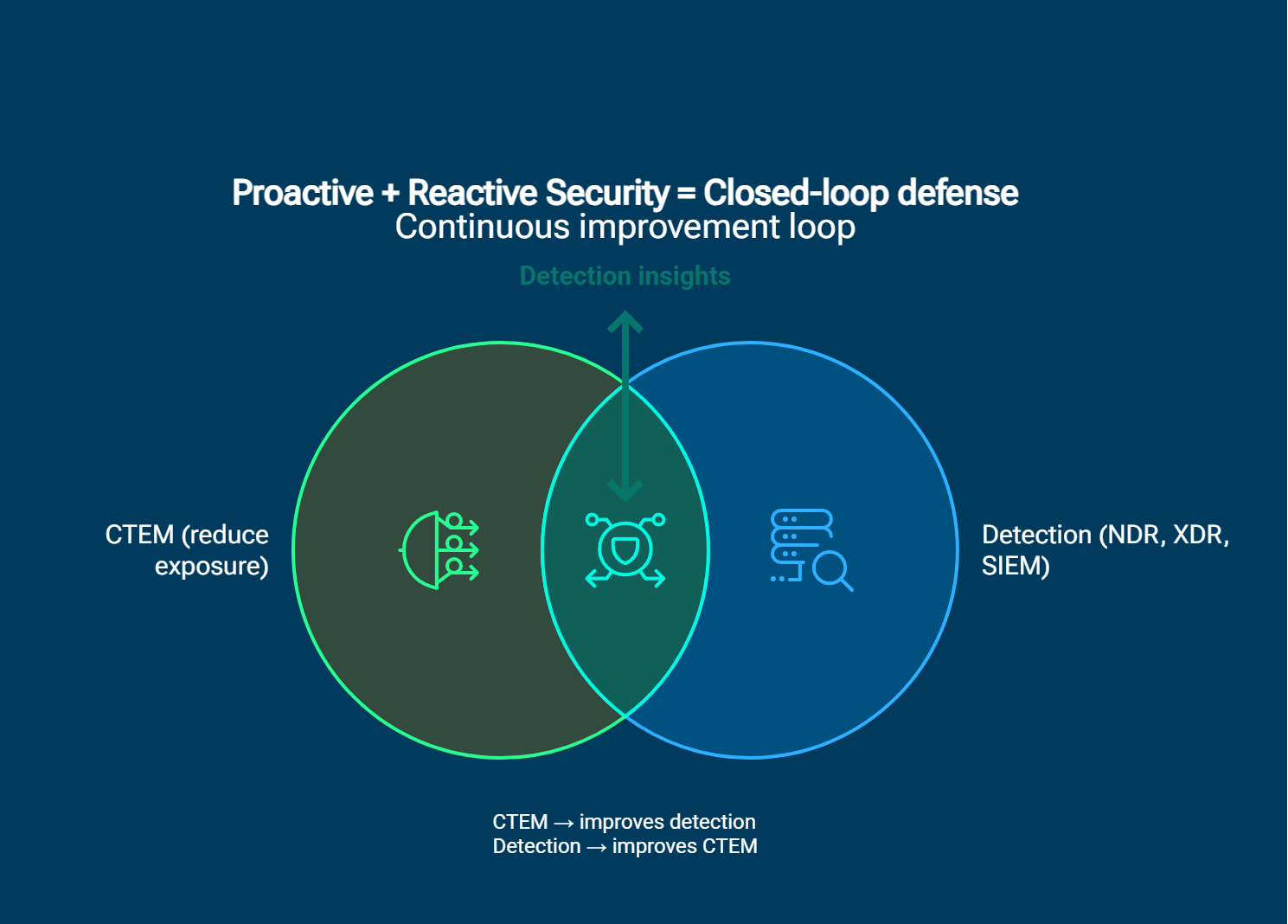

CTEMは「攻撃発生前」の段階で機能し、侵入が発生する前に攻撃対象領域を縮小します。一方、ネットワーク検知・対応(NDR)、拡張検知・対応(XDR)、およびSIEMは「攻撃発生後」の段階で機能し、すでに進行中の攻撃を検知します。

これらは競合するものではなく、互いに補完し合うアプローチです。CTEMは攻撃者が狙える対象を絞り込み、検知スタックはすり抜けた脅威を捕捉します。これらを組み合わせることで閉ループが形成されます。つまり、CTEMによる知見が脅威検知の調整に役立ち、検知結果がCTEMのスコープ設定にフィードバックされ、新たなリスクのカテゴリーを特定するのです。

Vectra AIは「攻撃発生直前」の検出側で動作し、CTEMのプロアクティブなリスク軽減を補完する攻撃シグナルインテリジェンスを提供します。侵害を前提とした考え方は、すべてのリスクを完全に排除することはできないというCTEMの認識と自然に合致しています。CTEMプログラムが攻撃対象領域を縮小すると、NDRは継続的な挙動検出によって残りの盲点を確実にカバーします。これにより、成熟したセキュリティプログラムに必要なクローズドループが構築されます。CTEMは攻撃者が標的にできる範囲を縮小し、Vectra AIはそれでも突破された攻撃を検出します。その結果、測定可能な回復力が実現します。単に脆弱性の数を減らすだけでなく、リスク認識から脅威対応までのプロセスが明らかに迅速化されます。

AI、規制、市場の成熟化といった要因が相まって、CTEMの分野は急速な発展期を迎えつつある。

AIネイティブのCTEM運用。今後12~24カ月の間に、エージェント型AIはパイロットプログラムの段階から、本番環境レベルのCTEM自動化へと移行すると予想されます。AIエージェントは、継続的なリスクの特定、リアルタイムでの優先順位の調整、および日常的なリスクカテゴリに対する自動検証テストを処理します。これは、自動化を通じて人員削減を迫られているCISOの82%のニーズに応えるものであり、CTEMプログラムは、その自動化を意図的に推進するための論理的な枠組みとなります。

規制の整合化が導入を後押ししています。EU全域でのNIS2の施行、金融サービス向けDORAのICTリスク管理要件、およびPCI DSS 4.0.1のより厳格な監視要件が相まって、組織は継続的なエクスポージャー管理へと向かっています。CTEMは、複数の規制要件を同時に満たす統合的な運用フレームワークを提供し、各フレームワークごとに個別のプログラムを維持することに伴うコンプライアンスの負担を軽減します。

測定のギャップは解消されるだろう。ガートナーの「侵害を受ける確率が3分の1に低下する」という予測は、2026年3月時点ではまだ実証されていないが、業界ではこれを検証するための測定インフラを構築しつつある。 EAPプラットフォームが成熟し、攻撃への曝露傾向に関する経時的なデータが蓄積されるにつれ、侵害事案の相関分析が可能になるだろう。今すぐCTEM指標(MTTD、MTTR、攻撃対象領域のカバー率、検証率)の追跡を開始した組織は、そうしたベンチマークが確立された際にROIを実証できる態勢を整えることになる。

AIの攻撃対象領域を、CTEMの主要なカテゴリーとして位置づける。シャドウAIの検出、大規模言語モデルのインベントリ作成、MCPサーバーのマッピング、およびAIエージェントの動作監視は、CTEMプログラムにおける標準的な調査対象となる。AIインフラをCTEMのライフサイクルに統合せず、独立したセキュリティ上の懸念事項として扱う組織は、CTEMが解消することを目的としていたのと同じ可視性のギャップを生じさせるリスクを負うことになる。

CTEMは、2022年のガートナーによる予測から始まり、2026年までに主流の運用フレームワークへと発展しました。スコープ設定、発見、優先順位付け、検証、動員という5段階のサイクルにより、セキュリティチームは、定期的な脆弱性スキャンをはるかに超えた、構造化された継続的なアプローチでリスクを低減できるようになります。ガートナーの「侵害を受ける可能性が3分の1に減少する」という予測は、依然として正式には実証されていませんが、その方向性を示す証拠は明らかです。 CTEMプログラムを運用化している組織は、依然として従来のアプローチに依存している組織と比較して、明らかに優れた可視性、より的を絞った是正措置、そしてより強固なセキュリティ態勢を享受しています。

今後の道筋は現実的なものです。まずは外部攻撃対象領域の特定から始め、継続的な検証体制の構築へと進め、具体的なKPIを用いて進捗を測定します。組織の成熟度がレベル1であろうとレベル4であろうと、CTEMサイクルを重ねるごとに、その価値は倍増していきます。

AIを活用した脅威検知が、予防的なエクスポージャー管理をどのように補完するのかについては、Vectra AI 概要をご覧ください。そこでは、「Attack Signal Intelligence 」が、エクスポージャーの低減と積極的な脅威対応の間の連携をいかにAttack Signal Intelligence をご確認いただけます。

CTEM(継続的脅威エクスポージャー管理)は、ガートナーが2022年に策定した5段階のフレームワークであり、組織が攻撃対象領域全体にわたるエクスポージャーを継続的に特定、優先順位付け、検証、および是正することを支援します。定期的なスキャンを通じて既知のCVEに主に焦点を当てる従来の脆弱性管理とは異なり、CTEMは設定ミス、ID関連の脆弱性、過剰な権限、認証情報の漏洩など、より広範なリスクに対処します。 このフレームワークの5つの段階(スコープ設定、発見、優先順位付け、検証、対応)は、エクスポージャーの低減をビジネスの優先事項と整合させる継続的なサイクルを形成しています。CTEMはガートナーの「2023年のサイバーセキュリティ主要トレンド」の一つに選出され、2025年までに、ガートナーはCTEMプログラムを可能にするエクスポージャー評価プラットフォームに関する初の「マジック・クアドラント」を発表しました。 業界調査によると、71%の組織がCTEMアプローチの導入により恩恵を受けられる可能性があるものの、2026年時点で実際に運用段階まで導入している組織はわずか16%にとどまっています。

5つの段階は、スコープ設定(ビジネス上重要な資産と脆弱性の境界を定義する)、発見(CVE未登録のリスクを含むすべての脆弱性を特定する)、優先順位付け(ビジネスコンテキストと攻撃経路の分析に基づき脆弱性をランク付けする)、検証(脆弱性が実際に悪用可能かどうかをテストする)、および対応(明確な責任の所在のもと、部門横断的な是正措置を推進する)です。 このサイクルは、単発の評価として行われるのではなく、継続的に繰り返されます。各段階は前の段階を基盤としています。すなわち、スコープ設定によって発見対象が決定され、発見の結果が優先順位付けに反映され、優先順位付けによって検証の重点が絞り込まれ、検証の結果が是正措置の優先順位決定に活かされます。是正措置によって攻撃対象領域が変化するため、是正措置の結果はスコープ設定へとフィードバックされます。調査によると、このアプローチは、実際に重要資産に到達するリスク(推定2%)にリソースを集中させるため、直線的な脆弱性管理よりもはるかに効果的であることが示されています。

CTEMは、単一のベンダーから購入できる製品ではなく、フレームワークおよび方法論です。 ガートナーは、組織がツール、プロセス、および部門横断的なワークフローを組み合わせて実装する、継続的なエクスポージャー低減に向けた体系的なアプローチとしてこれを設計しました。しかし、このフレームワークを中心に製品エコシステムが形成されています。エクスポージャー評価プラットフォーム(EAP)が主要な技術的基盤として機能しており、ガートナーは2025年11月に初の「EAP向けマジック・クアドラント」を発表し、20社のベンダーを評価しました。 CTEMの特定の段階を支援するその他の製品カテゴリーには、EASMツール(発見)、CAASMプラットフォーム(スコープ設定と発見)、BASソリューション(検証)、およびRBVMツール(優先順位付け)が含まれます。この区別が重要なのは、組織がCTEMの準備状況を、単なる製品調達決定ではなく、プログラムの成熟度に関する課題として評価すべきだからです。

CTEMによる優先順位付けは、3つの文脈の層を取り入れることで、静的なCVSSスコアを超えるものです。第一に、ビジネス上の文脈――どの資産が収益を生み出すプロセスを支えているか、規制対象データを保管しているか、あるいは重要な業務の基盤となっているかを把握することです。第二に、攻撃経路の分析――特定された脆弱性が、他の弱点と連鎖して高価値な標的へ到達し得るかどうかをマッピングすることです。調査によると、発見された脆弱性の75%は重要な資産に接続しない行き止まりであり、緊急の対応を必要とするのはわずか2%程度に過ぎません。 第三に、脅威インテリジェンスです。これは、どの脆弱性が実際に悪用されているかに関するデータを重ね合わせます。この動的なアプローチにより、脅威の状況が変化したり、ビジネスコンテキストが変化したり、是正措置によって攻撃対象領域が変化したりするにつれて、優先順位が調整されます。その結果、理論上の深刻度ではなく、実際のリスクを反映した、継続的に更新される優先順位付けが実現されます。

CTEMは、各サイクルでプログラムの有効性を高めていく継続的な改善ループを構築します。最初のサイクルでは、スコープ設定を通じてビジネスに不可欠な資産のベースラインを確立します。その後のサイクルでは、対象範囲を拡大し、新たなリスクカテゴリを発見するとともに、過去の是正措置が有効であったことを検証します。2026年に128名のセキュリティ専門家を対象に行った業界調査によると、CTEMプログラムを運用している組織は、そうでない組織と比較して、攻撃対象領域の可視性が50%向上していることが示されています。 この相乗効果は、3つのメカニズムによってもたらされます。第一に、ツールが環境を学習し、これまで未知だった資産を特定することで、発見精度が向上します。第二に、検証データが蓄積されるにつれて優先順位付けがより正確になり、理論上のリスクと実際に悪用可能な脆弱性を区別できるようになります。第三に、チームが確立された引き継ぎプロセスや是正措置のSLAを構築することで、対応ワークフローが成熟します。これにより、時間の経過とともにMTTD(検知までの時間)とMTTR(修復までの時間)が測定可能なレベルで短縮されます。

アタックサーフェス管理(ASM)は、より広範なCTEMフレームワークの一要素であり、主に外部に公開されている資産や脆弱性を特定することで、「発見(Discovery)」段階に対応します。ASMツールは、インターネットから可視化された資産、サブドメイン、公開されているサービス、および設定ミスを継続的にスキャンします。CTEMは、さらに4つの段階を追加することで、ASMの範囲を大幅に拡大しています。「スコープ設定(Scoping)」では、発見作業を開始する前に、ビジネスにとって重要な資産を定義します。 優先順位付け(Prioritization)では、発見された脆弱性を単にすべてフラグ付けするのではなく、ビジネスコンテキストや攻撃経路の到達可能性に基づいてランク付けします。検証(Validation)では、組織固有の環境において、その脆弱性が実際に悪用可能かどうかをテストします。動員(Mobilization)では、構造化されたワークフローと責任の所在を明確にすることで、部門横断的な是正措置を推進します。次のように考えてみてください。ASMは「何が露出しているか」を教えてくれます。CTEMは「何が露出しているか」「何が重要か」「実際に悪用可能か」、そして「修正されたか」を教えてくれます。

CTEMの検証(第4段階)では、発見され優先順位付けされた脆弱性が、組織固有の環境において実際に悪用可能かどうかをテストします。CVSSスコアが高い脆弱性がすべて同等のリスクをもたらすと仮定するのではなく、検証では、侵害・攻撃シミュレーション(BAS)、攻撃者のエミュレーション、レッドチーム活動、侵入テストなどの手法を用いて、実環境における悪用可能性を判断します。 ある研究では、Log4jの検証シナリオを調査し、当初「高」または「重大」と分類された脆弱性の63%が、コンテキストに応じたテストを経てわずか10%にまで減少したことが明らかになりました。これは、誤った緊急性の評価が84%減少したことを意味します。検証では、 MITRE ATT&CK フレームワークを活用し、初期アクセス、権限昇格、横方向の移動、認証情報の取得など、実際の攻撃者の手法をテストに反映させます。多くの組織がこの段階で不備を抱えています。検証を行わない場合、セキュリティチームは実質的なリスクが極めて低い脆弱性への修正作業に労力を浪費する一方で、目立たないが真に危険な攻撃経路を見逃してしまう可能性があります。

従来の脅威管理は、通常、脅威が発生した後にそれを検知し対応するという事後対応型の運用が一般的です。CTEMは、攻撃者が脆弱性を悪用する前に、先手を打ってリスクを特定・低減することで、このモデルを一新します。 従来のアプローチは、定期的な脆弱性スキャン、シグネチャベースの検知、および事後対応型のインシデント対応に大きく依存しています。CTEMは、ビジネスの優先順位に合わせた継続的なスコープ設定、CVE未登録の脆弱性(設定ミス、IDリスク、過剰な権限)の発見、実際の悪用可能性の検証、そして構造化された部門横断的な対応体制を導入します。この運用頻度の違いが極めて重要です。 従来のプログラムは、四半期ごとのスキャンや年次ペネトレーションテストといった固定スケジュールで実行されますが、CTEMは継続的に運用されます。2025年に発見された脆弱性の61%が、公開から48時間以内に悪用されたことを踏まえると、定期的な評価では危険なギャップが生じてしまいます。CTEMは、新たなリスクが出現するスピードに、エクスポージャー管理サイクルが確実に追従できるようにします。

CTEMの5つの段階すべてを網羅する単一のツールは存在しません。組織は通常、中心的なオーケストレーション層としてエクスポージャー評価プラットフォーム(EAP)、外部資産の検出のためのEASMツール、内部資産インベントリの集約のためのCAASMプラットフォーム、自動検証のためのBASソリューション、そしてリスクベースの優先順位付けのためのRBVMツールを含むテクノロジー・スタックを構築します。 検出スタック(NDR、XDR、SIEM)は、エクスポージャーを悪用する脅威が是正される前にこれを捕捉することで、CTEMを補完します。ガートナーが初めて発表した「エクスポージャー評価プラットフォームのマジック・クアドラント(2025年11月)」では、この新興カテゴリーにおける20社のベンダーが評価され、市場の成熟度を示しています。ツールを評価する際の重要な考慮点は、個々のステージにおける深度ではなく、5つのステージすべてを網羅しているかどうかです。

CTEMのROIは、3つの側面において顕在化します。第一に、リスクの低減です。CTEMを導入した企業では、攻撃対象領域の可視性が50%向上しており、ベンダーが委託した調査報告書によると、侵害件数が最大90%減少しています(ただし、これらの数値は普遍的なものではなく、あくまで傾向を示すものと捉えるべきです)。第二に、業務効率の向上です。検証テストにより、誤った緊急性が84%削減されるため、アナリストは行き止まりを追いかけるのではなく、真に重大な脆弱性への是正措置に注力できるようになります。 第三に、コンプライアンス効率です。単一のCTEMプログラムにより、NIST CSF 2.0、PCI DSS 4.0.1、ISO 27001、NIS2、およびDORAに同時に準拠する証拠が生成され、個別のコンプライアンスプログラムを維持するためのコストを削減します。CTEM特化型市場は2025年から2034年にかけて年平均成長率(CAGR)10.15%で成長しており、一方、より広範なエクスポージャー管理市場は2033年までに232億6,000万米ドルに達すると予測されています。この投資動向は、CTEMが測定可能なリターンをもたらすという企業の確信を反映しています。