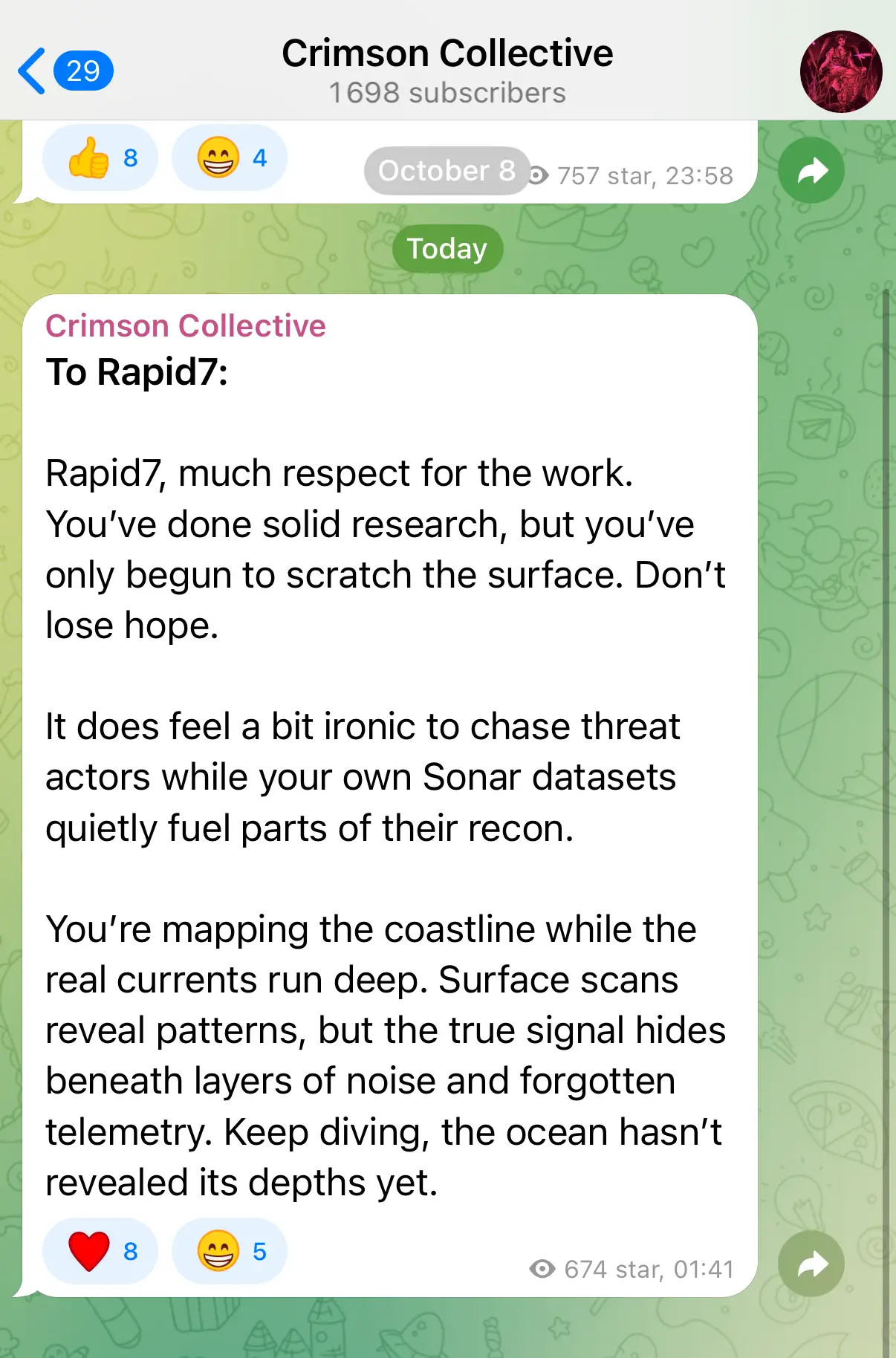

「海岸線を描いているが、本当の潮流はもっと深いところにある」

― Crimson Collective、2025年10月9日

Crimson Collective が Rapid7 に向けて残した謎めいたメッセージは、単なる挑発ではありませんでした。それは、脅威アクターがサイバーセキュリティ業界の「検知」への取り組みをどう見ているかを示すものでもあります。彼らの言葉には警告が込められていました。防御側は依然として「見えているもの」にばかり集中し、攻撃者は「見えない深層」で活動しているのです。

Crimson Collective の活動を振り返る

Rapid7が発表した調査によると、Crimson Collective は特に AWS を中心としたクラウド環境で活動し、正規の管理者行動に紛れる戦術を用いています。漏洩または長期利用された認証情報を悪用してアクセスを得た後、IAMロールやポリシーを操作して権限を昇格させ、クラウドのネイティブAPIを利用して偵察・データ収集・流出を実施します。

マルウェアやエクスプロイトに依存するのではなく、既存のクラウド機能そのものを悪用する点が特徴です。個々のAPI呼び出し、権限変更、スナップショット要求はそれ自体では正当な操作ですが、それらが組み合わさることで、静的ルールや表層的なテレメトリでは検知が困難な悪意あるパターンを形成します。

Rapid7への直接的な言及は、同社が脅威インテリジェンス領域で高い可視性を持つことを攻撃者が把握していたことを示唆しており、過去の検知試行や公開分析を通じて知っていた可能性もあります。

「防御者自身のデータが攻撃者の偵察を助けている」という皮肉

Crimson Collectiveのメッセージには、痛烈な真実が含まれていました。防御者が環境を理解するために使うデータが、攻撃者にも利用されているという事実です。公開スキャンデータ、オープンソースのテレメトリ、構成リポジトリなどは、組織の公開資産、クラウドエンドポイント、ソフトウェアのバージョン情報を明らかにすることがあります。

攻撃者にとって、こうした情報は偵察フェーズを大幅に短縮します。かつては手動で行っていた探索が、いまや自動化され、防御研究の透明性そのものが敵の力を高めているのです。つまり「可視性」は両刃の剣なのです。防御者は攻撃面を把握してリスクを減らしますが、攻撃者は同じ情報を侵入計画に利用します。

このことは、セキュリティチームにとって核心的な課題を浮き彫りにします。データ収集そのものが防御を意味するわけではなく、重要なのは、そのデータをリアルタイムで分析・文脈化・相関し、悪意ある意図を見抜くことです。

「海岸線を描いているが、本当の潮流はもっと深いところにある」

Crimson Collective の海洋比喩は、現代の検知状況を的確に表しています。表面的なスキャンや設定評価は海岸線を描くようなものです。露出した部分は見えても、水面下の動きまでは見えません。

「潮流」とは、クラウド環境で絶えず流れる正規のアクティビティ (数千のAPIコール、ID変更、リソース操作) を指しています。その中にこそ、侵害を示す微細な異常が隠れています。

従来のスキャンツールは静的リスクを明らかにすることはできますが、攻撃の「動的な進行」を見抜くことはできません。Crimson Collective の言葉を借りれば、「真のシグナルはノイズと忘れられたテレメトリの層の下に隠れている」のです。そのシグナルを検知するには、クラウドとIDインフラのあらゆる層にわたる持続的な可視性と文脈的理解が必要です。

深層を見抜く:Vectra AI がもたらす新たな視点

Crimson Collective のメッセージは、防御者への挑戦でもあります。「表層を見るのをやめ、内部の振る舞いを理解せよ」、これこそが、Vectra AI プラットフォームが実現していることです。

Vectra AI は、ハイブリッドおよびクラウド環境全体をエージェントレスで継続的に可視化し、テレメトリを洞察へと変換します。ID・ネットワーク・クラウド全体の挙動を分析することで、権限昇格、ラテラルムーブメント、データ準備などの攻撃進行を流出前に特定します。

既知のインジケータや構成状態に依存するのではなく、Vectra のAIモデルは「正常な行動」を学習し、それが悪意へと変化した瞬間を検知します。これにより、各操作が一見正当であっても、攻撃者の「深層の潮流」をリアルタイムに特定できるのです。

Vectra の AI Stitching Agent は、オンプレミスのデータセンター、Entra ID、AWS などのクラウド環境におけるIDアクティビティを相関させ、侵害元のIDを突き止めます。これにより、調査(MTTI)および対応(MTTR)に関わるSOCの主要指標を大幅に短縮。さらに Kingpinテクノロジー は、数十億件のAWSアクションを分析し、一時クレデンシャル(ロール)の背後にいる実際のIDを特定。重要アカウントを優先付けし、1回の調査あたり少なくとも30分の時間を削減します。

認識を優位性に変える

Crimson Collective のメッセージが示すのは、攻撃者がすでに私たちのツールやデータセットを理解しているという現実です。防御側の優位性は、手にしているデータをどれだけ知的に解釈し、相関できるかにかかっています。Vectra AI はその深度ある可視性を提供し、生のテレメトリを能動的な検知能力へと変えます。

Crimson Collective の言葉は挑発的でしたが、そこには防御者が学ぶべき真実もあります。脅威検知の未来は、「データ量」ではなく「理解の深さ」にかかっているのです。

Vectra AI プラットフォーム が見逃されがちな脅威をどう可視化するか。セルフガイドデモで、その“深層の検知力”を体感してください。