バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

2025年、ある仮想通貨取引所に対する単一のソーシャルエンジニアリング攻撃により、15億ドルの損失が発生しました。これは仮想通貨史上最大の盗難事件です。攻撃者はソフトウェアの脆弱性を悪用したわけではありません。彼らは信頼できるオープンソースの貢献者を装い、開発者の信頼を勝ち取り、正面のドアから堂々と侵入したのです。これが現代のソーシャルエンジニアリングの現実です。Unit 42の「2025年グローバルインシデント対応レポート」によると、全インシデントの36%は、ソーシャルエンジニアリングを最初の侵入経路として始まっていた。ベライゾンの「2025年データ侵害調査レポート」では、データ侵害の60%に人的要因が関与していたことが判明した。攻撃者は侵入しているのではなく、招き入れられているのだ。

本ガイドでは、ソーシャルエンジニアリングとは何か、その仕組み、2025年および2026年に脅威の様相を一変させるAIを活用した手法、実際の事例、そしてあらゆる技術的対策をすり抜ける攻撃を組織がどのように検知し、対応すべきかについて解説します。

ソーシャルエンジニアリングとは、技術的な脆弱性ではなく人間の信頼を悪用し、心理的な操作を用いて、人々に特定の行動をとらせたり、機密情報を漏洩させたりする手口のことです。サイバーセキュリティの分野において、この用語は、人間の意思決定を標的とするあらゆる攻撃――例えば フィッシング メールで経営幹部を装うものから、偽のITヘルプデスクからの電話に至るまで、人間の意思決定を標的とするあらゆる攻撃を含みます。NISTの用語集では、これを「システムやネットワークを攻撃するために利用可能な情報を、誰かにだまして開示させようとする試み」と定義しています。

ソーシャルエンジニアリングが特に危険である理由は、それが包括的なカテゴリーに位置づけられている点にあります。これには、次のようなデジタル攻撃が含まれます。 フィッシング、音声を利用したヴィッシング、テキストメッセージを利用したスミッシングといったデジタル攻撃や、テールゲートのような物理的な手口が含まれます。また、複数のチャネルを組み合わせて行うハイブリッド攻撃も含まれており、この手法は2025年および2026年には標準的なものとなっています。

その数字は衝撃的です。Unit 42の2025年インシデント対応データによると、同社が調査した全インシデントの36%において、ソーシャルエンジニアリングが最初の侵入経路となっていました。また、ベライゾンの2025年DBIR(データ侵害年次報告書)では、データ侵害の60%に人的要因が関与していることが明らかになりました。これらは10年前の古い統計ではありません。これらは現在の脅威の状況を反映しており、セキュリティ対策が成熟している組織でさえ、従業員が攻撃対象となるため、依然として脆弱な状態にあることを示しています。

ソーシャルエンジニアリングは、ハッキングとは重要な点で異なります。ハッキングはシステムやソフトウェアの技術的な脆弱性を悪用しますが、ソーシャルエンジニアリングは人々の信頼、権威、恐怖、そして緊急性を悪用します。実際には、現代の攻撃の多くはこれら両方を組み合わせています。攻撃者はソーシャルエンジニアリングを用いて認証情報を入手し、その後、技術的な攻撃手法を用いてシステム内を横方向に移動します。そのため、組織には予防策と検知策の両方が必要であり、内部者による脅威の対策がソーシャルエンジニアリング対策と深く結びついているのです。

ソーシャルエンジニアリング攻撃が成功するのは、よく知られた心理学的原理を巧みに利用しているからです。ロバート・チャルディーニが提唱する「影響力の6つの原則」は、こうした攻撃がなぜ効果を発揮するのかを理解するための有用な枠組みとなります。

こうしたトリガーは、合理的な意思決定を迂回させる。ベライゾンの「2025年DBIR」によると、 フィッシング メールが受信トレイに届いてから、ユーザーが悪意のあるリンクをクリックするまでの中央値はわずか21秒であり、データ入力は28秒後に開始されることが判明した。技術的な対策だけでは、30秒足らずで下された判断を補うことはできない。

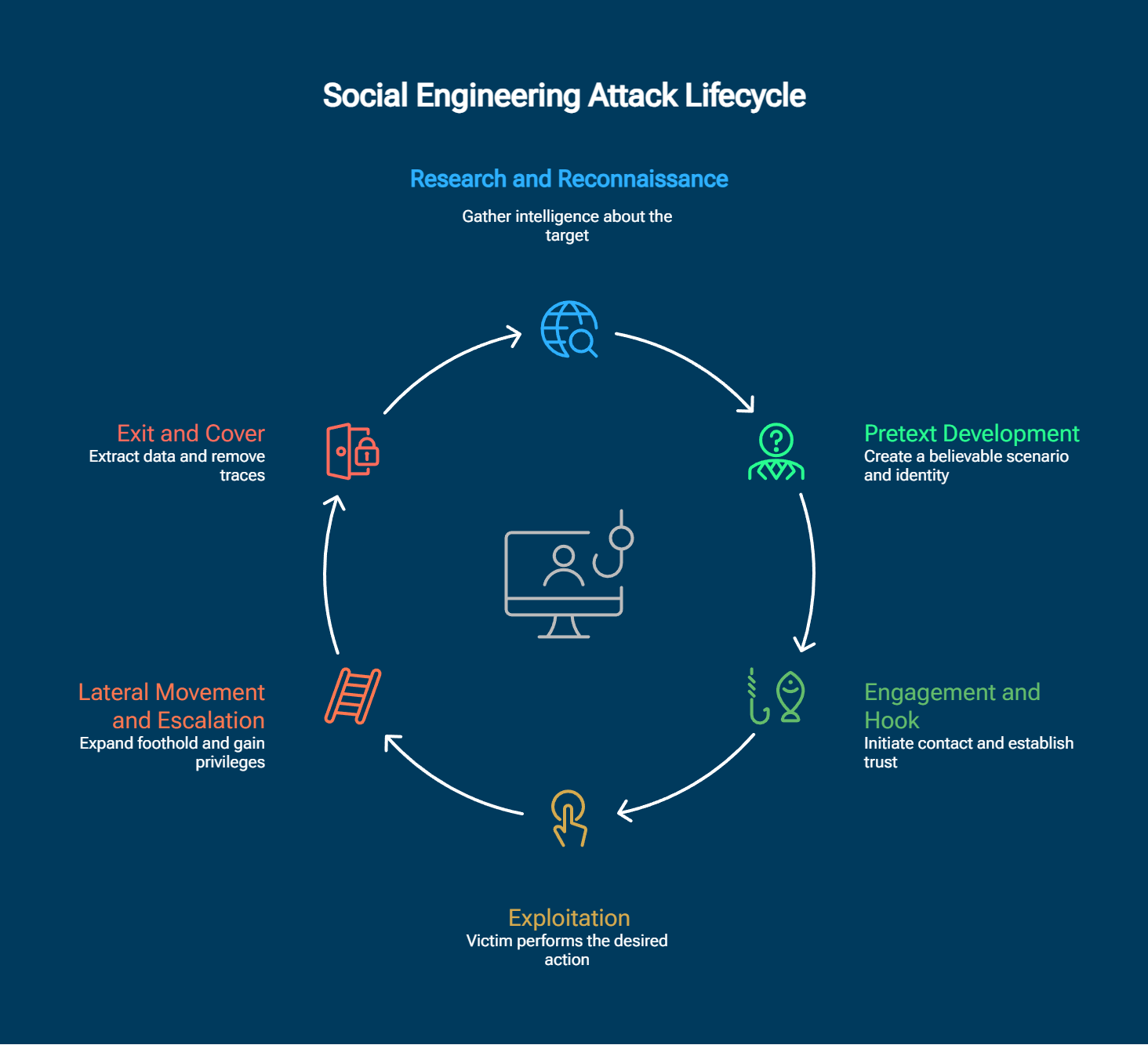

ソーシャルエンジニアリング攻撃は、予測可能なライフサイクルに従って進行します。このライフサイクルを理解することは、防御側にとって極めて重要です。なぜなら、攻撃を検知し、阻止できる複数のポイントが見えてくるからです。

Scattered Spider 2025年の小売業界向けキャンペーンにおいて、このライフサイクルをどのように実行に移したかを考えてみよう。偵察段階において、彼らはM&S、Co-op、ハロッズなど、英国の大手小売業者のITヘルプデスクの手順を特定した。そして、パスワードのリセットを必要とする従業員を装う口実を考案した。LinkedInや社内ディレクトリから収集した従業員の詳細情報を利用し、電話でヘルプデスクのスタッフに接触した。 侵害段階では、パスワードのリセットや多要素認証(MFA)の設定変更を悪用しました。そこから企業ネットワーク内を横方向に移動し、最終的にランサムウェアを展開し、被害総額は推定3億ドルに達しました。

ライフサイクルを超えて、攻撃者は特定の戦術パターンを用いており、防御側はそれらを認識しておく必要がある。

権限の悪用は、依然として最も効果的な攻撃の引き金となっています。攻撃者は、経営幹部、IT部門、法務担当者、規制当局などを装います。これに続いて、緊急性を煽る手口が頻繁に用いられます。でっち上げた締切、偽のセキュリティアラート、期間限定のオファーなどは、いずれも標的が事実確認をせずに急いで行動するよう仕向けるものです。

恐怖を煽る手口はますます巧妙になっている。現代の攻撃者は、露骨な脅しではなく、実際のセキュリティインシデントやコンプライアンスの期限、あるいは組織内の実際の変更などを引用することで、そのシナリオを信憑性のあるものにしている。

AIは、こうした攻撃の引き金となる要素のすべてを根本的に増幅させています。人間の攻撃者が1日に数十件程度の個別化された口実を作り出すのが精一杯だったのに対し、AIを活用したツールは、文脈に即した文法的に完璧なメッセージを数分で数千件も生成することができます。この「手作業」から「産業規模」への移行こそが、2025年から2026年にかけての脅威情勢における決定的な変化です。

ソーシャルエンジニアリングには、十数種類もの異なる攻撃手法が含まれます。それぞれが異なる信頼関係や伝達経路を悪用します。以下のリストでは主要なカテゴリーを網羅しており、詳細な解説ページへのリンクも可能な限り掲載しています。

フィッシング は、ソーシャルエンジニアリングの中で最も一般的な手法です。これは、偽装されたメール、メッセージ、またはウェブサイトを利用して、被害者に認証情報を明かさせたり、 マルウェアをインストールさせる手口です。詳細な解説については、 フィッシングを参照してください。

フィッシング、事前調査に基づいて作成された個別のコンテンツを用いて、特定の個人や組織を標的とします。詳細については、「 フィッシング」を参照してください。

ヴィッシング(音声 フィッシング)は、電話を利用して標的を操る手口です。攻撃者はITヘルプデスク、銀行の担当者、あるいは経営幹部を装い、認証情報を引き出したり、操作を承認させたりします。 2026年のCarGurusへの侵害事件は、ヴィッシングの脅威の大きさを如実に示しました。たった1回の電話でSSO認証情報が盗まれ、その結果、1,240万件の記録が流出しました。ヴィッシングは、1件あたり500ドルから1,000ドルでオペレーターを募集する組織化されたグループによって、プロ化が進んでいます(The Hacker News、2026年)。この攻撃手法の詳細については、「ヴィッシング」を参照してください。

スミッシング(SMS フィッシング)は、悪意のあるリンクや緊急を装ったメッセージを含むテキストメッセージを通じて、ソーシャルエンジニアリングを行う手口です。モバイルデバイスは画面が小さいためURLの確認が難しく、クリック率が高まる傾向にあります。詳細については「スミッシング」を参照してください。

プレテクスティングとは、架空のシナリオを作り上げて、対象者を騙し、情報やアクセス権を引き出そうとする行為です。これとは異なり フィッシングが単一のメッセージに依存することが多いのに対し、プレテクスティングは通常、継続的なやり取りと信頼関係の構築を伴います。2025年に発生したBybitの盗難事件は、攻撃者が信頼できる貢献者を装って20日間を費やした後、窃盗を実行したプレテクスティングによる犯行でした。

「ベイト攻撃」とは、無料のUSBメモリやダウンロード、限定コンテンツといった魅力的な特典を餌に、被害者を誘い込み、システムを侵害させる手口です。現在、デジタルベイト攻撃には、開発者を標的とした偽のソフトウェア更新やAIツールのインストーラーも含まれています。

「テールゲート」や「ピギーバック」とは、権限のない者が権限を持つ人物に続いてセキュリティゲートを通過する、物理的なソーシャルエンジニアリングの手法です。これらは企業環境、特にデータセンターやセキュリティ施設において、依然として重要な問題となっています。

「クイド・プロ・クオ」攻撃とは、情報と引き換えにサービスや利益を提供する手口です。代表的な例として、攻撃者がテクニカルサポートを装い、ログイン認証情報を引き換えに問題を解決すると持ちかけるケースが挙げられます。

ウォーターホール攻撃は、標的グループが頻繁にアクセスするウェブサイトを侵害し、信頼されているリソースを感染経路に変えてしまいます。

ビジネスメール詐欺(BEC)とは、企業のメールアカウントをなりすましたり乗っ取ったりして、不正な送金を承認させたり、支払いの振り先を変更させたりする手口です。FBIのIC3が発表した2024年の報告書によると、BECによる被害額は28億ドル、被害件数は193,407件 フィッシング およびなりすましに関する苦情が193,407件寄せられました。

スケアウェアは、偽のセキュリティ警告を表示して被害者にシステムが感染していると信じ込ませ、悪意のあるソフトウェアをインストールさせたり、不要なサービスに対して料金を支払わせたりします。

キャプション:一般的なソーシャルエンジニアリング攻撃の手口とその見分け方。

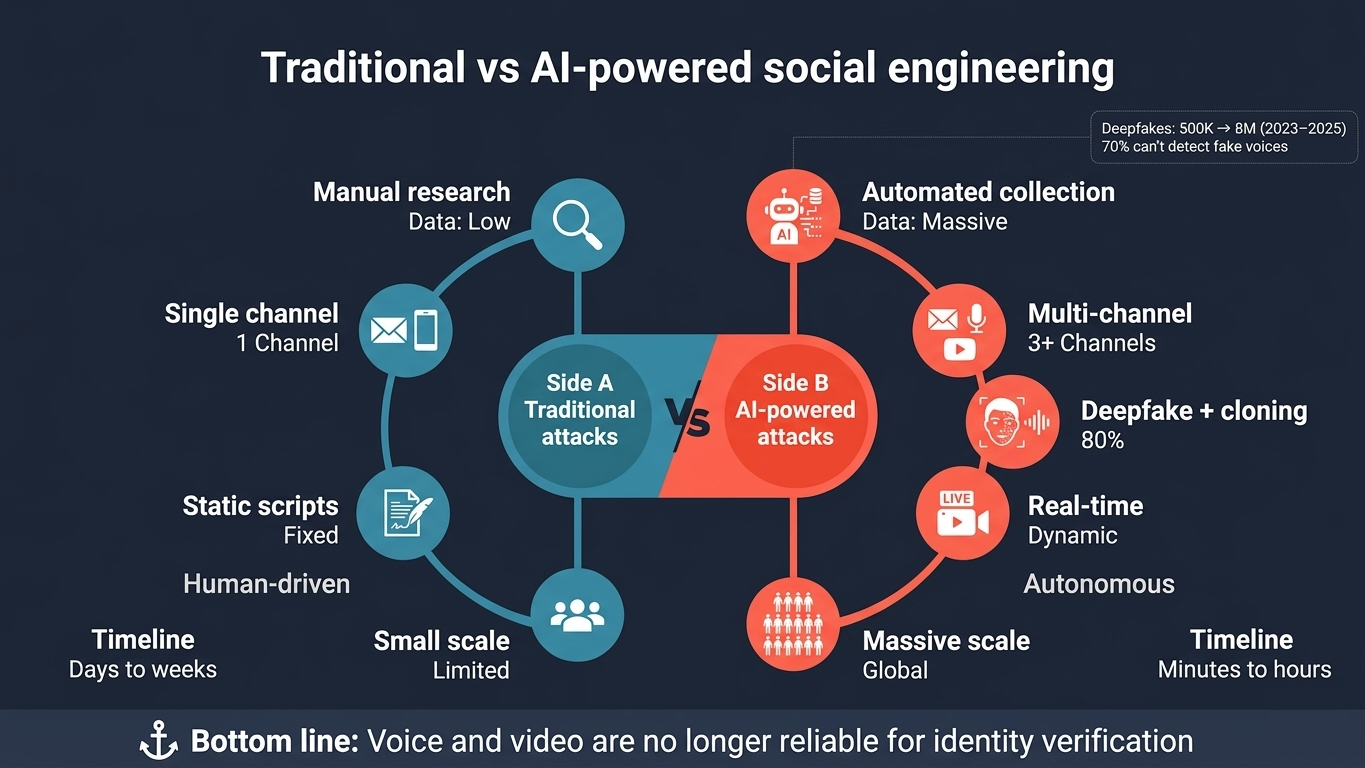

AIの登場により、ソーシャルエンジニアリングは、熟練した個人が行う技術から、大規模に展開可能な産業へと変貌を遂げました。このセクションでは、検索結果の上位10件に表示される競合他社のページでは十分に解説されていない手法、そしてセキュリティチームが今すぐ理解しておくべき手法について解説します。

AIによるフィッシング 。調査によると、 フィッシング メールの82.6%にAI生成コンテンツが組み込まれていることが研究で明らかになった(2025年)。AIは、かつて確実な検知の兆候となっていた文法ミスや不自然な表現を排除してしまう。アンチフィッシング ワーキンググループは、100万件以上の フィッシング 攻撃を100万件以上記録した。AIを活用した フィッシング はもはや新たなトレンドではなく、標準的な手法となっている。

フィッシング(PhaaS)。月額約200ドルのサブスクリプション型プラットフォームでは、AI生成のテンプレート、中間者攻撃(AiTM)技術による認証情報のリアルタイム傍受、およびカスタム フィッシング キットを提供し、これらはライブ音声通話と同期して多要素認証を回避する。 フィッシング耐性のある認証方式(FIDO2/パスキー)のみが、こうした組織的な攻撃に対して有効です。

2025年、ClickFixによる攻撃は517%急増し、現在の状況において最も急速に拡大しているソーシャルエンジニアリング手法の一つとなった(Cloud Range Cyber、2026年)。この手法は、通常、偽のブラウザエラーメッセージや更新の通知を表示することで、ユーザーを騙して悪意のあるコマンドをコピー・実行させるものである。

2026年、ClickFixはDNSベースのペイロード配信方式へと進化し(The Hacker News、2026年)、その検知が著しく困難になった。開発者を標的とした「InstallFix」と呼ばれる亜種は、AIツールのインストーラーを模倣しており、2026年2月から3月にかけて、AIツールを標的とした少なくとも20件の攻撃キャンペーンが確認された。

防御の観点からは、組織は異常なDNS TXTレコードのクエリを監視し、クリップボードからコマンドラインへの実行パターンを検知するエンドポイントの振る舞い を導入すべきである。重要な検知の兆候は、ソーシャルエンジニアリングそのものではなく、侵害後に続く行動である。

ディープフェイクのファイル数は、2023年の50万件から2025年には800万件以上に増加した(Cloud Range Cyber、2026年)。 音声クローン技術では、わずか3秒間の音声データがあれば説得力のある複製を作成できるようになり、調査によると、70%の人がクローン音声と本物の声を区別できないことが示されている。業界の予測では、ディープフェイク関連の損失は2027年までに400億ドルに達すると見込まれている。

アープ社における2,500万ドル規模のディープフェイク事件(2024年)は、この脅威を如実に示している。攻撃者は、ライブのビデオ会議中に複数の幹部のディープフェイク映像を作成し、財務担当者を欺いて送金を承認させてしまった。高額取引において、映像や音声はもはや信頼できる本人確認手段とは言えなくなった。

2025年、AI詐欺は1,210%急増した。「Vishing-as-a-Service(VoIPフィッシング・アズ・ア・サービス)」モデルにより、こうした攻撃はさらに専門化が進んだ。Scattered Spider、Lapsus$、ShinyHuntersの合併により結成されたスーパーグループ「SLH」は、1件あたり500~1,000ドルでヴィッシャーを積極的に募集している(The Hacker News、2026年)。これらの発信者は、カスタマイズされた フィッシング キットをリアルタイムの会話と同期させ、多要素認証(MFA)トークンをリアルタイムで傍受している。

エージェント型AIによるソーシャルエンジニアリングは、新たなフロンティアとなる。セキュリティ研究者らは、自律型AIエージェントが全面的に稼働するようになると予測している フィッシング キャンペーン——標的の選定から認証情報の収集に至るまで——を人間の介入なしに実行するようになると予測している。SecurityWeekの「Cyber Insights 2026」分析レポートでは、こうした自律的な能力が脅威の状況をどのように変容させると予想されるかについて詳述している。

2024年から2026年にかけて発生した以下の事例は、ソーシャルエンジニアリングの手法が現実の世界にどのような影響を及ぼすかを示しています。それぞれの事案からは、防御策に関する具体的な教訓が得られます。

Bybit cryptocurrency heist — $1.5 billion (February 2025). North Korea's Lazarus Group socially engineered a Safe{Wallet} developer by posing as a trusted open-source contributor (SecurityWeek, 2025). The attacker maintained access for 20 days before manipulating a multisignature wallet transaction. Chainalysis confirmed this as the largest cryptocurrency theft in history. The lesson: supply chain trust must be continuously verified, and contributor access requires behavioral monitoring.

Scattered Spider SLH 小売業界向けキャンペーン — 約3億ドル(2025年)。このグループは、ITヘルプデスクを装ってM&S、Co-op、ハロッズを標的とし、パスワードのリセットや多要素認証(MFA)の変更を不正に取得して、ランサムウェアを展開した(CmdZero、2025年)。 FBIは、同グループが航空会社を標的として活動を拡大していることについて警告を発した(The Hacker News、2025年)。教訓:CISA勧告AA23-320Aで推奨されているように、ヘルプデスクの手順では、すべてのパスワードリセットおよび多要素認証(MFA)の変更において、アウトオブバンドによる本人確認が必要である。

CarGurusにおけるフィッシング詐欺による情報漏洩 — 1,240万件の記録(2026年1月)。ShinyHuntersが音声 フィッシング を用いてCarGurusの従業員からSSO認証情報を取得し、1,240万件の顧客記録を流出させた(BleepingComputer、2026年)。教訓:1件のボイスフィッシングによる認証情報の漏洩が、大規模なデータ侵害へと連鎖する可能性がある。

コインベースの内部関係者による贈賄事件(2025年)。犯罪者らは海外のサポートスタッフに賄賂を渡し、顧客データを漏洩させた。この事件は、ソーシャルエンジニアリングが単なる欺瞞にとどまらず、金銭的な誘因も含まれることを示している。ここから得られる教訓は、内部脅威の監視とアクセス制御は、外部委託チームや海外拠点のチームも対象に含めなければならないということだ。

SignalおよびWhatsAppを利用した外交関係者への標的型攻撃(2026年)。ロシアと関連する攻撃者が、暗号化プラットフォームへの信頼を悪用し、外交官やジャーナリストのセキュアメッセージングアカウントを乗っ取った。この事件から得られる教訓は、アカウントへのアクセスがソーシャルエンジニアリングに依存している場合、たとえセキュアな通信経路であっても脆弱であるということだ。

これらの事案に見られる傾向は明らかです。ヘルプデスクの手順には、通常の通信経路外での本人確認が必要です。映像や音声による本人確認は、もはや信頼できる方法とは言えません。内部脅威の検知は、ソーシャルエンジニアリング対策モデルの一部です。また、サプライチェーンの信頼性は、当然のこととして受け入れるのではなく、継続的に検証されなければなりません。

その被害規模はかつてないほど深刻です。2024年、米国ではソーシャルエンジニアリングによる被害額が166億ドルに達し、前年比33%増加しました。2024年のデータ漏洩による世界平均の被害額は488万ドルに達しました(ポネモン研究所)。2024年には、BEC(ビジネスメール詐欺)だけで28億ドルの被害が報告されています(FBI IC3)。

キャプション:注目を集めたソーシャルエンジニアリング攻撃と、そこから得られる防御上の教訓。

ソーシャルエンジニアリングに関するサイバーセキュリティのコンテンツの多くは、意識向上トレーニング、メールフィルタ、ポリシーといった「予防策」のみに焦点を当てています。予防は重要ですが、それだけでは不十分です。「侵害を前提とする」という考え方では、熟練した攻撃者が遅かれ早かれ誰かを操ることに成功してしまうことを前提としています。そこで問われるのは、侵害後の活動をどれだけ迅速に検知し、封じ込めることができるか、ということです。

従業員にとって、ソーシャルエンジニアリングの危険信号には、予期せぬ緊急性、見知らぬ相手からの権限の主張、通常の手順を省略する異例の依頼、および本人確認への抵抗などが挙げられます。こうした兆候を認識できるよう従業員を教育することには価値がありますが、その有効性に関するデータはまちまちです。研修ベンダーは、セキュリティ意識向上プログラムにより、フィッシング被害に遭いやすい割合を約30%から5%未満に低減できると主張しています。しかし、独立した多角的な調査である「Verizon 2025 DBIR」によると、 フィッシング のクリック率は「トレーニングの影響を受けなかった」と結論づけています。実態は、これら両者の間にあると考えられます。トレーニングは多層防御戦略の一層であり、単独の解決策ではありません。

セキュリティチームにとって、重要な検知シグナルは、ソーシャルエンジニアリング攻撃が成功した後に現れます。ベライゾンの「2025年DBIR」によると、ソーシャルエンジニアリングによる侵害の85%が認証情報の窃取につながっています。つまり、侵害発生後に最も重要な指標としては、異常なアクセスパターン、通常とは異なるID関連の脅威検知および対応シグナル、地理的に不可能な移動、異常な権限昇格、そしてネットワーク内での予期せぬ横方向の移動などが挙げられます。

さらなる指針が必要な組織は、ソーシャルエンジニアリングやフィッシング 回避するためのCISAのガイダンスを確認してください。

ソーシャルエンジニアリングは、主要なコンプライアンスおよびセキュリティフレームワークにおける具体的な管理措置と対応付けられています。GRCチームは、これらの対応付けを活用してプログラムを構築し、監査証拠を提供することができます。

キャプション:主要なコンプライアンス・フレームワークにおけるソーシャルエンジニアリング対策。

サイバーセキュリティ業界では、ソーシャルエンジニアリング対策として多層的なアプローチが主流になりつつある。現在のソリューションには、侵害後の活動を検知する振る舞い プラットフォーム、認証情報の不正使用を監視するITDRツール、被害の拡大範囲を制限するzero trust 、そして フィッシング攻撃に対する耐性を持つ認証技術などがあり、これらは認証情報の窃取経路を完全に排除します。

RSAC 2026で浮上したトレンドは、振る舞い 統合――心理学的研究を応用してトレーニングと検知の両方を改善すること――を指し示している。Humanixのイノベーション・サンドボックス・ファイナリストは、人間の行動を弱点ではなくデータソースとして扱う、人間中心のソーシャルエンジニアリング検知アプローチを実演した(SecurityWeek、2026年)。 また、「ノイズよりシグナル」という考え方も注目を集めている。組織はアラート疲労から実用的な脅威シグナルへと移行しており、精度の低いアラートでアナリストを圧倒するのではなく、実際の攻撃を明らかにする振る舞い 優先している。

ソーシャルエンジニアリング攻撃が成功すると、不正なID操作、ラテラルムーブメント、権限昇格が発生します。これらはまさに、侵害後の兆候であり、 Attack Signal Intelligence が明らかにすることを目的としています。Vectra AI「侵害を前提とする」という哲学は、ソーシャルエンジニアリングの成功を避けられないものと捉え、ID、ネットワーク、クラウドの各領域における振る舞い 、攻撃者の潜伏時間を短縮することに重点を置いています。その目的は、あらゆるソーシャルエンジニアリングの試みを防ぐことではなく、数ヶ月ではなく数分以内に続く攻撃者の活動を検知することにあります。

ソーシャルエンジニアリングの脅威情勢は、サイバーセキュリティの歴史上かつてない速さで変化しています。今後12~24カ月の間に、組織はいくつかの重大な動向に備える必要があります。

エージェント型AIは、攻撃の全プロセスを自動化する。セキュリティ研究者らは、2026年末までに、自律型AIエージェントが、標的の選定やOSINT情報の収集から、認証情報の収集、初期の脆弱性悪用に至るまで、人間の関与なしにソーシャルエンジニアリング攻撃の全工程を実行するようになると予測している。これは、ツールを利用した人間による攻撃から、完全自律型の運用へと、根本的な転換を意味する。

ディープフェイク技術は、一般的なツールとして普及していくでしょう。2027年までに400億ドルの損害が発生すると予測されており、ディープフェイクファイルの数はすでに800万件を超えています(2025年時点)。こうした状況下で、この技術は急速に一般化しつつあります。組織は、映像や音声による確認を伴うあらゆる取引において、マルチチャネルによる本人確認を導入するとともに、メディアの真正性を分析する検知ツールへの投資を行うべきです。

規制の圧力はさらに強まるでしょう。欧州連合(EU)全域でのNIS2の施行により、ソーシャルエンジニアリングへの対応期間に直接影響を及ぼす新たなインシデント報告義務が生じています。ドイツの連邦情報セキュリティ局(BSI)による2026年3月の登録期限は、コンプライアンスに対するより広範な期待を示しています。組織は、後で慌てて対応するのではなく、今すぐ自社のソーシャルエンジニアリング対策とフレームワークの統制要件を照合しておくべきです。

「サービスとしてのフィッシング(vishing-as-a-service)」の市場は成熟していくでしょう。SLHスーパーグループの勧誘モデルは、ソーシャルエンジニアリングがランサムウェアと同様の「サービスとしての」発展経路をたどっていることを示しています。専門化されたコールセンターや、専門的な フィッシング キットの開発者、そして階層化されたサービス提供が標準となるだろう。ヘルプデスクの強化とアウト・オブ・バンド検証手順が、最も直接的な対策となる。

アイデンティティが主要な戦場となるでしょう。ソーシャルエンジニアリングによる侵害の85%が認証情報の盗難につながっている(Verizon 2025 DBIR)ことから、侵害発生後のアイデンティティ層こそが、検知が最も重要となる領域です。組織は、ITDR機能、振る舞い 、および フィッシング耐性のある認証を、2026年および2027年のソーシャルエンジニアリング対策における最優先投資項目とすべきです。

ソーシャルエンジニアリングは新しい問題ではありませんが、その性質は根本的に変化しています。AIによって欺瞞行為が「産業化」され、より迅速かつ低コストで実行可能となり、正当なコミュニケーションと見分けることがますます困難になっています。2024年から2026年にかけての事例研究によれば、ソーシャルエンジニアリングは現在、ヘルプデスクのスタッフから経営幹部、さらにはオープンソース開発者に至るまで、あらゆる人々を標的とし、数十億ドル規模の損害をもたらしていることが明らかになっています。

予防は依然として重要です — フィッシング—フィッシング対策認証、アウトオブバンド認証、および意識向上トレーニングは、いずれも攻撃対象領域を縮小します。しかし、2025年および2026年にソーシャルエンジニアリング攻撃を乗り切れる最も有利な立場にある組織は、「侵害は避けられない」という考え方を採用している組織です。彼らは、いずれ誰かが騙されることを理解しているため、振る舞い 、ID監視、および侵害後の検知に投資しているのです。

問題は、ソーシャルエンジニアリングがあなたの組織を標的にするかどうかではありません。重要なのは、攻撃者が目的の情報を手に入れる前に、あなたの検知・対応能力が攻撃者を見つけ出せるかどうかです。

ソーシャルエンジニアリング攻撃の後に発生する侵害後の兆候を、振る舞い とAttack Signal Intelligence どのようにAttack Signal Intelligence については、 Vectra AI をご覧ください。

はい。ソーシャルエンジニアリングとは、技術的なシステムではなく、人間の心理を標的とするサイバー攻撃の一種です。これはサイバーセキュリティ分野における主要な初期侵入経路の一つとして認識されており、Unit 42の「2025年グローバルインシデント対応レポート」によると、インシデントの36%を占めています。ソフトウェアやハードウェアの脆弱性を悪用する従来のハッキングとは異なり、ソーシャルエンジニアリングは、信頼、恐怖、緊急性、権威といった人間の意思決定プロセスを悪用します。MITRE ATT&CK をはじめとする主要なフレームワークでは、ソーシャルエンジニアリングの手法を攻撃手法としてMITRE ATT&CK 、それぞれに固有の手法IDが割り当てられています。 フィッシング (T1566), フィッシング 情報収集のための(T1598)、およびユーザーによる実行(T1204)。FBIのIC3が発表した2024年の報告書によると、19万3,000件以上の フィッシング およびなりすましに関する苦情が19万3,000件以上記録され、ソーシャルエンジニアリングが世界的に最も活発なサイバー攻撃のカテゴリーの一つであることを裏付けています。

ソーシャルエンジニアリングは、人々を巧みに操って情報を漏洩させたり、特定の行動をとらせたりする手法であるのに対し、ハッキングはシステムやソフトウェアの技術的な脆弱性を悪用するものである。実際には、近年の攻撃の多くはこれら両方の手法を組み合わせて行われている。攻撃者は、フィッシング電話を使ってヘルプデスクの認証情報を入手し(ソーシャルエンジニアリング)、その認証情報を利用してネットワーク内を横方向に移動し、ランサムウェアを展開する(技術的悪用)といった手口を用いることがある。 2025年に発生した「Scattered Spider 」Scattered Spider キャンペーンは、このハイブリッドな手法の典型例です。このグループは、電話を用いたソーシャルエンジニアリングでヘルプデスクのアカウントを侵害し、その後、技術的なツールを活用してネットワーク内を横方向に移動し、ランサムウェアを展開することで、推定3億ドルの損害をもたらしました。この区別は防御において重要です。なぜなら、組織には人的対策(トレーニング、本人確認手順)と技術的対策(振る舞い 、エンドポイント検知、ネットワーク監視)の両方が必要であることを意味するからです。

はい。 フィッシング は、ソーシャルエンジニアリング攻撃の中で最も一般的なものです。これは、偽装されたメール、メッセージ、またはウェブサイトを利用して、被害者に認証情報を明かさせたり、 マルウェアをインストールさせたり、不正な操作を行わせたりします。 フィッシング は2024年にFBIのIC3に寄せられた苦情の193,407件を占めており、Verizonの2025年DBIRによると、 フィッシング やプリテクスティングが、外部の攻撃者によるソーシャルエンジニアリング攻撃の57%に関与していたことが判明した。一方、 フィッシング が最も一般的な形態である一方、ソーシャルエンジニアリングはより広範なカテゴリーであり、バイシング(音声通話)、スミッシング(SMSメッセージ)、プレテクスティング、ベイティング、テールゲートなど、その他の手法も含まれる。 フィッシング をソーシャルエンジニアリングの一形態として理解することは重要です。なぜなら、攻撃者は複数のソーシャルエンジニアリング手法を組み合わせて使用することが増えているからです。例えば、 フィッシング メールを送った後、ヴィッシングの電話をかけてリンクをクリックするよう焦りを煽るといったケースが増えているからです。

フィッシング フィッシングは、ソーシャルエンジニアリングの中で最も一般的に使用される手法であり、2024年にはFBIのIC3に193,407件の被害届が寄せられ、Anti-フィッシング ワーキンググループによって100万件以上の攻撃が記録されています。フィッシング以外にも フィッシング以外にも、最も頻繁に確認される手口には、プレテクスティング(2024年に28億ドルの損失をもたらしたビジネスメール詐欺を含む)、ヴィッシング(音声 フィッシング(2026年のCarGurus侵害事件で1,240万件の記録が影響を受けた)、およびベイト(魅力的なダウンロードや物理メディアの提供)などが挙げられる。各手口の相対的な普及率は、攻撃者の手法の進化に伴い変化している。 2025年と2026年には、AIを活用した音声クローン技術や、専門化された「Vishing-as-a-Service(VaaS)」の運用により、Vishingが大幅に増加しました。一方、ユーザーを騙して悪意のあるコマンドを実行させる「ClickFix」キャンペーンは、2025年に517%急増しました。

ソーシャルエンジニアリングとは、人々を騙して機密情報を開示させたり、セキュリティを脅かす行動をとらせたりする手口のことです。これは技術的な脆弱性を悪用するのではなく、信頼、恐怖、緊急性といった人間の心理に依存しています。簡単な例を挙げると、攻撃者がIT部門の担当者を装って従業員に電話をかけ、「セキュリティ上の緊急事態が発生した」と主張し、パスワードの開示を求めます。電話の相手は権威ある口調で話し、状況も緊急に感じられるため、従業員は要求に従ってしまうのです。 ソーシャルエンジニアリングが成功するのは、人間には権威に反応し、他者を助け、プレッシャー下で迅速に行動するという本能が備わっているからです。攻撃者は、電子メール、電話、テキストメッセージ、ソーシャルメディア、さらには対面でのやり取りに至るまで、あらゆるコミュニケーションチャネルを通じて、こうした自然な傾向を悪用します。サイバーセキュリティの分野において、ソーシャルエンジニアリングは最も危険な攻撃手法の一つと見なされています。なぜなら、どれほど高度な技術的防御策を講じても、権限を持つユーザーが自発的にアクセスを許可してしまう事態を防ぐことはできないからです。

ソーシャルエンジニアリングによる経済的影響は甚大であり、その拡大ペースは加速しています。米国では2024年、ソーシャルエンジニアリングによる被害額が166億ドルに達し、2023年の125億ドルから33%増加しました(FBI IC3)。 2024年のデータ侵害による世界平均コストは488万ドルに達した(ポネモン研究所)。2024年にはBEC(ビジネスメール詐欺)だけで28億ドルの被害が報告されている(FBI IC3)。個々のインシデントは壊滅的な被害をもたらす可能性があり、2025年2月に発生したBybitの仮想通貨盗難事件では、たった1人の開発者を標的とした単一のソーシャルエンジニアリング攻撃により、15億ドルの損失が発生した。 M&S、Co-op、ハロッズを標的とした「Scattered Spider 」Scattered Spider キャンペーンは、合計で推定3億ドルの被害をもたらした。直接的な金銭的損失に加え、組織は規制当局からの罰金、評判の失墜、顧客の離反、業務の混乱に直面している。業界の予測によれば、ディープフェイク関連の損失だけでも、2027年までに世界全体で400億ドルに達すると見込まれている。

ソーシャルエンジニアリング攻撃は、合理的な意思決定を迂回する心理的原理を利用しています。 その中核となる原則には、権威(経営幹部、IT担当者、政府関係者などの信頼できる人物になりすますこと)、緊急性(迅速な行動を強いるような人為的な時間的プレッシャーを作り出すこと)、社会的証明(他者がすでにその要求に応じたと主張すること)、希少性(期間限定のアクセス権を提供したり、権限を取り消すと脅したりすること)、そして互恵性(要求を行う前に価値のあるものを提供すること)が含まれます。これらのトリガーは、よく知られた認知バイアスを悪用するものです。 ベライゾンの「2025年DBIR」によると、 フィッシング メールの受信からユーザーがクリックするまでの時間はわずか21秒であることが判明しており、心理的なトリガーがいかに迅速に慎重な判断を上書きしてしまうかを示しています。現代の攻撃者は、AIを用いてこれらの原則をさらに強化しています。音声クローンは、知られた同僚の声を模倣することで権威性を高めます。AI生成メッセージは、大規模かつ個人に合わせた切迫感を生み出します。ディープフェイクによるビデオ通話は、視覚的な社会的証明を提供します。心理学的知見とAIツールの組み合わせにより、2025年および2026年のソーシャルエンジニアリング攻撃は、従来の攻撃よりもはるかに効果的になるでしょう。