バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

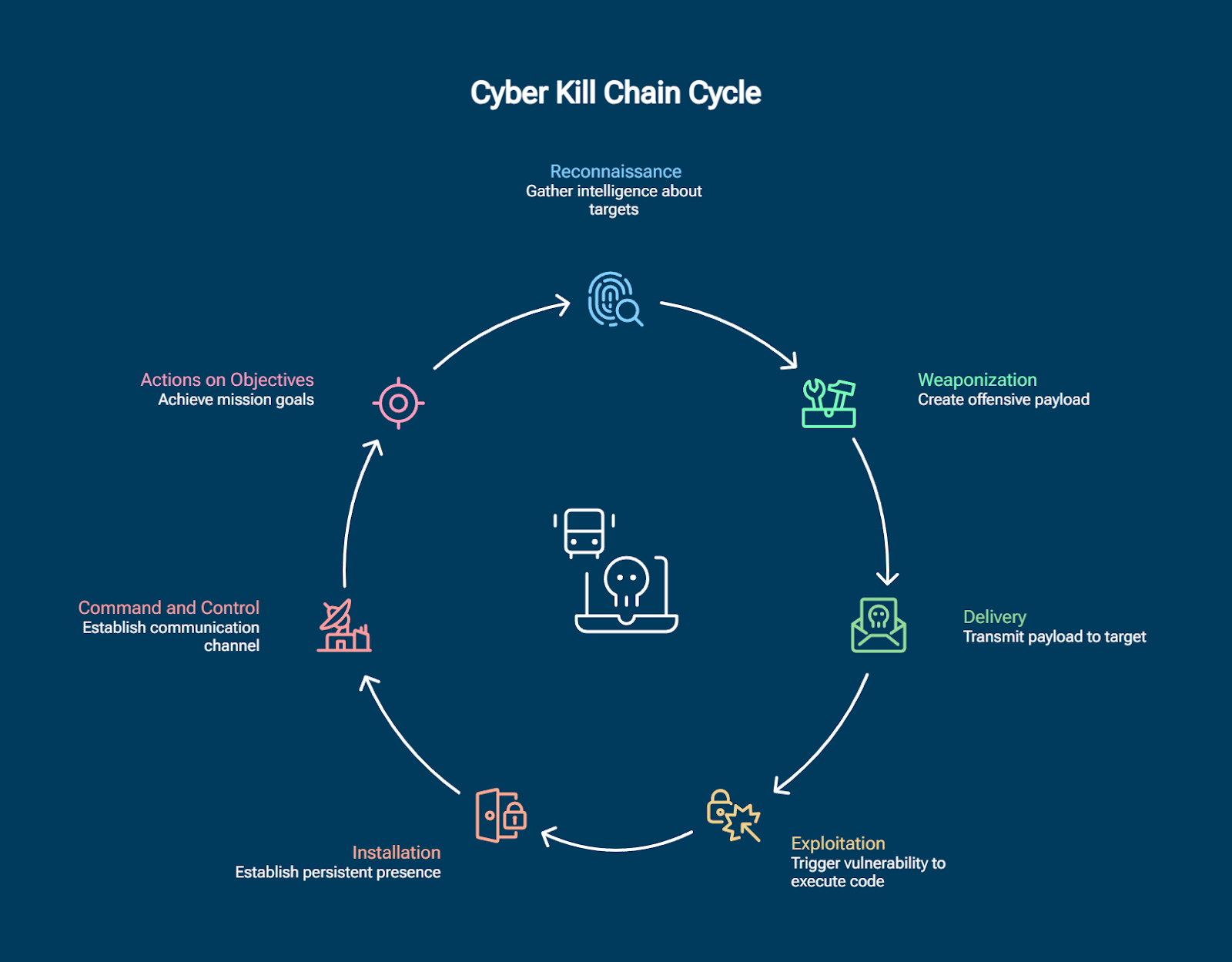

サイバーキルチェーンとは、サイバー攻撃を、初期の標的調査からデータの窃取やシステムの破壊に至るまでの段階的なプロセスに分解するサイバーセキュリティのフレームワークである。2011年にロッキード・マーティン社が軍事的な標的選定の教義を応用して考案したこのフレームワークは、セキュリティチームが攻撃の展開過程を理解し、どこで阻止すべきかを把握するのに役立つ。

このモデルが広く採用され続けているのは、攻撃者にとっての根本的な依存関係、すなわち各段階が前の段階の成功に依存しているという点を露呈しているからである。これにより、単一の防御措置によって攻撃作戦全体を崩壊させることができる複数の介入ポイントが生まれる。

このガイドでは、サイバーキルチェーンの仕組み、7つの各段階の内容、このフレームワークの限界、そしてセキュリティチーム、SOCアナリスト、CISOが、MITRE ATT&CK 振る舞い といった最新のアプローチと併せてこれをどのように活用できるかについて解説します。

サイバーキルチェーンは、極めて単純な原理に基づいて機能します。すなわち、攻撃者は目的を達成するために、各段階を順番に完了しなければならないということです。この直線的な進行により、自然なボトルネックが生まれ、防御側は被害が発生する前に、敵の活動を検知、阻止、妨害、あるいは封じ込めることが可能になります。

実務家たちは、実際の侵害が発生する「エクスプロイト段階」に対して、どこで介入が行われるかに基づき、キルチェーン防御を2つの戦略的ゾーンに分類することが多い。

多層防御は、この手法と自然に調和します。組織は、単一の対策に依存するのではなく、異なる段階を対象とした防御策を重層的に展開します:

ある防御手段が機能しなくなっても、他の手段でチェーンを断ち切ることができる。この多層的なアプローチこそが、キルチェーン防御の実用性を支えており、個々の手段が完璧である必要はない。

ロッキード・マーティンの「サイバーキルチェーン」は、ほとんどのサイバー攻撃がたどる7つの段階を定義しています。各段階は、攻撃者の活動の明確なフェーズを表しており、防御側が介入できる機会でもあります。2011年以降、攻撃者の手口はより巧妙になっていますが、依然として段階をスキップすることはできず、段階を短縮したり偽装したりすることしかできません。

偵察とは、攻撃者が標的となり得る対象に関する情報を収集する初期段階のことです。これには、ソーシャルメディア、企業のウェブサイト、公開データベースを調査する受動的な情報収集と、ネットワークスキャンやソーシャルエンジニアリングによる能動的な探査の両方が含まれます。現代 の偵察では、組織全体のプロファイルを数分で作成できる自動化ツールが活用されています。

主な防御策:攻撃対象領域の縮小、デジタルフットプリントの監査、 運用セキュリティ(OPSEC) 対策、および欺瞞技術

武器化の過程において、攻撃者はエクスプロイトとリモートアクセスツールを組み合わせて、攻撃用ペイロードを作成または入手します。この段階は完全に攻撃者の環境内で行われるため、直接的な検知は不可能です。最近の武器化では、正規のツールや「リビング・オフ・ザ・ランド(LoTL)」の手法がますます多用される一方、RaaS(Ransomware-as-a-Service)プラットフォームは、すぐに使える攻撃パッケージを提供しています。

主な防御策:脅威インテリジェンス、エクスプロイト動向の監視、情報共有コミュニティ

デリバリーとは、攻撃者が悪意のあるペイロードを標的に送信する伝送段階のことです。電子メールが依然として主要な攻撃経路ですが、攻撃者はウェブからのダウンロード、サプライチェーンの侵害、クラウドサービスの悪用、USBデバイスなど、攻撃手段を多角化させています。検索エンジンの結果を操作し、正当なページよりも悪意のあるダウンロードページを上位に表示させる 「SEOポイズニング」は、信頼されたユーザーの検索行動を悪用して電子メールのフィルタリングを完全に回避するため、ますます一般的なウェブベースの配信チャネルとなっています。 フィッシング および音声 フィッシング 攻撃は、ソーシャルエンジニアリングが技術的な配信手法を強化するにつれて増加し続けています。組織は、一部の配信試行が成功することを前提にしなければなりません。

主な防御策:メールフィルタリング、Webプロキシ、エンドポイント保護、ユーザー向けセキュリティ意識向上トレーニング

この脆弱性を悪用することで攻撃者のコードが実行され、理論上のリスクが実際の侵害へと発展します。標的となるのは、パッチが適用されていないソフトウェア、設定ミス、デフォルトの認証情報、そして人間の心理です。認証情報の悪用による アカウント乗っ取り フィッシング やブルートフォース攻撃によるアカウント乗っ取りは、攻撃者が脆弱性を悪用するのではなく有効な認証情報でログインするだけで済むため、従来のエキスプロイト検知を完全に回避して認証済みアクセスを獲得します。クラウド環境では、APIの悪用、コンテナからの脱出、サーバーレス関数の操作などを通じて、さらなる攻撃経路が生じます。

主な防御策:パッチ管理、仮想パッチ適用、設定の強化、エクスプロイトの防止

このインストールにより、被害者の環境内に持続的な存在が確立され、元の侵入経路が遮断された場合でも継続的なアクセスが保証されます。攻撃者は、バックドア、スケジュールされたタスク、Webシェルを作成したり、クラウドサービスの機能を悪用したりして、持続性を確保します。その後、 横方向の移動手法を用いて、攻撃者は足場から攻撃範囲を拡大します。

主な防御策: EDR、振る舞い 、アプリケーション制御、システム監査

コマンド&コントロール(C2)は、侵害されたシステムと攻撃者のインフラストラクチャとの間に通信チャネルを確立します。現代のC2では、監視を回避するために、暗号化された通信チャネル、ドメイン生成アルゴリズム、DNSトンネリング、および正規のクラウドサービスが利用されています。振る舞い や機械学習振る舞い 、暗号化されたトラフィックや正規のトラフィックに見せかけたものの中に隠された、微妙なC2の兆候を特定するために、従来の監視手法を補完する役割をますます果たしています。

主な防御策:ネットワークトラフィック分析、DNS監視、振る舞い 、脅威インテリジェンスフィード

「標的に対する攻撃」は、攻撃者がデータ窃取、 ランサムウェアの展開、システムの破壊、あるいはスパイ活動のための長期的なアクセス権の確立といった目的を達成する最終段階です。攻撃者がこの段階に達すると、被害はしばしば甚大なものとなります。そのため、より早い段階でこの連鎖を断ち切る方が、はるかに効果的であり、コストも抑えられます。

主な防御策:データ漏洩防止、不変のバックアップ、ネットワークのセグメンテーション、 インシデント対応計画

サイバー犯罪が利益追求型の産業へと進化していることを反映し、現在では多くのセキュリティ専門家が「収益化」を第8の段階として位置づけています。攻撃者は、ランサムウェアの身代金支払い、ダークウェブ市場での盗難データの販売、暗号資産の窃取、あるいは初期アクセスブローカーを通じて他の犯罪グループにネットワークへのアクセス権を販売するなど、アクセス権を収益へと転換しています。 開発者、アフィリエイト、交渉担当者、資金洗浄業者がそれぞれ異なる機能を専門とする「RaaS(Ransomware-as-a-Service)」プラットフォームの台頭は、収益化がいかにして組織化された犯罪サプライチェーンへと変貌したかを如実に示している。

実世界のインシデントをキルチェーンの各段階に照らし合わせることで、このフレームワークが理論から実践へとどのように応用されるかが明らかになります。現代の攻撃ではタイムラインがますます短縮されており、クラウドベースのインシデントでは、キルチェーンの全段階が数時間ではなく数分で完了してしまうため、防御側には手動での対応を行う時間が事実上残されていません。

「Qilin」ランサムウェアグループは、現代 のセキュリティハッカーがいかにしてキルチェーンを短縮しているかを如実に示している。Qilinのオペレーターは、自ら偵察や攻撃の展開を行うのではなく、初期アクセスブローカーからネットワークへのアクセス権を購入することで、初期段階を完全に省略している。一度内部に侵入すると、PowerShellやWMIといった正当なツールを使用して内部偵察を行い、バックアップを体系的に破壊した後、ランサムウェアを展開する。多くの場合、この一連のプロセスは数時間以内に完了する。

これらの事例は、ある一貫した傾向を浮き彫りにしています。すなわち、攻撃者はセキュリティツール間の隙間を意図的に悪用し、エンドポイント検知、ID監視、ネットワーク可視化の各機能が重なり合っていない領域を標的としているのです。

サイバーキルチェーンには重大な限界があり、セキュリティチームはこれを唯一の防御フレームワークとして依存する前に、その点を理解しておく必要があります。こうした課題を認識することで、組織はどのような分野で補完的なアプローチが必要かを判断できるようになります。

こうした制限はあるものの、キルチェーンは戦略的なコミュニケーションツールとして、また防衛計画の起点として依然として有用である。成熟した組織の多くは、戦術的なMITRE ATT&CK 組み合わせ、さらにアイデンティティおよびネットワーク層の可視性を高めるための振る舞い 併用することで、キルチェーンの不足部分を補っている。

サイバーキルチェーンと MITRE ATT&CK は、互いに補完し合いながらも異なる目的を果たすフレームワークです。キルチェーンは、7つの連続した段階を通じて攻撃の進行を大局的な戦略的視点で捉えるため、経営層への報告やリソース配分において有用です。一方、MITRE ATT&CK 、実世界の攻撃者の行動に基づいて14の戦術と200以上の手法をMITRE ATT&CK 、直線的な進行を前提とすることなく、きめ細かな戦術的詳細MITRE ATT&CK 。

個々のキルチェーンの段階をATT&CKの対応する段階に照らし合わせると、その粒度の違いが明らかになります:

キルチェーンにおいて偵察活動が行われていることが特定された場合、MITRE ATT&CK はその具体的な手法をMITRE ATT&CK 、これにより、正確な検知手法の構築と、測定可能なカバレッジの追跡が可能になります。

2017年にポール・ポルズによって提唱された「ユニファイド・キル・チェーン」は、18の段階にわたって両フレームワークの強みを融合させ、非線形の進行経路を構築しようとするものです。多くの実務家は、戦略的な整合性を図るためにまずオリジナルの7段階モデルから始め、その後MITRE ATT&CK を重ねてMITRE ATT&CK 推奨しています。

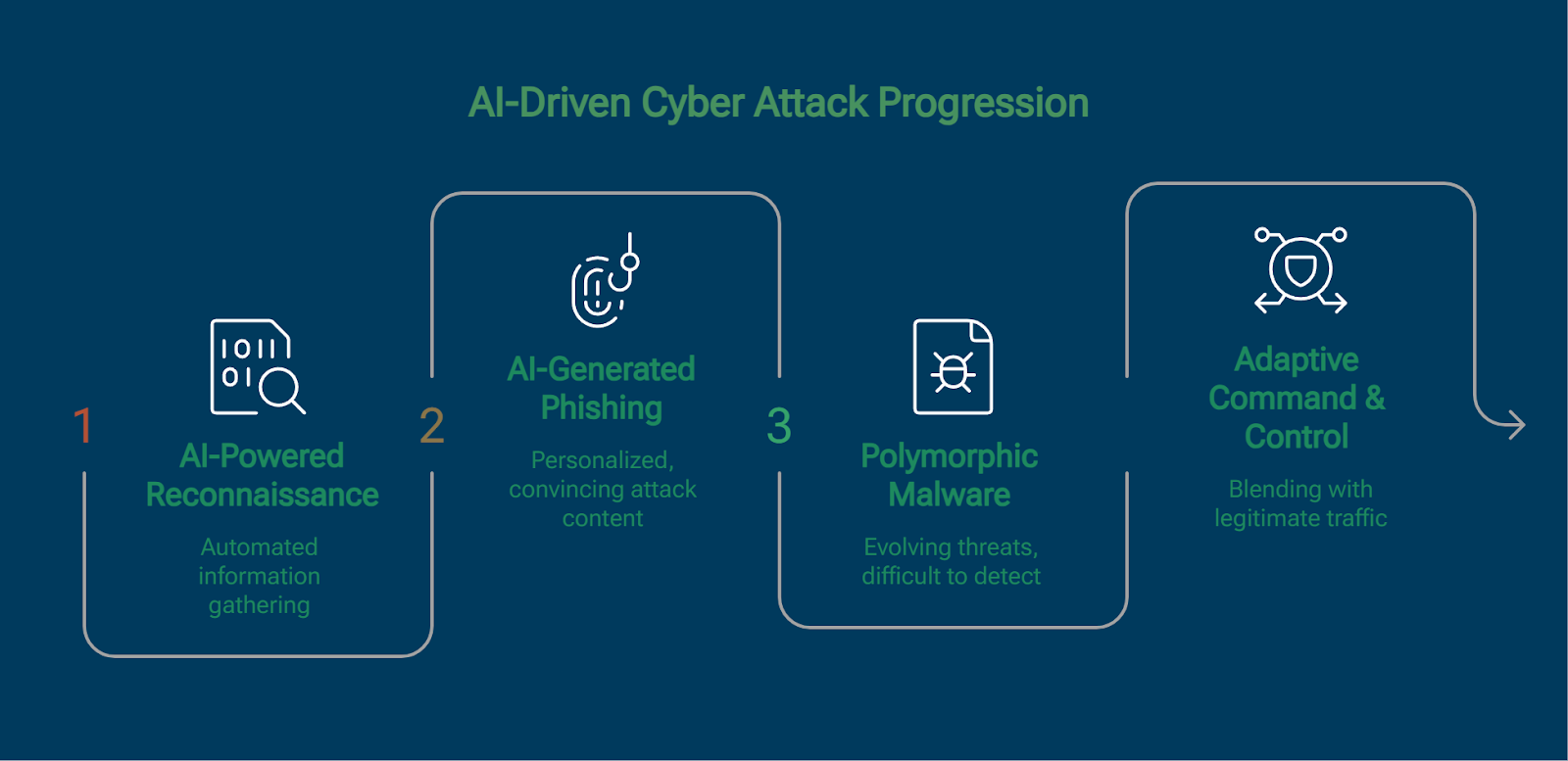

人工知能(AI)により、サイバー攻撃のキルチェーンは数週間から数分に短縮されました。攻撃者は、AIを活用した自動偵察や、AIが生成した フィッシング コンテンツ、ポリモーフィック マルウェア の作成、さらには正当なトラフィックに溶け込む適応型のコマンド&コントロール通信にAIを活用している。その結果、攻撃のタイムラインは劇的に短縮され、各段階の実行速度が、人間による防御の対応速度を上回るようになっている。

防御型AIも同様に大きな改善をもたらします:

AIを活用した攻撃が常態化する中、手動による選別やルールベースの検知のみに依存している組織は、本質的にスピード面で不利な立場に立たされています。キルチェーンの全段階にわたる自動検知と自動対応は、もはや差別化要因ではなく、最低限の要件となりつつあります。

効果的なキルチェーン防御には、各段階に対応した検知機能、自動化された対応措置、そして継続的な脅威ハンティングが不可欠です。事後対応型から事前予防型への運用転換が進んだことで、ネットワーク検知・対応(NDR)、 マネージド検知・対応(MDR)サービス、および拡張型検知・対応(XDR)プラットフォームが、現代のセキュリティアーキテクチャの中核をなすようになったのです。

次の表は、各キルチェーンの段階と、防御側が想定すべき攻撃者の具体的な行動、およびそれらを阻止するための対策を対応付けしたものです。

シグネチャベースのツールを回避する攻撃を検知するには、行動ベースの検知が不可欠となっています。正常なアクティビティの基準値を確立し、複数の段階にわたる異常を相互に関連付けることで、振る舞い 、通常とは異なるファイル共有にアクセスしたり、めったに接続しない外部IPに接続したり、大量のデータを転送したりするユーザーを検知し、個々のセキュリティツールでは把握できないキルチェーンの進行状況を明らかにします。

この連鎖を断ち切るには、戦術的な妨害(各段階における技術的対策)と戦略的な妨害(欺瞞、脅威インテリジェンスの共有、および協調的な対応を通じて攻撃者のコストを増加させること)の両方が必要です。侵害発生後の修復に比べ、早期段階での妨害はコストを大幅に抑えることができます。

Vectra AI 、既知の侵害の兆候(IoC)を検索するのではなく、ネットワーク、ID、クラウドのアクティビティを分析することで、キルチェーンの各段階における攻撃者の行動を検知します。この「振る舞い 、特定のツールや手法は絶えず変化するものの、各段階で攻撃者が行わなければならない根本的な行動は一貫しているという点を認識したものです。

教師あり学習と教師なし学習を組み合わせたハイブリッドAIは、キルチェーン全体を網羅します。教師ありモデルは既知のパターンを高い精度で検知します。一方、教師なしモデルは、シグネチャでは予測できない異常な挙動を特定することで、新たな攻撃を浮き彫りにします。 SIEMアラート、エンドポイント検知、ネットワーク信号間の相関分析を行うことで、個々のツールでは見逃してしまう攻撃の全容を明らかにします。

本ガイドは、確立されたサイバーセキュリティのフレームワーク、公開されている脅威インテリジェンス、および記録された実世界のインシデントに基づいています。本ページに記載されている定義、統計、および防御策の推奨事項は、以下の情報源に基づいています。

防御体制:NISTサイバーセキュリティ・フレームワークの機能(特定、保護、検知、対応、復旧)

マルウェア は、武器化段階(ステージ2)で開発されます。この段階では、攻撃者はエクスプロイトをリモートアクセスツール、バックドア、またはランサムウェアと組み合わせて、攻撃用ペイロードを作成またはカスタマイズします。武器化は攻撃者自身の環境内でのみ行われるため、防御側はそれを直接観察することができません。脅威インテリジェンス、新たな マルウェア ファミリー、エクスプロイトキット、および攻撃者のツールを追跡する脅威インテリジェンスは、ウェポン化されたペイロードが到達する前に組織が備えるための主要な手段である。

従来のサイバーキルチェーンには、内部脅威の検知において重大な限界があります。なぜなら、悪意のある内部関係者は初期段階を完全に迂回するためです。彼らはすでにアクセス権限を持っており、偵察、攻撃手段の準備、または攻撃の実行を必要としないからです。しかし、内部脅威は後段階において依然として検知可能な兆候を生み出します。具体的には、異常なデータアクセスパターン(標的に対する操作)、 権限昇格の試み(インストール)、および異常なデータ転送(情報漏洩)などです。 組織は、キルチェーンに ユーザーおよびエンティティの行動分析(BEAT)や ゼロトラストアーキテクチャを組み合わせることで、この課題に対処しています。

ロッキード・マーティン社が提唱した当初のフレームワークでは、7つの段階(偵察、武器化、配信、活用、設置、指揮統制、標的への攻撃)が定義されています。現在では、現代の攻撃者がランサムウェア、データの販売、アクセス仲介などを通じて、アクセス権を収益に変換する実態を反映させるため、多くの実務家が8番目の段階として「収益化」を追加しています。「Unified Kill Chain」はこのモデルをさらに拡張し、現代の攻撃パターンをより詳細に網羅するために18の段階へと拡大しています。

2017年にポール・ポルスによって提唱された「ユニファイド・キル・チェーン」は、従来のフレームワークを拡張し、初期の足場確保(Initial Foothold)、ネットワークへの拡散(Network Propagation)、目標への攻撃(Action on Objectives)という3つのフェーズに分類された18の段階から構成されています。このモデルは、非線形の攻撃経路、ラテラルムーブメント、権限昇格、防御回避を明確な段階として組み込むことで、従来のモデルの主な限界を克服しています。より包括的である反面、その複雑さゆえに、セキュリティ体制が成熟したチームに最も適しています。 多くの実務者は、まず7段階モデルから始め、組織のセキュリティ成熟度が高まるにつれてモデルを拡張していきます。

攻撃の進行速度は劇的に短縮されています。クラウドベースの攻撃では、10分足らずでキルチェーンの全段階を完了させることが可能です。初期アクセスブローカーを利用するランサムウェアの攻撃者は、最初のアクセスから暗号化までを数時間以内に完了させることがよくあります。一方、スパイ活動を行う国家主体の攻撃者は、行動に移す前に数ヶ月かけて偵察を行う場合があります。その差は、攻撃者の手口、標的となる環境、および目的によって異なりますが、あらゆる種類の攻撃に共通する傾向として進行速度が加速しており、そのため自動化された検知と対応がますます不可欠となっています。

主要な産業分野はいずれもサイバーキルチェーンを採用しているが、その実装方法は脅威の状況によって異なる。金融サービス業界では、金銭的被害が発生する「標的への攻撃」および「標的への行動」の段階に重点を置いている。医療業界では、医療機器のセキュリティやランサムウェアへの耐性を高めるためにこのフレームワークを適応させている。重要インフラ分野では、「標的への行動」の段階でサイバー・フィジカルシステムへの影響を考慮しなければならない。政府および防衛機関は、キルチェーンの導入を先駆けて行い、現在もこのフレームワークの発展に貢献し続けている。

サイバーキルチェーンは、複数のフレームワークを組み合わせた防御戦略の一環として活用する場合、依然として極めて重要な役割を果たします。攻撃は連続的なプロセスであり、どの段階でも阻止可能であるというその核心的な洞察は、今も変わりません。内部脅威、非線形攻撃、クラウドネイティブな攻撃経路に関する限界については、すでに十分に記録されており、MITRE ATT&CKのような補完的なフレームワークによって対処されている。主要なセキュリティプラットフォーム、業界認定資格、規制フレームワークはいずれもキルチェーンの概念を参照している。このフレームワークは、戦略的な計画およびコミュニケーションツールとして最も効果的であり、戦術的なMITRE ATT&CK によって補完される。