攻撃者は一度侵入すると、簡単には離れません。

攻撃に関する議論では、攻撃者が侵入する瞬間に焦点が当てられがちです。その瞬間は確かに重要ですが、それだけで侵害の結果が決まることはほとんどありません。

インシデントが情報漏えい(ブリーチ)に発展するかどうかを左右するのは、「持続性(Persistence)」です。

持続性とは、攻撃者が一度アクセスを得た後も環境内にとどまり続けるための仕組みです。これにより、たとえ一度排除されたとしても再侵入が可能となり、長期的な支配を維持しながら、静かにネットワーク内の重要なシステムやデータを探索できるようになります。

現代のハイブリッド環境では、この持続性は初期侵入そのものよりも危険であることが多いです。

攻撃者は完全に排除されていなければ、再び侵入する必要すらありません。

なぜハイブリッドネットワークでは持続性が容易なのか

現代の企業ネットワークは、もはや単一の環境ではありません。以下のような複数の領域にまたがっています。

- オンプレミス環境

- クラウドワークロード

- SaaSプラットフォーム

- リモートデバイス

- アイデンティティ・プラットフォーム

これらの各層は、攻撃者が活動を隠し、支配を維持するための機会を提供します。

さらにハイブリッドネットワークでは、ツール間の可視性のギャップも生じます。たとえば、エンドポイント検知は管理されたデバイスしか監視できない場合があります。IAMは認証イベントは把握できますが、その後の挙動は追えません。クラウドツールは設定変更は監視しますが、実行時の挙動までは見えないことがあります。

攻撃者はこうした盲点を巧みに突きます。

一度侵入した後の彼らの目的はシンプルです。「排除されても生き残る足場」を確立することです。

これこそが持続性です。

攻撃者が実際に用いる持続化の手法

持続性は単一の手法に依存することはほとんどありません。攻撃者は複数の手法を組み合わせ、1つのアクセス経路が遮断されても別の経路が残るようにします。以下は代表的な手法です。

1. バックドアと隠されたリモートアクセス

一般的な手法の一つは、バックドアの設置です。これは正規のソフトウェアに見せかけながら、侵害されたシステムへのリモートアクセスを可能にします。

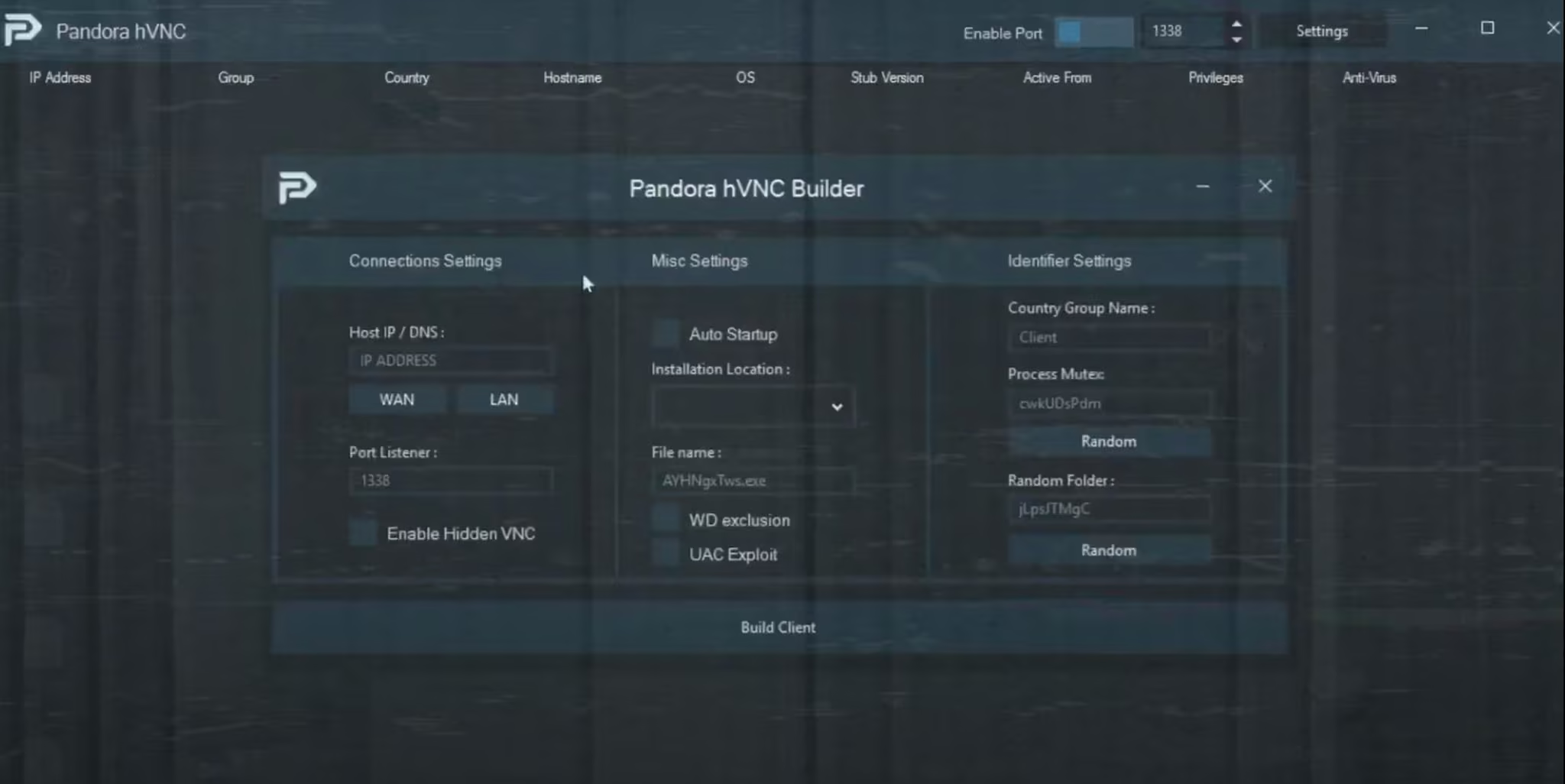

一部の攻撃者は、Hidden VNC(hVNC)などのツールを用いて、隠されたリモートデスクトップ環境を構築します。これにより、攻撃者だけが見える「不可視のデスクトップセッション」が作られます。

被害者は通常どおり作業を続けますが、その裏で攻撃者は同じマシン上の別の隠れた環境を操作しています。

また、他のバックドアは軽量なプロキシやリモートシェルとして動作し、攻撃者と内部システムの間でトラフィックを中継します。これにより侵害されたマシンはネットワーク内部の恒久的なアクセスポイントになります。多くの場合、これらのツールは再起動後も自動的に復活します。

2. 持続的なネットワークトンネル

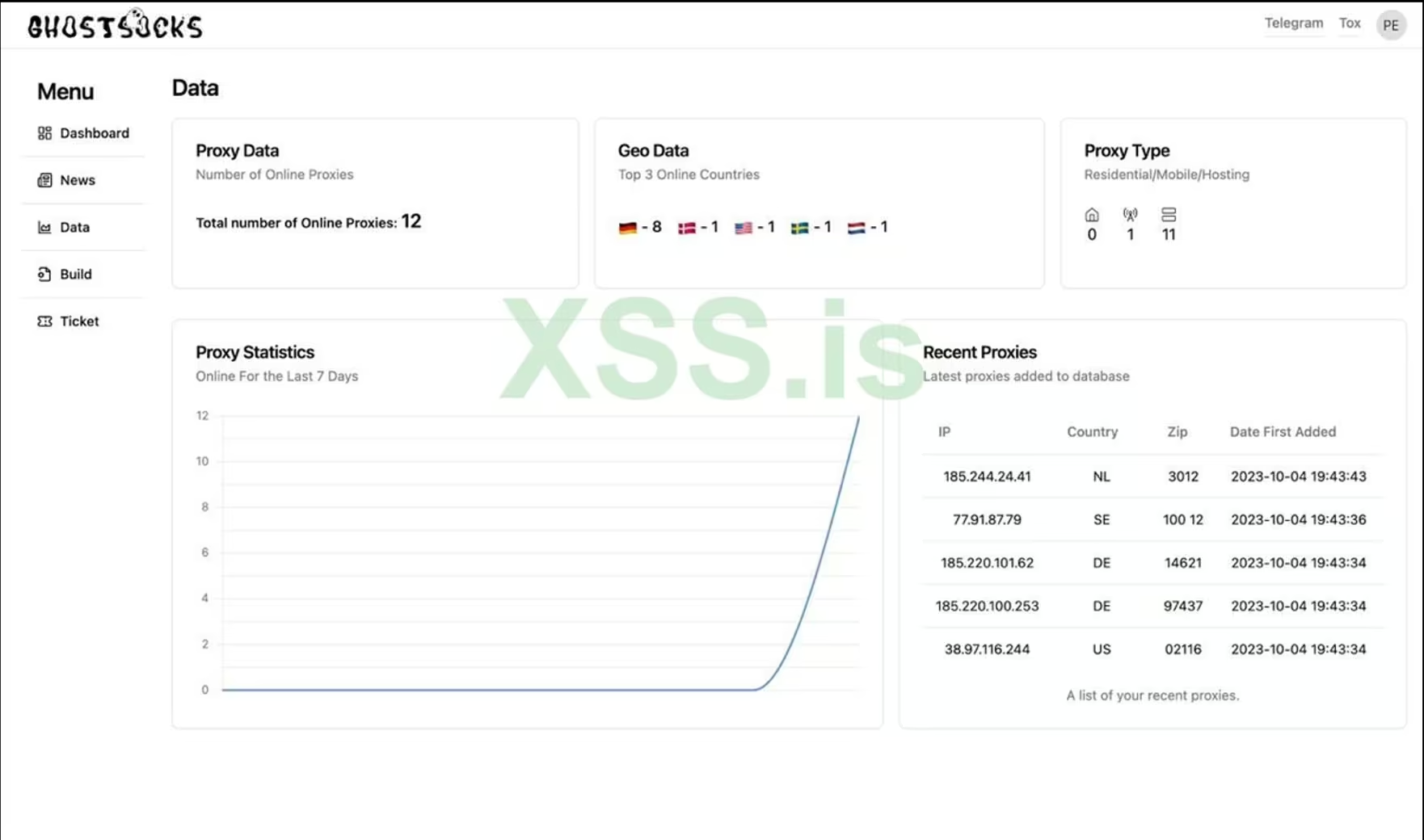

攻撃者は従来のリモートシェルを維持する代わりに、永続的なトンネルを構築することもあります。リバースSOCKSプロキシや高速リバースプロキシなどのツールを使い、侵害されたシステムを経由して内部リソースにアクセスできるようにします。

この手法により、侵害ホストはネットワーク内部への「踏み台」に変わります。

防御側から見ると、トラフィックは通常のHTTPS通信に見える場合がありますが、

攻撃者にとっては安定した内部侵入拠点となります。

3. コマンド&コントロール(C2)ビーコン

多くの攻撃フレームワークでは、ビーコンと呼ばれる仕組みが使われます。これは定期的に攻撃者のインフラと通信を行う小さなエージェントです。

Cobalt StrikeやBrute Ratelなどのツールは、一定間隔で「チェックイン」するエージェントを展開します。これらは次のようなことが可能です。

- コマンドをリモートで実行する

- 追加のペイロードをダウンロードする

- 削除された場合は、永続化メカニズムを再インストールする

- ネットワーク全体での横方向の移動を調整する

これらのビーコンは断続的に通信し、かつ暗号化されているため、通常のトラフィックに紛れ込みやすい特徴があります。

4. トークンの悪用とIDの永続化

持続性は必ずしもマルウェアを伴うとは限りません。

多くの場合、攻撃者は認証システムの仕組みそのものを悪用します。

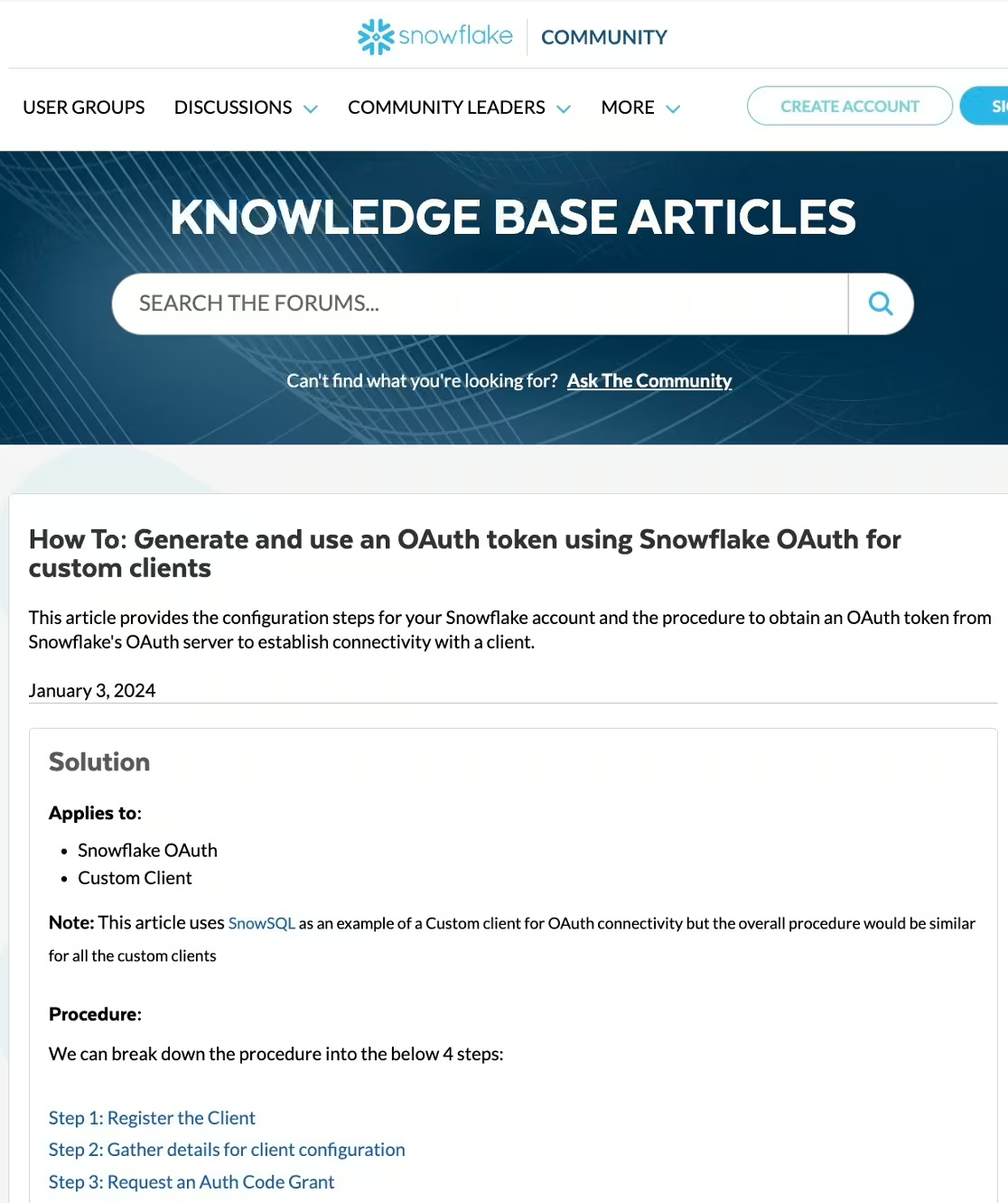

たとえばクラウドサービスでは、認証状態を維持するためにトークンが使われます。これにより再ログインなしで接続が継続されます。

Snowflakeのサプライチェーン侵害事件では、防御側が侵入を排除したと考えた後も、攻撃者は認証トークンを利用してアクセスを維持していました。

攻撃者が長寿命トークンを保持している、あるいは新しいトークンを生成できる場合、従来のログインアラートを回避しながら静かに再侵入できます。

「すべてのアカウントの『masterToken』を持っているから、今でもコマンドを実行できる」

— Snowflake侵害の攻撃者 Ellyel8

5.Living Off the Land

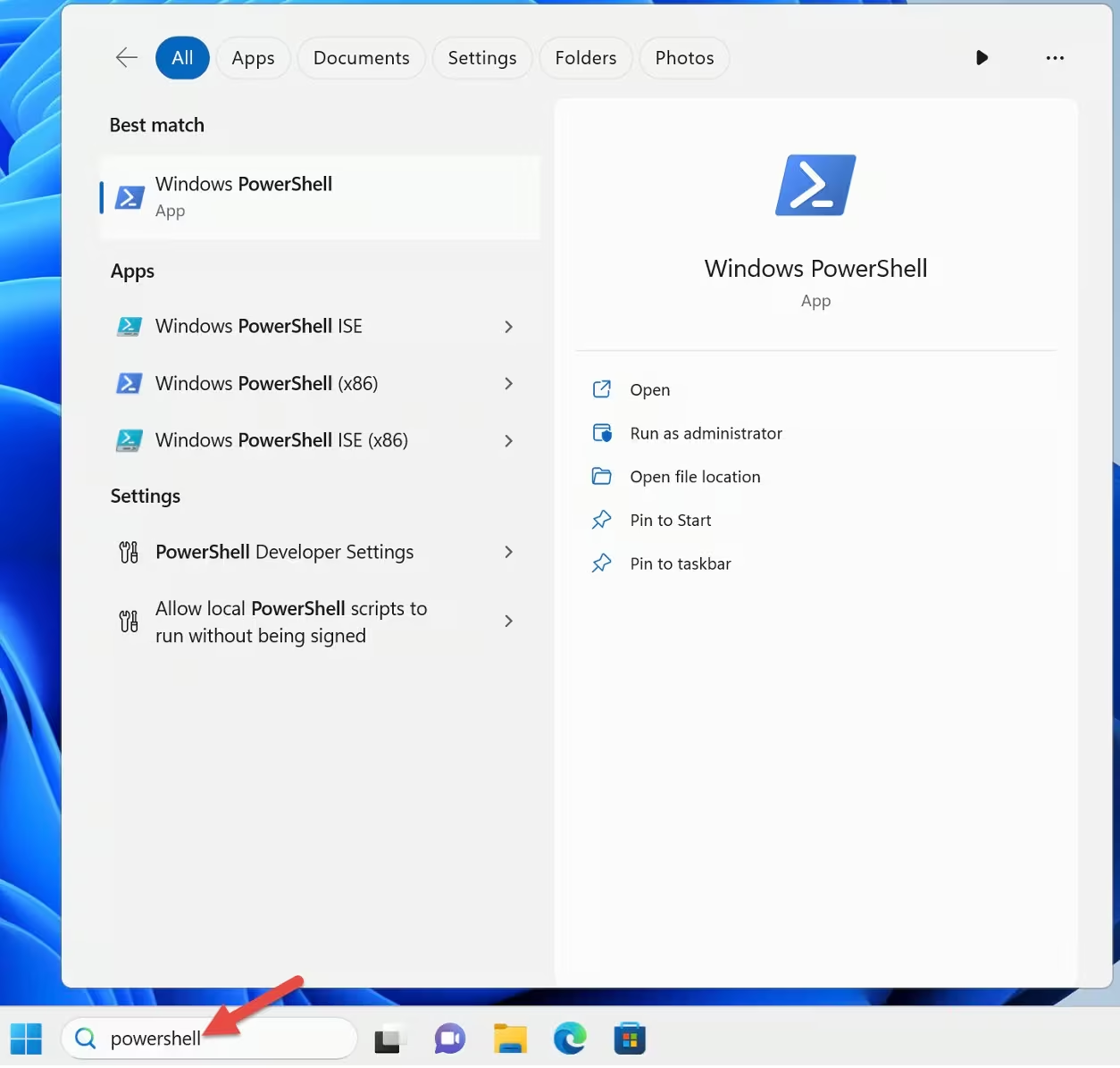

高度な攻撃者の多くは、明らかなマルウェアをあえて使いません。

代わりに、OSに標準で備わっているツールを利用します。

この手法は「Living off the Land」と呼ばれ、以下のような正規ツールが使われます。

- PowerShell

- Windows Management Instrumentation (WMI)

- スケジュールされたタスク

これらを使ってコマンド実行、情報収集、再起動後も続く処理の登録などを行います。

防御側から見ると、これらは通常の管理操作と区別がつきにくいため、攻撃者にとって非常に都合の良い手法です。

なぜ予防ツールでは持続性を見逃すのか

MFA、EDR、脆弱性管理といった予防策は依然として重要です。これらは初期侵入のリスクを確実に低減します。

しかし、持続性はしばしばこれらの可視範囲の外で動作します。

攻撃者は以下のような制約を突きます。

- EDRが導入されていない、または信頼された端末から活動する

- 暗号化されたDNSやHTTPS通信を利用してトンネリングする

- SIEMに取り込まれる前にログを削除する

- 正規ツールを使い、通常業務と同じ挙動を装う

正規の認証情報や標準ツールが使われる場合、予防策だけでは攻撃者と管理者を区別できません。

そのため、検知は振る舞いに注目する必要があります。

侵害に発展する前に、持続的な活動を検知する

持続性には必ず痕跡があります。どれだけ巧妙でも、攻撃者の行動はアイデンティティ、ネットワーク、クラウド上にシグナルとして現れます。

SOCチームは以下のような振る舞いに注目すべきです。

- 不審な外向きトンネルやプロキシ通信

- C2ビーコンのパターン

- 異常なトークン使用やセッション挙動

- 想定外のシステムからの管理コマンド実行

- 過去と一致しないアイデンティティの振る舞い

永続性を検出するには、環境全体にわたる可視性が必要です。

Vectra AI が隠れた足掛かりをどのように明らかにするか

持続化の仕組みは、クリーンアップ後も生き残るよう設計されています。バックドアは再起動後に復活し、認証トークンは自動更新され、C2通信は通常の暗号化トラフィックに紛れます。

これらの多くはエンドポイントの可視性の外で動作します。

Vectra AIプラットフォームは、攻撃者が隠しきれない振る舞いに着目して持続性を検知します。ネットワーク通信、アイデンティティの相互作用、コマンドパターンなどを分析することで、侵害されたシステムが外部と通信し続けている兆候や、通常と異なる振る舞いを示すアカウントを特定します。

この検知はネットワークとアイデンティティ層で行われるため、エージェントの停止やローカルログの削除では回避できません。永続トンネル、ビーコン通信、異常な認証活動は必ずシグナルとして残ります。

SOCチームにとって、これは「すでに隠れたつもりの攻撃者」を見つけ出すための有効な手段となります。

次のステップ

攻撃者が侵入に成功すると、優先事項は「侵入」から「生存」へと変わります。

持続化の技術により、部分的に対処された後でも環境内にとどまり続けることが可能になります。バックドア、C2チャネル、認証トークン、スケジュールタスクなどが、攻撃者の静かな支配を支えます。

Attack Lab エピソード 2: 永続性 – 攻撃者がネットワークに潜伏する方法 では、実際の攻撃者がどのようにしてこれらの足がかりを確立するのか、そしてなぜ多くの従来のセキュリティ ツールがそれらを検知するのに苦労するのかを詳しく解説します。

攻撃者が次に何をするのか気になる方は、エピソード3:横方向の移動 - 攻撃者がネットワーク内をどのように移動するかをご覧ください。

---

* 引用元:Vinny Troia 著『 “Grey Area: Dark Web Data Collection and the Future of OSINT”』