セキュリティチームは、攻撃者が侵入した瞬間を見逃してしまうかもしれませんが、その後発生するトラフィックは最終的に把握できます。

侵害されたシステムが、本来通信すべきではない相手への接続を試み始めます。接続は繰り返され、待機し、そして再び繰り返されます。これがコマンド&コントロール(C&C)インフラの役割です。

前回の記事では、 攻撃者がBrute Ratelを利用して、侵害された環境内で隠蔽されたコマンドチャネルを維持する方法について解説しました。Brute Ratelのようなツールは、トラフィックを意図的に偽装し、正当なWebアクティビティに紛れ込ませることで、従来の検知手法を回避します。

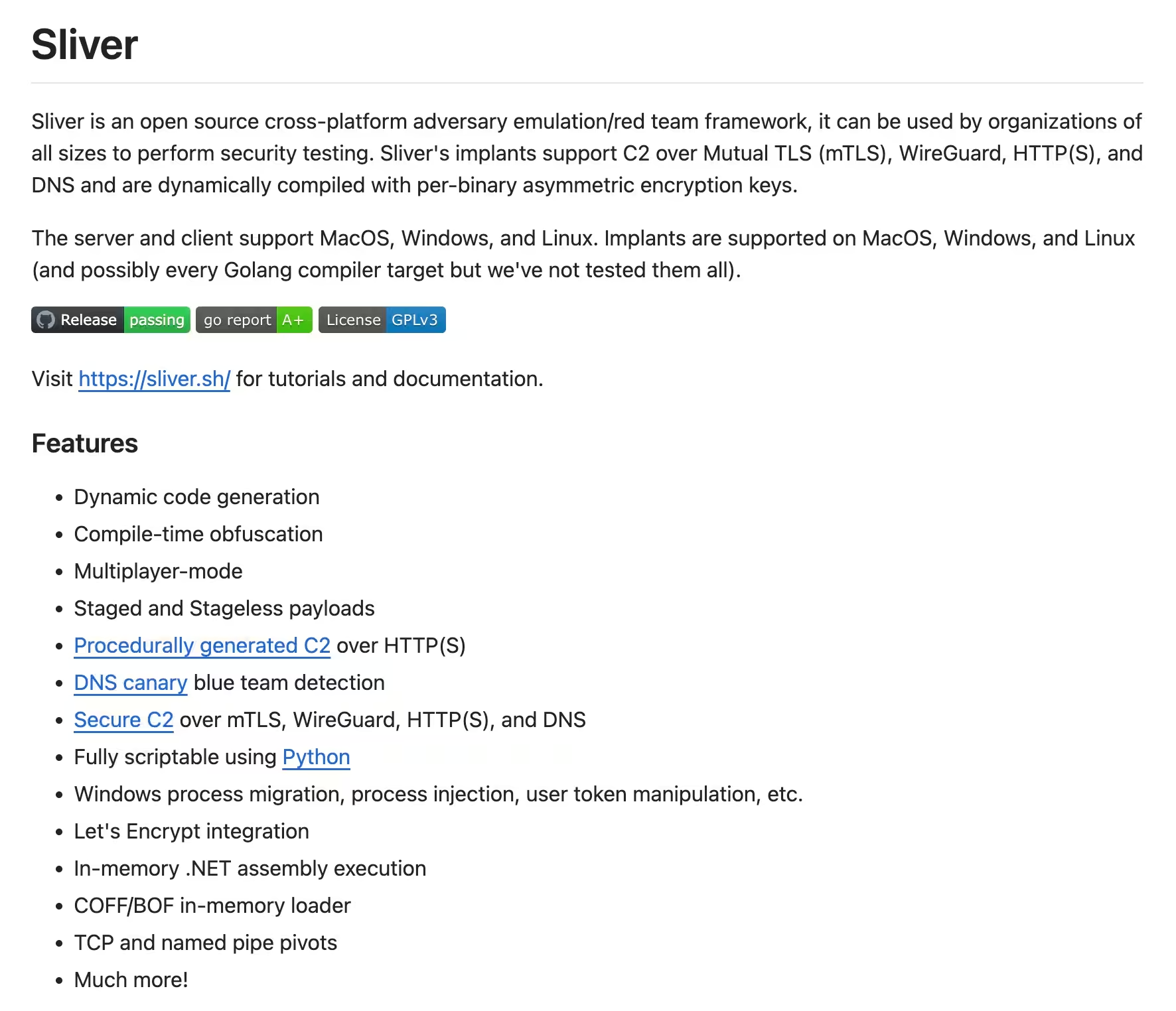

同じ理念に基づいて開発されたもう一つのツールは Sliverです。これは、ビーコントラフィックにさらなるランダム化の層を導入し、検知をさらに困難にするオープンソースのコマンド&コントロールフレームワークです。

初期アクセスから指揮統制まで

攻撃者がコマンド&コントロール(C&C)フレームワークを直接展開することはめったにない。まず、侵入の足がかりが必要となる。

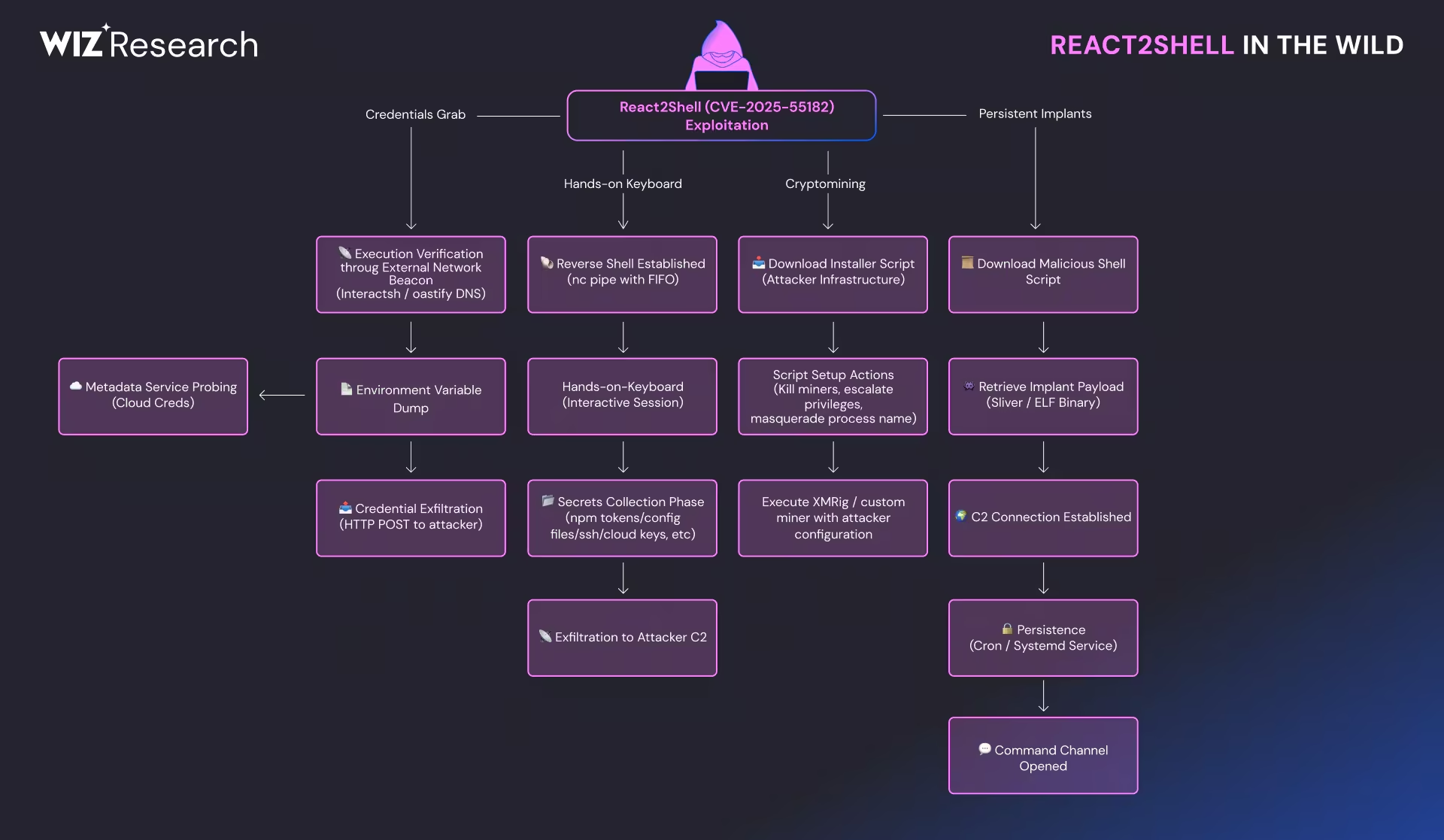

多くの侵入攻撃において、その足がかりはインターネットに公開されているサービスの脆弱性から始まります。最近の例として、Next.js などのフレームワークで使用される React Server Components に影響を与える重大な脆弱性「React2Shell(CVE-2025-55182)」が挙げられます。この脆弱性を悪用することで、攻撃者は細工された HTTP リクエストを使用して、脆弱性のあるサーバー上でコードを実行することが可能になります。

コードの実行に成功すると、攻撃者は直ちに持続性を確保し、リモート制御を確立しようと動く。

ここで、ポストエクスプロイテーション・フレームワークの出番となる。

カスタム マルウェアを作成する代わりに、攻撃者は、侵害されたホストを管理するための完全な運用ツールキットを提供する、成熟したオープンソースツールに依存することが多い。これらのフレームワークは、侵入作戦における困難な部分、すなわち安全な通信、感染システムのタスク実行、ファイル転送、および複数の侵害されたマシン間での活動の調整などを処理する。

Sliverもそのツールの一つです。

Sliverとは何か、そして攻撃者がそれを利用する理由

Sliverは、瞬く間に最も広く利用されているオープンソースのポストエクスプロイテーション・フレームワークの一つとなりました。もともとは攻撃者シミュレーションやレッドチーム活動のために開発されたこのプロジェクトは、侵害されたシステムの管理や侵入活動の調整を行うための成熟したプラットフォームを提供しています。

その普及が進んでいる背景には、いくつかの要因がある:

- Sliverは完全にオープンソースであり、活発にメンテナンスされているため、商用フレームワークに比べ、攻撃者にとっての参入障壁が低くなっています。攻撃者は、カスタマイズされたインプラントを容易に生成したり、通信プロファイルを修正したり、このフレームワークを自動化された侵入ワークフローに組み込んだりすることができます。

- このフレームワークは、運用上の柔軟性を重視して設計されています。Sliverは複数のオペレーティングシステム、通信プロトコル、およびトランスポート方式に対応しており、運用担当者は対象環境に合わせてコマンドチャネルを調整することができます。特にHTTPおよびHTTPSトランスポートは、通常の企業ネットワークのトラフィックに自然に溶け込むため、広く利用されています。

- Sliverには、コマンド通信を識別しにくくするためのトラフィック難読化技術が組み込まれています。このフレームワークは、ビーコンリクエスト間のタイミングを変化させたり、送信データのサイズや構造を変更したり、ネットワークトラフィックの外観を変えるエンコーディング方式をローテーションさせたりすることができます。

こうした設計上の選択により、Sliverは、独自の マルウェアを作成することなく、高性能なコマンド&コントロール・プラットフォームを手に入れたい攻撃者にとって、Sliverは魅力的な存在となっている。同時に、暗号化されたトラフィック内に隠されたコマンドチャネルを特定しようとするセキュリティチームにとっては、検知がより困難な課題となっている。

なぜビーコン信号は通常、検知されやすいのか

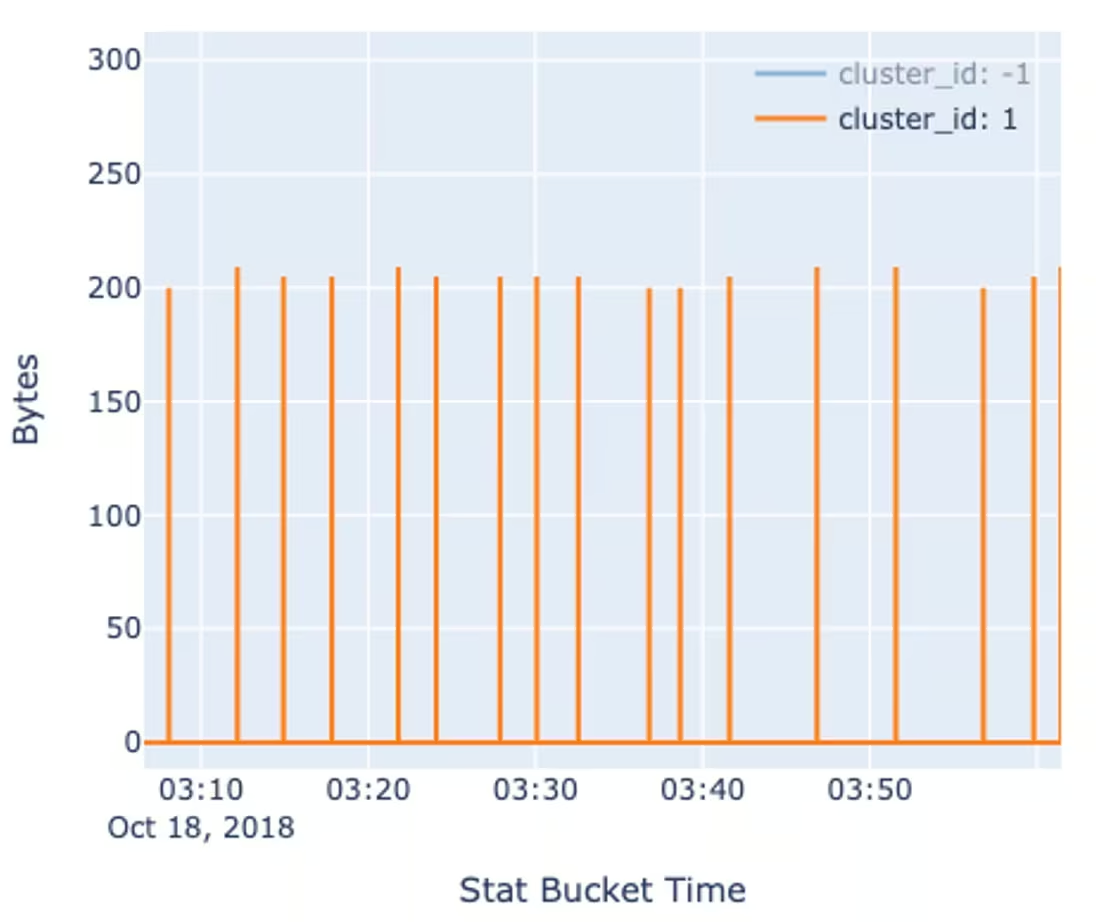

従来の指揮統制型の枠組みでは、予測可能なネットワークパターンが生じがちである。

インプラントが60秒ごとに通信を行い、 そのたびにほぼ同量のデータを送信する場合、その結果生じる通信パターンは容易に特定できるようになる。

セキュリティツールは、以下の分析を通じてこれらのパターンを検出できます:

- 接続間のタイミングの一貫性

- 同じ宛先への繰り返し通信

- リクエスト間でペイロードのサイズがほぼ同じ

検知を回避するため、より高度なフレームワークでは、こうした通信パターンにランダム性を組み込んでいます。具体的には、接続間隔を変えたり、各リクエストで送信されるデータ量を変化させたりします。これらの手法により、「回避型ビーコン」と呼ばれる状態が生まれます。これは、通信パターン自体は依然として存在しているものの、その認識が困難になる状態を指します。

多くの最新のポストエクスプロイトツールは、これらの手法を標準機能としてサポートしています。

Sliverはこのアイデアをさらに発展させている。

Sliverが検出されにくい理由は何か

ほとんどのコマンド&コントロール型フレームワークは、2つの基本的な回避手法に依存している。

1つ目は「タイムジッター」であり、これはインプラントがビーコン要求間の遅延をランダムに調整する現象です。60秒ごとにチェックインするのではなく、48秒後、次に72秒後、その次は63秒後にチェックインすることがあります。

2つ目はデータジッターであり、各リクエストのサイズがわずかに異なるものです。ネットワークトラフィックが毎回まったく同じに見えないようにするため、ビーコンメッセージの末尾に少量のランダムなデータが追加されることがあります。

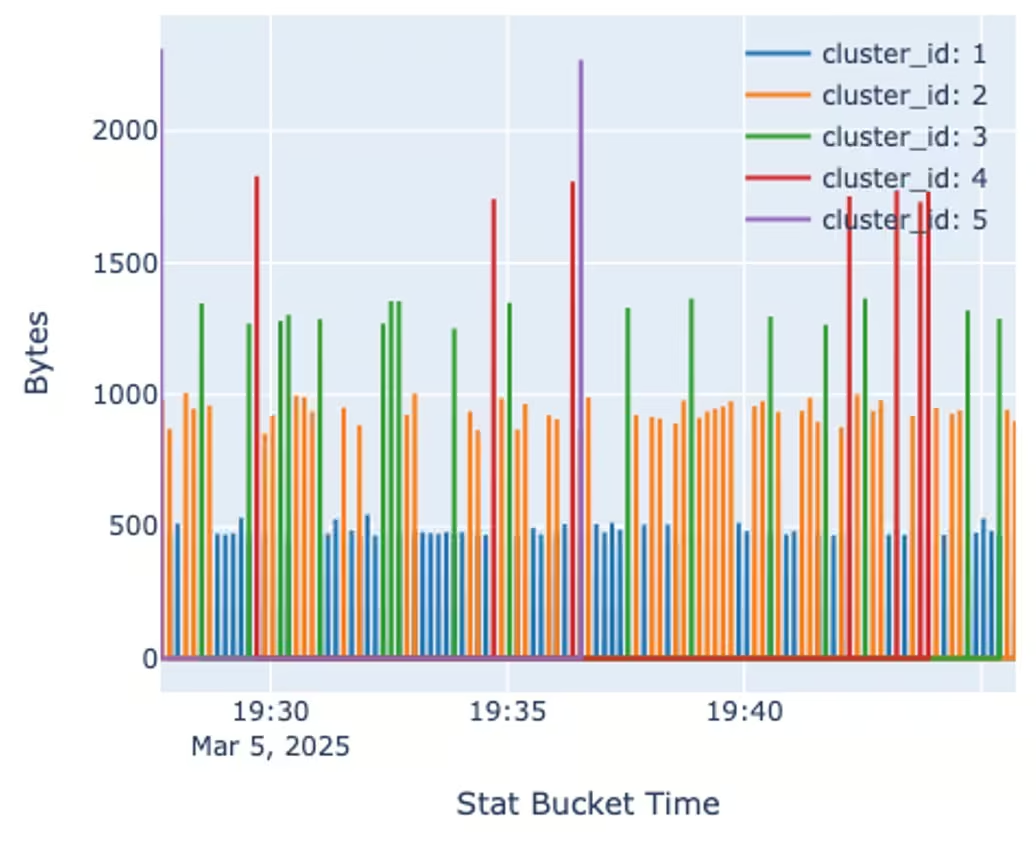

Sliverは、「手続き型データジッター」と呼ばれる、より洗練された手法を導入しています。

Sliverはリクエストの要素を1つだけ変更するのではなく、複数のパラメータを同時に変更します。各ビーコンリクエストでは、異なるHTTPパス、異なるエンコード方式、およびリクエストの構造を変更するランダムな値が使用される場合があります。

このフレームワークは、Base64、16進数エンコーディング、gzip圧縮をはじめ、バイナリデータを英字テキストや有効なPNGファイルに変換するエンコーディングなど、複数のエンコーディング方式に対応しています。エンコーディング方式によって送信データの圧縮効率が異なり、その結果、リクエストごとにペイロードのサイズが変化します。

Sliverは、類似したビーコンメッセージの単一のクラスターを生成するのではなく、ネットワークトラフィックに複数の異なるパターンを生み出します。

ビーコンメッセージが類似していることを前提とする検知システムにとって、この変動性はパターンを崩す要因となる。

攻撃者がすでにSliverを利用しているという証拠

Sliverは単なるレッドチームツールではありません。

セキュリティ研究者らは、攻撃者が脆弱なインフラへのアクセス権を取得した後、Sliverのインプラントを展開した攻撃キャンペーンを報告している。

その一例として、CtrlAltIntelによる調査が挙げられる。同調査では、インターネットに接続されたFortiWebアプライアンスを標的とした攻撃キャンペーンが明らかになった。攻撃者は、脆弱性が露呈したシステムを悪用した後、システム更新ユーティリティを装った「Sliver」というマルウェアを仕込んだ。感染したデバイスは攻撃者が制御するインフラに向けてビーコンを送信し始め、これによりオペレーターは感染したサーバーを遠隔操作し続けることが可能となった。

調査の結果、コマンドサーバーと通信している数十台の侵害されたホストが確認され、Sliverのようなオープンソースのポストエクスプロイト・フレームワークが、レッドチーム用ツールから実際の侵入活動へといかに迅速に移行し得るかが浮き彫りになった。これらの事例は、侵入活動におけるより広範な傾向を反映している。

オープンソースのポストエクスプロイト・フレームワークを利用すれば、攻撃者は独自のツールを開発することなく迅速に活動を行うことができます マルウェア。これらのツールは、正当なネットワークトラフィックに溶け込みつつ、成熟したコマンド&コントロール機能を提供します。

防御側にとって、これはコマンドチャネルを特定することが、進行中の侵入を検知する上で極めて重要なステップとなる。

従来の検知手法が苦戦する理由

多くのコマンド・アンド・コントロール型検知手法は、ビーコンメッセージが一定の間隔で送信され、多くの場合、同程度のデータ量が送信されるといった、規則的な通信パターンの特定に依存しています。

ほとんどのリクエストがほぼ同じバイト数である場合、そのトラフィックパターンは単一のクラスターに分類され、ビーコン行為として特定される。

Sliverのエンコーダーのローテーションは、この仮定を覆す。なぜなら、エンコーディング手法ごとに圧縮率が異なり、その結果、ビーコンメッセージは1つの主要なクラスターに集まるのではなく、いくつかの異なるサイズ範囲に分かれるからだ。このマルチバンドパターンは、ビーコンメッセージが類似した状態を維持すると想定しているアルゴリズムを回避することができる。

ペイロードの検査が不可能な暗号化されたトラフィックにおいては、こうした変化により、検知が著しく困難になる。

また、攻撃者はSliverインプラントを改変したり、ウイルス対策ソフトやエンドポイント検知システムを回避するように 設計されたカスタムシェルコードローダーを介して これを配信したりすることも頻繁に行っています。これらの手法により、ペイロードは完全にメモリ上で実行されるため、ホスト上で検知される可能性が低くなります。しかし、インプラントがコマンドチャネルを確立すると、ビーコン通信によってネットワーク上に観測可能なパターンが生じることになります。

振る舞い によるSliverの検出

ペイロードが暗号化されて読み取れない場合でも、コマンド&コントロール通信は依然として振る舞い 残す。

The Vectra AI は、攻撃者がジッターやエンコーダーのローテーション、その他の回避手法を用いてトラフィックを偽装しようとした場合でも、これらのパターンを分析し、Sliverのようなコマンド&コントロール(C&C)フレームワークを特定します。

このプラットフォームは、シグネチャやペイロードの検査に頼るのではなく、膨大な量の実際のネットワークテレメトリデータを用いて学習させたディープラーニングモデルを適用しています。これらのモデルは、パケット長、時間間隔、ホスト間の通信方向といったネットワークアクティビティのシーケンスを評価し、ビーコン送信と一致する振る舞い 検出します。

攻撃者は侵害したシステムとの通信を維持する必要があるため、そのコマンドチャネルは、進行中の侵入を検知するための最も確実な手段の一つであり続けている。

Sliverのビーコン信号が通常のウェブトラフィックに混ざっても、その振る舞い 依然として際立っています。

Vectra AI 、実環境においてSliverのようなコマンド&コントロール活動をどのように検知するのか を確認するには、セルフガイド型デモをご覧ください。