今日、暗号化されたウェブトラフィックの量は、10年以上前と比較して95%増加しており、その多くは、安全なクライアントサーバ間通信のためのTLS暗号化に依存しています。Let's Encryptのようなサービスにより、HTTPSの実装がより身近でコスト効率の良いものとなり、オンライン上のプライバシーが確保されるようになりました。しかし、この暗号化は、特にサイバー攻撃者が使用する暗号化されたコマンド&コントロール (C&C) チャネルの検知に取り組むセキュリティ専門家にとって、課題も引き起こします。 このブログでは、C&C検知の重要性、セキュリティにおける機械学習の役割、および Vectra AI がオンラインセキュリティの強化においてどのように業界をリードしているのかについて探っていきます。

攻撃者の視点

攻撃者の目的は現在のハイブリッドクラウド環境に隠れ続けることです。攻撃者がどこに到達しても、その中に溶け込み、通信を隠すために、コマンド&コントロール (C&C) チャネルを確立しなければなりません。 MITRE ATT&CKフレームワークでは、マルチステージ チャネル、マルチホッププロキシ、HTTPSトンネリングなど、一般的なタイプのC&Cチャネルの多くを概説しています。 これらのチャネルは、多くの場合、TLS を使用して暗号化されるか、Web トラフィック (ほとんどが HTTPS) に溶け込み、通信を暗号化して検知を困難にするために HTTPS トラフィックを装って暗号化されます。

攻撃者はさらに、C&Cチャネルの検出をさらに困難にするための難読化手法も用いています。通信チャネル内で暗号化を行い解析を妨げるだけでなく、ジッター(ビーコンの送信タイミングをランダム化して、規則的な送信パターンを検知するのを防ぐ手法)やパディングといった手法も用いられています。

通信チャネル内には、送信されているデータを防御者が読み取れないようにするためのさらなる暗号化層や、時間の経過とともに定期的なビーコン動作をマスクするセッションジッターなどの時間ベースの変数が存在することもあります。

セキュリティチームの視点

現代のインターネットトラフィックからC&Cチャネルを発見することは、セキュリティアナリストにとって極めて重要です。この作業は、攻撃者のトラフィックが暗号化されているだけでなく、現在のインターネットの多くが暗号化されたトラフィックで機能しており、WebSocketsや長時間開かれたセッションが使用されているため、これらがC&Cの挙動のように見える可能性があるという点でも困難を伴います。そのため、アナリストは生のトラフィックだけでなく、そのトラフィックのメタデータも確認する必要があります。 フロートラフィックは有用ですが、送信間隔など、これらのフローに関するより詳細なメトリクスを調査することで、暗号化されたセッション内の悪意のあるトラフィックを特定できる場合があります。

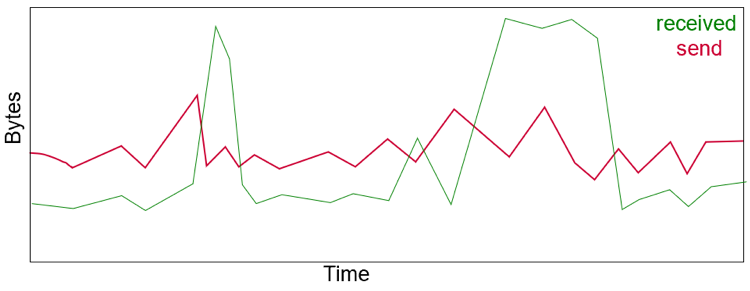

幸いなことに、Vectra AI のフロー エンジンは、追跡されたデータ フローごとにこのような詳細な分析を提供し、サンプリングは 0.5 秒間隔の粒度で行われます。 これには、時間の経過とともに送受信されるバイト数などのメトリクスが含まれており、各インタラクションのダイナミクスについての洞察が得られます。

C&C検知用の機械学習

Vectra AI は、時間領域データを効果的に利用してC&Cチャネルを検知するという取り組みにおいて、教師あり機械学習技術に重点を置いたさまざまなアプローチを行ってきました。 連携して動作するいくつかの機械学習アルゴリズムは、攻撃者の振る舞いの大まかなビューと詳細なビューの両方を提供します。

- ランダムフォレスト:複数の「決定木」で構成されるランダムフォレストは、粗い粒度の遠隔測定に優れています。時系列ウィンドウを監視し、クライアントとサーバーのデータ比率、データの一貫性、サーバーの中断頻度、セッションの長さなど、20以上の特徴を追跡します。

- リカレント・ニューラル・ネットワーク (RNN):RNNは、1つのシーケンスが次のシーケンスに影響を与えるような時間的な振る舞いを表現することを可能にし、人間主導のユニークな特徴を明らかにします。基本的に、RNNは人間の記憶を模倣していいます。

- 長短期記憶 (LSTM) 深層学習ニューラル ネットワーク:LSTMネットワークは、忘却能力を含む、長距離の時間的依存関係や関係を学習することができます。このアプローチは汎用性が高く、自然言語処理を含む様々なユースケースに適用可能。セキュリティの分野では、長期間にわたって関連する攻撃者の活動パターンを追跡することができます。

高精度な相関分析

長年にわたり綿密に開発・微調整されてきたこれらの機械学習手法を統合することで、Vectra AI 暗号化トラフィックの挙動を把握Vectra AI 、コマンド&コントロール通信の検知に向けた高精度なアラートを生成Vectra AI になります。その成功は、これらの手法を慎重に適用することと、使用するトレーニングデータの質にかかっています。

Vectra AI では、受賞歴のあるデータサイエンティストとセキュリティリサーチャーによって、アルゴリズム開発、サンプルのキュレーション、最高のパフォーマンスを実現するための継続的なアルゴリズムの最適化が行われております。

結論

暗号化されたC&Cチャネルを正確に検知し、ノイズを最小限に抑えて優先順位を付けることは、非常に困難な課題です。 これは、単純なアノマリー検知の機能を超えています。 このレベルのセキュリティを達成するには、適切なデータ、最適な機械学習手法、モデルの構築と微調整の専門知識を持つ専任チームが必要です。Vectra AI では、この使命と共に、最前線に立ち、すべての人にとってより安全なオンライン環境に貢献する取り組みを続けています。