2026年4月11日、「ShinyHunters」と名乗るリークサイトが、Rockstar Gamesから約8,000万件の記録を入手したと主張した。アクセス経路はRockstarではなかった。それは Anodot、 ロックスターのサプライチェーンに位置するSaaS分析ベンダーだった。盗まれたAnodotの認証トークンが、下流のデータプラットフォームへのクエリに使用された。被害者は別だ。

ベンダーは違うが、パターンは同じだ。

重要なのは、最終的に影響が及んだプラットフォームそのものではありません。重要なのは、そのアクセス権がどのように取得され、悪用されたかということです。

数か月おきに、また新たな見出しが飛び込んでくる

見出しは次のように繰り返している:

- 2024年:Snowflakeの顧客が、2020年まで遡る情報窃取型マルウェアのログから収集された認証情報を通じて標的とされた(Mandiant、UNC5537、2024年6月10日)。

- 2025年8月: Salesloft Driftから盗まれたOAuthトークンを介して、Salesforceの 顧客が被害に遭った(GTIG、UNC6395、2025年8月26日)。

- 2025年11月:Salesforceが 再び、GainsightのOAuthトークンを経由して200以上のインスタンスに影響を及ぼした。

- 2026年4月: 再びSnowflake 、Anodotトークンを通じて。

さまざまなエントリポイント。さまざまなプラットフォーム。

このパターンは変わらない。なぜなら、ShinyHuntersは単一のグループではないからだ。それは、恐喝を行う際に用いられるブランド名に過ぎない。

これを単一の脅威アクターとして扱うと、見当違いの調査をしてしまう恐れがあります。ブランドではなく、その行動を追跡してください。

真の共通点

ShinyHuntersによるものとされるキャンペーンでは、3つの異なるアクセス手法が繰り返し確認されています:

- 盗まれた認証情報を使用してログインした

- ヘルプデスクを装ったソーシャルエンジニアリング(ボイスフィッシング)による多要素認証(MFA)のリセットと不正アクセス

- セキュリティ侵害を受けたSaaSベンダーを介したOAuth/トークンの悪用

スキルは異なっても、結果は同じです。正当なユーザーやアプリケーションのように振る舞う、正当なアクセスです。

エクスプロイトもmalwareもありません。単なるなりすましです。

多くのSecOpsチームが見落としている点

公開レポートでは、データが最終的に取り込まれる先であるため、SnowflakeやSalesforceが注目されています。しかし、アクセス経路となるのはIDです。

多くの企業環境では、そのID情報はMicrosoft 365などのプラットフォームにフェデレーションされています。そのため、M365はこうした活動が最初に顕在化する場所の一つとなります。それはM365が標的だからではなく、侵害されたID情報がそこで活動するからです。

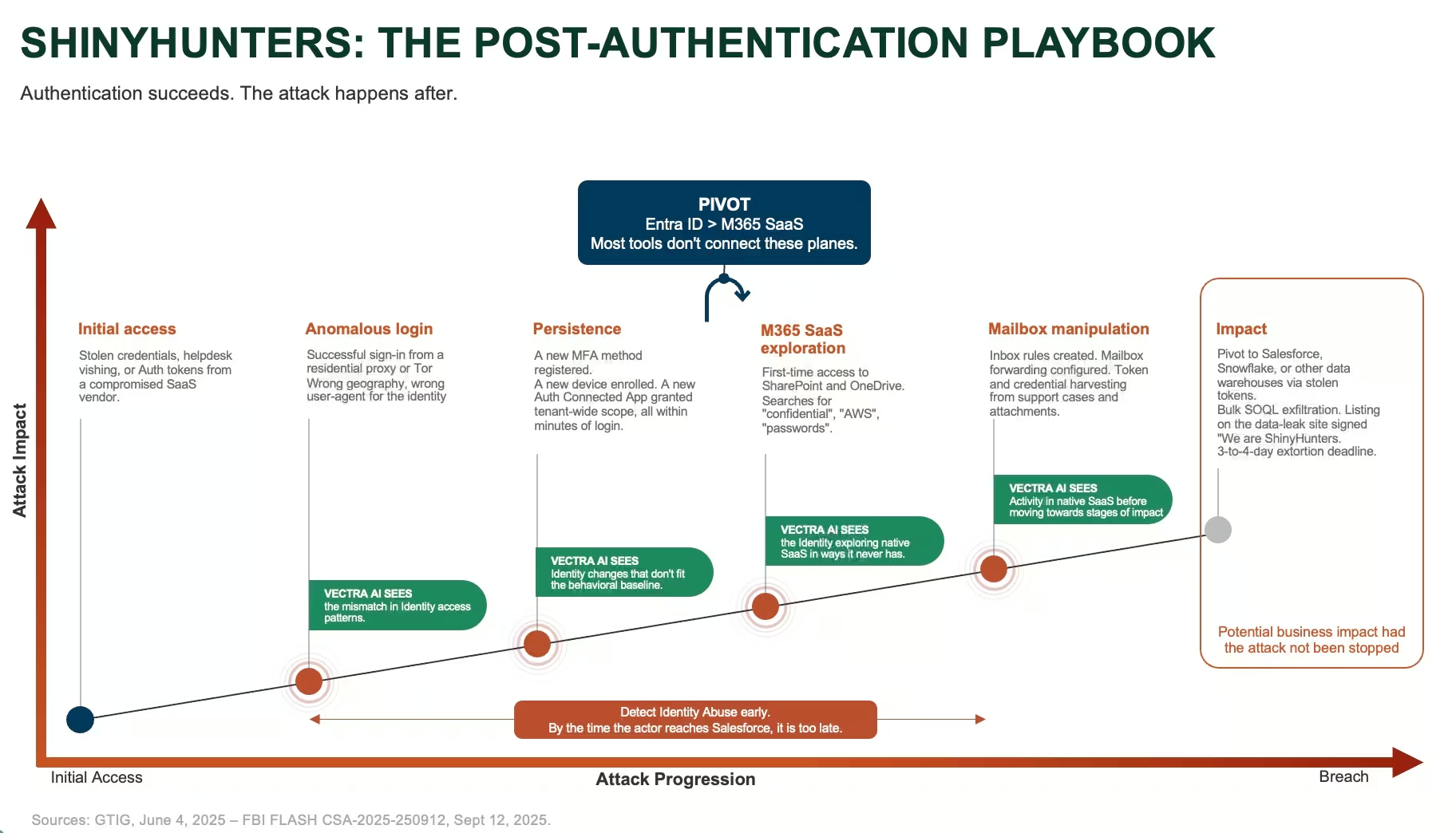

「ShinyHunters」式攻撃の仕組み

侵入方法にかかわらず、攻撃の手口はほぼ同じです:

- アクセス:有効な認証情報またはトークンを使用してサインインしてください。

- 確立する: そのアクセスを永続化する 。

- 展開:SaaSアプリケーション全体のデータを分析する。

- データ抽出: 下流システムからデータを抽出する 。

Snowflakeや類似のプラットフォームは、プロセスの最終段階に位置しています。早期発見にとって重要なことはすべて、その前の段階で起こります。

「インパクト」の各ステージの前に実際に目にするもの

初期アクセス:「通常の」ログインでありながら、実は通常ではない

ログインに成功しました。ただし:

- この場所は新しくできたものです

- この接続は、Mullvad、Oxylabs、NetNut などの VPN やプロキシインフラ、あるいは Tor の出口ノードを経由して行われている(FBI FLASH CSA-2025-250912、2025年9月12日;GTIG、2025年6月)。

- ログイン後の行動が、ユーザーの行動の基準値と一致していません。

Entra IDのようなIDプロバイダー内では、これは正当なログイン成功のように見えます。しかし、十分な文脈を考慮して見ると、そうではありません。

持続性:アクセスを定着させる

中に入ると、俳優は必ず戻れるように確認する:

- 新しいMFA方式が導入されました

- 新規デバイスが登録されました

- アクセスが許可されたOAuthアプリケーション

それぞれの行動は、それ単体で見れば正当なものだ。しかし、ログイン直後の数分間にこれらが一連となって現れると、そこには別の物語が浮かび上がる。

探求:SaaSの世界を巡る

データウェアハウスにアクセスする前に、攻撃者は従業員が日常的に使用するシステムを辿って侵入します。多くの組織にとって、それはMicrosoft 365や類似のSaaSプラットフォームを意味します:

- SharePoint および OneDrive の列挙

- ユーザーが一度もアクセスしたことのないドキュメントライブラリへのアクセス

- センシティブなコンテンツのキーワード検索

- 幅広いファイルアクセス

この段階において、攻撃者は単純な疑問を抱いています。それは、「この乗っ取られたIDで何にアクセスできるのか?」ということです。

その後、彼らは他のSaaSプラットフォームや下流のデータシステムへと展開していく。

方法は異なっても、示すものは同じ

この傾向は、3つのアプローチすべてに共通して見られる:

- 盗まれた認証情報(2024年):通常とは異なるが成功したログイン

- フィッシングおよび多要素認証(MFA)の迂回(2025年~2026年):ログイン後、即座に持続化活動とSaaSサービスの列挙が行われる。

- ベンダー/OAuthの侵害(2025年~2026年):信頼されたアプリケーションのアクセスに異常な動作が見られる。

エントリポイントは変更されますが、認証後の動作は変わりません。

Vectra AIの活用シーン

ShinyHuntersの攻撃が成功するのは、正当なアクセス手段――本物の認証情報、本物の多要素認証(MFA)フロー、本物のOAuthトークン、本物のアプリケーション――を利用しているためです。セキュリティ対策の多くは、認証前に攻撃者を阻止するよう設計されています。しかし、これらの攻撃は認証後に成功するのです。

Vectra AIは、認証成功後の攻撃者の行動を、ID、SaaS、クラウド、ネットワークの各領域にわたって検知します。重要なのは「どのようにアクセス権を取得したか」ではなく、「 そのIDの行動が 、 その行動プロファイルと一致しているか」 という点です 。

検知結果と攻撃パターンの対応関係

アクセス: IDの基準値と一致しない、新しい場所またはプロキシインフラストラクチャからのログインが 成功した。

設定:ログイン直後に、MFA(二要素認証)の手法が追加され、デバイスが登録され、OAuthアプリケーションへのアクセスが許可されます。

詳細:Microsoft 365、Salesforce、その他のSaaS間でアクティビティを連携させ、これまでにない方法で検討を進めている見込み客を特定します。

情報流出:一括ダウンロードやAPIからの情報抽出は、孤立した事象としてではなく、一連のプロセスの最終段階として確認された。

なぜこれがすべてのメソッドで機能するのか

アクセス権限がどのように入手されたか――認証情報の盗難、ヘルプデスクへの電話、あるいはベンダーのトークンの不正利用など――は問題ではありません。攻撃者は依然として、サインインし、持続的な侵入経路を確保し、システム内を探索し、データを持ち出す必要があります。この行動パターンは避けられません。Vectraは、まさにこのパターンを検知するために設計されています。

検知のギャップを埋める

基本的な対策は依然として重要です。phishing(MFA)、認証情報の定期的な更新、OAuthスコープの見直し、ヘルプデスクでの本人確認などです(GTIGのUNC6040強化推奨事項およびFBIのFLASHアドバイザリを参照)。しかし、これらだけではもはや不十分です。現代の攻撃キャンペーンは、こうした対策をすり抜けるように設計されているからです。

検知機能は故障しているわけではない。ただ、不完全なだけだ。

ShinyHuntersは単一のグループではありません。これは、ある一つの考え方を軸に構築された攻撃の手法です。それは、「認証に成功すれば、攻撃者は無害な身元を装うことができる」というものです。

初期の兆候は、見出しで言及されているデータプラットフォームには現れません。それらは、攻撃者がまず活動しなければならないID管理プラットフォームやSaaSプラットフォームに現れるのです。問題は可視性の欠如ではありません。攻撃の誤った段階で検知を開始している点にあります。

私の電子書籍『Mind Your Attack Gaps』では、3つの検知のギャップについて解説しています。ShinyHuntersは「ギャップ2:認証が成功する」という状況に存在します。本物の認証情報、本物のワンタイムコード、本物のOAuthトークン、本物のセッションクッキー。監査ログには、ログインが成功したことが記録されています。

2024年のセキュリティ強化ガイドラインは依然として有効ですが、アクセス経路に関する内容は含まれていません。