最近のイランとイスラエルの緊張激化に伴い、国家に関与するアクターによるID、クラウド、エンタープライズネットワークのサイバー作戦が活発化しています。これらの十分な資金を持つグループは、従来の防御をすり抜けるために、ネットワークへの深い侵入とアイデンティティの悪用を組み合わせています。

彼らは、公開アプリケーションを初期侵入に利用し、フィッシングやパスワードスプレー攻撃で認証情報を収集。その後、RDP、PsExec、リモートアクセスサービスを使って横展開します。永続化の手段としては、スケジュールタスク、DLLサイドローディング、不可視ウィンドウ、プロトコルトンネリングなどを用います。データは静かに準備され、アーカイブされ、目立たない経路で外部に送信されることが多く、従来のアラートでは検知されません。

同時に、Microsoft 365、Azure、Google Workspace などの環境内で、アイデンティティを狙ったキャンペーンも展開しています。OAuth の悪用、多要素認証(MFA)の回避、Outlook・OneDrive・Teams の武器化などを通じてアクセスを維持し、データを抜き取るのです。これらの戦術は、中東および欧米の重要インフラ、政府機関、民間企業、NGO を標的にしており、諜報活動と破壊的攻撃(ワイパー、強制暗号化)を融合させています。

エンドポイントや境界防御だけに依存していると、攻撃チェーン全体を見逃すことになります。クラウドコラボレーション、ハイブリッドインフラ、リモートアクセスを利用しているなら、すでに彼らの標的になっている可能性があります。

イランの脅威アクターによる最近の活動

イラン系の脅威グループは、政府、通信、エネルギー、テクノロジー各セクターの組織に対し、継続的なサイバー攻撃を展開し続けている。最近の攻撃キャンペーンでは、MuddyWaterのような攻撃者が、従来のPowerShellベースの侵入手法を維持しつつ、IDの悪用やクラウドネイティブツールの活用を拡大していることが示されている。目立つ手法を展開するのではなく マルウェアを展開するのではなく、これらの攻撃者は、ハイブリッド環境全体でステルス性を維持するために、スクリプト、正規の管理ツール、および侵害されたインフラストラクチャへの依存度を高めている。

攻撃の黒幕は誰か?イランに関連するAPTのプロファイル

長期的なスパイ活動から完全な妨害工作まで、その目的はさまざまですが、各グループはネットワークとアイデンティティの両方のチャネルを活用して、侵入、持続、抽出を行っています。以下は、初期アクセス、ネットワーク TTP、ID/クラウド TTP の概要です。

イラン系の脅威グループは、キャンペーン間でツール(特にPowerShellフレームワーク、スクリプトローダー、オープンソースのリモートアクセスツール)を頻繁に再利用している。この再利用により、IDやネットワークのテレメトリに基づく振る舞い 特に有効となる。

SOCチームが監視すべき5つのアイデンティティとクラウド技術

イランに関係する脅威アクターは、従来のマルウェアやエクスプロイトにとどまらず、その手口を巧妙に操っています。彼らの攻撃は、IDシステムを悪用し、組織が既に使用している信頼できるツールを巧みに利用することに大きく依存しています。これらの5つの手法は、彼らが検知を回避し、クラウド環境で持続的に活動を続ける上で中心的な役割を果たしています。従来のEDRツールやSIEMツールのみに依存している場合、これらの手法はいずれも 重大な可視性の欠如を招きます。

- フィッシングクレデンシャル窃盗

Office 365やGmailを模倣した偽のログインポータル、パスワードの散布、MFAバイパスのテクニック。 - クラウドアカウントの乗っ取り

盗まれた認証情報を使用して、電子メール、OneDrive、SharePoint、または Azure アプリにアクセスする。 - 偵察とラテラルムーブ

Entra ID(Azure AD)を列挙し、不正なOAuthアプリや永続化のためのサブスクリプションを作成する。 - 正規のツールを介したデータ流出

OneDrive、Outlook、またはウェブベースのAPIを介してデータを移動させ、通常のトラフィックの中に隠れる。 - 「現地のリソースを活用する」スクリプトとクラウドツール

イランの脅威アクターは、カスタムツールに代わって、PowerShellローダー、管理者用スクリプト、および正規のクラウドAPIをますます多用している マルウェアに依存する傾向が強まっている。

イランのAPTがクラウドとアイデンティティを狙う理由

イラン系の脅威グループにとって、クラウドプラットフォームやID管理システムは、大規模な攻撃、隠密性、そして戦略的なアクセス手段を提供しています。これらの攻撃者は、現代の組織の実際の業務形態に合わせて攻撃手法を適応させています。リモートアクセス、フェデレーテッドID、そしてクラウドファーストのインフラストラクチャは、従来のセキュリティ対策では可視性が確保されにくい広範な攻撃対象領域を生み出しています。

こうした環境が魅力的な標的となる主な理由としては、以下の点が挙げられる:

- 「アイデンティティ」こそが新たな境界線です。攻撃者がSaaSプラットフォームやクラウド管理者の役割に関連付けられた有効な認証情報を入手すると、従来の防御策を完全に迂回することがよくあります。エンドポイントやファイアウォールに重点を置いたセキュリティツールでは、セッションが正当なものに見える場合、認証済みのAPI呼び出しや異常なログイン動作を検知することはほとんどありません。

- クラウド環境は活動隠蔽の手段となります。イランのAPTグループは、Microsoft 365、Azure、Google Workspaceといった制裁対象のアプリケーション内で頻繁に活動しています。彼らは、脆弱なOAuthポリシー、設定ミスのある条件付きアクセスルール、および過剰な権限を悪用し、通常のユーザー活動に紛れ込みながら、システム内での持続性を維持しています。

- ハイブリッドネットワークは攻撃の足掛かりとなる。多くの組織では、オンプレミスシステムとクラウド環境の間で接続を維持している。イランの攻撃者は、ID同期サービスやハイブリッド管理ツールを悪用し、侵害された内部システムからクラウドテナントへと攻撃の足掛かりを広げ、環境をまたいだアクセス権限を拡大している。

- 「現地リソース活用型」スクリプトは、 マルウェア 困難にします。MuddyWaterなどのグループによる最近の攻撃キャンペーンでは、PowerShellローダーや、ペイロードをメモリ上で直接実行するスクリプトベースのフレームワークへの依存度が高いことが確認されています。目立つ マルウェアを展開する代わりに、攻撃者はツールを動的に取得し、システムのネイティブ機能を利用して活動しています。

- クラウドネイティブのツールには、二つの側面があります。Microsoft Graph API、PowerShell、Outlook、Teamsのメッセージング機能、リモート管理ソフトウェアといったツールは、生産性を高めるために設計されています。しかし、イランの攻撃主体は、正当な活動と見分けがつきにくいまま、これらの機能を利用して環境の調査、横方向の移動、データの持ち出しを日常的に行っています。

要するに、クラウドおよびID関連の攻撃により、イランのAPTグループはハイブリッド環境全体で目立たずに活動することが可能となっている。彼らは正当なユーザーの行動に紛れ込み、従来の防御策を回避し、多くの組織が依然として効果的な監視に苦慮している可視性の死角を悪用している。

イランのAPTの手口を阻止するセキュリティ・コントロール

上記のテクニックにさらされる機会を減らし、あなたの環境を標的にされにくくするために、私たちは次のような早急な対策をお勧めします。

- フィッシングとMFAバイパスを阻止するために多要素認証を実施する。

- クラウド/SaaSアカウントで条件付きアクセスとデバイスポリシーを有効にする。

- 不審なIP、異常な地域、VPN経由のログインを監視します。

- OAuthアプリとパーミッションのロックダウン:Microsoft 365/Azureのすべてのアプリコンセントとサービスアカウントを見直す。

- 特権アカウント、特に Exchange/Azure 内で管理者ロールを持つアカウントを定期的に監査する。

- ユーザートレーニングの実施:偽のログインポータルやソーシャルエンジニアリングの手口を認識する。

- データ流出の監視:DLPルールとCASB(Cloud Access Security Broker)ポリシーを設定する。

- MFAのプッシュ振る舞いチェックする:何度も失敗した後の通知を制限するか、FIDO2のようなフィッシング体制のあるMFAオプションを使用する。

これらの制御機能は環境のセキュリティを強化しますが、認証情報の不正使用やネットワーク上のステルス行為を検知するには、アクティブで行動ベースの可視化が必要です。

イランのAPTに関する情報を即座に脅威ハンティングに活用する

イランの脅威グループの活動実態を把握することは、あくまで第一歩に過ぎません。次の課題は、それらの手口が自社の環境内ですでに実行されているかどうかを特定することです。

SOCチームには、攻撃者の手口を解説した報告書など必要ありません。彼らに必要なのは、自社の環境においてそうした行動を検知するための具体的な方法です。

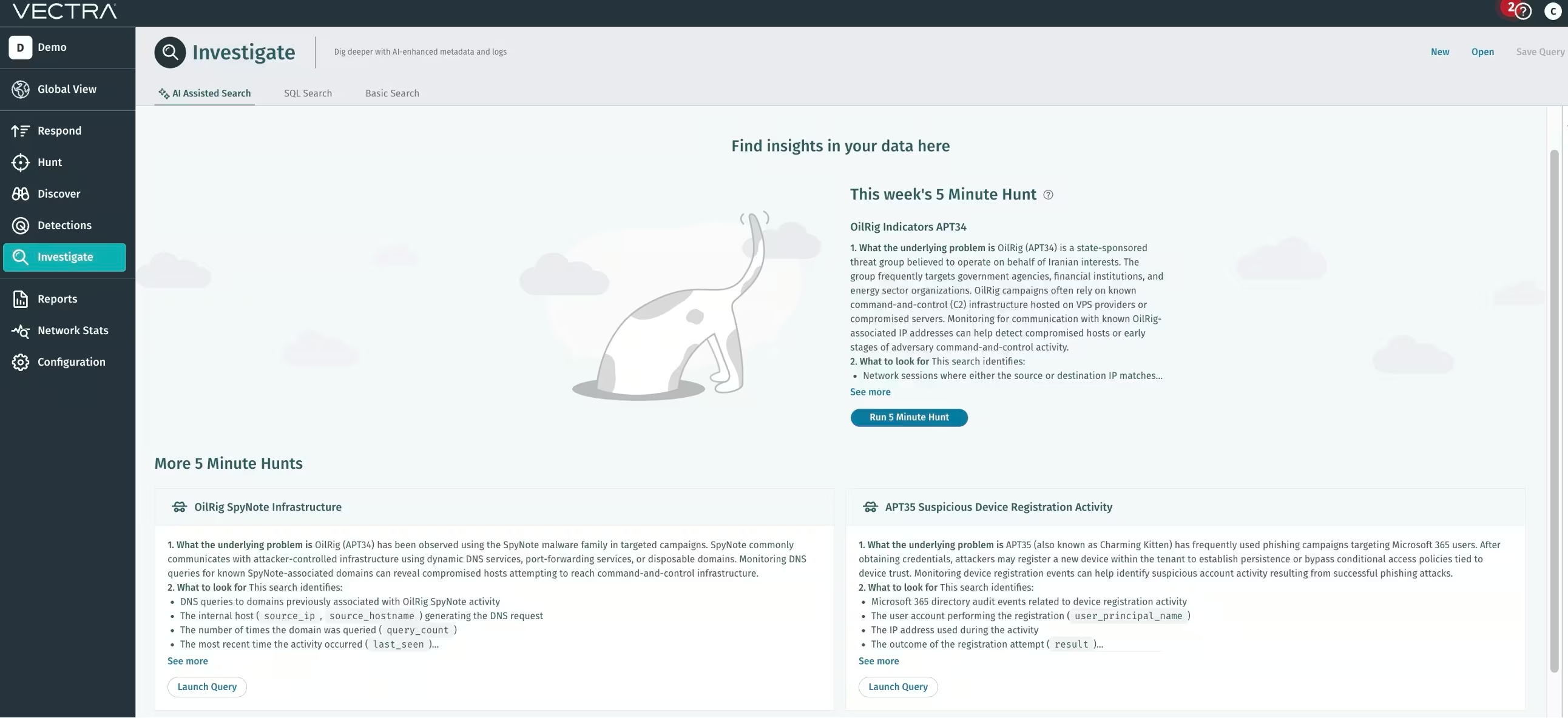

セキュリティチームが情報分析から調査へと移行できるよう支援するため、我々は、最近の攻撃キャンペーンで確認されたイランのAPTの手口に直接関連した一連の脅威ハンティングを作成しました。これらのハンティングでは、IDやネットワーク活動における初期の兆候を特定します。具体的には以下の通りです:

- 認証情報の漏洩に関連する、不審なMicrosoft 365デバイスの登録

- OilRigの指揮統制インフラにおける通信

- SpyNoteおよびQasarRATのDNS通信が、攻撃者のインフラストラクチャと関連付けられている

- APT35による偵察活動を示唆する可能性のある、デバイス登録の失敗

- Pupyに関連するネットワークセッション マルウェア インフラ

各ハントには、 Vectra AI 内で実行可能なクエリが含まれており、潜在的な攻撃者の活動を迅速に特定できます。

このようなターゲットを絞った調査を実施することで、アナリストは受動的な監視から能動的な検知へと移行することができます。アラートを待つのではなく、チームはイランの攻撃者がアクセス権を取得した後に用いる行動パターンを直接検索することができるようになります。

これらの攻撃者は、IDの悪用、SaaSへの攻撃、およびネットワークインフラを組み合わせて攻撃を行うため、効果的な検知にはこれら3つの領域すべてを可視化することが不可欠です。

まさにそこが、Vectra AI の強みとなる点です。

Vectra AI がイランのAPT活動をどのように暴くか

従来のセキュリティツールは、エンドポイントのアラート、ファイアウォールのログ、認証イベントといった、個別のシグナルに焦点を当てがちです。一方、イランの脅威アクターは、ID管理システム、SaaSプラットフォーム、ネットワークインフラストラクチャを同時に横断して活動するため、こうしたサイロ化されたアプローチでは容易に検知を逃れてしまいます。

The Vectra AI は、以下の領域における行動を継続的に分析します:ネットワークトラフィック、Active DirectoryおよびEntra ID、Microsoft 365のIDアクティビティ、AWSやAzureを含むクラウドプラットフォーム。このプラットフォームは、静的な指標に依存するのではなく、攻撃者が正当な認証情報や承認済みのクラウドツールを使用している場合でも、侵害の兆候となる異常な行動を特定します。

これにより、SOCチームは、イランのAPTグループが使用する具体的な手法――認証情報の悪用、身元の偽装、目立たない横方向の移動、および隠蔽されたコマンド&コントロール活動――を検知するために必要な可視性を得ることができます。

IDCによると、 Vectra AI を導入している組織は、少なくとも50%少ない時間で、52%多くの脅威をVectra AI 。

Vectra AI がイランの APT で使用される 5 つの主要な手法をそれぞれ検出する方法は次のとおりです。

Vectra AIプラットフォーム はエージェントを必要としません。マイクロソフトとネイティブに統合され、アイデンティティ主導の攻撃に合わせたリアルタイムの検知ロジックを適用します。このアプローチにより、的確で忠実度の高いアラートと自動応答機能が提供され、SOCチームは誤検知に溺れることなく、断固とした行動を取ることができます。

Vectra AI をご利用のお客様ですか?

アイデンティティとクラウドを中心としたこの新しい攻撃の波を防御するには、アイデンティティとクラウドをカバーする既存の導入を拡張することを強くお勧めします。これにより、こうした脅威の脅威となるハイブリッド環境全体にわたる統合された可視性と保護が保証されます。