業界や職種にかかわらず、今や多くの人がAIの導入に対して何らかのプレッシャー(あるいは期待)を感じているのではないでしょうか。周囲の同僚や友人がAIツールの体験をシェアしていたり、日々の業務を効率化する手段としてAIの活用を上司から勧められていたり、あるいは子どもが「宿題がなくなった」と言って、実はAIエージェントを“雇って”いたり。すでにAIを使いこなしている方も、まだ一歩を踏み出していない方も、一つだけ確かなのは、AIは未来の技術であり、すでに私たちの目の前に存在しているということです。

未来がAIなら、それを自分たちの武器にしよう

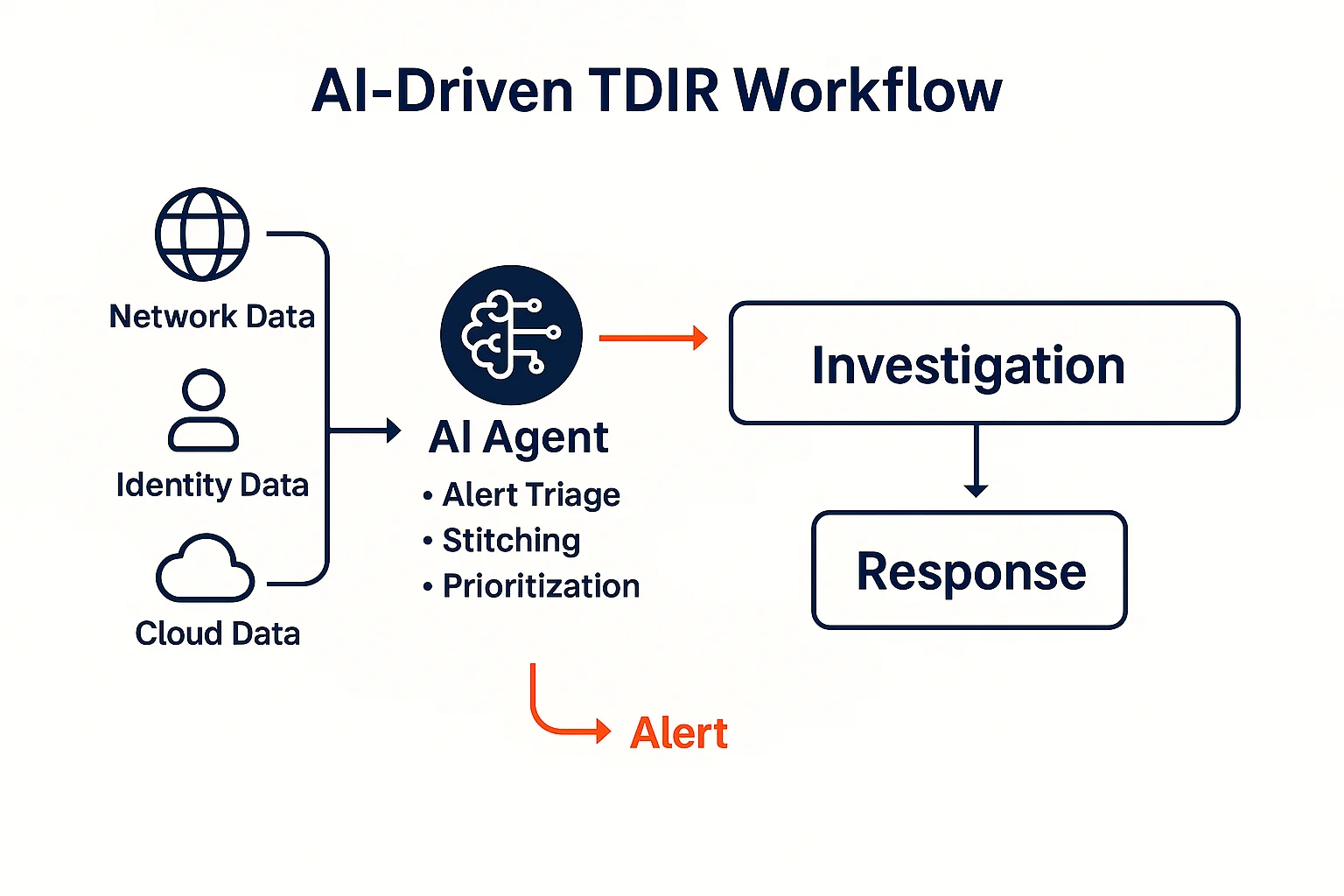

AIにはさまざまな種類がありますが、この記事では特にエージェント型AIが、現在および将来的に脅威の検知・調査・対応(TDIR)をどのように進化させるか、特にNDR(ネットワーク検知とレスポンス)と組み合わせる形で解説していきます。出発点として参考になるのが、ガートナーの最新調査「Emerging Tech: Agentic AI Integration Will Separate TDIR Platform Winners and Losers」です。このレポートでは、エージェント型AIがTDIRに与えるインパクトを示すだけでなく、製品責任者に向けて、アナリストや実務者とAIがいかに連携できるように設計すべきかというヒントを示しています。

ガートナーのこの指摘は非常に重要です。AIの話題になると、「何ができるか」「どんなタスクを置き換えられるか」「どれだけ強力か」といった技術的な話ばかりになりがちですが、それが人間の業務や生活に自然に溶け込まなければ、本当に意味があるのでしょうか? 小学生から大学生までがChatGPTなどの大規模言語モデル(LLM)を使い始めている理由も、まさにこの「使いやすさ」にあります。質問を投げるだけで、しっかりした回答(あるいは宿題の答え)が数秒で返ってくるのです。

その一方で、今の学生たちはAIとともに成長し、まさに“究極のAIティンカー(試行者)”へと進化しています。これはVectra AIの製品マーケティングVPであるMark Wojtasiakが、ガートナーのセキュリティ・リスク管理カンファレンスでの経験を元に述べた言葉です。彼は、今こそセキュリティ実務者がAIを試行し、どんな成果が出せるかを探索すべき時だと強調します。さらに一歩進めるなら、AIの導入初期段階であっても、成果ベースの指標とエージェント型AIを活用したTDIRアプローチをどう結びつけるかを考えることは、将来の成果報告の容易さにもつながる有益な思考です。AIツールが無数に存在する今、そして攻撃者たちがすでにAIを使って 攻撃のスピードと巧妙さを増していることを考えると、この姿勢は極めて重要です。それでは、現代のネットワーク環境において、セキュリティ実務者がエージェント型AIを活用し、より迅速かつ効果的なTDIR成果を生み出すための実践的な5つの方法を紹介します。

エージェント型AIでTDIRを強化する5つの方法

「データ漏洩の40%は複数の環境にまたがって保存されたデータに関わっている」- IBM 2024 Cost of a Data Breach Report

AIは、サイバーセキュリティの専門家が攻撃者のすべての動きを把握し、リアルタイムで情報をつなぎ合わせ、侵害が起こる前に阻止できるよう支援します。

1. アラートの自動トリアージにAIエージェントを活用する

何千ものアラートを手作業で確認する代わりに、エージェント型AIはイベントを継続的に確認し、ハイブリッドネットワーク全体でトリアージし、無害な検知を除外します。これにより、アナリストは最も関連性の高いインシデントから調査を開始できます。たとえば、ネットワーク、ID、クラウド全体における攻撃者の振る舞いに一致するアクティビティをAIが自動で検知・絞り込みます。結果としてノイズが減り、脅威の検知精度が飛躍的に向上します。

2. ID・ネットワーク・クラウドのアクティビティを一貫してつなぐ

攻撃者は単一の領域にとどまりません。エージェント型AIの大きな利点の1つは、ネットワーク、ID、クラウドといった複数のドメインにまたがるアクティビティを継続的につなぎ合わせられる点です。ID侵害やラテラルムーブメントを可視化できれば、従来ツールでは見えなかった文脈を把握できます。これはエンドポイントを超え、すでに内部に侵入している攻撃への対応に不可欠です。この点で、NDRは特にIDやクラウドのシグナルと連携した場合にその真価を発揮します。

関係する読み物: 適切なNDRを選ぶために:Gartnerが推奨するセキュリティ担当者が問うべき5つの質問

3. 実際のリスクに基づいてインシデントを優先順位付けする

すべてのアラートに対応する必要はありません。エージェント型AIは、振る舞い・文脈・ビジネスへの影響に基づいて脅威を評価し、単なるIOC(Indicator of Compromise)やシグネチャには依存しません。たとえば、日常的な管理者作業とステルス性の高いC2通信(コマンド&コントロール)を、過去のパターンや意図に基づいて識別できます。つまり、単に「異常が起きている」ではなく、「危険な状態である」という判断が可能になります。AIによる優先順位付けにより、チームは限られた時間を、本当に重要な攻撃の兆候(IOA)に集中させることができます。

4. 調査のスタートをAIが先行して実行

攻撃への対応では、時間がすべてです。AIエージェントは、疑わしい動きが検出された瞬間から自動で初期調査を開始し、ログ収集、関係資産の特定、最近の変更点の抽出、時系列の作成などを行います。つまり、アナリストが調査に着手する時点で、すでに初期情報が揃っており、「何が起きた?」から「次に何をするべきか?」への移行が格段にスムーズになります。

5.NDRを低リスク、高インパクトの出発点として活用する

エージェント型AIを試すなら、まずNDRから始めるのが賢明です。なぜなら、初期侵入からラテラルムーブ、C2通信、データ持ち出しまで、あらゆる動きを可視化できるからです。エージェント型AIを組み込んだNDRプラットフォームは、通信パターンを継続的に観察・学習し、攻撃の振る舞いを検知すると自律的に調査を開始。最終的に脅威の全体像をアナリストに提示します。ログベースのシステムのように“きれいなデータ”に依存せず、ノイズの多い動的な環境でも力を発揮するのがNDRの強みです。

2025年ガートナー、NDRのマジック・クアドラントレポートにアクセスする

あなたがSOCチームの一員であっても、たった一人でセキュリティを担っていても、AI導入は大がかりな変革を必要としません。小さく始めて、試してみることが大切です。製品デモを見たり、自分で機能を試してみたり(Vectra AIは無料で聞ける「Hunt Club Podcast」で製品紹介をしています)。ここで紹介した1~2のアプローチを試してみて、どれだけの時間短縮や洞察が得られるかを確認してみてください。