バック

Vectra AIプラットフォーム

リスクを低減し、攻撃を阻止し、セキュリティ態勢を強化するAI駆動型プラットフォーム

Vectra AI vs その他のすべて

比較ガイド

セキュリティ運用のユースケース

最新のアタックハブ

産業

背面/プラットフォーム

セキュリティ運用のユースケース

すべてのユースケースを見る

予算が少ないですか? リソースが限られていますか? スタッフが多すぎますか? セキュリティ チームがどのような構成であっても、Microsoft Entra ID (旧 Azure AD) クラウド ID 攻撃が被害をもたらす前に検検知して阻止します。

これは、検知 、漏洩した認証情報によって引き起こされたデータ侵害を封じ込めるのにかかる平均時間328日よりも99%速い*。

*出典IBMデータ侵害レポート

これまでにない攻撃手法のゼロデイ・カバレッジにより、攻撃を早期に発見します。攻撃者がアクセス権を取得した後に発生するすべての事象を確認できます。Vectra AI は、統合された検知範囲のために、ID アクティビティをより広範なネットワークおよびクラウドアクティビティに関連付けます。

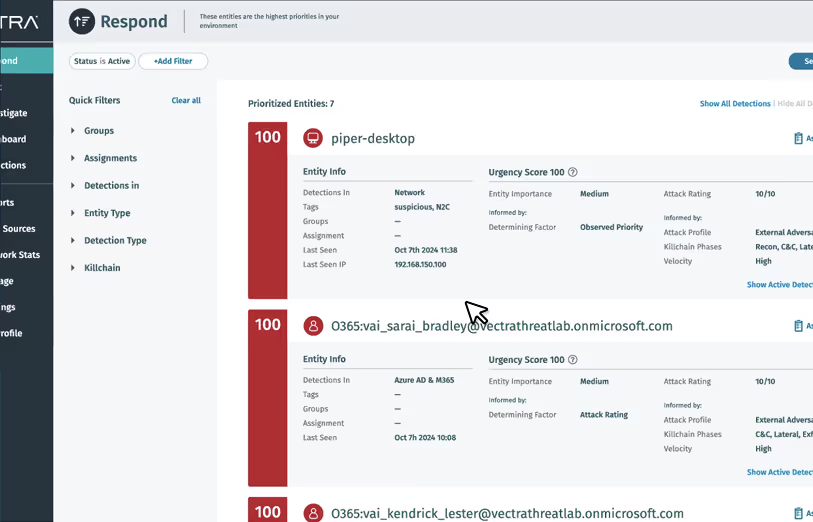

AIの優先順位付けと攻撃評価は相関関係にあるクラウドまた、ネットワークアクティビティにより、攻撃者のストーリーを明確に作成できるため、無害なイベントではなく、緊急の脅威に集中できます。 10分以内にすぐに導入でき、最小限のチューニングで済みます。

AIの優先順位付けと攻撃評価は相関関係にあるクラウドまた、ネットワークアクティビティにより、攻撃者のストーリーを明確に作成できるため、無害なイベントではなく、緊急の脅威に集中できます。 10分以内にすぐに導入でき、最小限のチューニングで済みます。

もうツールを切り替える必要はありません。また、レスポンス の柔軟なオプションにより、運用に影響を与えることなく攻撃を停止できます。

Microsoft Entra IDクラウドID攻撃を阻止できない場合、Vectra AI が迅速かつ早期に発見します。

自分のペースでクリックして、世界で最も正確な攻撃シグナルに支えられたプラットフォームでアナリストが何を達成できるかをご覧ください。

Vectra AIは、MITRE D3FENDフレームワークにおいて他のどのベンダーよりも多くの参照実績を有しており、Microsoft Entra IDを標的とする攻撃者に対して圧倒的な優位性を提供できる唯一のベンダーです。

生成AIのアタックサーフェスを保護し、攻撃者による機密アプリケーションやデータへのアクセスを阻止します。