携帯電話会社Tモバイルが、週末にハッカーから1億人分の顧客データが盗まれたと主張され、調査中であることが広く報じられている。によると ブリーピング・コンピューターこの脅威者は、3000万人分の生年月日、運転免許証番号、社会保障番号を含むデータベースを6ビットコイン(約27万ドル)と引き換えに売っていると主張している。T-モバイルがサイバー攻撃の標的になったのは今回が初めてではないが、今回の攻撃者の主張は、今回は異なる可能性があることを示している。

通常の結果とは異なる

しかし、この種のハッカー行為からもたらされる可能性のある結果はいくつかある。

選択肢1:ハッカーが交渉する

アクセス権を獲得し、侵害の可能性が生じた後、ハッカーはベンダー(この場合はTモバイル)に通知し、損害が発生する前に問題を解決するための価格を取り決める。これが今回のケースであったという兆候や報告はない。

オプション 2: ランサムウェア

犯罪者はデータの復号化と引き換えに高額な代償を要求する可能性がある一方で、盗まれたデータがこの先も再浮上しないという保証はないためだ。報告によると、T-モバイルは典型的なランサムウェアの窃盗犯を相手にしているわけではないようだ。

オプション3:データをオープン市場で売却する。

ハッカーの主張が本当なら、これがTモバイルの現状であり、攻撃者が主張するものを手に入れ、それを証明できることを意味するため、理想的とは言えない。

この種の広範なデータ収集は、攻撃者がシステムにアクセスし、バックドアを探し、システムを盗聴し、データを流出させながら検知されずに活動する、低速でゆっくりとした攻撃の典型である。実際、攻撃者がある環境内にとどまる世界的な平均滞在時間は、次の調査によると24日となっている。 ダーク・リーディングの記事によると、現在、攻撃者が環境内に留まる時間は世界平均で24日となっている。このような攻撃の餌食になった組織は、何度も何度も、何が起こったかを判断するためのすべての証拠がログに埋もれており、適切な「警鐘」を鳴らすために必要な方法で接続されなかっただけであることに気づく。以前の攻撃の際にも指摘したように、組織にとって重要なのは、ハッカーは明白な動きをしないが、ハッカーの動きを見て阻止するのに必要な可視性がなければ、ハッカーから身を守ることはほぼ不可能であることを認識することである。

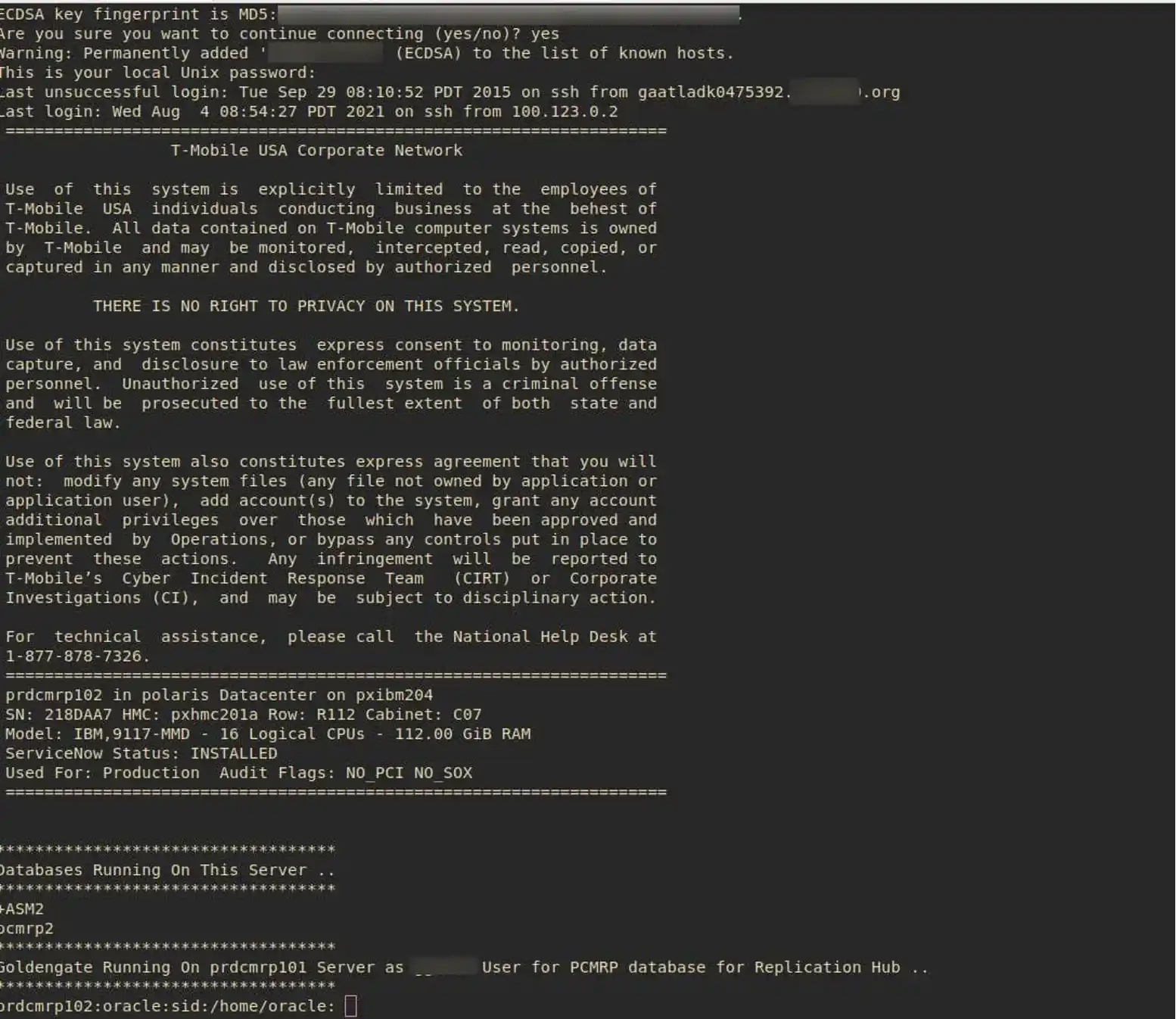

このBleeping Computerの記事によると、「脅威アクターは、2週間前にT-Mobileの本番サーバー、ステージング・サーバー、開発サーバーにハッキングしたと主張しており、その中には顧客データを含むOracleデータベース・サーバーも含まれている。T-Mobileのサーバーに侵入した証拠として、脅威アクターはOracleが稼働している本番サーバーへのSSH接続のスクリーンショットを共有している。」

これは、我々の調査チームが積極的に監視している発展途上の話である。しつこい攻撃を懸念している企業への提言も含め、今後もブログを通じて最新情報を発信していく予定である。